OilRig versteckt C2-Konfigurationen in Google Drive-Bildern mittels LSB-Steganographie

Eine bekannte namens OilRig, die auch als APT34 Helix Kitten verfolgt wird, wurde dabei entdeckt, wie sie ihre Command-and-Control (C2)-Serverkonfiguration in einer

Kurzfassung

Warum das wichtig ist

- Eine bekannte namens OilRig, die auch als APT34 Helix Kitten verfolgt wird, wurde dabei entdeckt, wie sie ihre Command-and-Control (C2)-Serverkonfiguration in einer

- Die Bedrohungsgruppe nutzte eine Technik namens LSB (Least Significant Bit) Steganographie, um verschlüsselte Daten leise in ein PNG-Bild einzubetten, was den Angriff mit herkömmlichen Sicherheitstools sehr schwer nachzuweisen macht.

- OilRig ist eine Cyber-Spionagegruppe, die seit mindestens 2016 aktiv ist und weithin mit iranischen Geheimdiensten in Verbindung gebracht wird.

Die Gruppe hat eine lange Geschichte der Zielerfassung , den Vereinigten Staaten, Europa und Asiens, mit einem Fokus auf Regierungsbehörden, Finanzinstitute, Energieunternehmen, Telekommunikationsanbieter und Chemieunternehmen.

Ihr Hauptziel ist der Diebstahl sensibler politischer, militärischer und geostrategischer Informationen ätigen Zielen. Analysten des 360 Advanced Threat Research Institute identifizierten während routinemäßiger APT-Bedrohungsjagden mehrere Angriffsproben, die mit dieser Gruppe in Verbindung stehen.

Diese Erkenntnisse deckten eine neue und fortgeschrittenere Angriffskette auf, die Phishing-E-Mails, Missbrauch , Bildsteganographie und In-Memory-Ausführung kombinierte, um eine verdeckte mehrstufige Kampagne aufzubauen.

Die Gruppe nutzte das Thema der

Die Gruppe nutzte das Thema der landesweiten sozialen Proteste im Iran, um überzeugende Phishing-Dokumente zu entwerfen, die Opfer dazu verleiteten, die Infektion auszulösen, ohne es zu wissen.

Die Kampagne begann mit einer bösartigen Excel-Datei mit dem Titel „Final List_Tehran.xlsm“, die so gestaltet war, dass sie wie ein legitimes Dokument im Zusammenhang mit sozialen Unruhen im Iran aussah. Angriffsweg (Quelle – 360) Die Datei bezog sich auf den 14.

Januar des iranischen Kalenders, was Ende Dezember 2025 bis Januar 2026 entspricht, was darauf hindeutet, dass die Angreifer den Köder anhand realer Ereignisse konzipierten, um seine Glaubwürdigkeit zu erhöhen. Sobald ein Opfer das Dokument öffnete und die Makros aktivierte, begann die gesamte Infektionskette lautlos im Hintergrund mit der Ausführung.

.webp)

Der gesamte Angriff verknüpfte GitHub, Google

Der gesamte Angriff verknüpfte GitHub, Google Drive und Telegram zu einer nahtlosen Pipeline für die Payload-Zustellung, die Konfigurationsabrufung und die laufende Kommandoübermittlung.

Indem OilRig die bösartige Aktivität durch vertrauenswürdige und weit verbreitete Plattformen leitete, wurde es für Sicherheitstools viel schwieriger, den Datenverkehr als verdächtig zu kennzeichnen.

Im LSB Steganography Attack Chain Der Infektionsmechanismus in dieser Kampagne wurde sorgfältig aufgebaut, um bei jedem Schritt die Auslösung.

Als das Opfer die Makros

Als das Opfer die Makros in der Excel-Datei aktivierte, dekodierte der eingebettete VBA-Code lautlos C#-Quellcode, der im CustomXMLParts-Abschnitt des Dokuments gespeichert war, und verwendete dann den legitimen Windows-Compiler csc.exe, um einen funktionierenden bösartigen Loader auf der Maschine des Opfers zu erstellen, der als AppVStreamingUX_Multi_User.dll gespeichert wurde.

Der Loader verband sich dann mit einem GitHub-Repository unter dem Konto „johnpeterson1304“ und zog eine Textdatei mit dem Namen „tamiManager.txt“. Nach der Dekodierung seines Base64-Inhalts erhielt der Loader einen Google Drive Link, der auf ein Bild mit dem Namen „MIO9.png“ zeigte.

OilRig Steganographic PNG (Quelle – 360) Dieses Bild sah völlig normal aus, enthielt aber heimlich verschlüsselte C2-Konfigurationsdaten, die in seinen am wenigsten signifikanten Pixelbits eingebettet waren.

.webp)

Mithilfe eines benutzerdefinierten LSB-Extraktionsalgorithmus, gefolgt

Mithilfe eines benutzerdefinierten LSB-Extraktionsalgorithmus, gefolgt von Base64 plus XOR-Entschlüsselung, recuperierte der Loader die vollständige C2-Einrichtung, die einen Telegram Bot Token, eine Chat ID und fünf Modul-Download-Adressen mit den Bezeichnungen m1 bis m5 enthielt.

Diese Module handhabten Persistenz (pr), Datei-Upload (up), Datei-Download (do), Befehlsausführung (cm) und Anwendungsstart (runApp), und jedes wurde direkt im Speicher geladen, um zu vermeiden, dass Dateien auf der Festplatte verblieben, die könnten.

Um nach einem Neustart den Zugriff zu behalten, nutzte OilRig geplante Aufgaben , um die Malware auf der kompromittierten Maschine persistent laufen zu lassen, und die Malware sendete bei jeder Aktivierung eine „ist online“-Heartbeat-Nachricht über die Telegram Bot API, was dem Angreifer eine Echtzeitbestätigung gab, dass das System weiterhin unter ihrer Kontrolle blieb.

Moegliche Anwendungen

Sicherheitsteams sollten die Makroausführung in Office-Dateien, die aus nicht vertrauenswürdigen Quellen stammen, deaktivieren und Netzwerküberwachungsregeln einrichten, um ungewöhnlichen ausgehenden Datenverkehr, der an GitHub oder Google Drive gerichtet ist, abzufangen.

Organisationen wird außerdem dringend geraten, Endpunkterkennungs-Lösungen einzusetzen, die in-Memory-DLL-Laden, DLL-Side-Loading und Prozessinjektionsaktivitäten erkennen können, da dies alles Schlüsselkomponenten der während dieser Kampagne verwendeten Angriffstechnik waren.

Sie uns auf

Thema weiterverfolgen

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- OilRig Hides C2 Configuration in Google Drive Image Using LSB Steganography

- Canonical

- https://cybersecuritynews.com/oilrig-hides-c2-configuration/

- Quell-URL

- https://cybersecuritynews.com/oilrig-hides-c2-configuration/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

Beliebtes PyPI-Paket mit einer Million monatlichen Downloads wurde gehackt, um bösartige Skripte einzuschleusen

Ein schwerwiegender Angriff auf Software-Lieferkette hat das beliebte Python-Paket elementary-data kompromittiert Tausende Entwicklern einem massiven Diebstahl Anmeldeinformationen ausgesetzt.

29.04.2026

Live Redaktion

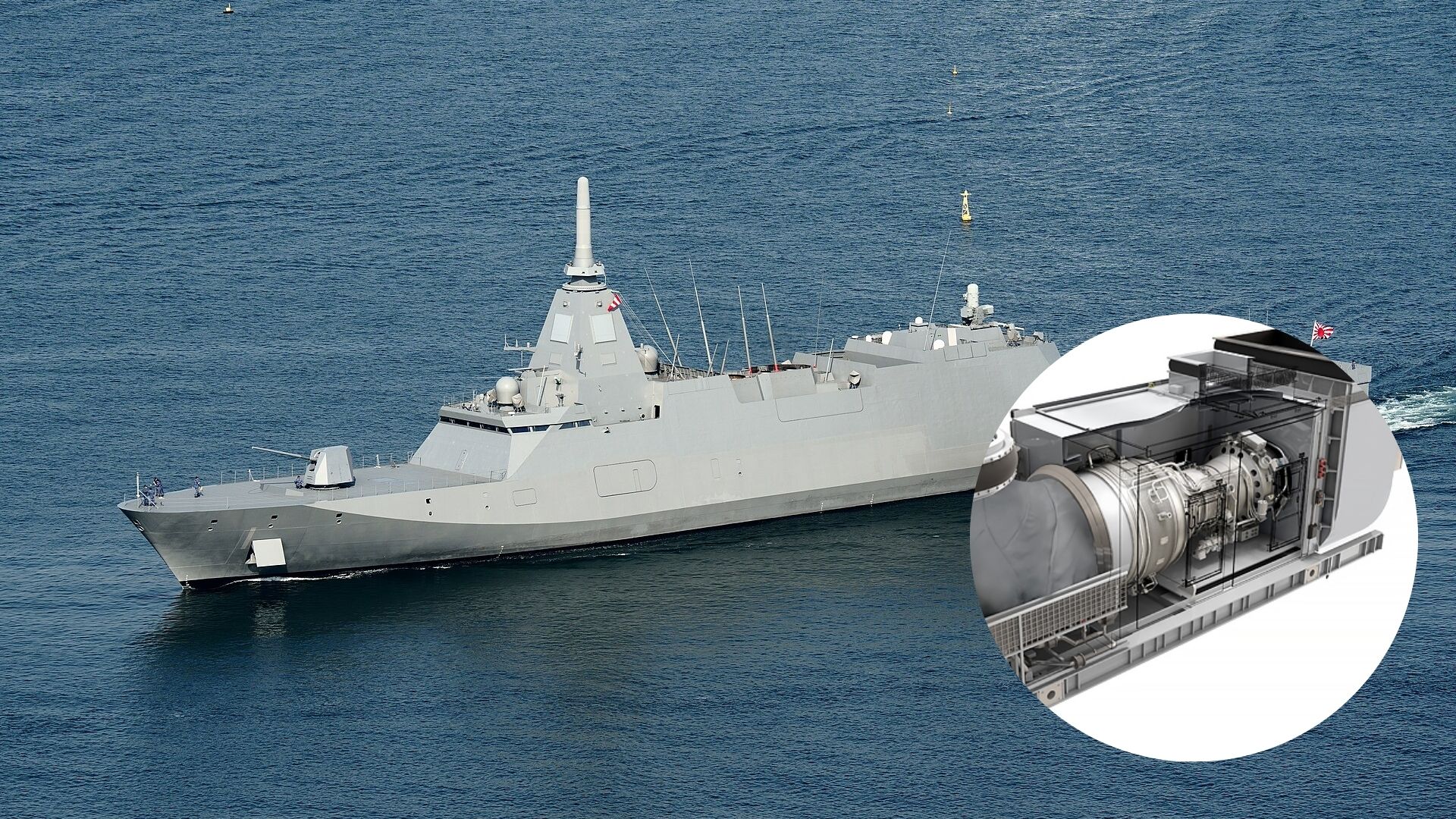

Rolls-Royce Triebwerke für australische Kriegsschiffe der Mogami-Klasse

Australien hat bestätigt, dass es seine nächste Generation Kriegsschiffen mit einem bewährten Antriebssystem ausstatten wird.

29.04.2026

Live Redaktion

Linux ELF Malware Generator, der ML-Erkennung durch semantik-erhaltende �nderungen umgeht

Forscher Tschechischen Technischen Universität Prag haben einen neuen adversariellen Malware-Generator entwickelt, Linux ELF-Binärdateien Visier nimmt.

29.04.2026

Live Redaktion

Mehrere OpenClaw-Schwachstellen ermöglichen die Umgehung von Richtlinien und die Übersteuerung des Hosts

Cybersecurity-Forscher haben kürzlich drei Schwachstellen mittelschwerer Schweregrade OpenClaw offengelegt, einem KI-Agenten-Framework, das zuvor Clawdbot Moltbot bekannt war.

29.04.2026

Live Redaktion