Mehrere OpenClaw-Schwachstellen ermöglichen die Umgehung von Richtlinien und die Übersteuerung des Hosts

Cybersecurity-Forscher haben kürzlich drei Schwachstellen mittelschwerer Schweregrade OpenClaw offengelegt, einem KI-Agenten-Framework, das zuvor Clawdbot Moltbot bekannt war.

Kurzfassung

Warum das wichtig ist

- Cybersecurity-Forscher haben kürzlich drei Schwachstellen mittelschwerer Schweregrade OpenClaw offengelegt, einem KI-Agenten-Framework, das zuvor Clawdbot Moltbot bekannt war.

- Diese Sicherheitslücken, die als npm-Paket verteilt werden, ermöglichen Umgehungen der Richtlinienddurchsetzung, Mutationen der Gateway-Konfiguration sowie Host-Überschreibungsangriffe, die zu einer Offenlegung führen könnten.

- Das Entwicklungsteam hat OpenClaw Version 2026.4.20 veröffentlicht, um alle drei Schwachstellen zu beheben.

Benutzern, die Versionen vor 2026.4.20 verwenden, wird dringend empfohlen, ihre Implementierungen umgehend zu aktualisieren, um ihre Umgebungen zu schützen.

Schwachstelle bei der Mutation der Gateway-Konfiguration Die erste Schwachstelle, identifiziert als GHSA-7jm2-g593-4qrc, betrifft einen Fehler in der Art und Weise, wie OpenClaw die Mutationen der Agenten-Gateway-Konfiguration verarbeitet.

Die bestehenden Sicherheitsmechanismen für das Konfigurations-Patching deckten mehrere sensible, vom Betreiber vertrauenswürdige Einstellungen nicht ausreichend ab. Zu diesen übersehenen Einstellungen gehören Sandbox-Richtlinien, Plugin-Aktivierungen, Server-Side Request Forgery-Richtlinien und Regeln zur Härtung des Dateisystems.

Wenn ein KI-Modell prompt-injizierte Anweisungen erhält

Wenn ein KI-Modell prompt-injizierte Anweisungen erhält und Zugriff auf das für den Besitzer vorgesehene Gateway-Tool hat, könnte es diese kritischen Einstellungen dauerhaft verändern. Obwohl dies ein Bypass der Schutzmaßnahmen vom Modell zum Betreiber ist und kein Fern- oder nicht authentifiziertes Kompromittieren, birgt es dennoch ein erhebliches Risiko.

Der Patch behebt dies, indem er modellgesteuerte Mutationen für einen breiteren Satz von für den Betreiber vertrauenswürdigen Pfaden blockiert. Bypass der Tool-Richtliniendurchsetzung Der zweite Fehler, verfolgt unter GHSA-qrp5-gfw2-gxv4, betrifft die Verarbeitung ündelten Model Context Protocol- und Language Server Protocol-Tools.

In anfälligen Versionen könnten diese gebündelten Tools zu einem aktiven Toolset eines Agenten hinzugefügt werden, nachdem das System bereits seine grundlegenden Filterregeln angewendet hatte.

Folglich könnte ein gebündeltes Tool diese

Folglich könnte ein gebündeltes Tool diese Abwehrmechanismen umgehen und aktiv bleiben, selbst wenn ein Systemadministrator strenge Tool-Richtlinien festlegt, wie explizite Deny-Listen, Sandbox-Regeln oder Eigentümer-nur-Beschränkungen.

Dieser lokale Agenten-Richtlinien-Umgehungsmangel wurde in der neuesten Version behoben, indem vor dem Zusammenführen aller gebündelten Tools in den aktiven Tool-Satz eine abschließende, umfassende Richtlinienprüfung durchgeführt wird.

Host-Überschreibung und Offenlegung , bezeichnet als GHSA-h2vw-ph2c-jvwf, betrifft eine Schwachstelle in der Arbeitsbereichskonfiguration. Ein Angreifer mit Kontrolle über eine lokale Arbeitsumgebungdatei könnte die API-Host-Einstellung manipulieren.

Durch das Einfügen einer bösartigen URL

Durch das Einfügen einer bösartigen URL in diese Konfiguration könnte der Angreifer legitime, mit Anmeldeinformationen versehene Anfragen auf einen externen Server unter seiner Kontrolle umleiten. Diese Umleitung würde sensible API-Schlüssel in den ausgehenden Autorisierungs-Headern offenlegen.

Um dieses Risiko zu beheben, hat das OpenClaw-Team die Software aktualisiert, um zu verhindern, dass die API-Host-Einstellung über Workspace-Umgebungscodes injiziert wird, wodurch dieser Credential-Stealing-Angriff effektiv verhindert wird.

Diese Entdeckungen unterstreichen die Bedeutung der Sicherung als auch gegen lokale Umgebungsmanipulation.

Organisationen, die OpenClaw verwenden, sollten ihre

Organisationen, die OpenClaw verwenden, sollten ihre Paketversionen überprüfen und auf Version 2026.4.20 aktualisieren, um sicherzustellen, dass ihre KI-Operationen sicher und konform mit ihren internen Richtlinien bleiben.

Das Patchen der Prompts für diese Probleme demonstriert die kritische Notwendigkeit kontinuierlicher Sicherheitsüberwachung in sich schnell entwickelnden KI-Bereitstellungsumgebungen. Sie uns auf

Kontaktieren Sie uns, um Ihre Geschichten zu präsentieren. Der Beitrag Multiple OpenClaw Vulnerabilities Enables Policy Bypass and Host Override erschien zuerst bei Cyber Security News.

Thema weiterverfolgen

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- Multiple OpenClaw Vulnerabilities Enables Policy Bypass and Host Override

- Canonical

- https://cybersecuritynews.com/openclaw-vulnerabilities/

- Quell-URL

- https://cybersecuritynews.com/openclaw-vulnerabilities/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

Windows Remote Desktop hinterlässt Bildfragmente, die Angreifer zu Screenshots zusammenfügen können

Immer wenn jemand Windows Remote Desktop verwendet, speichert Betriebssystem leise visuelle Fragmente der aktiven Sitzung.

29.04.2026

Live Redaktion

Beliebtes PyPI-Paket mit einer Million monatlichen Downloads wurde gehackt, um bösartige Skripte einzuschleusen

Ein schwerwiegender Angriff auf Software-Lieferkette hat das beliebte Python-Paket elementary-data kompromittiert Tausende Entwicklern einem massiven Diebstahl Anmeldeinformationen ausgesetzt.

29.04.2026

Live Redaktion

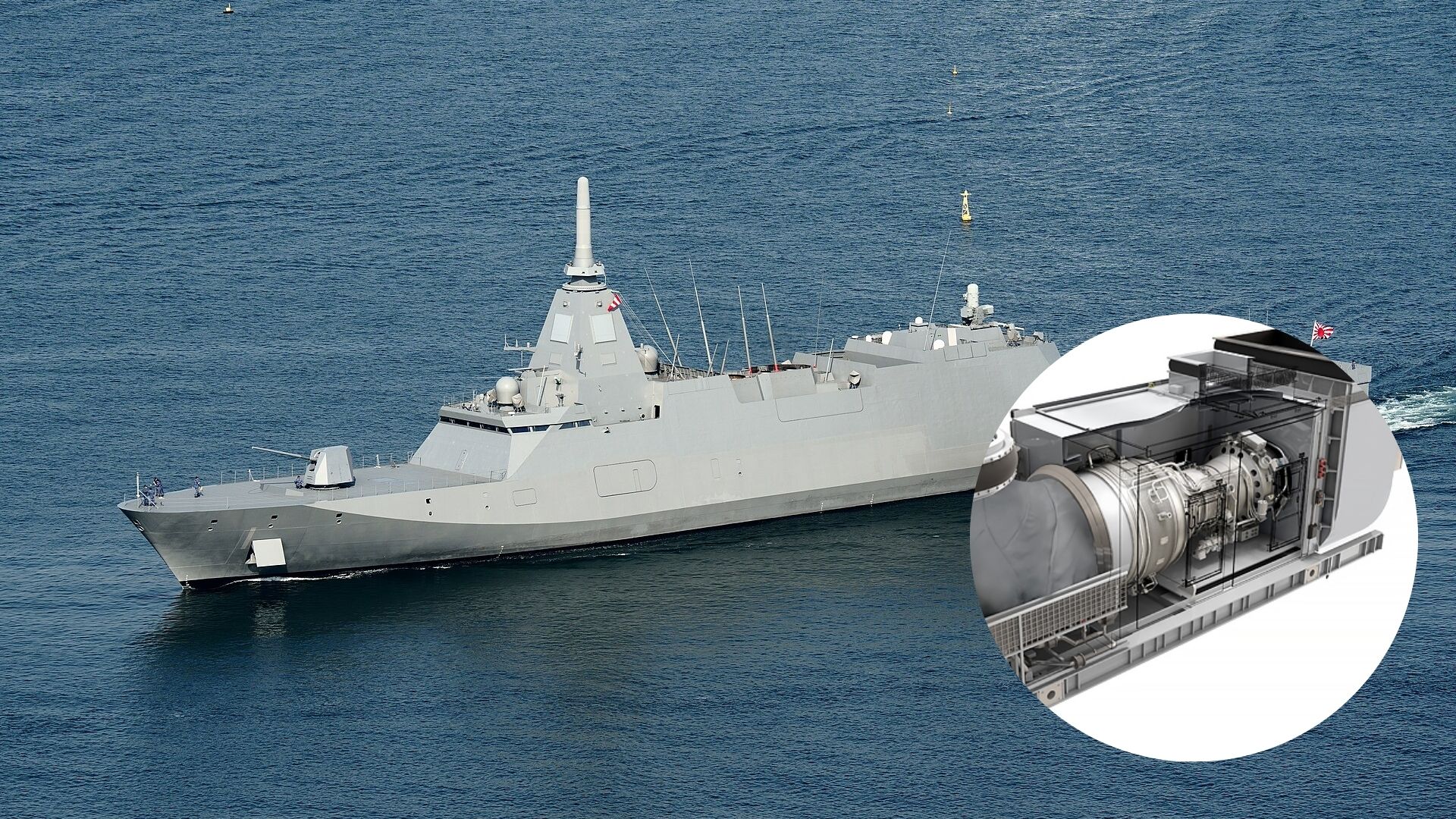

Rolls-Royce Triebwerke für australische Kriegsschiffe der Mogami-Klasse

Australien hat bestätigt, dass es seine nächste Generation Kriegsschiffen mit einem bewährten Antriebssystem ausstatten wird.

29.04.2026

Live Redaktion

Linux ELF Malware Generator, der ML-Erkennung durch semantik-erhaltende �nderungen umgeht

Forscher Tschechischen Technischen Universität Prag haben einen neuen adversariellen Malware-Generator entwickelt, Linux ELF-Binärdateien Visier nimmt.

29.04.2026

Live Redaktion