Linux ELF Malware Generator, der ML-Erkennung durch semantik-erhaltende �nderungen umgeht

Forscher Tschechischen Technischen Universität Prag haben einen neuen adversariellen Malware-Generator entwickelt, Linux ELF-Binärdateien Visier nimmt.

Kurzfassung

Warum das wichtig ist

- Forscher Tschechischen Technischen Universität Prag haben einen neuen adversariellen Malware-Generator entwickelt, Linux ELF-Binärdateien Visier nimmt.

- Er erreicht eine Umgehungsrate von 67,74 % gegenüber ML-basierten Malware-Detektoren, während die Nutzlast vollständig funktionsfähig bleibt.

- April 2026 auf arXiv veröffentlicht wurde, deckt eine kritische blinde Stelle in modernen ML-basierten Sicherheitstools auf.

Diese Lücke ist zunehmend riskant, da Linux Cloud-Infrastrukturen, IoT-Geräte und Hochleistungsrechnersysteme antreibt.

Die Forscher der Tschechischen Technischen Universität in Prag bauten ihren Generator um einen Workflow eines genetischen Algorithmus, der 12 verschiedene Modifikationstypen über 7 verschiedene Datenquellen anwendet und dadurch die Vielfalt der erzeugten adversariellen Samples maximiert.

Der gewählte Zielklassifikator war MalConv, ein bekanntes Deep-Learning-Modell, das in Malware-Erkennungspipelines verwendet wird. Linux ELF Malware Generator Das Grundprinzip hinter dem Generator ist die semantische Erhaltung, bei dem die statische Struktur eines Binärdateis modifiziert wird, ohne dabei zu verändern, wie sie tatsächlich ausgeführt wird.

Dies ist eine strikte Anforderung: Jede

Dies ist eine strikte Anforderung: Jede Änderung, die die Funktionalität der Malware zerstört, verfehlt den Zweck des Angriffs. Die effektivste identifizierte Technik beinhaltete das Einfügen , die typisch für legitime, harmlose Dateien sind, in die bösartige Binärdatei.

Forscher der Czech Technical University in Prague fanden heraus, dass MalConv gegenüber diesen Strings empfindlich ist, unabhängig davon, wo sie innerhalb der ausführbaren Datei erscheinen – am Anfang, in der Mitte oder am Ende.

Das bedeutet, dass Angreifer kein präzises Wissen über die interne Dateistruktur benötigen, um die Ausgabe des Klassifikators zu manipulieren.

Über die Standard-Evasion Rate (ER) hinaus

Über die Standard-Evasion Rate (ER) hinaus führte das Team zwei neue Evaluationsmetriken ein, die Extended Evasion Rate (EER) und eine Messung des Konfidenz-Shifts, um besser zu erfassen, inwieweit der Generator die Sicherheit eines Detektors mindert.

Im Durchschnittsfall reduzierte der Generator die Malware-Klassifikationssicherheit −0,50, ein erheblicher Rückgang, der hervorhebt, wie weit ML-Modelle in Richtung Fehlklassifizierung getrieben werden können.

Warum dies für Verteidiger wichtig ist Forschung, die auf arXiv Prague veröffentlicht wurde, beleuchtet ein wachsendes Wettrüsten zwischen adversariellen Malware-Autoren und ML-basierten Verteidigungssystemen.

Frühere Arbeiten an ELF-Binärdateien, wie das

Frühere Arbeiten an ELF-Binärdateien, wie das ADVeRL-ELF-Framework unter Verwendung , erreichten eine Evasion-Erfolgsrate von 59,5 % gegen IoT-fokussierte ARM-Architektur-Binärdateien.

Der neue Generator treibt diese Obergrenze weiter an und demonstriert, dass Linux-Endpunkte, Container und Cloud-Workloads zunehmend praktikable Ziele für adversarielle Evasion-Angriffe sind.

Sicherheitsteams, die sich ausschließlich auf ML-basierte Erkennung in Linux-Umgebungen verlassen, sollten die Forschung der Technischen Universität Prag in Tschechien als starkes Signal betrachten, um geschichtete Verteidigungsmechanismen einzuführen.

Die Kombination , signaturbasierter Erkennung

Die Kombination , signaturbasierter Erkennung und adverser Nachschulung mit modifizierten Binärdateien kann die Erfolgsraten uns auf

Kontaktieren Sie uns, um Ihre Geschichten zu präsentieren. Der Beitrag Linux ELF Malware Generator Evades ML Detection With Semantic-Preserving Changes erschien zuerst bei Cyber Security News.

Thema weiterverfolgen

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- Linux ELF Malware Generator Evades ML Detection With Semantic-Preserving Changes

- Canonical

- https://cybersecuritynews.com/linux-elf-malware-generator/

- Quell-URL

- https://cybersecuritynews.com/linux-elf-malware-generator/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

Humanoidrobot beginnt am japanischen Flughafen, um die Arbeitskrise zu bewältigen

Humanoidroboter werden bald Bodenpersonal Tokio unterstützen, Japan Airlines einen Test startet, um den wachsenden Arbeitskräftemangel zu bekämpfen.

29.04.2026

Live Redaktion

Windows Remote Desktop hinterlässt Bildfragmente, die Angreifer zu Screenshots zusammenfügen können

Immer wenn jemand Windows Remote Desktop verwendet, speichert Betriebssystem leise visuelle Fragmente der aktiven Sitzung.

29.04.2026

Live Redaktion

Beliebtes PyPI-Paket mit einer Million monatlichen Downloads wurde gehackt, um bösartige Skripte einzuschleusen

Ein schwerwiegender Angriff auf Software-Lieferkette hat das beliebte Python-Paket elementary-data kompromittiert Tausende Entwicklern einem massiven Diebstahl Anmeldeinformationen ausgesetzt.

29.04.2026

Live Redaktion

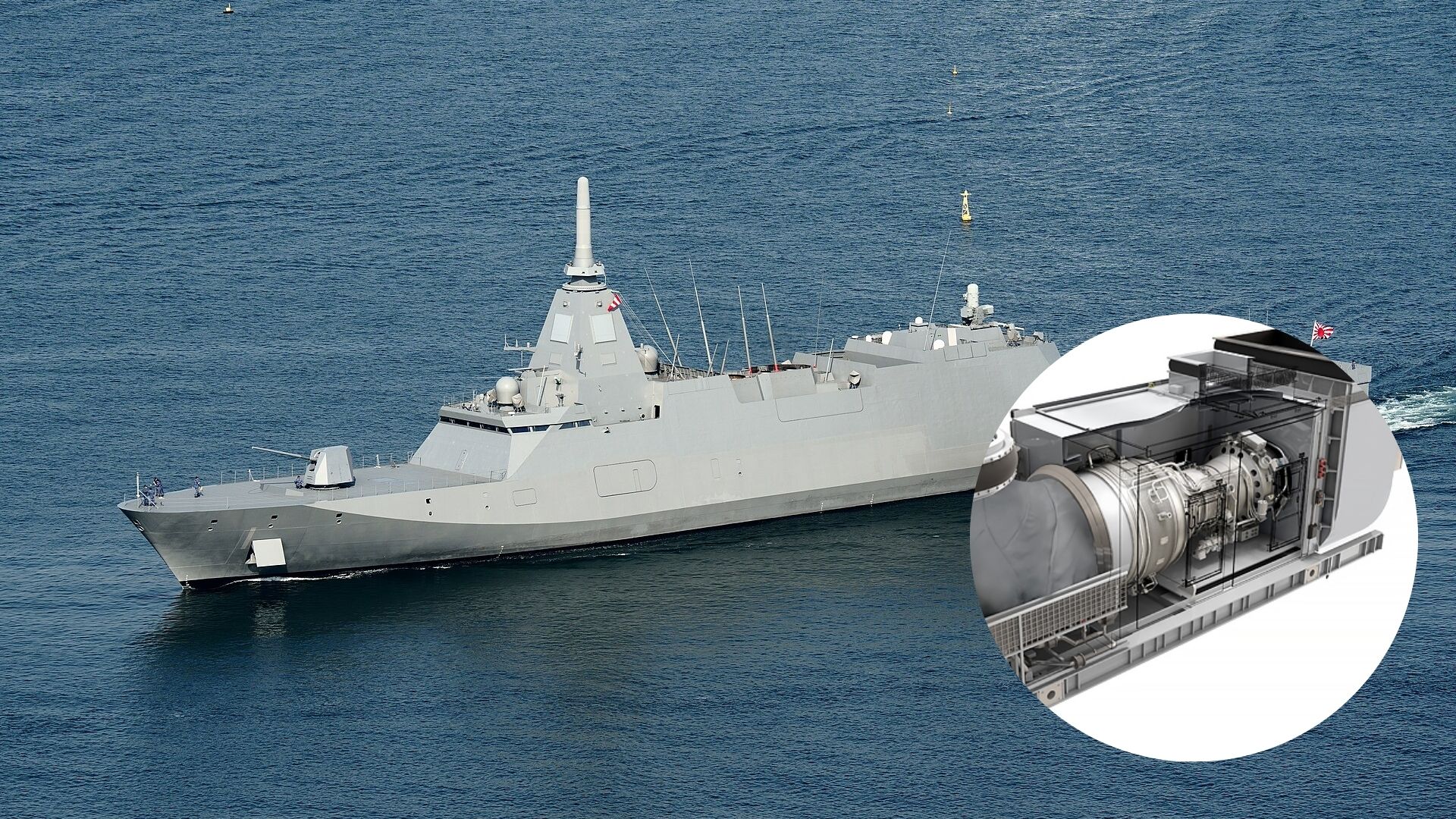

Rolls-Royce Triebwerke für australische Kriegsschiffe der Mogami-Klasse

Australien hat bestätigt, dass es seine nächste Generation Kriegsschiffen mit einem bewährten Antriebssystem ausstatten wird.

29.04.2026

Live Redaktion