Beliebtes PyPI-Paket mit einer Million monatlichen Downloads wurde gehackt, um bösartige Skripte einzuschleusen

Ein schwerwiegender Angriff auf Software-Lieferkette hat das beliebte Python-Paket elementary-data kompromittiert Tausende Entwicklern einem massiven Diebstahl Anmeldeinformationen ausgesetzt.

Kurzfassung

Warum das wichtig ist

- Ein schwerwiegender Angriff auf Software-Lieferkette hat das beliebte Python-Paket elementary-data kompromittiert Tausende Entwicklern einem massiven Diebstahl Anmeldeinformationen ausgesetzt.

- Bedrohungsakteure haben erfolgreich eine bösartige Version, 0.23.3, auf das Python Package Index (PyPI) hochgeladen und die entsprechenden Docker-Images im GitHub Container Registry (GHCR) vergiftet.

- Mit über einer Million monatlichen Downloads stellt dieses weit verbreitete dbt data observability tool ein äußerst lukratives Ziel für Cyberkriminelle dar.

Wie , basierte der Angriff nicht auf gestohlenen Passwörtern Schwachstelle bei der Skriptinjektion in der GitHub Actions-Pipeline des Projekts aus.

Information Stealer Payload Ein neu erstelltes GitHub-Konto veröffentlichte ein bösartiges Skript in einem Kommentar zu einem offenen Pull Request. Da der automatisierte Workflow diesen Kommentar nicht sicher verarbeiten konnte, führte das System den Code aus.

Mit dem im Workflow integrierten Zugriffstoken fälschte der Angreifer einen verifizierten Release-Commit und löste den offiziellen Veröffentlichungsprozess aus, ohne jemals den Hauptcode zu berühren. Die bösartige elementary-data 0.23.3-Veröffentlichung wurde als neueste auf PyPI gelistet (Quelle: stepsecurity).

Nach der Installation platziert das kompromittierte

Nach der Installation platziert das kompromittierte Paket eine einzige bösartige Datei namens elementary.pth in der Umgebung. Da Python .pth-Dateien automatisch ausführt, sobald der Interpreter startet, wird die Malware auf jeder Maschine, auf der das Paket installiert ist, sofort aktiviert.

Laut Berichten ein hochentwickelter, dreistufiger Informationsdieb, der aktiv nach kritischen Entwicklergeheimnissen und Anmeldeinformationen sucht.

Er zielt systematisch auf und stiehlt:

Cloud-Zugriffstoken für AWS, Google Cloud

Cloud-Zugriffstoken für AWS, Google Cloud und Azure.

SSH-Private-Schlüssel und Git-Anmeldeinformationen.

Kubernetes-Service-Account-Tokens und Docker-Konfigurationen.

Moegliche Anwendungen

Umgebungsvariablen-Dateien (.env) mit Anwendungsgeheimnissen. Mehrere Kryptowährstoffeldsysteme, einschließlich Bitcoin und Ethereum.

Alle gestohlenen Daten werden in ein Archiv komprimiert und leise an einen entfernten, vom Angreifer kontrollierten Command-and-Control-Server gesendet.

Die bösartige Datei elementary.pth, die im Wheel enthalten ist (Quelle: stepsecurity) Betroffene Versionen Um zu überprüfen, ob Sie betroffen sind, empfiehlt StepSecurity, Ihre installierten Builds zu überprüfen. Die kompromittierte Version des elementary-data PyPI-Pakets ist 0.23.3.

Benutzer sind jedoch sicher, wenn sie

Benutzer sind jedoch sicher, wenn sie Version 0.23.4 oder die frühere 0.23.2 verwenden. In ähnlicher Weise ist das betroffene Docker-Image ghcr.io/elementary-data/elementary:0.23.3, während Version 0.23.4 (oder 0.23.2) sauber ist.

Darüber hinaus ist Ihre Umgebung kompromittiert, wenn Sie den neuesten Docker-Image-Tag mit einem Digest, der in 634255 endet, verwenden. Die injizierte Nutzlast, die innerhalb des Workflows läuft (Quelle: stepsecurity) StepSecurity warnt, dass Sie sicherstellen müssen, dass Ihr neuestes Tag auf den neu bereitgestellten sauberen Build aktualisiert wird.

Dank der schnellen Aktion der Community-Mitglieder Crisperik und H-Max, die den bösartigen Code entdeckten, wurden die Maintainer innerhalb weniger Stunden alarmiert. Das Elementary-Team entfernte umgehend die gefährliche Version 0.23.3 öffentlichte am selben Tag einen sauberen Ersatz 0.23.4.

Entwickler, die mit dem bösartigen Update

Entwickler, die mit dem bösartigen Update konfrontiert waren, müssen alle Anmeldeinformationen, API-Schlüssel und Datenbankpasswörter auf den betroffenen Maschinen vollständig rotieren.

Aktivieren Sie die Zwei-Faktor-Authentifizierung für alle wichtigen Infrastrukturen und binden Sie zukünftige Paketabhängigkeiten an spezifische, verifizierte Versionen, um automatische bösartige Updates zu stoppen. Sie uns auf

Kontaktieren Sie uns, um Ihre Geschichten zu präsentieren. Der Beitrag Popular PyPI Package With 1 Million Monthly Downloads Hacked to Inject Malicious Scripts erschien zuerst bei Cyber Security News.

Thema weiterverfolgen

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- Popular PyPI Package With 1 Million Monthly Downloads Hacked to Inject Malicious Scripts

- Canonical

- https://cybersecuritynews.com/pypi-package-hacked-with-malware/

- Quell-URL

- https://cybersecuritynews.com/pypi-package-hacked-with-malware/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

Die 5 coolsten iPhone-Widgets, von denen du nicht wusstest, dass sie existieren

Die integrierten Apps Ihrem iPhone bieten bereits eine gute Auswahl Widgets. Beispiele hierfür sind Widgets verschiedener Größen für Apps Wetter, Uhr Musik.

29.04.2026

Live Redaktion

Humanoidrobot beginnt am japanischen Flughafen, um die Arbeitskrise zu bewältigen

Humanoidroboter werden bald Bodenpersonal Tokio unterstützen, Japan Airlines einen Test startet, um den wachsenden Arbeitskräftemangel zu bekämpfen.

29.04.2026

Live Redaktion

Windows Remote Desktop hinterlässt Bildfragmente, die Angreifer zu Screenshots zusammenfügen können

Immer wenn jemand Windows Remote Desktop verwendet, speichert Betriebssystem leise visuelle Fragmente der aktiven Sitzung.

29.04.2026

Live Redaktion

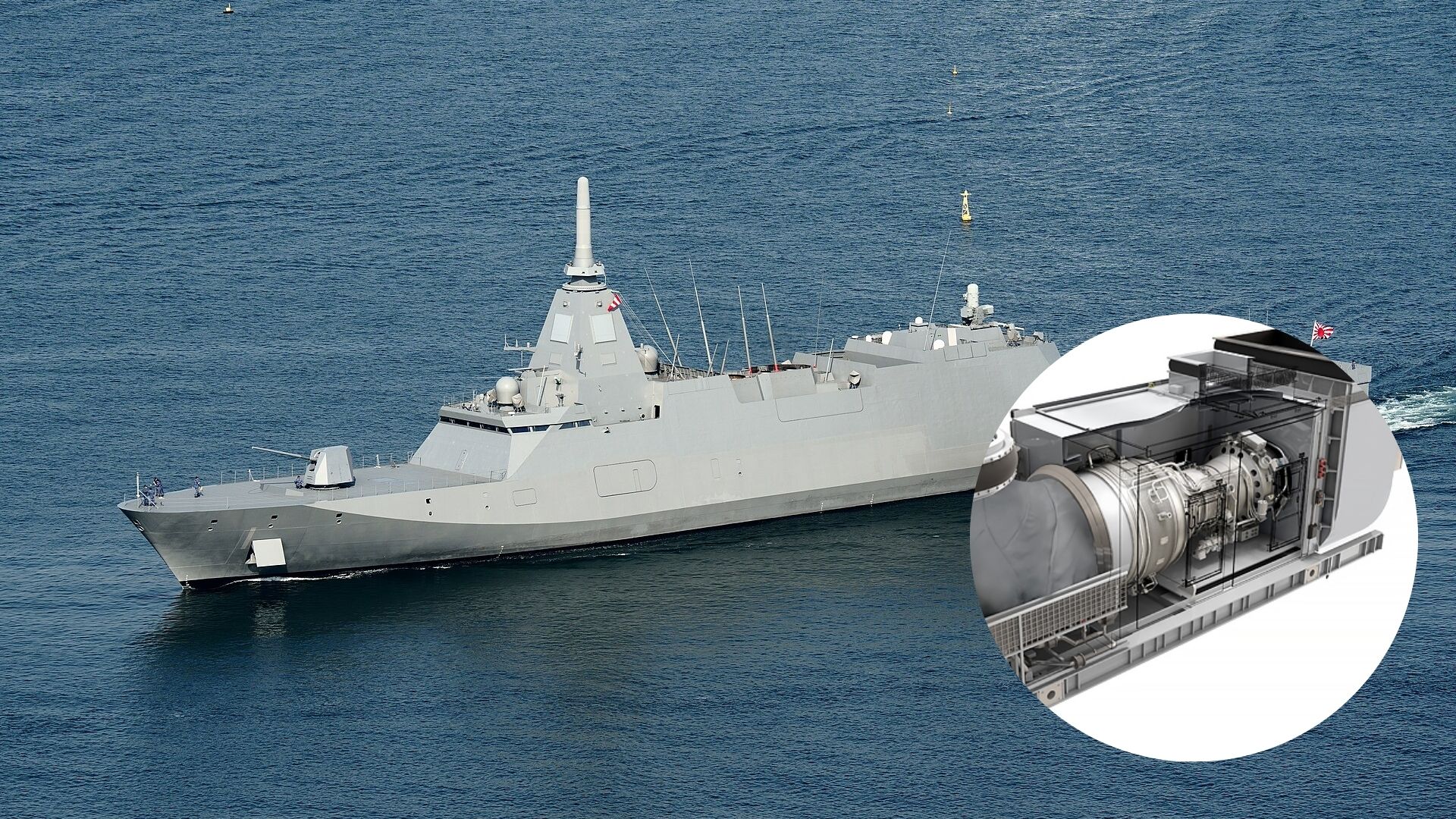

Rolls-Royce Triebwerke für australische Kriegsschiffe der Mogami-Klasse

Australien hat bestätigt, dass es seine nächste Generation Kriegsschiffen mit einem bewährten Antriebssystem ausstatten wird.

29.04.2026

Live Redaktion