Neue Android-Banking-Malware nutzt gefälschten KYC-Workflow und WhatsApp-Lieferung zur Kontoübernahme

Eine neue Android-Banking-Malware, die als KYCShadow verfolgt wird, wurde entdeckt, Bankkunden in ganz Indien durch einen sorgfältig gestalteten gefälschten Know Your Customer (KYC)-Verifizierungsworkflow Visier

Kurzfassung

Warum das wichtig ist

- Eine neue Android-Banking-Malware, die als KYCShadow verfolgt wird, wurde entdeckt, Bankkunden in ganz Indien durch einen sorgfältig gestalteten gefälschten Know Your Customer (KYC)-Verifizierungsworkflow Visier

- Sie wird über WhatsApp verbreitet und täuscht Opfer dazu, eine App zu installieren, die wie eine offizielle Bank-Compliance-Anwendung aussieht, nur um im Hintergrund heimlich sensible Finanzdaten zu sammeln.

- Die Anwendung gibt sich als vertrauenswürdiger Bank-KYC-Dienst aus und nutzt einen Routineprozess aus, mit dem Millionen .

Nachdem die Benutzer den Ablauf abgeschlossen haben, behauptet eine gefälschte Bestätigungsnachricht, dass „die Verifizierung im Gange ist“, während alle übermittelten Daten bereits an einen entfernten, vom Angreifer kontrollierten Server unter jsonapi[.]biz übertragen werden.

Cyfirma-Forscher identifizierten diese Kampagne im April 2026 und stellten fest, dass KYCShadow als zweistufiger Dropper konzipiert ist.

Die erste als Loader, der einen sekundären bösartigen Payload im Hintergrund stumm entschlüsselt und einsetzt, indem er die fähigsten Komponenten während der Anfangsphase verbirgt, um eine frühzeitige Erkennung zu vermeiden.

Sobald der sekundäre Payload aktiv ist,

Sobald der sekundäre Payload aktiv ist, fordert er Berechtigungen für den SMS-Zugriff, die Steuerung für die Akkuoptimierung.

.webp)

Diese ermöglichen es der Malware, TANs in Echtzeit abzufangen, SMS-Nachrichten aus der Ferne zu senden und weiterzuleiten, Anrufe ohne Benutzereingabe zu tätigen und im Hintergrund weiter zu arbeiten, selbst wenn das Gerät inaktiv ist.

Der Payload versteckt sich auch vor dem App-Launcher des Geräts und hinterlässt keine sichtbare Spur auf dem infizierten Telefon. Zu diesem Risiko kommt hinzu, dass die Malware einen Full-Tunnel-VPN-Dienst aktiviert, der den gesamten Gerätetrafik durch eine vom Angreifer kontrollierte Schicht leitet.

Dies gibt dem Bedrohungsakteur die Möglichkeit,

Dies gibt dem Bedrohungsakteur die Möglichkeit, ausgehende Verbindungen zu Sicherheitsdiensten zu überwachen, zu filtern oder zu blockieren, wodurch die Fähigkeit des Geräts zur Erkennung oder Meldung der Infektion reduziert wird.

Multi-Stage Infection Mechanism Die Infektion beginnt in dem Moment, in dem die Dropper-Anwendung gestartet wird, und zeigt einen trügerischen Bildschirm „Update erforderlich“ mit einem einzigen Button mit der Beschriftung „Update installieren“, der so gestaltet ist, dass er einem Standard-System-Prompt ähnelt, den die meisten Benutzer ohne Nachzudenken antippen würden.

.webp)

Malware Attack Chain (Quelle – Cyfirma) Das Klicken auf den Button löst eine VPN-Verbindungsanfrage aus, gefolgt , der die Installation.

Sobald beide Genehmigungen erteilt wurden, beginnt

Sobald beide Genehmigungen erteilt wurden, beginnt der Dropper, eine eingebettete Nutzlast mithilfe eines XOR-basierten Algorithmus zu entschlüsseln, der spezifisch an seinen eigenen Paketnamen gebunden ist.

APK Manifest Profiling (Quelle – Cyfirma) Dies bedeutet, dass die Nutzlast nicht extrahiert oder analysiert werden kann, ohne sowohl den genauen Paketnamen als auch die Entschlüsselungslogik zu kennen, was den Prozess für Sicherheitsforscher erheblich erschwert.

Die entschlüsselte Datei wird in den temporären internen Speicher geschrieben und ohne zusätzliche Benutzerinteraktion über die Android PackageInstaller API still installiert. Die sekundäre Nutzlast, identifiziert als com.am5maw3.android, startet im Hintergrund und unterdrückt sofort ihr eigenes Launcher-Symbol, um verborgen zu bleiben.

.webp)

Holz als technisches Geruest

Sie registriert sich bei Firebase Cloud Messaging und richtet einen persistenten, push-basierten Fernbefehlskanal für den Angreifer ein.

WebView-Phishing-Bildschirm, der Benutzer auffordert, ihre Aadhaar-Nummer und ihr Geburtsdatum einzugeben (Quelle – Cyfirma) Unterstützte Befehle umfassen die Echtzeit-SMS-Abfangen, die Massen-Posteingabe-Extraktion, die Fernanrufplatzierung und die USSD-basierte Anrufweiterleitung, die alle ohne sichtbare Anzeichen auf dem infizierten Gerät ausgeführt werden.

Benutzer sollten keine Anwendungen installieren, die über WhatsApp, SMS oder Messaging-Kanäle empfangen wurden, insbesondere solche, die angeblich Bank- oder KYC-Updates anbieten.

Laden Sie Banking-Apps immer aus offiziellen

Laden Sie Banking-Apps immer aus offiziellen Quellen herunter, lassen Sie die Berechtigung „Unbekannte Apps installieren“ deaktiviert und geben Sie niemals Anmeldedaten oder Kartendetails in nicht verifizierte Schnittstellen ein.

Jede unerwartete VPN-Aufforderung, unbekannte Berechtigungsanfragen oder ungewöhnliche SMS-Aktivität sollten unverzüglich der zuständigen Bank gemeldet werden. Finanzinstitute und Sicherheitsteams sollten den Datenverkehr zu jsonapi[.]biz, jsonserv[.]biz und jsonserv[.]xyz auf Netzwerkebene sofort blockieren.

Die Bereitstellung ösungen, die gestagertes Dropper-Verhalten, unbefugte Berechtigungsnutzung und versteckte App-Payloads erkennen, hilft Organisationen, auf Kampagnen dieser Art schneller zu reagieren.

Sie uns auf

Thema weiterverfolgen

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- New Android Banking Malware Abuses Fake KYC Workflow and WhatsApp Delivery to Hijack Accounts

- Canonical

- https://cybersecuritynews.com/new-android-banking-malware-abuses-fake-kyc/

- Quell-URL

- https://cybersecuritynews.com/new-android-banking-malware-abuses-fake-kyc/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

Beliebtes PyPI-Paket mit einer Million monatlichen Downloads wurde gehackt, um bösartige Skripte einzuschleusen

Ein schwerwiegender Angriff auf Software-Lieferkette hat das beliebte Python-Paket elementary-data kompromittiert Tausende Entwicklern einem massiven Diebstahl Anmeldeinformationen ausgesetzt.

29.04.2026

Live Redaktion

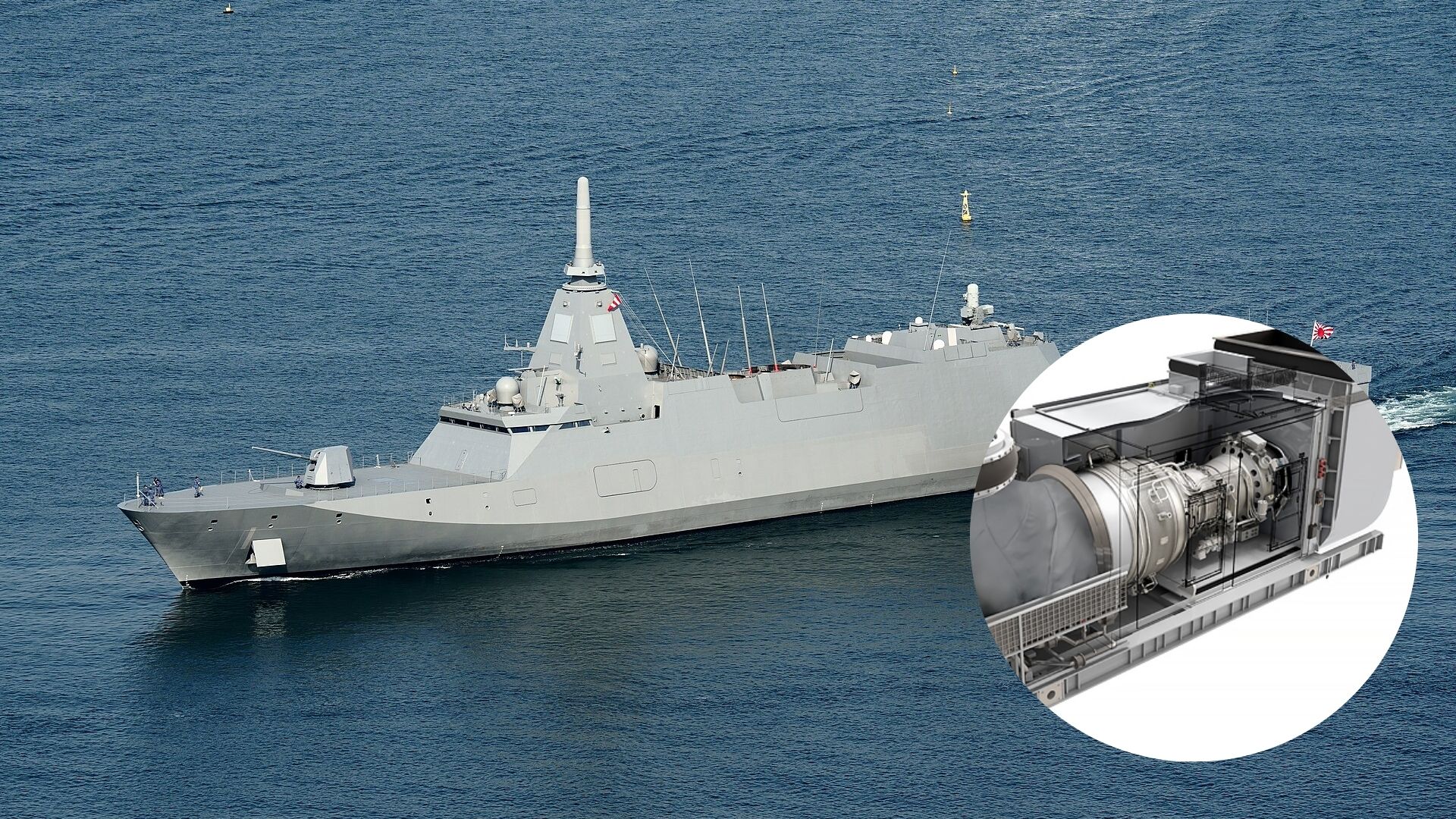

Rolls-Royce Triebwerke für australische Kriegsschiffe der Mogami-Klasse

Australien hat bestätigt, dass es seine nächste Generation Kriegsschiffen mit einem bewährten Antriebssystem ausstatten wird.

29.04.2026

Live Redaktion

Linux ELF Malware Generator, der ML-Erkennung durch semantik-erhaltende �nderungen umgeht

Forscher Tschechischen Technischen Universität Prag haben einen neuen adversariellen Malware-Generator entwickelt, Linux ELF-Binärdateien Visier nimmt.

29.04.2026

Live Redaktion

Mehrere OpenClaw-Schwachstellen ermöglichen die Umgehung von Richtlinien und die Übersteuerung des Hosts

Cybersecurity-Forscher haben kürzlich drei Schwachstellen mittelschwerer Schweregrade OpenClaw offengelegt, einem KI-Agenten-Framework, das zuvor Clawdbot Moltbot bekannt war.

29.04.2026

Live Redaktion