Fake Document Reader im Google Play Store mit 10.000 Downloads, das Anatsa-Malware installiert

Eine neue gefälschte Dokumentenlese-App, die Google Play Store zu finden ist, installiert heimlich Anatsa, einen leistungsstarken Android-Banking-Trojaner, Tausenden Geräten Nutzern.

Kurzfassung

Warum das wichtig ist

- Eine neue gefälschte Dokumentenlese-App, die Google Play Store zu finden ist, installiert heimlich Anatsa, einen leistungsstarken Android-Banking-Trojaner, Tausenden Geräten Nutzern.

- Die bösartige Anwendung erreichte über 10.000 Downloads, bevor Google sie entfernte, wodurch eine beträchtliche Anzahl Finanzbetrug und Diebstahl kein neuer Name in der mobilen Sicherheit.

- Das Malware tauchte erstmals 2020 als Android-Banking-Trojaner auf, der entwickelt wurde, um Zugangsdaten zu stehlen, Tastatureingaben aufzuzeichnen und betrügerische Transaktionen auf infizierten Geräten ohne Wissen des Nutzers durchzuführen.

Im Laufe der Jahre entwickelte es sich zu einer der hartnäckigsten Bedrohungen für mobile Bankgeschäfte, wobei die neueste Variante nun mehr als 831 Finanzinstitute weltweit ins Visier nimmt, darunter neu hinzugefügte Banken und Kryptowährungsplattformen in Ländern wie Deutschland und Südkorea.

Forscher bösartige Anwendung im Google Play Store und veröffentlichten ihre Ergebnisse am 27. April 2026.

Die App war als Dateileser unter dem Paketnamen com.groundstation.informationcontrol.filestation_browsefiles_readdocs getarnt und hatte vor der Entfernung durch Google über 10.000 Downloads verzeichnet.

Dieser Vorfall ist ein weiteres Kapitel

Dieser Vorfall ist ein weiteres Kapitel in Anatsas laufender Kampagne, die wiederholt scheinbar harmlose Utility-Apps eingesetzt hat, um die Verteidigungsmechanismen des App Stores zu umgehen und echte Nutzer in großem Umfang zu erreichen.

ThreatLabz entdeckte einen weiteren gefälschten Dokumentenleser im Google Play Store mit über 10K Downloads, der den Anatsa Android Trojan lieferte. Anatsa Installer SHA256 Hash: 5c9b09819b196970a867b1d459f9053da38a6a2721f21264324e0a8ffef01e20 Payload URL:… pic.twitter.com/CBAgWfaa4n — Zscaler ThreatLabz (@Threatlabz) 27.

April 2026 Die App verwendete eine Dropper-Technik, um während des Überprüfungsprozesses des Stores unentdeckt zu bleiben. Nach der Installation schien sie normal als Dokumentenleser zu funktionieren und zeigte keine Anzeichen böswilliger Aktivitäten.

Im Hintergrund verband es sich

Im Hintergrund verband es sich mit einem entfernten Server und zog die Anatsa-Nutzlast ://23.251.108[.]10:8080/privacy.txt herunter und installierte den Trojaner ohne sichtbare Benachrichtigungen für den Benutzer. Diese zweistufige Zustellung soll App-Store-Überprüfungen umgehen, die nur die Apps zum Zeitpunkt der Einreichung bewerten.

Diese Methode, zunächst sauber zu bleiben und dann später Malware herunterzuladen, ist seit Jahren ein Markenzeichen der Anatsa-Kampagnen.

Da die Sicherheitsüberprüfungen anfängliche Version einer App konzentrieren, kann der Trojaner die Plattform unentdeckt betreten und warten, bis er genügend Installationen hat, bevor er aktiviert wird. Zu diesem Zeitpunkt läuft die Malware bereits auf Tausenden äten.

Infektionsmechanismus und Umgehung der Erkennung Sobald

Infektionsmechanismus und Umgehung der Erkennung Sobald die Anatsa-Nutzlast auf einem Gerät läuft, fordert sie vom Benutzer die Zugänglichkeitsberechtigungen an.

Wenn erteilt, aktiviert die Malware automatisch einen erweiterten Satz , einschließlich des Überlagerns über andere Apps, des Abfangens Vollbild-Benachrichtigungen.

Diese Funktionen werden verwendet, um die Benutzeraktivität zu erfassen, Bankzugangsdaten zu stehlen und legitime App-Interaktionen zu stören, ohne offensichtliche Alarme auszulösen. Um vor Sicherheitstools verborgen zu bleiben, versteckt Anatsa seine DEX-Datei in einem korrupten ZIP-Archiv mit ungültigen Kompressionsflags.

Die Datei wird nur zur Laufzeit

Die Datei wird nur zur Laufzeit ausgeführt und unmittelbar nach dem Laden gelöscht, was es für statische Tools sehr schwierig macht, sie zu erfassen. Die Nutzlast ist zusätzlich in einer JSON-Datei eingebettet, die während der Ausführung abgelegt und gelöscht wird und somit nur minimale Beweise der Infektion auf dem Gerät hinterlässt.

Anatsa verschlüsselt den gesamten Datenverkehr zu seinen Befehls- und Kontrollservern mithilfe eines ein Byte XOR-Schlüssels. In dieser Kampagne waren die C2-Server unter http://172.86.91[.]94/api/ , http://193.24.123[.] /api/ und http://162.252.173[.] /api/ gehostet.

Diese Server liefern gefälschte Banking-Login-Overlays, die direkt über legitime Banking-Apps erscheinen und Benutzer täuschen, ihre Zugangsdaten auf betrügerischen Seiten einzugeben, die völlig echt aussehen. Die Malware führt außerdem Emulationsprüfungen durch und verifiziert das Gerätemodell, bevor sie die Nutzlast ausführt.

Erkennt sie eine Sandbox- oder Testumgebung,

Erkennt sie eine Sandbox- oder Testumgebung, zeigt sie stattdessen einfach eine saubere Dateimanager-Oberfläche an, anstatt den Trojaner zu starten. Dieser eingebaute Selbstschutzmechanismus hilft Anatsa, während automatisierter Analyse unentdeckt zu bleiben, was ihm mehr Zeit gibt, auf echten Geräten , ohne markiert zu werden.

Android-Benutzer sollten die Berechtigungen überprüfen, die jede neue App anfordert, bevor sie diese genehmigen. Dokumentenleser und Dateimanager haben keinen legitimen Grund, Zugänglichkeitsberechtigungen oder SMS-Zugriff anzufordern.

Das Aktivieren , die Vermeidung Hinterfragen jeder App, die ungewöhnliche Berechtigungen anfordert, sind alles praktische Schritte, die zu unternehmen sind.

Moegliche Anwendungen

Jeder, der die betroffene Anwendung installiert hat, sollte diese sofort deinstallieren und sein Gerät mit einem vertrauenswürdigen mobilen Sicherheitstool scannen.

Indikatoren für Kompromittierung (IOCs):- Indikatortyp Detail 5c9b09819b196970a867b1d459f9053da38a6a2721f21264324e0a8ffef01e20 Installer SHA256 Anatsa dropper hash 88fd72ac0cdab37c74ce14901c5daf214bd54f64e0e68093526a0076df4e042f Payload SHA256 Anatsa core payload hash http://23.251.108[.]10:8080/privacy.txt Payload URL Remote payload delivery server http://172.86.91[.]94/api/ C2 Server Anatsa command-and-control http://193.24.123[.] /api/ C2 Server Anatsa command-and-control http://162.252.173[.] /api/ C2 Server Anatsa command-and-control com.groundstation.informationcontrol.filestation_browsefiles_readdocs Package Name Maliziöse Dropper-App (entfernt) Sie uns auf

Der Beitrag Fake Document Reader On Google Play With 10K Downloads Installing Anatsa Malware erschien zuerst bei Cyber Security News.

Thema weiterverfolgen

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- Fake Document Reader On Google Play With 10K Downloads Installing Anatsa Malware

- Canonical

- https://cybersecuritynews.com/fake-document-reader-on-google-play/

- Quell-URL

- https://cybersecuritynews.com/fake-document-reader-on-google-play/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

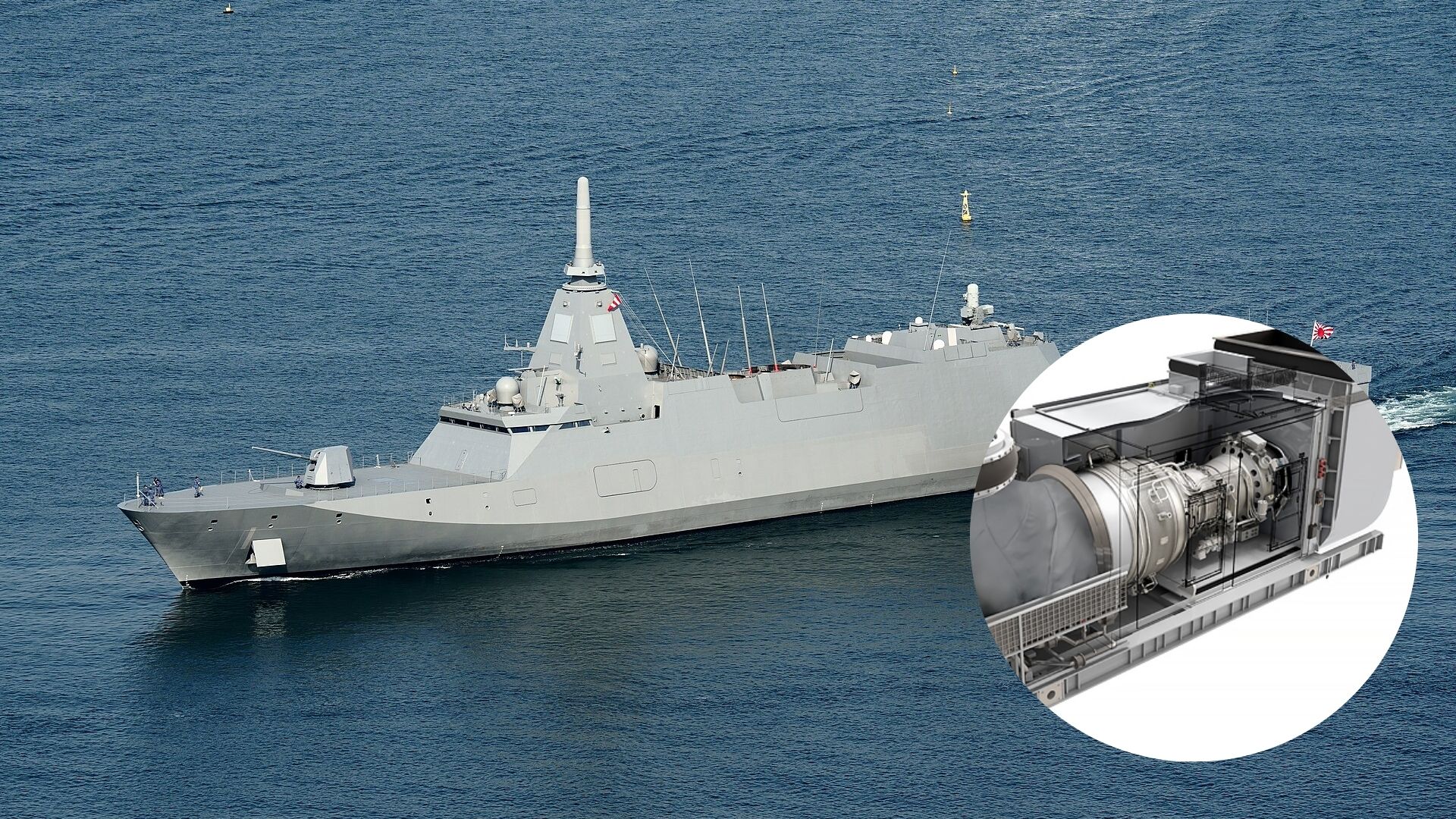

Rolls-Royce Triebwerke für australische Kriegsschiffe der Mogami-Klasse

Australien hat bestätigt, dass es seine nächste Generation Kriegsschiffen mit einem bewährten Antriebssystem ausstatten wird.

29.04.2026

Live Redaktion

Linux ELF Malware Generator, der ML-Erkennung durch semantik-erhaltende �nderungen umgeht

Forscher Tschechischen Technischen Universität Prag haben einen neuen adversariellen Malware-Generator entwickelt, Linux ELF-Binärdateien Visier nimmt.

29.04.2026

Live Redaktion

Mehrere OpenClaw-Schwachstellen ermöglichen die Umgehung von Richtlinien und die Übersteuerung des Hosts

Cybersecurity-Forscher haben kürzlich drei Schwachstellen mittelschwerer Schweregrade OpenClaw offengelegt, einem KI-Agenten-Framework, das zuvor Clawdbot Moltbot bekannt war.

29.04.2026

Live Redaktion

Neue Android-Banking-Malware nutzt gefälschten KYC-Workflow und WhatsApp-Lieferung zur Kontoübernahme

Eine neue Android-Banking-Malware, die als KYCShadow verfolgt wird, wurde entdeckt, Bankkunden in ganz Indien durch einen sorgfältig gestalteten gefälschten Know Your Customer (KYC)-Verifizierungsworkflow Visier

29.04.2026

Live Redaktion