Zugriff auf Entwicklertoken der Cursor AI Extension führt zu vollständigem Credential-Kompromittierung

Eine Schwachstelle Zugriffskontrolle mit hoher Schwere (CVSS 8.2) Cursor, einer weit verbreiteten KI-gestützten Programmierumgebung.

Kurzfassung

Warum das wichtig ist

- Eine Schwachstelle Zugriffskontrolle mit hoher Schwere (CVSS 8.2) Cursor, einer weit verbreiteten KI-gestützten Programmierumgebung.

- Die beliebigen installierten Erweiterungen ermöglicht, einen Entwicklers API-Schlüssel und Sitzungstoken heimlich abzurufen.

- Dies führt zu einem vollständigen Kompromittieren der Anmeldeinformationen, ohne dass Alarme ausgelöst oder eine Benutzerinteraktion erforderlich ist.

Im Gegensatz zu sicheren Anwendungen, die sensible Geheimnisse in geschützten Betriebssystem-Schlüsselbunds speichern, speichert Cursor diese Anmeldeinformationen in einer ungeschützten, lokalen SQLite-Datenbank. Die Datenbank befindet sich unter ~/Library/Application Support/Cursor/User/globalStorage/state.vscdb.

Da Cursor keine Zugriffsgrenzen zwischen seinen Erweiterungen und dieser Datenbank aufweist, kann jede installierte Erweiterung die Datei lesen. Exploitationsablauf (Quelle: Layer X) Es sind keine besonderen Berechtigungen erforderlich, was bedeutet, dass jedes bösartige Add-on die darin gespeicherten Klartextdaten extrahieren kann.

Der Exploit-Prozess ist einfach und erfordert eine geringe Angriffskomplexität.

Ein Angreifer verffentlicht eine normal aussehende

Ein Angreifer verffentlicht eine normal aussehende Erweiterung, wie ein benutzerdefiniertes Theme oder ein Produktivittstool.

Ein Entwickler installiert die Erweiterung, ohne Warnungen bezglich des Zugriffs auf Anmeldeinformationen zu erhalten.

Die bsartige Erweiterung fragt leise die lokale SQLite-Datenbank ab, um API-Schlssel und Sitzungstoken zu finden.

Die gestohlenen Daten werden ohne sichtbare

Die gestohlenen Daten werden ohne sichtbare nderungen der Benutzeroberflche leise an einen entfernten Server des Angreifers gesendet.

Da viele Entwickler Drittanbieter-KI-Dienste innerhalb , kann die Folge dieser Schwachstelle schwerwiegend sein.

Vollstndige Offenlegung.

Kompromittierung verknpfter KI-Konten wie OpenAI, Google

Kompromittierung verknpfter KI-Konten wie OpenAI, Google oder Anthropic.

Massive finanzielle Verluste, wenn Angreifer automatisierte Nutzungsgebhren mit gestohlenen API-Schlsseln verursachen.

Unbefugter Zugriff auf private Daten, frhere Chat-Prompts und sensible Code-Metadaten.

Vendor Response and Status LayerX meldete

Vendor Response and Status LayerX meldete dieses Problem ursprünglich am 1. Februar 2026 bei Cursor.

Das Sicherheitsteam ätigte den Bericht am 5. Februar.

Es wurde jedoch erklärt, dass Erweiterungen innerhalb derselben lokalen Vertrauensgrenze wie der Benutzer arbeiten. Sie argumentierten, dass jede lokale Anwendung mit Dateisystemzugriff potenziell auf diese Daten zugreifen könnte.

Bis zum 28.

Bis zum 28. April 2026 bleibt die Schwachstelle ungepatcht.

Der Anbieter hält daran fest, dass es allein in der Verantwortung des Benutzers ist, vertrauenswürdige Erweiterungen zu installieren. Um Benutzerdaten ordnungsgemäß zu schützen, raten Sicherheitsexperten Cursor dringend, strenge Isolationsgrenzen zwischen Erweiterungen zu implementieren.

Sensible Anmeldeinformationen müssen in verschlüsselte, systemweite Speicherspeicher wie den Windows Credential Manager oder den macOS Keychain verschoben werden. Bis ein strukturelles Update veröffentlicht wird, sollten Entwickler ihre installierten Erweiterungen gründlich prüfen und das Herunterladen nicht verifizierter Tools aus dem Marktplatz vermeiden.

Sie uns auf

Sie uns auf

Der Beitrag „Cursor AI Extension Access Developer Tokens Leads to Full Credential Compromise“ erschien zuerst bei Cyber Security News.

Thema weiterverfolgen

Interne Verlinkung

Im Kontext weiterlesen

Diese weiterfuehrenden Links verbinden das Thema mit relevanten Archivseiten, Schlagwoertern und inhaltlich nahen Artikeln.

Technologie Archiv

Weitere Meldungen aus derselben Hauptkategorie.

Mehr von Cyber Security News

Alle veroeffentlichten Inhalte derselben Quelle im Archiv.

Europol zerschlägt 50 Millionen Euro wertvolles Online-Betrugsnetzwerk mit professionell geführten Betrugszentren

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

SonicWall SonicOS-Schwachstellen ermöglichen Angreifern die Umgehung von Zugriffskontrollen und das Abstürzen von Firewalls

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- Cursor AI Extension Access Developer Tokens Leads to Full Credential Compromise

- Canonical

- https://cybersecuritynews.com/cursor-ai-extension-access-developer-tokens/

- Quell-URL

- https://cybersecuritynews.com/cursor-ai-extension-access-developer-tokens/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

Europol zerschlägt 50 Millionen Euro wertvolles Online-Betrugsnetzwerk mit professionell geführten Betrugszentren

Eine große internationale Strafverfolgungsaktion hat ein groß angelegtes Online-Betrugsnetzwerk zerschlagen, Opfer in ganz Europa und darüber hinaus über mehr als 50 Millionen EUR gestohlen hat. Österreichische und

30.04.2026

Live Redaktion

SonicWall SonicOS-Schwachstellen ermöglichen Angreifern die Umgehung von Zugriffskontrollen und das Abstürzen von Firewalls

SonicWall hat einen Sicherheitshinweis veröffentlicht, der drei Schwachstellen in seine SonicOS-Software behandelt.

30.04.2026

Live Redaktion

Linux-Kernel-Schwachstelle vom Typ „Copy Fail“ kompromittiert seit 2017 alle großen Distributionen

Eine kritische Zero-Day-Schwachstelle Linux-Kernel wurde öffentlich bekannt gegeben und ermöglicht es jedem nicht privilegierten lokalen Benutzer, auf praktisch jeder großen Linux-Distribution, die seit 2017 vertriebe

30.04.2026

Live Redaktion

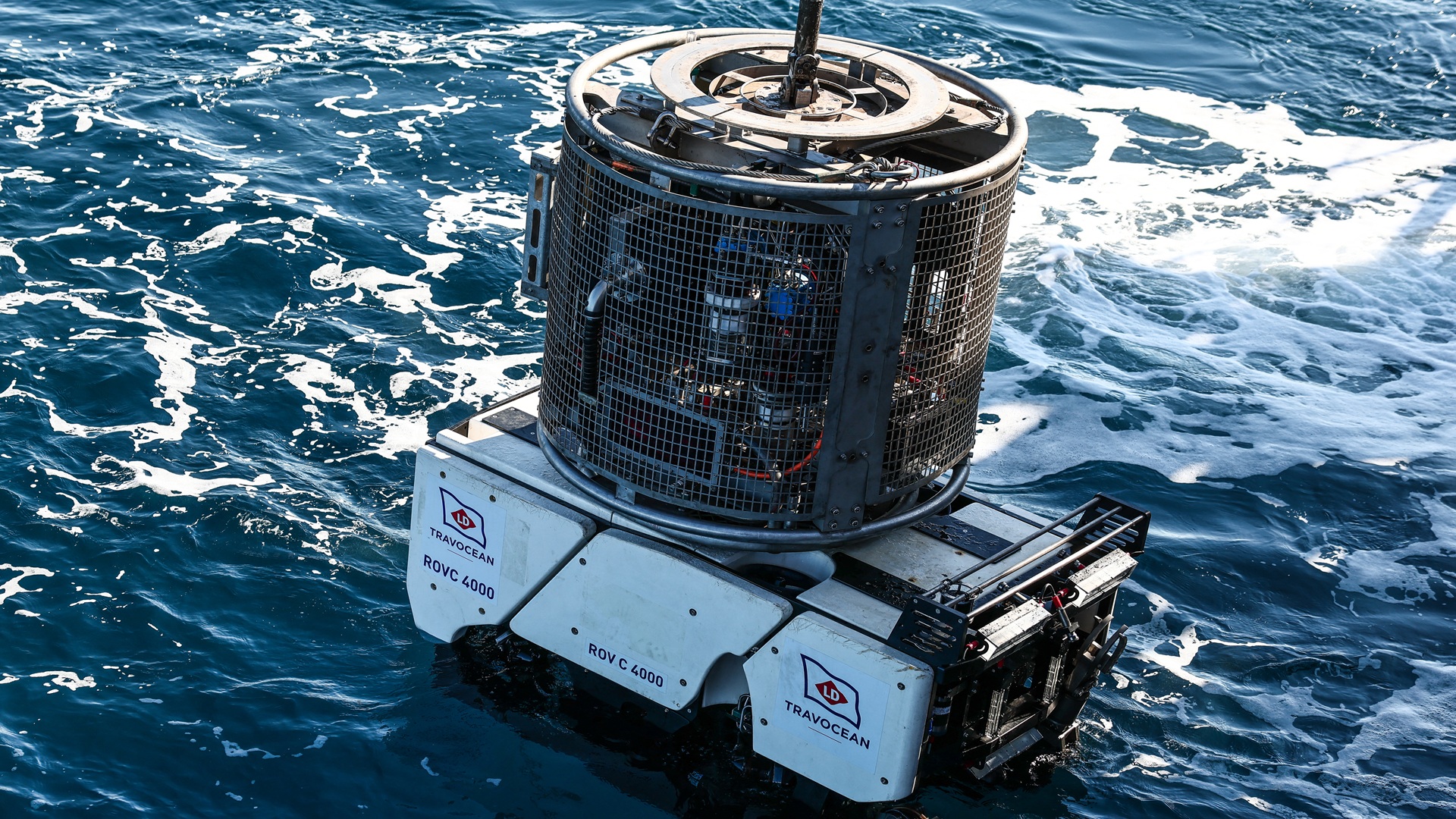

Tiefsee-Roboter bergt Artefakte von Wrack in der Mittelmeerregion mit 2,4 Kilometer Länge

Ein ferngesteuerter Roboter Artefakte von einem Wrack aus dem 16.

30.04.2026

Live Redaktion