Linux-Kernel-Schwachstelle vom Typ „Copy Fail“ kompromittiert seit 2017 alle großen Distributionen

Eine kritische Zero-Day-Schwachstelle Linux-Kernel wurde öffentlich bekannt gegeben und ermöglicht es jedem nicht privilegierten lokalen Benutzer, auf praktisch jeder großen Linux-Distribution, die seit 2017 vertriebe

Kurzfassung

Warum das wichtig ist

- Eine kritische Zero-Day-Schwachstelle Linux-Kernel wurde öffentlich bekannt gegeben und ermöglicht es jedem nicht privilegierten lokalen Benutzer, auf praktisch jeder großen Linux-Distribution, die seit 2017 vertriebe

- Die Schwachstelle, die „Copy Fail“ genannt und als CVE-2026-31431 verfolgt wird, wurde , Taeyang Lee, entdeckt und vom Xint Code Research Team mithilfe ützter Analyse zu einer vollständigen Exploit-Kette aufgestockt.

- Copy Fail ist ein geradliniger Logikfehler und kein Race Condition im kryptografischen Template , der über die AF_ALG-Socket-Schnittstelle in Kombination mit dem splice()-Systemaufruf erreichbar ist.

Im Gegensatz zu Vorgängern wie Dirty Cow (CVE-2016-5195) oder Dirty Pipe (CVE-2022-0847) erfordert diese Schwachstelle kein Race-Winning, keine Kernel-Versionsverschiebungen, keine Neukompilierung und keine kompilierten Payloads.

Linux Kernel 0-Day „Copy Fail“ Ein einzelnes 732-Byte-Python-Skript, das nur Standardbibliotheksmodule verwendet, erzielt auf jeder getesteten Distribution und Architektur deterministisch Root.

Der Exploit zielt auf den Page Cache des Kernels ab, die in-memory-Darstellung , indem er ein kontrolliertes 4-Byte-Schreiben in eine Page-Cache-Seite auslöst, die zu jeder ört.

Da der Linux-Kernel die beschädigte Seite

Da der Linux-Kernel die beschädigte Seite nicht als "dirty" für das Writeback markiert, bleibt die Datei auf der Festplatte unberührt, wodurch standardmäßige checksum-basierte Dateiintegritätswerkzeuge die Modifikation vollständig übersehen.

Der Angreifer führt dann die beschädigte in-memory-Version eines setuid-Binärprogramms wie /usr/bin/su aus und erzielt so die Ausführung einer Root-Shell. Die Schwachstelle stammt aus einer 2017 eingeführten Optimierung vor Ort in algif_aead.c (commit 72548b093ee3).

Wenn ein Benutzer eine Datei in ein Pipe splices und diese in eine AF_ALG-Socket speist, enthält die AEAD-Input-Scatterlist direkte Verweise auf die physischen Page-Cache-Seiten des Kernels dieser Datei – und keine Kopien.

Für AEAD-Entschlüsselungsoperationen setzt algif_aead.c req->src =

Für AEAD-Entschlüsselungsoperationen setzt algif_aead.c req->src = req->dst, wodurch sowohl die Quelle als auch das Ziel auf dieselbe kombinierte Scatterlist zeigen. Dies platzierte die Seiten des Cache in eine beschreibbare Ziel-Scatterlist.

Der authencesn-Algorithmus, der für die Unterstützung der 64-Bit Extended Sequence Number (ESN) verwendet wird, nutzt dann den Zielpuffer des Aufrufers als Scratch Space, um die ESN-Bytes neu anzuordnen und 4 Bytes mit dem Offset assoclen + cryptlen jenseits der deklarierten Ausgabe-Grenze direkt in gekettete Page-Cache-Seiten zu schreiben.

Drei unabhängige, sinnvolle Codeänderungen aus den Jahren 2011, 2015 und 2017 konvergierten, um diese ausnutzbare Bedingung zu schaffen, wobei niemand ihre Überschneidung für fast ein Jahrzehnt erkannt hat.

Das gleiche unveränderte Exploit-Skript erreichte auf

Das gleiche unveränderte Exploit-Skript erreichte auf allen vier getesteten Plattformen eine Root-Shell: Distribution Kernel Version Ubuntu 24.04 LTS 6.17.0-1007-aws Amazon Linux 2023 6.18.8-9.213.amzn2023 RHEL 14.3 6.12.0-124.45.1.el10_1 SUSE 16 6.12.0-160000.9-default Die Schwachstelle wurde mit Kernel 4.14 eingeführt und betrifft alle Distributionen über die nicht behobene Zeile.

Über die lokale Rechteausweitung hinaus fungiert Copy Fail als ein Kubernetes-Container-Escape-Primitive. Da der Page Cache über alle Prozesse auf einem Host geteilt wird, einschließlich über Containergrenzen hinweg, kann ein kompromittierter Container setuid-Binärdateien beschädigen, die für andere Container und den Host-Kernel sichtbar sind.

Teil 2 der Xint Code Research Series behandelt die vollständige Kompromittierung eines Kubernetes-Knotens.

Patch veröffentlicht Der offizielle Fix (Commit

Patch veröffentlicht Der offizielle Fix (Commit a664bf3d603d) kehrt algif_aead.c zu einer Out-of-Place AEAD-Operation zurück und trennt damit dauerhaft die TX-Scatterlist (die Page-Cache-Seiten enthalten kann) (dem Ausgabepuffer des Benutzers).

Dies eliminiert den sg_chain()-Mechanismus, der Page-Cache-Seiten in das beschreibbare Ziel einbindete.

Sofortige Abhilfemaßnahmen bis zum Kernel-Update:

Holz als technisches Geruest

Wenden Sie den Upstream-Kernel-Patch über den Update-Kanal Ihrer Distribution an.

Deaktivieren Sie das Kernel-Modul algif_aead, um die Angriffsfläche zu eliminieren: bash echo "install algif_aead /bin/false" > /etc/modprobe.d/disable-algif-aead.conf rmmod algif_aead 2>/dev/null Die Schwachstelle wurde dem Linux kernel security team am 23.

März 2026 gemeldet, mit Patches, die am 1. April 2026 in den Mainline eingearbeitet wurden, CVE zugewiesen am 22.

April 2026 und öffentlich bekannt gegeben

April 2026 und öffentlich bekannt gegeben am 29. April 2026.

Systemadministratoren werden dringend aufgefordert, Kernel-Updates unverzüglich anzuwenden. Sie uns auf

Kontaktieren Sie uns, um Ihre Geschichten zu präsentieren. Der Beitrag Linux Kernel 0-Day „Copy Fail“ Roots Every Major Distribution Since 2017 erschien zuerst bei Cyber Security News.

Thema weiterverfolgen

Interne Verlinkung

Im Kontext weiterlesen

Diese weiterfuehrenden Links verbinden das Thema mit relevanten Archivseiten, Schlagwoertern und inhaltlich nahen Artikeln.

Technologie Archiv

Weitere Meldungen aus derselben Hauptkategorie.

Mehr von Cyber Security News

Alle veroeffentlichten Inhalte derselben Quelle im Archiv.

Europol zerschlägt 50 Millionen Euro wertvolles Online-Betrugsnetzwerk mit professionell geführten Betrugszentren

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

SonicWall SonicOS-Schwachstellen ermöglichen Angreifern die Umgehung von Zugriffskontrollen und das Abstürzen von Firewalls

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- Linux Kernel 0-Day “Copy Fail” Roots Every Major Distribution Since 2017

- Canonical

- https://cybersecuritynews.com/linux-kernel-0-day-copy-fail/

- Quell-URL

- https://cybersecuritynews.com/linux-kernel-0-day-copy-fail/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

Europol zerschlägt 50 Millionen Euro wertvolles Online-Betrugsnetzwerk mit professionell geführten Betrugszentren

Eine große internationale Strafverfolgungsaktion hat ein groß angelegtes Online-Betrugsnetzwerk zerschlagen, Opfer in ganz Europa und darüber hinaus über mehr als 50 Millionen EUR gestohlen hat. Österreichische und

30.04.2026

Live Redaktion

SonicWall SonicOS-Schwachstellen ermöglichen Angreifern die Umgehung von Zugriffskontrollen und das Abstürzen von Firewalls

SonicWall hat einen Sicherheitshinweis veröffentlicht, der drei Schwachstellen in seine SonicOS-Software behandelt.

30.04.2026

Live Redaktion

Zugriff auf Entwicklertoken der Cursor AI Extension führt zu vollständigem Credential-Kompromittierung

Eine Schwachstelle Zugriffskontrolle mit hoher Schwere (CVSS 8.2) Cursor, einer weit verbreiteten KI-gestützten Programmierumgebung.

30.04.2026

Live Redaktion

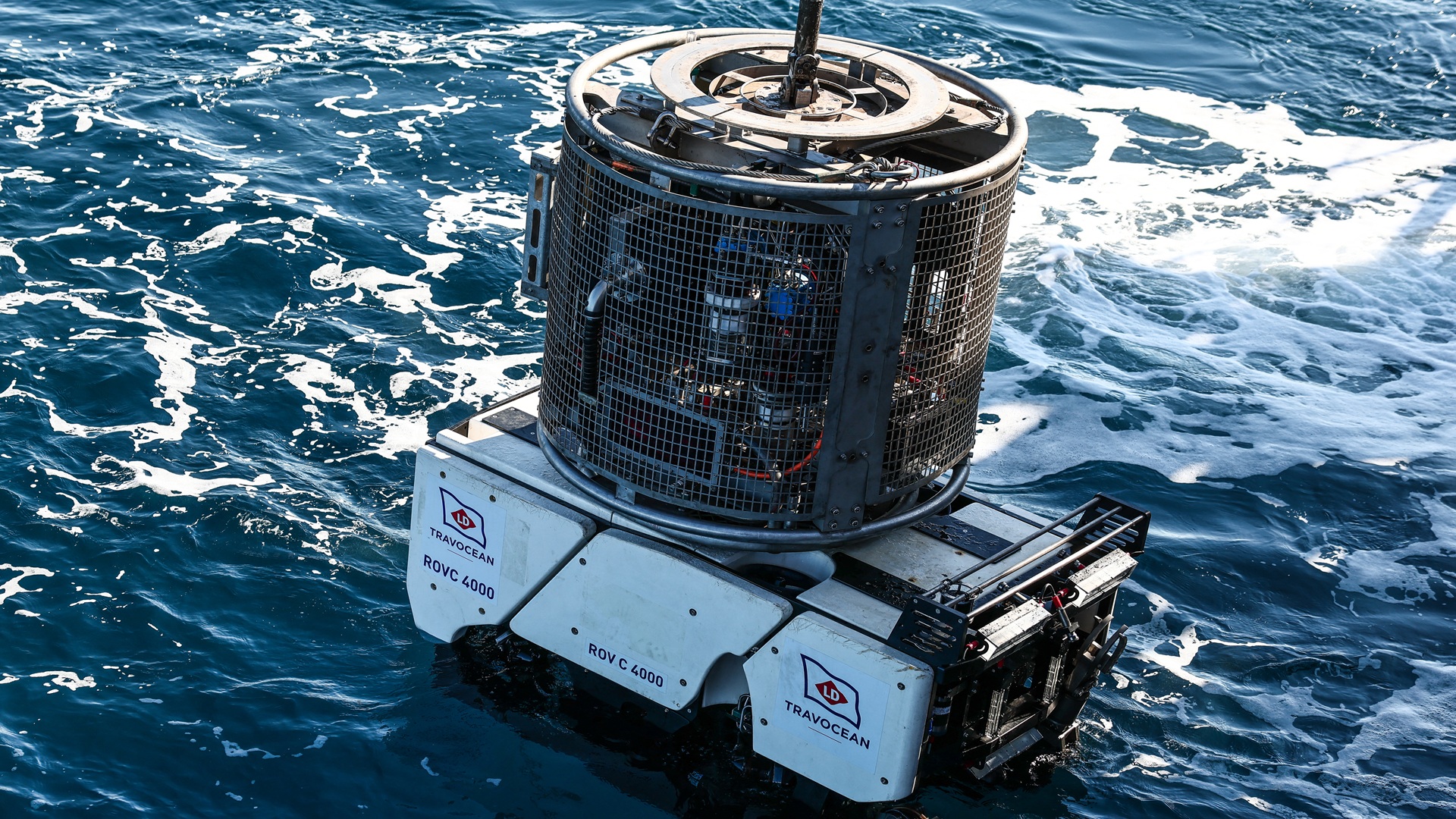

Tiefsee-Roboter bergt Artefakte von Wrack in der Mittelmeerregion mit 2,4 Kilometer Länge

Ein ferngesteuerter Roboter Artefakte von einem Wrack aus dem 16.

30.04.2026

Live Redaktion