Wie Top-SOCs und MSSPs Phishing-Angriffe verhindern, die E-Mail-Filter übersehen

Der Link möglicherweise nicht über genügend Historie verfügt, um zum Zeitpunkt der Zustellung als verdächtig markiert zu werden.

Kurzfassung

Warum das wichtig ist

- Der Link möglicherweise nicht über genügend Historie verfügt, um zum Zeitpunkt der Zustellung als verdächtig markiert zu werden.

- Die erste Seite kann harmlos wirken und den Phishing-Ablauf erst nach einer Interaktion enthüllen.

- Der Angriffsverlauf kann durch Umleitungen verändert werden, wodurch das Endziel schwerer zu überprüfen ist.

Es könnte keine Datei im E-Mail-Anhang vorhanden sein, sodass weniger Inhalte frühzeitig blockiert werden können.

Die Seite kann auf Tools oder Aktionen verweisen, die erst im Kontext als verdächtig erscheinen.

Die Kampagne kann sich auf den Zugriff auf Identitäten konzentrieren und nicht nur auf die Auslieferung. Für SOCs und MSSPs besteht die Herausforderung nicht nur darin, die E-Mail zu erkennen, sondern auch darin, schnell genug zu verstehen, was nach der Zustellung passiert ist, um die Exposition zu reduzieren, Konten zu schützen und fundierte Reaktionsentscheidungen zu treffen.

Praxisnaher Phishing-Angriff: Falsche Einladungen führen zur

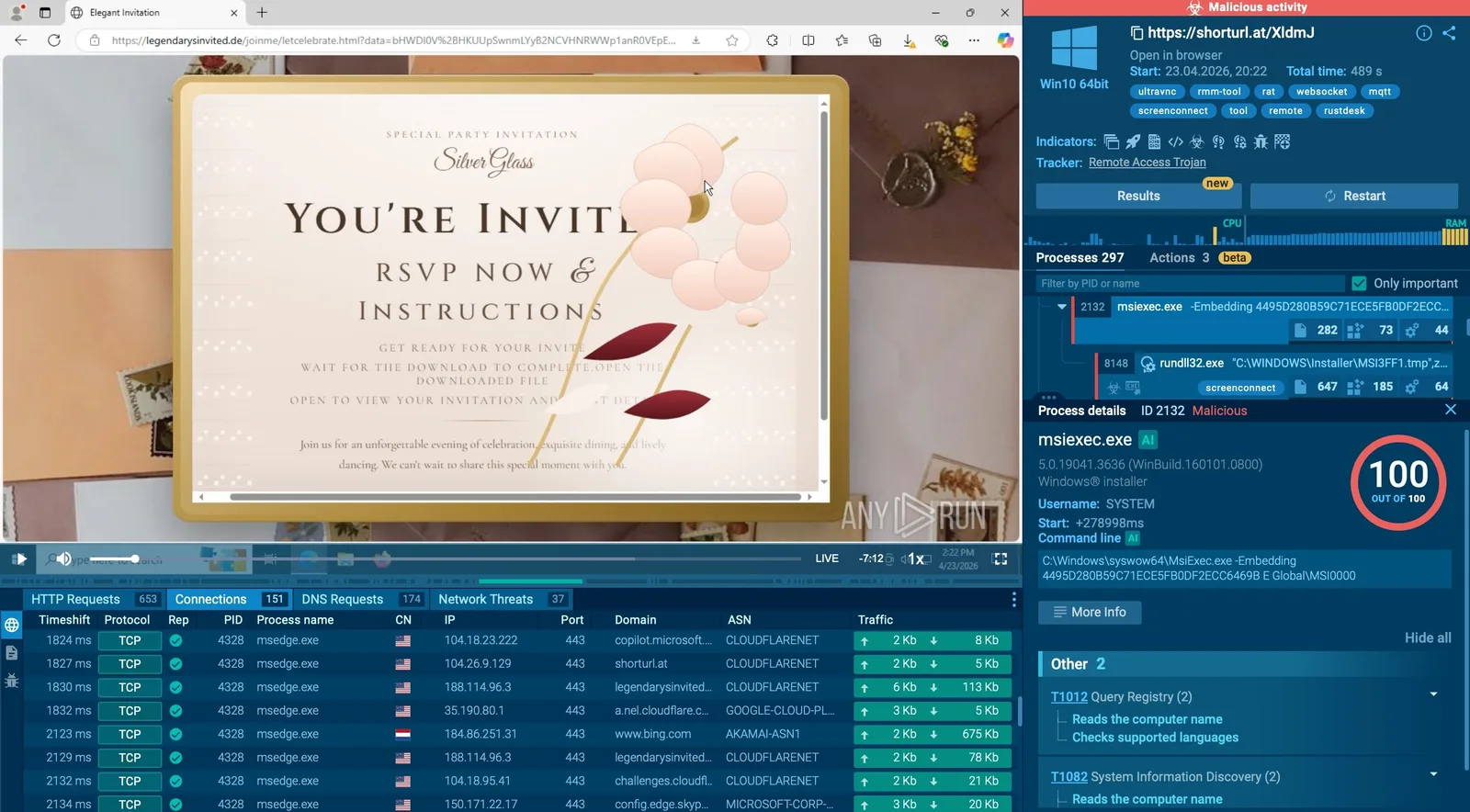

Praxisnaher Phishing-Angriff: Falsche Einladungen führen zur Kontenoffenlegung Eine kürzlich durchgeführte ANY.RUN-Untersuchung zeigt, warum eine Phishing-E-Mail bei der Zustellung ein geringes Risiko aufweisen kann, aber gefährlich wird, sobald der Nutzer darauf klickt. Der Angriff begann mit einer gefälschten Einladungslinke, gefolgt üfung und einer thematisch gestalteten Webseite.

Kampagne zum Diebstahl, zur Abfangung örtern (OTP) oder zur Bereitstellung eines legitimen Fernwartungstools führen. Siehe Phishing-Angriff. Eine gefälschte Einladung diente als Köder und wurde im ANY.RUN-Sandbox-Umfeld aufgedeckt. Dies ist ein Angriffsweg, der übersehen werden kann. Das Risiko liegt nicht in einer offensichtlichen Anlage oder einer verdächtigen Nachricht, sondern entfaltet sich über mehrere Schritte.

Daher müssen Teams den gesamten Pfad analysieren, bevor sie einschätzen können, wie schwerwiegend die Bedrohung ist. Verwandeln Sie übersehene Phishing-E-Mails in schnellere Entscheidungen durch verhaltensbasierte Analyse, die Teams hilft, die mittlere Reaktionszeit (MTTR) pro Vorfall um zu verkürzen und die Exposition früher einzudämmen. Beschleunigen Sie die Phishing-Reaktion.

Wie Teams den ANY.RUN-Sandbox für verhaltensbasierte

Wie Teams den ANY.RUN-Sandbox für verhaltensbasierte Phishing-Analyse nutzen Wenn E-Mail-Filter einen Phishing-Link übersehen, müssen SOC-Teams und MSSPs verstehen, was die Bedrohung nach der Zustellung tatsächlich tut. Hier nutzen Teams die interaktive Sandbox für eine verhaltensbasierte Analyse. Die vollständige Angriffsabfolge wird innerhalb der ANY.RUN-Sandbox in weniger als 40 Sekunden analysiert.

Anstatt sich allein auf das E-Mail-Urteil zu verlassen, können Teams den Link sicher in einer Cloud-Umgebung öffnen und den gesamten Phishing-Pfad beobachten: Weiterleitungen, gefälschte Login-Seiten, OTP-Anfragen, automatische Downloads, RMM-Übermittlung sowie damit verbundene Netzwerkaktivitäten. Dies hilft Teams:

Phishing-Bedrohungen schneller zu bestätigen

die Zeit für unklare Warnmeldungen

die Zeit für unklare Warnmeldungen zu reduzieren

zu erkennen, ob Zugangsdaten, MFA-Codes oder Endgeräte gefährdet sind

zu entscheiden, welche Maßnahmen zur Eindämmung erforderlich sind

der Führungsebene klarere Beweise für Reaktionsentscheidungen

der Führungsebene klarere Beweise für Reaktionsentscheidungen zu liefern

E-Mails zu unterbinden, bevor sie sich zu größeren Vorfällen entwickeln Phishing-Reaktion durch verhaltensbasierte Analyse stärken Teams, die verhaltensbasierte Analysen mit ANY.RUN einsetzen, verbessern nicht nur die Sichtbarkeit, sondern reduzieren auch die Zeit und den Aufwand, die für das Verständnis, die Validierung und die Eindämmung ANY.RUN berichten Sicherheitsteams, darunter:

Reduzierung der MTTR (Mean Time to Respond) pro Fall um

30 % weniger Eskalationen 1

30 % weniger Eskalationen 1 zu Tier 2

Bis zu 20 % geringere Arbeitslast im Tier 1

Weniger Untersuchungen im Graubereich und schnellere Bestätigung Für SOCs und MSSPs bedeutet dies weniger Zeit für Vermutungen, weniger unnötige Eskalationen und mehr Sicherheit bei der Entscheidung, ob ein Phishing-Alarm eine Eindämmung erfordert. Verbessern Sie die Leistung Ihres SOCs, indem Sie Ihrem Team verhaltensbasierte Einblicke bieten, um Phishing-Bedrohungen schneller zu validieren, Reaktionsverzögerungen zu reduzieren und E-Mails zu stoppen, bevor sie zu Geschäftsincidents werden. Der Beitrag „Wie Top-SOCs und MSSPs Phishing-Vorfälle verhindern, die übersehen werden" erschien erstmals auf Cyber Security News.

Thema weiterverfolgen

Interne Verlinkung

Im Kontext weiterlesen

Diese weiterfuehrenden Links verbinden das Thema mit relevanten Archivseiten, Schlagwoertern und inhaltlich nahen Artikeln.

Technologie Archiv

Weitere Meldungen aus derselben Hauptkategorie.

Mehr von Cyber Security News

Alle veroeffentlichten Inhalte derselben Quelle im Archiv.

Apple plant Intel-Auftrag für M7-Prozessor bis 2027 und iPhone-Chip bis 2028 – laut Gerüchten

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Forscher nutzen Bienenverhalten für speichereffiziente Drohnen-KI

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- How Top SOCs and MSSPs Prevent Phishing Incidents Missed by Email Filters

- Canonical

- https://cybersecuritynews.com/socs-mssps-phishing-prevention/

- Quell-URL

- https://cybersecuritynews.com/socs-mssps-phishing-prevention/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

Apple plant Intel-Auftrag für M7-Prozessor bis 2027 und iPhone-Chip bis 2028 – laut Gerüchten

Die Einschränkungen veranlasst, eine Vereinbarung Chipfertigung Intel zu treffen; laut Gerüchten sollen zwei Chips auf Prozessknoten 18A-P und 14A gefertigt werden.

13.05.2026

Live RedaktionForscher nutzen Bienenverhalten für speichereffiziente Drohnen-KI

Ein internationales Forscherteam hat „Bee-Nav" entwickelt, eine neue Navigationsstrategie für Drohnen, die sich Heimkehrverhalten lässt.

13.05.2026

Live RedaktionReturnal-Fans strömen zu Saros, doch Start schwächelt und Gewinnchancen stehen auf der Kippe

Saros, der neue Third-Person-Bullet-Hell-Shooter Team Housemarque PlayStation Studios, ist am 30. April, also Ende des vergangenen Monats, erschienen.

13.05.2026

Live RedaktionNeue Technologie ermöglicht humanoiden Robotern präzises Greifen zerbrechlicher Objekte

Humanoid-Roboter sind zunehmend in Lage, komplexe Aufgaben in der realen Welt auszuführen, doch viele haben Schwierigkeiten mit geschicktem Objektmanipulation Navigation in dynamischen Umgebungen.

13.05.2026

Live Redaktion