SLOTAGENT Malware nutzt API-Hashing und verschlüsselte Strings, um Reverse Engineering zu erschweren

Eine neu identifizierte Malware namens SLOTAGENT hat in Cybersicherheits-Community wegen ihrer starken Fähigkeit, Analysen zu widerstehen und Erkennung zu entgehen, Aufmerksamkeit erregt.

Kurzfassung

Warum das wichtig ist

- Eine neu identifizierte Malware namens SLOTAGENT hat in Cybersicherheits-Community wegen ihrer starken Fähigkeit, Analysen zu widerstehen und Erkennung zu entgehen, Aufmerksamkeit erregt.

- Stattdessen nutzt sie zwei präzise Techniken, API-Hashing und verschlüsselte Strings, um die Reverse-Engineering für Forscher extrem schwierig zu machen.

- Dieses Niveau an technischer Raffinesse signalisiert, dass die Entwickler hinter SLOTAGENT erheblichen Aufwand betrieben haben, um ein Werkzeug zu bauen, das verborgen bleiben und funktionieren kann, ohne leicht untersucht oder gestoppt zu werden.

SLOTAGENT verbreitet sich hauptsächlich über Phishing-E-Mails mit bösartigen Anhängen, die oft als routinemäßige Geschäftsdokumente oder Software-Update-Dateien getarnt sind. Sobald ein Ziel den Anhang öffnet, läuft die Malware leise im Hintergrund, ohne sofort sichtbare Anzeichen dafür, dass etwas schiefgelaufen ist.

Sie kontaktiert schnell einen entfernten Command-and-Control-Server, um weitere Anweisungen zu empfangen. Diese frühe Phase wird sorgfältig behandelt, wobei die Netzwerktätigkeit minimal gehalten wird, um die Auslösung.

Die Wahl des Phishings als Eintrittsmethode spiegelt wider, wie Engineering nach wie vor eine der effektivsten Methoden für Angreifer ist, um initialen Zugang zu erlangen.

Moegliche Anwendungen

IIJ-SECT-Analysten identifizierten SLOTAGENT während einer detaillierten Untersuchung verdächtiger Netzwerkverkehrsdaten, die mit einem gezielten Eindringversuch in Verbindung standen. Bei der Überprüfung der Malware-Probe stellten die Forscher fest, dass der Code sorgfältig strukturiert war, um sowohl statische als auch dynamische Analysen zu behindern.

Zeichenketten, die normalerweise wichtige Details über das Verhalten der Malware offenbaren würden, waren verschlüsselt und vor grundlegenden Scan-Tools verborgen. Darüber hinaus zeigte die Malware ihre API-Abhängigkeiten nicht in der Standard-Importtabelle.

Stattdessen wurden diese Funktionen zur Laufzeit durch einen benutzerdefinierten Hashing-Prozess aufgelöst, was eine erhebliche Barriere für jeden Analysten darstellte, der versucht, die Probe zu untersuchen. Die einer SLOTAGENT-Infektion gehen weit über die Kopfschmerzen hinaus, die sie für Sicherheitsanalysten verursacht.

.webp)

Organisationen, die , sehen sich

Organisationen, die , sehen sich mit realen und unmittelbaren Risiken konfrontiert, darunter Datendiebstahl, unbefugter Zugriff auf interne Systeme und die potenzielle Auslösung sekundärer Payloads, die weiteren Schaden anrichten können.

Slotagent-Infektionskette (Quelle – IIJ-SECT) Da die Malware darauf ausgelegt ist, unsichtbar zu bleiben, können Infektionen wochen- oder sogar monatelang unentdeckt bleiben. Diese verlängerte Verweildauer verschafft Angreifern weitreichenden Zugriff auf sensible Daten und interne Ressourcen und vergrößert den Schaden mit jedem vergehenden Tag.

API-Hashing und verschlüsselte Strings: Der Kernmechanismus der Umgehung Das technisch auffälligste Merkmal ösung mittels Hashing. Wenn Standard-Malware läuft, listet sie typischerweise die benötigten Windows-API-Funktionen in einer Importtabelle auf, die Analysten direkt lesen können.

SLOTAGENT verfolgt einen anderen Ansatz, indem

SLOTAGENT verfolgt einen anderen Ansatz, indem es für jeden erforderlichen Funktionsnamen einen Hash-Wert berechnet und geladene Systemmodule scannt, bis es eine Übereinstimmung findet. Da keine Funktionsnamen in der Importtabelle erscheinen, versagen die meisten statischen Analysewerkzeuge bei der Offenlegung dessen, was die Malware tut.

Forscher müssen den Hash-Algorithmus identifizieren und umkehren, bevor jegliche sinnvolle Analyse beginnen kann, was eine Untersuchung erheblich verlangsamt. Slotagent API-Hashing-Routine (Quelle – IIJ-SECT) Verschlüsselte Zeichenketten bilden die zweite große Verteidigungsschicht innerhalb.

Wichtige Daten wie Serveradressen, Registry-Pfade und Konfigurationswerte werden nicht im Klartext im Binärfile gespeichert. Sie befinden sich in verschlüsselter Form und werden nur im Speicher in dem genauen Moment dekodiert, in dem die Malware sie benötigt.

.webp)

Dieser Ansatz enttäuscht String-Extraktionstools, die während

Dieser Ansatz enttäuscht String-Extraktionstools, die während der statischen Analyse verwendet werden, da diese Tools nichts Nützliches zurückgeben.

Selbst die dynamische Analyse kann unzureichend sein, wenn der Speicher zu einem falschen Zeitpunkt im Ausführungszeitraum erfasst wird, was die Analysten mit einer unvollständigen Sicht auf die Aktivitäten der Malware zurücklässt.

Sicherheitsteams sollten Verhaltenserkennungsregeln implementieren, die darauf abzielen, die Aktivität der Laufzeit-API-Auflösung zu erkennen, anstatt sich ausschließlich auf signaturbasierte Methoden zu verlassen. Die Überwachung auf ungewöhnliche Speicherzuweisungen und unerwartete Prozessinjektion kann helfen, SLOTAGENT-Infektionen frühzeitig zu erkennen.

Moegliche Anwendungen

Netzwerkverteidiger sollten den ausgehenden Datenverkehr auf Muster beobachten, die mit Command-and-Control-Kommunikation übereinstimmen, insbesondere , die normalerweise keine externen Verbindungen initiieren.

Die Aktualisierung , dass Threat-Intelligence-Feeds aktuell bleiben, sind beides wichtige Schritte. Schließlich adressiert die Schulung des Personals zur Erkennung Übertragungsmethode, die SLOTAGENT für seinen anfänglichen Zugriff nutzt.

Sie uns auf

Der Beitrag SLOTAGENT Malware Uses API Hashing and Encrypted Strings to Hinder Reverse Engineering erschien zuerst bei Cyber Security News.

Thema weiterverfolgen

Interne Verlinkung

Im Kontext weiterlesen

Diese weiterfuehrenden Links verbinden das Thema mit relevanten Archivseiten, Schlagwoertern und inhaltlich nahen Artikeln.

Technologie Archiv

Weitere Meldungen aus derselben Hauptkategorie.

Mehr von Cyber Security News

Alle veroeffentlichten Inhalte derselben Quelle im Archiv.

Japanische Karton-Drohnen könnten die Kriegskosten drastisch senken

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

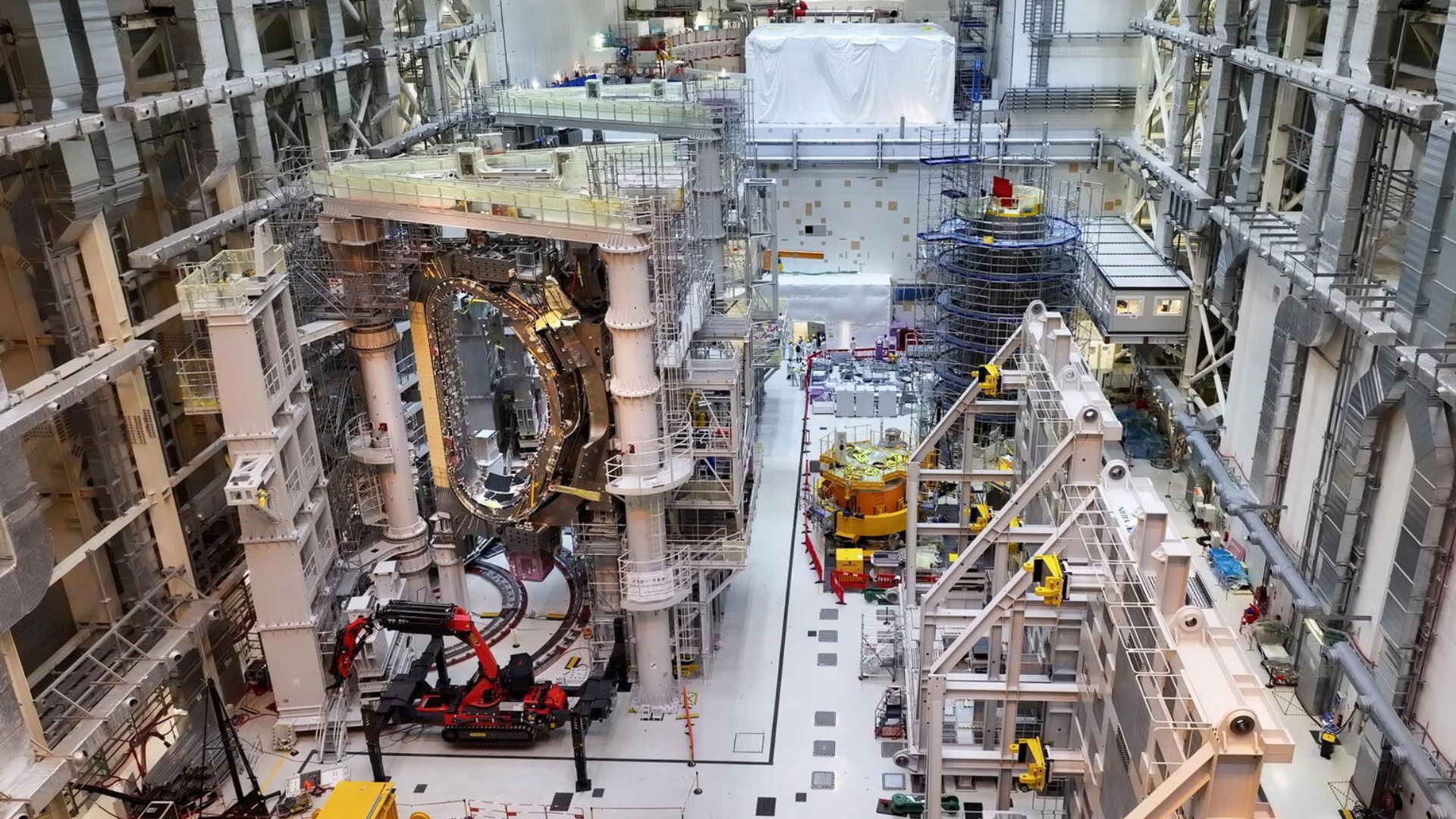

USA liefert 135-Tonnen-„Herzstück“-Magnet für ITER-Fusionsreaktor

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- SLOTAGENT Malware Uses API Hashing and Encrypted Strings to Hinder Reverse Engineering

- Canonical

- https://cybersecuritynews.com/slotagent-malware-uses-api-hashing/

- Quell-URL

- https://cybersecuritynews.com/slotagent-malware-uses-api-hashing/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

Japanische Karton-Drohnen könnten die Kriegskosten drastisch senken

Japan erforscht unkonventionelle Ansätze für militärische Technologie, nachdem Verteidigungsminister Startup entwickelte, Drohnen Karton herstellt.

30.04.2026

Live Redaktion

USA liefert 135-Tonnen-„Herzstück“-Magnet für ITER-Fusionsreaktor

Das US ITER hat die letzten Lieferungen für den zentralen Solenoidmagneten International Thermonuclear Experimental Reactor (ITER) Cadarache, Frankreich, abgeschlossen.

30.04.2026

Live Redaktion

Neuer 175-kW-Luftgekühlter Elektromotor für die allgemeine Luftfahrt vorgestellt

Das Washington ansässige MagniX hat MagniAIR vorgestellt, seinen ersten elektrischen Flugzeugmotor, der speziell für Flugrahmen der allgemeinen Luftfahrt (GA) entwickelt wurde.

30.04.2026

Live Redaktion

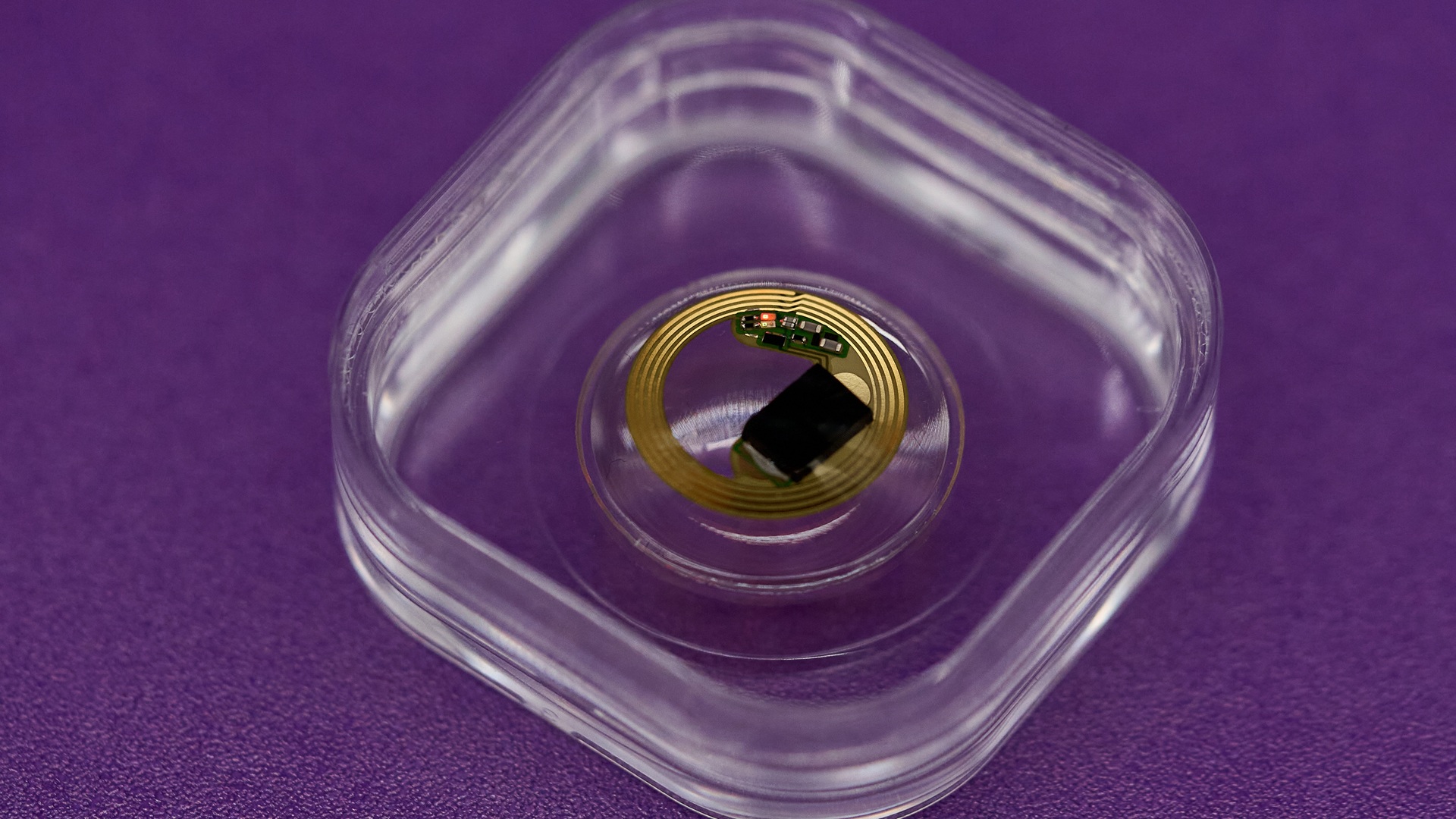

Smarte Linsen dank Festkörperbatterie im Reiskornmaßstab

Wissenschaftler haben gerade einen winzigen Festkörperakku vorgestellt, der nur wenige zehn Kubikmillimeter groß ist und entwickelt wurde, um in eine Kontaktlinse zu passen und die nächste Generation von augengetragenen

30.04.2026

Live Redaktion