Neue Vidar-Malware-Kampagne stiehlt Unternehmenszugangsdaten über gefälschte YouTube-Software-Downloads

Eine Credential-stealing-Malware namens Vidar Anfang 2026 als eine der aktivsten Bedrohungen für Angestellte Unternehmen aufgetaucht.

Kurzfassung

Warum das wichtig ist

- Eine Credential-stealing-Malware namens Vidar Anfang 2026 als eine der aktivsten Bedrohungen für Angestellte Unternehmen aufgetaucht.

- Bedrohungsakteure nutzen gefälschte Software-Downloads, die über YouTube-Videos beworben werden, um Mitarbeiter dazu zu verleiten, sie auf ihren Maschinen zu installieren, was zu einem weit verbreiteten Diebstahl , Browserdaten und Informationen ährstoff-Wallets führt.

- Die Kampagne hat aufgrund ihres wachsenden Umfangs und ihrer gezielten Natur die Aufmerksamkeit .

Im Laufe des Jahres 2025 demontierten internationale Strafverfolgungsbehörden die Infrastruktur , Lumma und Rhadamanthys. Als diese Plattformen zusammenbrachen, suchten Cyberkriminelle schnell nach einer zuverlässigen Alternative.

Die Betreiber veröffentlichten Vidar Version 2.0 im Oktober 2025, mit stärkeren Funktionen und verbesserten Umgehungstechniken. Seitdem rangiert Vidar konstant als der Top-Dieb auf dem russischen Markt, basierend auf dem Volumen der monatlich hochgeladenen gestohlenen Logs.

Intrinsec-Analysten identifizierten eine vollständige Kill-Chain bei der Untersuchung eines Vidar-Kompromittierung, die einen Mitarbeiter eines ihrer Kundenorganisationen betraf. Ihre Analyse zeigte, dass der Angriff mit einem YouTube-Video begann, das ein gefälschtes Software-Tool namens NeoHub beworb.

.webp)

Das Opfer fand einen Link zur

Das Opfer fand einen Link zur Datei, wurde über eine Datei-Sharing-Seite umgeleitet und lud schließlich ein bösartiges Archiv , die vor dem Herunterladen des bösartigen Archivs besucht wurden (Quelle – Intrinsec) Der gesamte Prozess sah wie eine normale Softwareinstallation aus.

Die Auswirkungen gehen weit über einen kompromittierten Mitarbeiter hinaus. Vidar wurde übernommen, organisierten Gruppen wie Scattered Spider.

CISA veröffentlichte einen Sicherheits-Advisory, in dem Vidar als eines der wird. Gestohlene Anmeldeinformationen werden dann auf dem russischen Markt verkauft und setzen Unternehmensnetzwerke sowie interne Konten ernsthaft aufs Spiel.

.webp)

Ziel sind Webbrowser (Quelle – Intrinsec)

Ziel sind Webbrowser (Quelle – Intrinsec) Die Malware zielt auf Chrome, Firefox, Edge, Opera, Vivaldi, Waterfox und Palemoon ab und sammelt Passwörter, Cookies, Kreditkartendaten und Kryptowährungs-Wallet-Dateien.

Der Infektionsmechanismus: Ein sorgfältig inszenierter Angriff Die Kill-Chain hinter dieser Kampagne ist so aufgebaut, dass sie . Nachdem das Opfer das Archiv , wird ihm ein scheinbar Standard-Softwarepaket präsentiert.

Schadhaftes Archiv auf Mediafire gefunden (Quelle – Intrinsec) Die sichtbarste Datei ist NeoHub.exe, die wie ein normaler Installer aussieht. In Wirklichkeit lädt dieses ausführbare Programm jedoch heimlich eine zweite Datei namens msedge_elf.dll, die die eigentliche Vidar-Nutzlast trägt.

.webp)

Importe der schädlichen EXE (Quelle –

Importe der schädlichen EXE (Quelle – Intrinsec) Zusammen arbeiten beide Dateien synchron, um die Infektion leise zu starten. Die Datei msedge_elf.dll wurde erstellt, um eine echte Microsoft Edge Browserkomponente zu imitieren, was sie bei einer schnellen Überprüfung schwerer zu erkennen machte.

Um eine weitere Ebene der Glaubwürdigkeit hinzuzufügen, wurde die Datei mit einem gefälschten Code-Signing-Zertifikat signiert. Die erste Version täuschte GitHub unter dem Namen „githab.com“ vor, und eine spätere Version täuschte grow.com vor.

Gefälschtes Zertifikat (Quelle – Intrinsec) Beide Zertifikate waren mit mehreren anderen bösartigen Dateien verknüpft, was auf einen gemeinsamen Bedrohungsakteur oder einen Drittanbieterdienst hindeutet, der gefälschte Signaturen generiert.

.webp)

Die bösartige DLL ist mit einem

Die bösartige DLL ist mit einem GO-basierten Packer verpackt, der ungewöhnliche Abschnittsnamen und Kontrollfluss-Abflachung verwendet. Diese Methode bricht absichtlich die natürliche Struktur des Codes und macht es für Sicherheitstools und Analysten sehr schwierig zu untersuchen.

Sobald sie auf der Maschine des Opfers läuft, verwendet Vidar einen Dead Drop Resolver, um seinen Command-and-Control-Server zu lokalisieren.

Anstatt eine C2-Adresse hart zu codieren, versteckt die Malware den tatsächlichen Serverstandort in öffentlichen Steam-Profilen und Telegram-Kanälen und gibt Angreifern die Möglichkeit, die Infrastruktur schnell zu rotieren, ohne die Malware selbst zu aktualisieren zu müssen.

Organisationen sollten die Mitarbeiter darin schulen,

Organisationen sollten die Mitarbeiter darin schulen, Software nicht über YouTube-Videolinks oder unbekannte File-Sharing-Websites herunterzuladen. Multi-Faktor-Authentifizierung (MFA) sollte für alle über Browser verknüpften Konten aktiviert werden, um das Risiko des Diebstahls.

Sicherheitsteams wird geraten, bösartige Domains und IP-Adressen mithilfe bekannter Kompromittierungsindikatoren zu blockieren und ein Netzwerk-Monitoring einzurichten, um ungewöhnliche ausgehende Verbindungen zu unbekannten C2-Servern zu erkennen.

Secure Web Gateways und DNS-Filterung können bösartige Weiterleitungen stoppen, bevor sie die Benutzer erreichen. Das Sandboxing heruntergeladener Dateien vor der Ausführung fügt eine kritische Verteidigungsschicht hinzu.

Sie uns auf

Thema weiterverfolgen

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- New Vidar Malware Campaign Uses Fake YouTube Software Downloads to Steal Corporate Credentials

- Canonical

- https://cybersecuritynews.com/new-vidar-malware-uses-fake-youtube-software-downloads/

- Quell-URL

- https://cybersecuritynews.com/new-vidar-malware-uses-fake-youtube-software-downloads/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

Das FBI: Verschlüsselung, die vor Durchsuchungsbefehlen schützt, ist ein Problem für die öffentliche Sicherheit – was das bedeutet

Ende-zu-Ende-Verschlüsselung schützt Ihre Daten, während sie zwischen Geräten übertragen werden. Wenn Sie beispielsweise eine Nachricht über iMessage senden, können diese Nachricht Sie und Empfänger sehen.

28.04.2026

Live Redaktion

Ukraine plant 2026: 25.000 Kriegsroboter für die Frontlogistik

In einer Bewegung hin zu vollautonomer Kriegsführung plant Verteidigungsministerium Ukraine, Mitte 2026 25.000 unbemannte Bodenfahrzeuge zu beschaffen.

28.04.2026

Live Redaktion

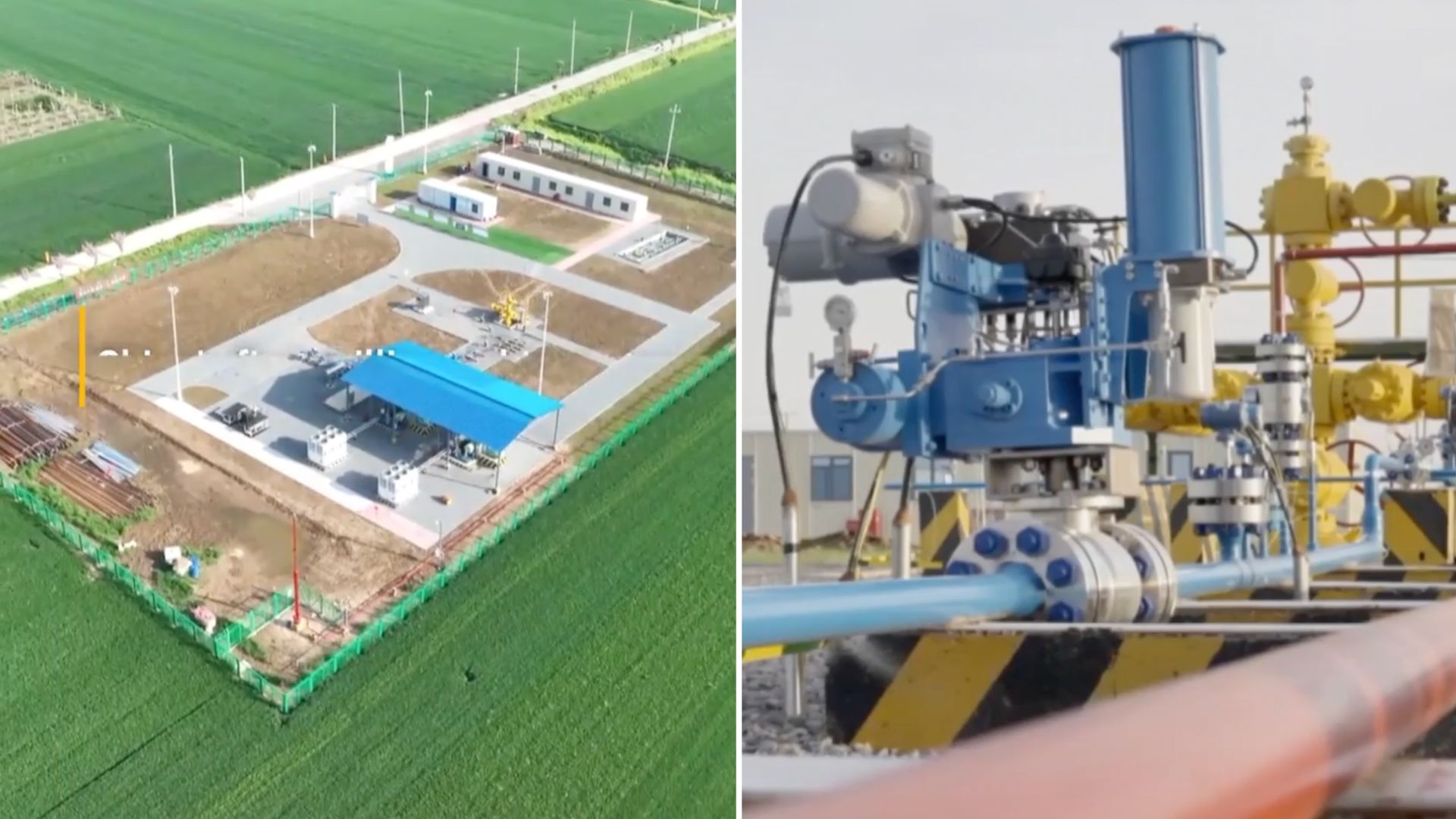

China eröffnet Salzkaverne von einer Million Kubikmetern zur Speicherung von Wasserstoff

China hat ein großes Wasserstoffspeicherprojekt in der zentralen Provinz Henan Betrieb genommen.

28.04.2026

Live Redaktion

Weltrekord: U-Boot-Drohne zurücklegt 1.257 Meilen mit Wasserstoffantrieb

Ein U-Boot-Drohne eines kanadischen Unternehmens hat mehr als 1.257 Meilen vollständig unter Wasser zurückgelegt, angetrieben Wasserstoff-Brennzellen, und eine Mission von 385 Stunden ohne Auftauchen abgeschlossen.

28.04.2026

Live Redaktion