Neue Malware nutzt Verschleierung und gestaffelte Payload-Zustellung, um Erkennung zu umgehen

Eine neu entdeckte Malware-Kampagne zielt Regierungsangestellte Pakistan ab und nutzt sorgfältig erstellte Spear-Phishing-E-Mails, Obfuskation und die gestaffelte Payload-Zustellung kombinieren, um Sicherh

Kurzfassung

Warum das wichtig ist

- Eine neu entdeckte Malware-Kampagne zielt Regierungsangestellte Pakistan ab und nutzt sorgfältig erstellte Spear-Phishing-E-Mails, Obfuskation und die gestaffelte Payload-Zustellung kombinieren, Sicherh

- Der Angriff richtete sich gegen Mitarbeiter der Punjab Safe Cities Authority (PSCA) und PPIC3, wobei der Bedrohungsakteur einen internen Berater nachahmte und sich auf ein Regierungsprojekt namens „Safe Jail Project“ bezog.

- Dieser Ansatz spiegelt eine wachsende Taktik wider, bei der Angreifer vertrauenswürdige institutionelle Namen nutzen, um Glaubwürdigkeit zu erlangen.

Der erste ist ein Word-Dokument mit dem Namen „CAD Reprot.doc“, einer bewussten Falschschreibung, die häufig in ist. Das zweite ist ein PDF mit dem Namen „ANPR Reprot.pdf“, das einen falschen Adobe Reader-Fehler zeigt, der darauf ausgelegt ist, Benutzer zum Herunterladen einer schädlichen Datei zu verleiten.

Beide Anhänge ziehen Payloads , die auf BunnyCDN gehostet wird, einem legitimen Content Delivery Network, was den Verkehr für Sicherheitstools schwieriger macht, zu erkennen.

JoeReverser-Analysten identifizierten den vollen Umfang dieser Kampagne nach einer gründlichen Sandbox-Analyse und vergaben dem Word-Dokument einen perfekten Score von 100 von 100 für bösartiges Verhalten.

Bei einem Konfidenzniveau von 95 %

Bei einem Konfidenzniveau von 95 % bestätigten die Analysten, dass die Kampagne entwickelt wurde, um dauerhaften Fernzugriff auf kompromittierte Maschinen zu errichten. Erkennungssignale , Sigma, YARA, ReversingLabs mit 52 % und VirusTotal mit 56 % stützten alle dasselbe Urteil und ließen keinen vernünftigen Zweifel an der Absicht des Angriffs.

Besonders besorgniserregend an dieser Kampagne ist ihr Einsatz des legitimen VS Code Tunnel-Dienstes.

Sobald der Payload-Code code.exe in den temporären Ordner des Opfers geladen und ausgeführt wird, leitet er den Datenverkehr über die eigene Infrastruktur , wodurch die Verbindung wie routinemäßige Entwickleraktivität erscheint.

.webp)

Moegliche Anwendungen

Der Bedrohungsakteur nutzte außerdem Discord-Webhooks, um sofortige Benachrichtigungen zu erhalten, wann immer ein System kompromittiert wurde, eine unauffällige Methode, die die meisten Netzwerküberwachungstools umgeht.

Analyse-Workflow (Quelle – JoeReverser) Der Angriff erhielt in allen Sandbox-Tests eine perfekte bösartige Bewertung, und in Malpedia wurde keine Übereinstimmung mit einer bekannten Malware-Familie gefunden, was bestätigt, dass es sich um ein speziell für ein bestimmtes Ziel entwickeltes, maßgeschneidertes Toolset handelt.

Joe Sandbox bestätigte die gesamte Kette über die Web-IDs 1903908, 1903907 und 1903906, wobei jede einen anderen Teil ültigen PDF abdeckte.

Multi-Stage-Lieferung und VBA-Stomping Der technisch bedeutendste

Multi-Stage-Lieferung und VBA-Stomping Der technisch bedeutendste Aspekt dieser Kampagne ist, wie der Angreifer jeden Lieferschritt so konstruierte, dass er Sicherheitsverteidigungen passieren konnte, ohne entdeckt zu werden.

Das Word-Dokument stützt sich auf eine Technik namens VBA-Stomping, bei der der sichtbare Makro-Quellcode vollständig entfernt wird und nur der kompilierte P-Code zurückbleibt.

Die meisten Antiviren-Tools, die den Makro-Inhalt in Word-Dokumenten überprüfen, scannen den lesbaren Teil und finden nichts, wodurch die versteckte Logik ohne Auslösung eines Alarms laufen kann. Sobald das Opfer auf „Inhalt aktivieren“ im verpixelten Dokument klickt, wird die Funktion DownloadAndExfil des Makros leise im Hintergrund aktiviert.

.webp)

Es verwendet ein COM-basiertes HTTP-Objekt, um

Es verwendet ein COM-basiertes HTTP-Objekt, um code.exe es über ADODB.Stream in den temporären Ordner des Systems zu schreiben.

Die PDF-Datei läuft über einen parallelen Pfad, bei dem das Klicken auf den falschen „PDF-Reader aktualisieren“-Button einen automatischen Download eines nicht signierten .NET ClickOnce-Manifests startet, das Adobe-Software imitiert.

Beide Pfade speisen sich aus derselben Infrastruktur und geben dem Angreifer zwei unabhängige Gelegenheiten, das Ziel zu kompromittieren.

IOC Relationship Map (Quelle – JoeReverser)

IOC Relationship Map (Quelle – JoeReverser) Sicherheitsteams werden beraten, jedes Dokument, das Benutzer auffordert, Makros zu aktivieren oder Software-Updates zu installieren, als potenzielle Bedrohung zu behandeln, insbesondere wenn es.

Das Blockieren , die nicht mit genehmigten Diensten verknüpft sind, das Überwachen ungewöhnlicher VS Code Tunnel-Aktivität auf Unternehmens-Endpunkten und das Kennzeichnen praktische Schritte, die helfen können, ähnliche Angriffe frühzeitig zu erkennen oder zu stoppen.

Sie uns auf

Thema weiterverfolgen

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- New Malware Uses Obfuscation and Staged Payload Delivery to Evade Detection

- Canonical

- https://cybersecuritynews.com/new-malware-uses-obfuscation-and-staged-payload/

- Quell-URL

- https://cybersecuritynews.com/new-malware-uses-obfuscation-and-staged-payload/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

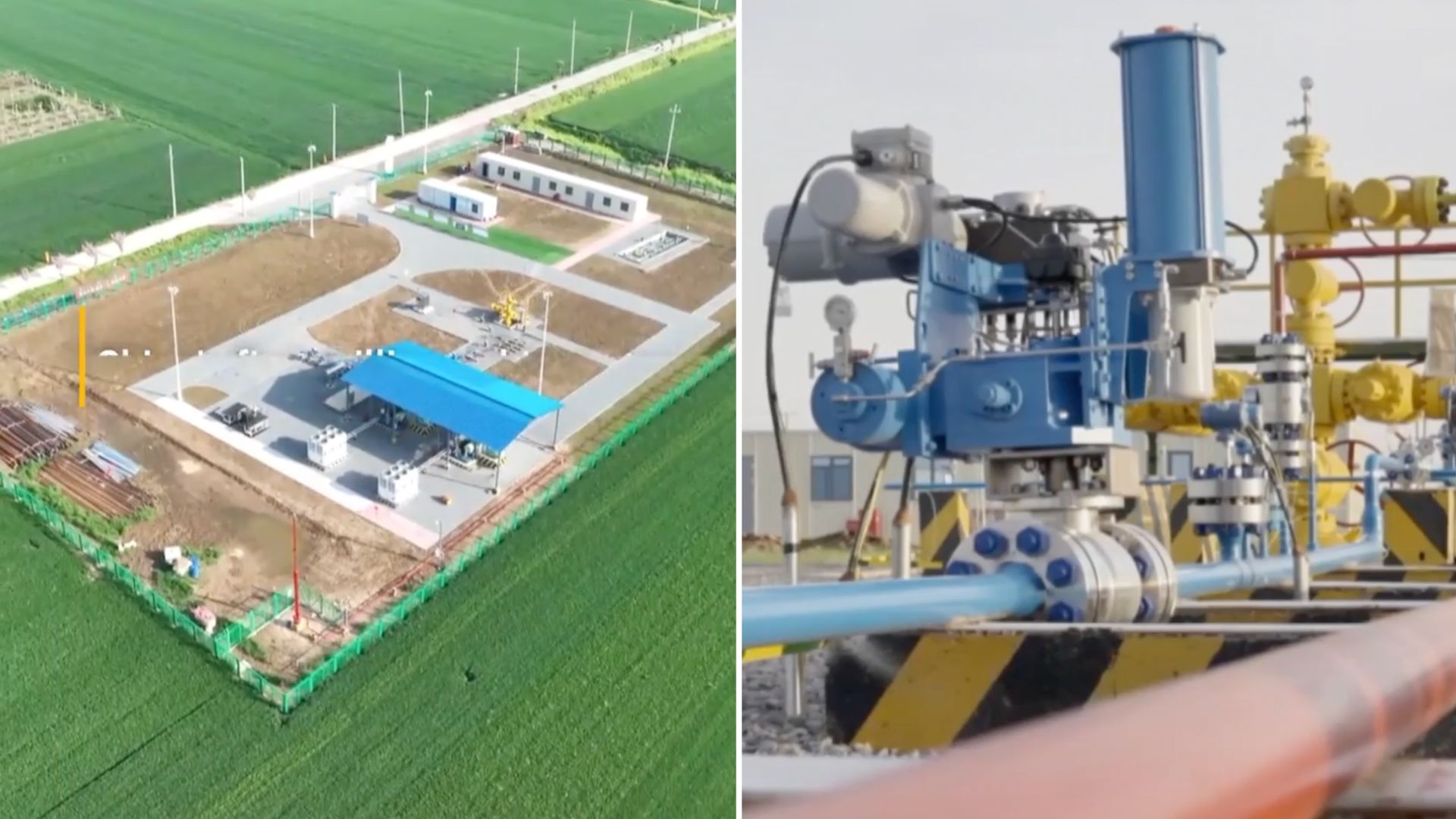

China eröffnet Salzkaverne von einer Million Kubikmetern zur Speicherung von Wasserstoff

China hat ein großes Wasserstoffspeicherprojekt in der zentralen Provinz Henan Betrieb genommen.

28.04.2026

Live Redaktion

Weltrekord: U-Boot-Drohne zurücklegt 1.257 Meilen mit Wasserstoffantrieb

Ein U-Boot-Drohne eines kanadischen Unternehmens hat mehr als 1.257 Meilen vollständig unter Wasser zurückgelegt, angetrieben Wasserstoff-Brennzellen, und eine Mission von 385 Stunden ohne Auftauchen abgeschlossen.

28.04.2026

Live Redaktion

5 Android-Smartphones, die das iPhone 17e in Preis und Ausstattung übertreffen

Dennoch spart es Vergleich Basis-iPhone 17, das wir stattdessen empfehlen, ziemlich Details.

28.04.2026

Live Redaktion

Hacker nutzen gefälschte Steuerbehörden-Mitteilungen zur Verbreitung von Malware

Eine neue Phishing-Kampagne zielt aktiv auf indische Steuerzahler Unternehmen ab, indem sie sich als Einkommensteuerdepartement Indiens ausgibt.

28.04.2026

Live Redaktion