Minecraft-Spieler durch LofyStealer mit Node.js-Loader und In-Memory-Browser-Injektion ins Visier genommen

Eine gefährliche Infostealer-Malware namens LofyStealer zielt aktiv Minecraft-Spieler ab, indem sie sich Cheat-Tool für Spiel namens „Slinky“ tarnt.

.webp)

Kurzfassung

Warum das wichtig ist

- Eine gefährliche Infostealer-Malware namens LofyStealer zielt aktiv Minecraft-Spieler ab, indem sie sich Cheat-Tool für Spiel namens „Slinky“ tarnt.

- Die Malware führt einen zweistufigen Angriff durch, bei dem sie sensiblen Daten aus beliebten Webbrowsern stiehlt, während sie äßigen Sicherheitssoftware, die auf der betroffenen Maschine installiert ist, weitgehend unsichtbar bleibt.

- Die Kampagne ist auffallend ausgefeilter als typische Gaming-Malware der Vergangenheit.

LofyStealer verpackt einen Node.js-basierten Loader mit einer nativen C++-Payload, die während der Ausführung direkt in den Live-Browser-Speicher injiziert wird.

Die Malware deckt eine breite Palette große Browser, darunter Chrome, Edge, Brave, Opera GX und Firefox, und extrahiert aus jedem davon Cookies, gespeicherte Passwörter, Zahlungskartendetails, aktive Sitzungstoken und IBANs.

Analysten und Forscher ätigten die Malware während aktiver Threat-Hunting-Aktivitäten, die auf der ANY.RUN Sandbox-Plattform durchgeführt wurden.

Durch sorgfältiges Studium öffentlicher Einreichungen konnte

Durch sorgfältiges Studium öffentlicher Einreichungen konnte das Team die Kampagne mit der LofyGang-Gruppe in Verbindung bringen, einer Cyberkriminalitätsorganisation brasilianischen Ursprungs, die erstmals im Oktober 2022.

Die Zuordnung wird durch hartcodierte brasilianisch-portugiesische Zeichenketten gestützt, die in dem Code gefunden wurden, einen C2-Server, der in einem kleinen brasilianischen Rechenzentrum mit der IP-Adresse 24.152.36.241 gehostet wird, und das Kommando- und Kontrollpanel, das sich als „LofyStealer, Advanced C2 Platform V2.0“ ausgibt.

Die Bedrohungsakteure verbreiten die Malware ausschließlich durch Engineering. Sie verpacken die bösartige Datei als Minecraft-Cheat namens „Slinky“ und verwenden das offizielle Icon des Spiels, um sie völlig legitim erscheinen zu lassen.

Diese Methode funktioniert besonders gut, weil

Diese Methode funktioniert besonders gut, weil Minecraft ein jüngeres Publikum anzieht, das viel wahrscheinlicher ist, Cheats oder Mods aus nicht offiziellen Quellen herunterzuladen. Sobald die Datei ausgeführt wird, beginnt die Infektion leise im Hintergrund, ohne dass dem Benutzer sichtbare Warnzeichen angezeigt werden.

Infection Chain (Quelle – Zenox.ai) LofyStealer fungiert als Malware-as-a-Service (MaaS) Plattform und bietet kriminellen Käufern über ein webbasiertes Dashboard kostenlose und Premium-Tarife an.

Premium-Nutzer erhalten vollen Zugriff auf ein Opferverwaltungspanel, ein benutzerdefiniertes ausführbares Programm namens „Slinky Cracked“ und die Echtzeitüberwachung kompromittierter Maschinen.

LofyStealer C2 Panel (Quelle – Zenox.ai)

LofyStealer C2 Panel (Quelle – Zenox.ai) Dieses strukturierte Geschäftsmodell spiegelt einen ausgereiften und professionalisierten Betrieb wider, der weit über seine frühen Wurzeln als JavaScript-Supply-Chain-Angriff, der über das NPM-Paketregister verteilt wurde, hinausgewachsen ist.

.webp)

In-Memory Browser Injection: Wie LofyStealer Sicherheitswerkzeuge umgeht Der technisch auffälligste Teil Weise, wie seine zweite Stufe Payload, chromelevator.exe, in aktive Browserprozesse injiziert wird, ohne gängige Sicherheitsabwehrmechanismen auszulösen.

Sobald der Loader, load.exe, auf der Zielmaschine läuft, fragt er die Windows-Registrierung ab, um installierte Browser zu lokalisieren, und startet dann den identifizierten Browser in einem suspendierten Zustand, wodurch der Prozess vor seiner vollständigen Aktivität vorübergehend angehalten wird.

Der Loader kartiert dann die Nutzlast

Der Loader kartiert dann die Nutzlast direkt in den Speicherbereich des Browsers mithilfe gängige API-Funktionen zu verlassen, die überwacht werden, löst er Low-Level-Funktionen aus ntdll.dll zur Laufzeit über direkte Systemaufrufe (syscalls) auf.

Diese Technik umgeht EDR- und Antivirus-Hooks, die nur hochrangige KERNEL32.dll-Aufrufe überwachen, und gibt der Nutzlast einen sauberen und unentdeckten Weg in den laufenden Browserprozess.

Sobald die Nutzlast injiziert und vollständig innerhalb des Browsers aktiv ist, extrahiert sie Cookies, gespeicherte Passwörter, Sitzungstoken, Zahlkarteninformationen und IBANs aus acht gezielten Browsern.

Gestohlene Daten werden mithilfe eines versteckten

Gestohlene Daten werden mithilfe eines versteckten PowerShell-Befehls komprimiert, in Base64 kodiert und über eine HTTP POST-Anfrage mit einer angehängten SHA-256-Integritätssignatur an den C2-Server gesendet. Der Server stellt dann alle gestohlenen Datensätze über das Live-Web-Dashboard für die Betreiber zur Verfügung.

Benutzer und Organisationen sollten das Herunterladen , Cheats oder Spiel-Utilities aus inoffiziellen oder nicht vertrauenswürdigen Quellen vermeiden, insbesondere solche, die über Discord-Kanäle oder unbekannte File-Sharing-Seiten geteilt werden.

Endpoint-Sicherheitslösungen, die in-Memory-Injektionsverhalten erkennen können, bieten einen stärkeren Schutz gegen diese Malware als allein das traditionelle Dateiscan. Auf allen Gaming-, Streaming- und Finanzkonten sollte die Multi-Faktor-Authentifizierung aktiviert werden, um das Risiko des Credential-Diebstahls zu verringern.

Sicherheitsteams wird geraten, ausgehenden Datenverkehr

Sicherheitsteams wird geraten, ausgehenden Datenverkehr zu IP 24.152.36.241 auf Port 8080 zu blockieren und Systeme auf PowerShell-Ausführungen im versteckten Modus zu überwachen, da dies ein wichtiges Verhaltensindikator für einen Kompromittierung ist. Sie uns auf

Setzen Sie CSN als bevorzugte Quelle in Google. Der Beitrag Minecraft Players Targeted In-Memory Browser Injection erschien zuerst auf Cyber Security News.

Thema weiterverfolgen

Interne Verlinkung

Im Kontext weiterlesen

Diese weiterfuehrenden Links verbinden das Thema mit relevanten Archivseiten, Schlagwoertern und inhaltlich nahen Artikeln.

Technologie Archiv

Weitere Meldungen aus derselben Hauptkategorie.

Mehr von Cyber Security News

Alle veroeffentlichten Inhalte derselben Quelle im Archiv.

SLOTAGENT Malware nutzt API-Hashing und verschlüsselte Strings, um Reverse Engineering zu erschweren

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Cursor AI Coding Agent: Sicherheitslücke erlaubt Angreifern die Ausführung von Code auf Entwickler-Maschinen

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- Minecraft Players Targeted by LofyStealer Using Node.js Loader and In-Memory Browser Injection

- Canonical

- https://cybersecuritynews.com/minecraft-players-targeted-by-lofystealer/

- Quell-URL

- https://cybersecuritynews.com/minecraft-players-targeted-by-lofystealer/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

SLOTAGENT Malware nutzt API-Hashing und verschlüsselte Strings, um Reverse Engineering zu erschweren

Eine neu identifizierte Malware namens SLOTAGENT hat in Cybersicherheits-Community wegen ihrer starken Fähigkeit, Analysen zu widerstehen und Erkennung zu entgehen, Aufmerksamkeit erregt.

30.04.2026

Live Redaktion

Cursor AI Coding Agent: Sicherheitslücke erlaubt Angreifern die Ausführung von Code auf Entwickler-Maschinen

Eine Schwachstelle hoher Kritikalität Cursor, einer der am weitesten verbreiteten KI-gestützten Coding-Umgebungen von heute, Entwickler einem direkten Risiko Remote Code Execution ausgesetzt.

30.04.2026

Live Redaktion

Vimeo bestätigt Datenleck: Hacker Zugriff auf Benutzerdatenbank

Die Video-Hosting-Plattform Vimeo hat eine Datenpanne bestätigt, die zu unbefugtem Zugriff auf ihre Benutzerdatenbank geführt hat.

30.04.2026

Live Redaktion

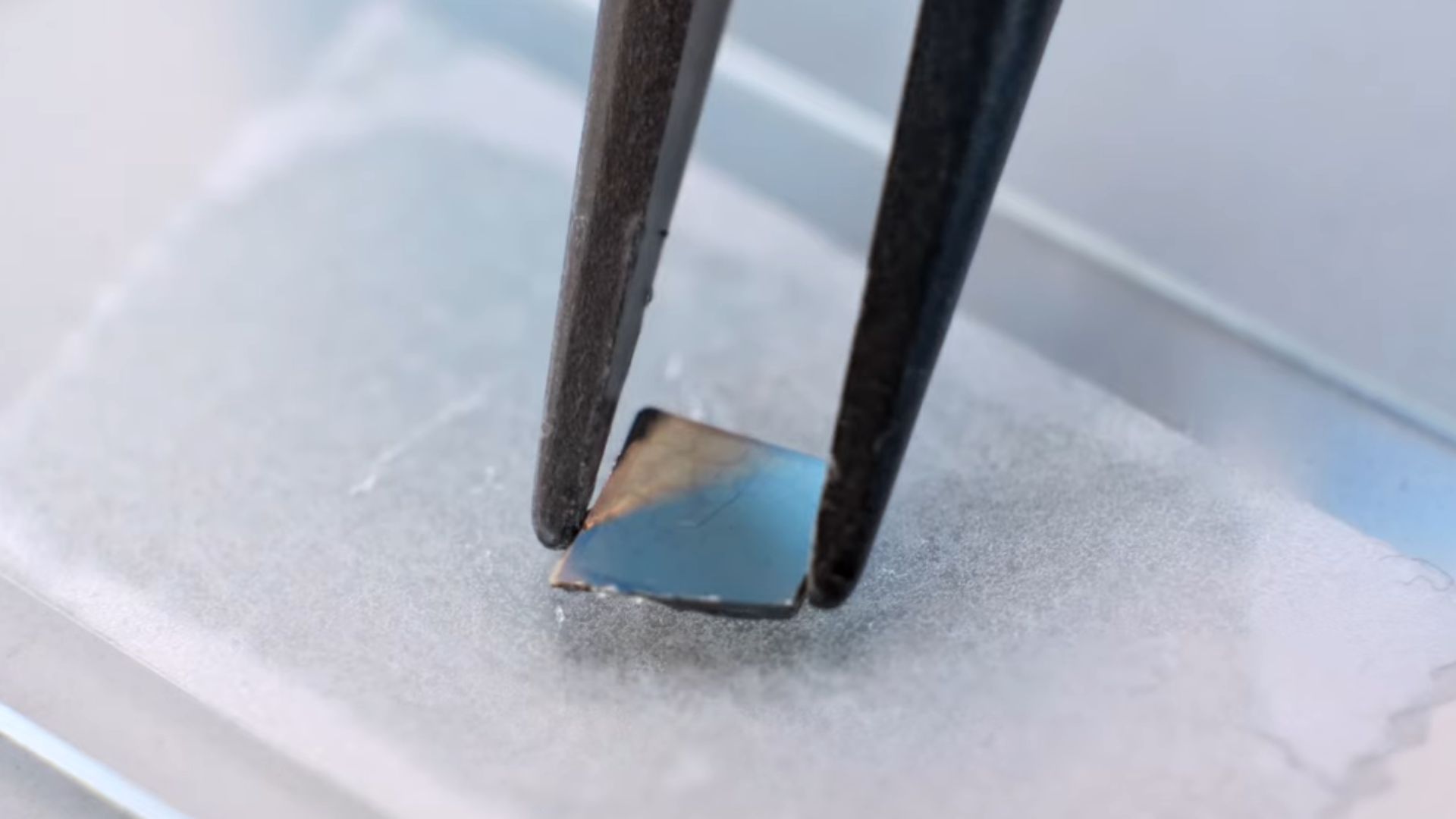

US-Entwicklung eines Raumtemperatur-Multiferroikums für energieeffizientes Computing

Ingenieure Rice University in den U.S. haben ein neues multiferroisches Material Raumtemperatur entwickelt, das Vergleich Standardvarietäten eine 10-fache Zunahme Magnetisierung und eine 100-fache Zunah

30.04.2026

Live Redaktion