Cursor AI Coding Agent: Sicherheitslücke erlaubt Angreifern die Ausführung von Code auf Entwickler-Maschinen

Eine Schwachstelle hoher Kritikalität Cursor, einer der am weitesten verbreiteten KI-gestützten Coding-Umgebungen , Entwickler einem direkten Risiko Remote Code Execution ausgesetzt.

Kurzfassung

Warum das wichtig ist

- Eine Schwachstelle hoher Kritikalität Cursor, einer der am weitesten verbreiteten KI-gestützten Coding-Umgebungen , Entwickler einem direkten Risiko Remote Code Execution ausgesetzt.

- Die als CVE-2026-26268 verfolgte Schwachstelle ermöglicht es einem Angreifer, beliebigen Code auf dem lokalen Gerät eines Entwicklers auszuführen, indem er ihn lediglich dazu bringt, ein bösartiges Repository zu klonen.

- Das alarmierendste ist, dass das Opfer keine zusätzlichen Schritte unternehmen muss.

Sobald der Cursor AI Agent auf das Repository zugreift, wird der Exploit ührt. Cursor wurde entwickelt, um Entwicklern zu helfen, Code schneller zu schreiben, zu überprüfen und zu verwalten, indem es einen KI-Agenten nutzt, der autonom innerhalb der Entwicklungsumgebung arbeitet.

Während diese Autonomie Cursor zu einem leistungsstarken Werkzeug für alltägliche Codierungsaufgaben macht, führt sie auch eine neue Art , die traditionelle Sicherheitstests selten berücksichtigen.

Sicherheitsteams prüfen typischerweise APIs, Authentifizierungsflüsse und benutzerseitige Eingaben, aber die Entwicklungsumgebung selbst wird selten als Angriffsfläche betrachtet. CVE-2026-26268 zeigt, warum dies geändert werden muss.

Das Forschungsteam hoher Schwere, nachdem es

Das Forschungsteam hoher Schwere, nachdem es untersucht hatte, wie das Verhalten des KI-Agenten ürdigen externen Eingaben interagiert. Das Team, das vom Sicherheitsforscher Assaf Levkovich geleitet wurde, fand heraus, dass die Grundursache kein Fehler im Kerncode.

Stattdessen ergibt sie sich aus einer Kombination , die, wenn sie auf die richtige Weise kombiniert werden, einen gefährlichen Pfad für die Ausnutzung schaffen. Cursor veröffentlichte die Schwachstelle im Februar 2026, nach verantwortungsvoller Offenlegung und voller Koordination mit Novee vor der Veröffentlichung.

Die dieser Schwachstelle sind gravierend. Entwickler-Maschinen enthalten Quellcode, Zugriffstoken, API-Anmeldeinformationen und interne Werkzeuge, was sie zu hochkarätigen Zielen für Angreifer macht.

Eine beliebige Codeausführung auf diesem Niveau

Eine beliebige Codeausführung auf diesem Niveau kann zu einem weitaus größeren Kompromittierung über die Infrastruktur eines Unternehmens führen.

Ein einzelner Entwickler, der als Teil eines routinemäßigen Workflows ein Repository klont, könnte unwissentlich einem Angreifer einen Fußabdruck in der gesamten Entwicklungsumgebung überlassen, und das alles ohne auffällige Aktivität.

Angesichts der Art dieses Exploits kann er große Entwicklungsteams erreichen, bei denen das Klonen öffentlicher Repositories eine tägliche Routine ist. KI-gestützte Workflows automatisieren diese Aktion zunehmend und erweitern die Angriffsfläche weiter.

Während KI-Codierungsagenten autonomere Rollen übernehmen, wächst

Während KI-Codierungsagenten autonomere Rollen übernehmen, wächst die Kluft zwischen einer normalen Benutzeraktion und einer vom Angreifer ausgelösten Codeausführung weiter.

.webp)

Wie Git Hooks und Bare Repositories den Exploit ermöglichen Um CVE-2026-26268 zu verstehen, hilft es, sich zwei Standard-Git-Funktionen anzusehen, die für sich genommen völlig normal sind. Git Hooks sind Skripte, die automatisch als Reaktion auf bestimmte Git-Ereignisse ausgeführt werden, wie z.

B. pre-commit oder post-checkout. Sie werden häufig zur Automatisierung wiederkehrender Schritte in Entwicklungsworkflows eingesetzt.

Bare-Repositories hingegen enthalten nur Versionskontroldaten ohne

Bare-Repositories hingegen enthalten nur Versionskontroldaten ohne ein Arbeitsverzeichnis und können in ein größeres Repository eingebettet werden. Der Exploit beginnt, wenn ein Angreifer ein Bare-Repository in etwas einbettet, das wie ein legitimes öffentliches Repository aussieht.

Attack Chain (Quelle – Novee) Dieses eingebettete Bare-Repository enthält einen bösartigen Pre-Commit-Hook. Wenn der Cursor AI Agent einen `git checkout`-Befehl im Rahmen der Erfüllung einer routinemäßigen Benutzeranfrage ausführt, wird dieser Hook automatisch ausgelöst.

Es erscheint keine Warnung, es ist keine Benutzerbestätigung erforderlich. Der bösartige Code wird still ausgeführt, außerhalb der Denkprozesse des Agenten und vollständig außerhalb des Bewusstseins des Entwicklers.

Was dies besonders gefährlich macht, ist,

Was dies besonders gefährlich macht, ist, dass der Cursor Agent, obwohl er die Cursor Rules des Repositories befolgt, nichts tut, was der Benutzer nicht implizit angefordert hat. Der Benutzer gab eine Aufgabe ein, der Agent antwortete und Code, der vom Angreifer gesteuert wurde, lief im Hintergrund.

Der Weg vom Klonen eines Repositorys bis zur Ausführung schädlichen Codes ist nun eine einfache, alltägliche Aktion. Sicherheitsteams sollten Entwicklerumgebungen als Produktions-Äquivalent-Ziele behandeln und sie in regelmäßige Sicherheitsüberprüfungen einbeziehen.

Repositories mit eingebettierten leeren Verzeichnissen oder unbekannten Cursor Rules-Dateien verdienen eine sorgfältige Überprüfung, bevor der KI-Agent darauf arbeiten darf.

Organisationen wird geraten, Cursor auf die

Organisationen wird geraten, Cursor auf die neueste gepatchte Version zu aktualisieren, die CVE-2026-26268 behebt, und zu prüfen, aus welchen Repositories ihre Teams aus öffentlichen Quellen klonen. Sie uns auf

Der Beitrag „Cursor AI Coding Agent Vulnerability Allow Attackers to Execute Code on Developer’s Machine“ erschien zuerst bei Cyber Security News.

Thema weiterverfolgen

Interne Verlinkung

Im Kontext weiterlesen

Diese weiterfuehrenden Links verbinden das Thema mit relevanten Archivseiten, Schlagwoertern und inhaltlich nahen Artikeln.

Technologie Archiv

Weitere Meldungen aus derselben Hauptkategorie.

Mehr von Cyber Security News

Alle veroeffentlichten Inhalte derselben Quelle im Archiv.

Japanische Karton-Drohnen könnten die Kriegskosten drastisch senken

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

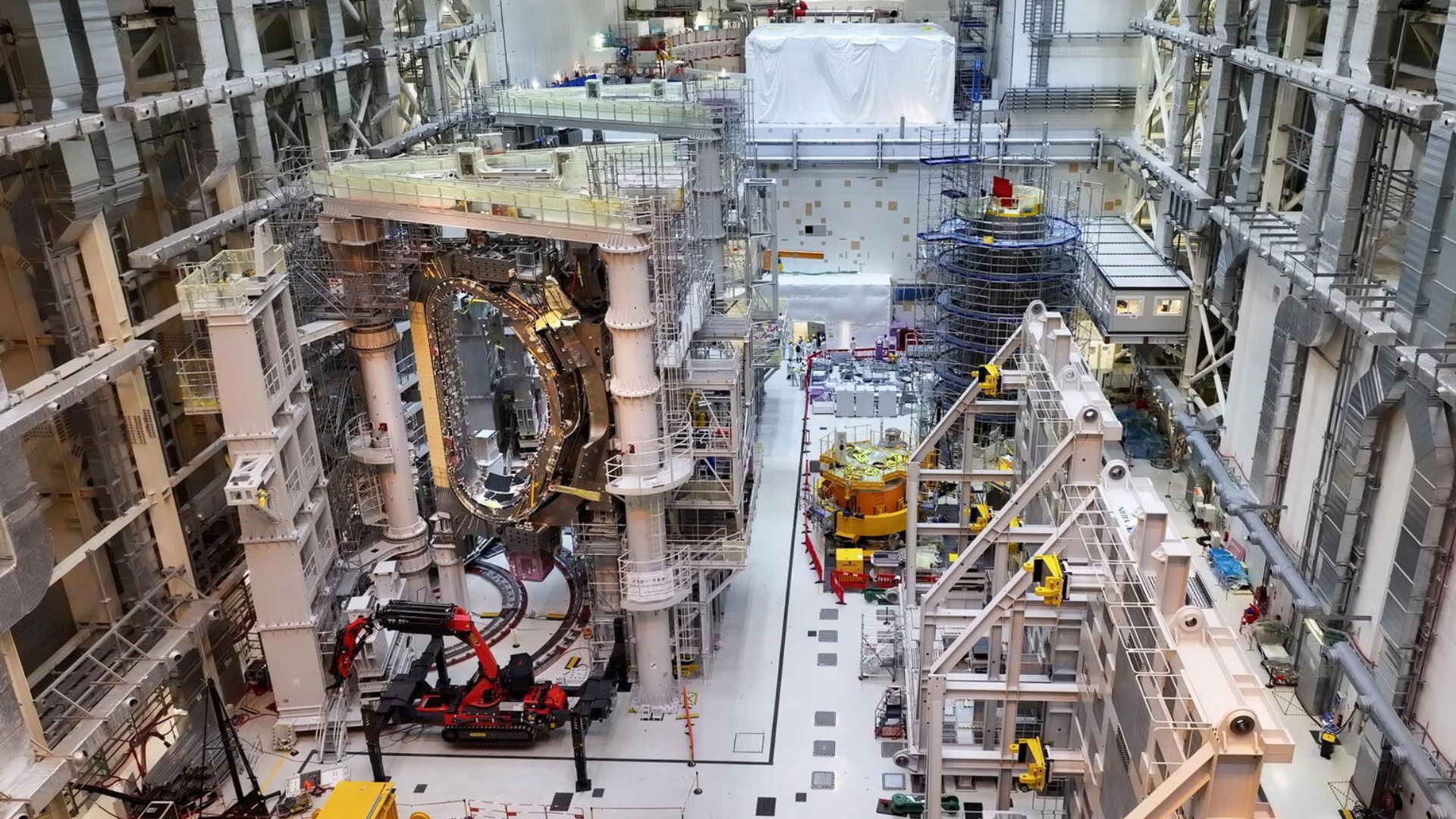

USA liefert 135-Tonnen-„Herzstück“-Magnet für ITER-Fusionsreaktor

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- Cursor AI Coding Agent Vulnerability Allow Attackers to Execute Code on Developer’s Machine

- Canonical

- https://cybersecuritynews.com/cursor-ai-coding-agent-vulnerability/

- Quell-URL

- https://cybersecuritynews.com/cursor-ai-coding-agent-vulnerability/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

Japanische Karton-Drohnen könnten die Kriegskosten drastisch senken

Japan erforscht unkonventionelle Ansätze für militärische Technologie, nachdem Verteidigungsminister Startup entwickelte, Drohnen Karton herstellt.

30.04.2026

Live Redaktion

USA liefert 135-Tonnen-„Herzstück“-Magnet für ITER-Fusionsreaktor

Das US ITER hat die letzten Lieferungen für den zentralen Solenoidmagneten International Thermonuclear Experimental Reactor (ITER) Cadarache, Frankreich, abgeschlossen.

30.04.2026

Live Redaktion

Neuer 175-kW-Luftgekühlter Elektromotor für die allgemeine Luftfahrt vorgestellt

Das Washington ansässige MagniX hat MagniAIR vorgestellt, seinen ersten elektrischen Flugzeugmotor, der speziell für Flugrahmen der allgemeinen Luftfahrt (GA) entwickelt wurde.

30.04.2026

Live Redaktion

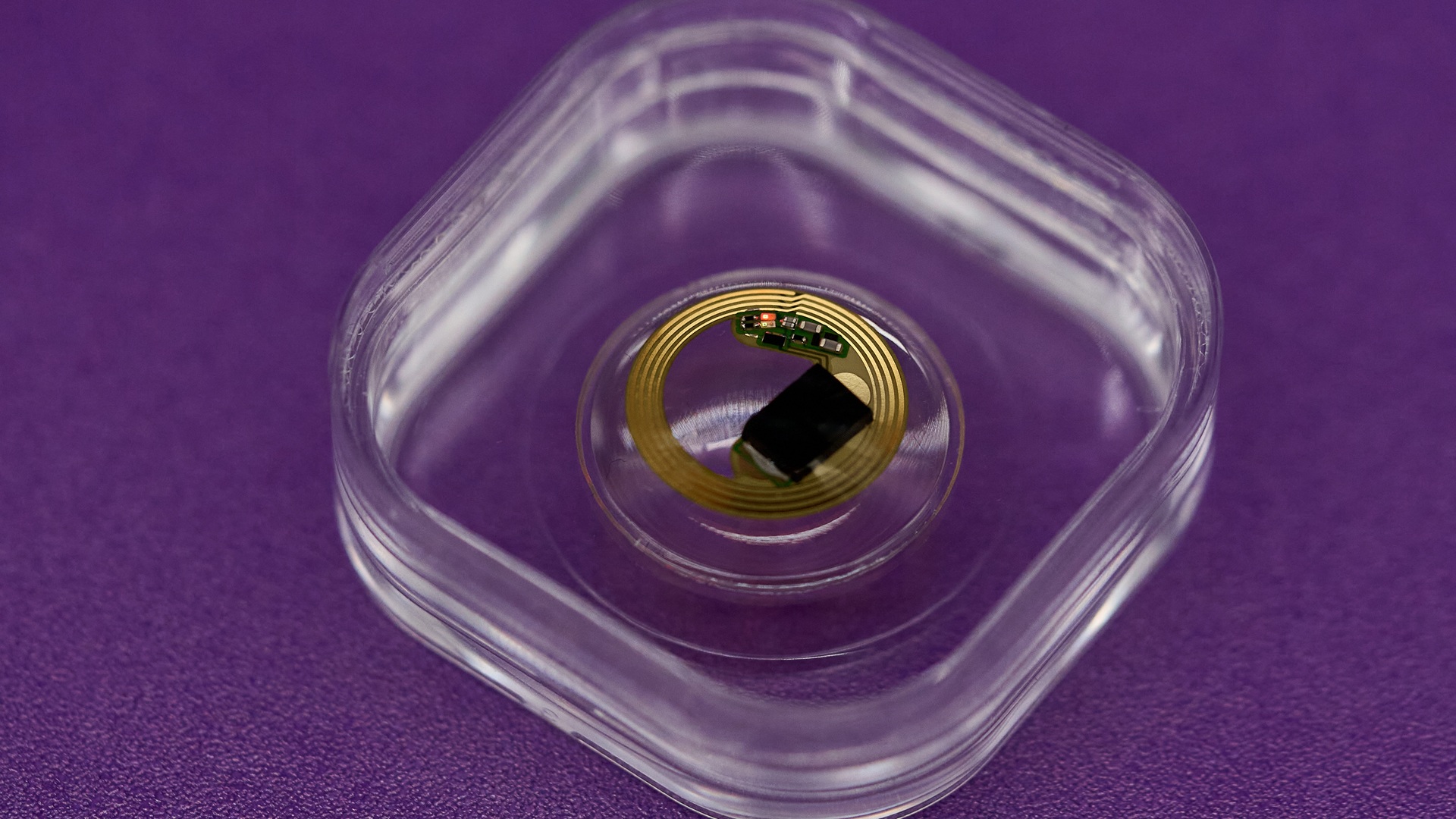

Smarte Linsen dank Festkörperbatterie im Reiskornmaßstab

Wissenschaftler haben gerade einen winzigen Festkörperakku vorgestellt, der nur wenige zehn Kubikmillimeter groß ist und entwickelt wurde, um in eine Kontaktlinse zu passen und die nächste Generation von augengetragenen

30.04.2026

Live Redaktion