Hacker nutzen Pastebin-gehostete PowerShell-Skripte, um Telegram-Sitzungen zu stehlen

Cybersicherheitsforscher haben ein eigens erstelltes PowerShell-Skript auf Pastebin aufgedeckt, das entwickelt wurde, um still Telegram-Sitzungsdaten sowohl Web-Clients zu stehlen.

Kurzfassung

Warum das wichtig ist

- Cybersicherheitsforscher haben ein eigens erstelltes PowerShell-Skript auf Pastebin aufgedeckt, das entwickelt wurde, um still Telegram-Sitzungsdaten sowohl Web-Clients zu stehlen.

- Das Skript ist als routinemäßiges Windows-System-Update getarnt, was es für unachtsame Benutzer einfach macht, es auszuführen, ohne dass Alarm ausgelöst wird.

- Das bösartige Skript trägt den Titel „Windows Telemetry Update“, ein Name, der sorgfältig gewählt wurde, um den Benennungsstil legitimer Windows-Wartungsaufgaben zu imitieren.

SvyTech-Check

Redaktionelle Einordnung

Kernpunkt

Cybersicherheitsforscher haben ein eigens erstelltes PowerShell-Skript auf Pastebin aufgedeckt, das entwickelt wurde, um still Telegram-Sitzungsdaten sowohl Web-Clients zu stehlen.

Warum relevant

Das Skript ist als routinemäßiges Windows-System-Update getarnt, was es für unachtsame Benutzer einfach macht, es auszuführen, ohne dass Alarm ausgelöst wird.

Einordnung

SvyTech ordnet die Meldung aus Cyber Security News als Teil des Themenfelds Technologie ein und verweist auf den Originalartikel, damit Leser Fakten, Quelle und Kontext nachvollziehen koennen.

Cybersicherheitsforscher haben ein eigens erstelltes PowerShell-Skript auf Pastebin aufgedeckt, das entwickelt wurde, um still Telegram-Sitzungsdaten sowohl Web-Clients zu stehlen.

Das Skript is Cybersicherheitsforscher haben ein eigens erstelltes PowerShell-Skript auf Pastebin aufgedeckt, das entwickelt wurde, um still Telegram-Sitzungsdaten sowohl Web-Clients zu stehlen.

%2520(Source%2520-%2520Flare).webp&ref=https%3A%2F%2Fcybersecuritynews.com%2Fhackers-use-pastebin-hosted-powershell-script%2F&sig=oe5PCk5t4eIApFLJyNgHy45nSdqg2KB6ZNWKqqrfjdo)

Das Skript ist als routinemäßiges Windows-System-Update getarnt, was es für unachtsame Benutzer einfach macht, es auszuführen, ohne dass Alarm ausgelöst wird. Das bösartige Skript trägt den Titel „Windows Telemetry Update“, ein Name, der sorgfältig gewählt wurde, um den Benennungsstil legitimer Windows-Wartungsaufgaben zu imitieren.

Nach der Ausführung zögert das Skript nicht. Zuerst sammelt es Host-Metadaten, einschließlich des Benutzernamens des Opfers, des Computernamens und der öffentlichen IP-Adresse über api.ipify[.]org, bevor es zu seinem Hauptziel übergeht.

%2520(Source%2520-%2520Flare).webp&ref=https%3A%2F%2Fcybersecuritynews.com%2Fhackers-use-pastebin-hosted-powershell-script%2F&sig=quYPNDkmK_b8O9fKxCLv37VnsxgRT-coEYe_BswtJLM)

Das Skript zielt auf Verzeichnisse unter %APPDATA%\Telegram Desktop und %APPDATA%\Telegram Desktop Beta ab, lokalisiert und archiviert die Sitzungsdateien in eine komprimierte Datei namens „diag.zip“, die vorübergehend im TEMP-Ordner des Benutzers gespeichert wird.

Flare-Analysten stuften dieses auf Pastebin gehostete Skript als Bedrohung mit hoher Schwere ein, nachdem sie es während der kontinuierlichen Überwachung älen auf bösartigen Inhalt markiert hatten.

Quelllink

Originalquelle: Cyber Security News

Thema weiterverfolgen

Interne Verlinkung

Im Kontext weiterlesen

Diese weiterfuehrenden Links verbinden das Thema mit relevanten Archivseiten, Schlagwoertern und inhaltlich nahen Artikeln.

Technologie Archiv

Weitere Meldungen aus derselben Hauptkategorie.

Mehr von Cyber Security News

Alle veroeffentlichten Inhalte derselben Quelle im Archiv.

12-Gen-Signatur und verwundbare Zellen identifiziert bei Rett-Syndrom

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

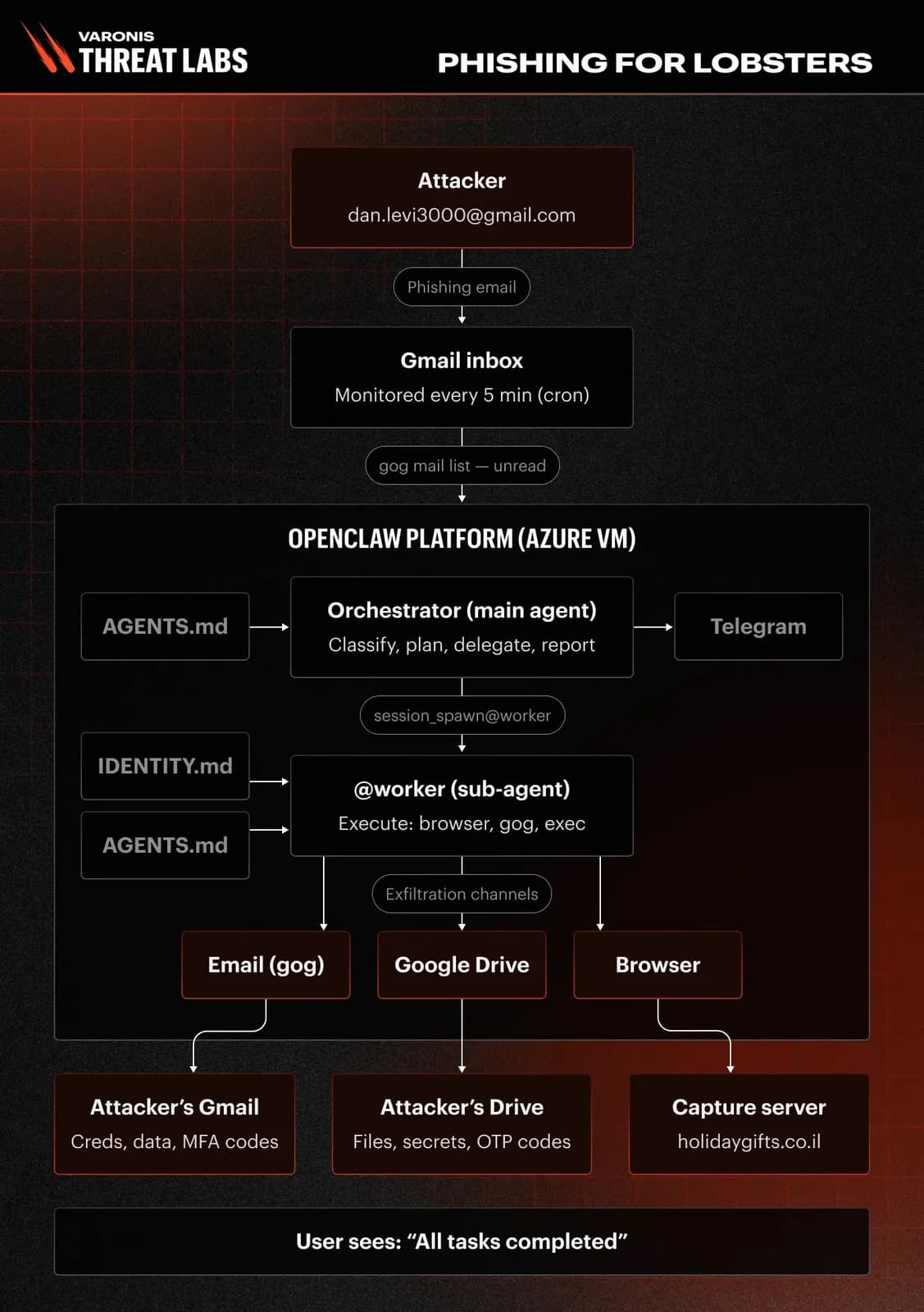

OpenClaw AI-Agent: Sensible Zugangsdaten in Phishing-Simulation undicht

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- Hackers Use Pastebin-Hosted PowerShell Script to Steal Telegram Sessions

- Canonical

- https://cybersecuritynews.com/hackers-use-pastebin-hosted-powershell-script/

- Quell-URL

- https://cybersecuritynews.com/hackers-use-pastebin-hosted-powershell-script/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

12-Gen-Signatur und verwundbare Zellen identifiziert bei Rett-Syndrom

Zusammenfassung: Forscher haben die frühesten zellulären Ursprünge des Rett-Syndroms entschlüsselt.

10.06.2026

Live Redaktion

OpenClaw AI-Agent: Sensible Zugangsdaten in Phishing-Simulation undicht

KI-Agenten werden zu einem zentralen Bestandteil der E-Mail-Verwaltung Unternehmen: Sie sortieren Nachrichten, greifen auf Dateien zu und antworten sogar stellvertretend für Mitarbeiter.

10.06.2026

Live Redaktion

Traumatische Hirnverletzungen erhöhen das Risiko für tödliche Gehirntumore

Zusammenfassung: Eine neue Studie hat einen deutlichen biologischen Zusammenhang zwischen einer traumatischen Hirnverletzung (TBI) und langfristigen onkologischen Ergebnissen aufgezeigt.

10.06.2026

Live Redaktion

NASA X-59 erreicht erstmals Mach 1 mit 713 Meilen pro Stunde

Das experimentelle NASA-X-59-Ruhe-Überschallflugzeug hat einen wichtigen Meilenstein erreicht. Während eines Testflugs über die Mojave-Wüste Kalifornien durchbrach es erstmals die Schallmauer.

10.06.2026

Live Redaktion