109 gefälschte GitHub-Repositories zur Verbreitung von SmartLoader und StealC Malware

Eine groß angelegte Malware-Verbreitkampagne wurde aufgedeckt, bei der 109 gefälschte GitHub-Repositories beteiligt waren, die dazu dienten, Benutzer dazu zu verleiten, zwei gefährliche Malware-Tools namens SmartLoader

Kurzfassung

Warum das wichtig ist

- Eine groß angelegte Malware-Verbreitkampagne wurde aufgedeckt, bei der 109 gefälschte GitHub-Repositories beteiligt waren, die dazu dienten, Benutzer dazu zu verleiten, zwei gefährliche Malware-Tools namens SmartLoader

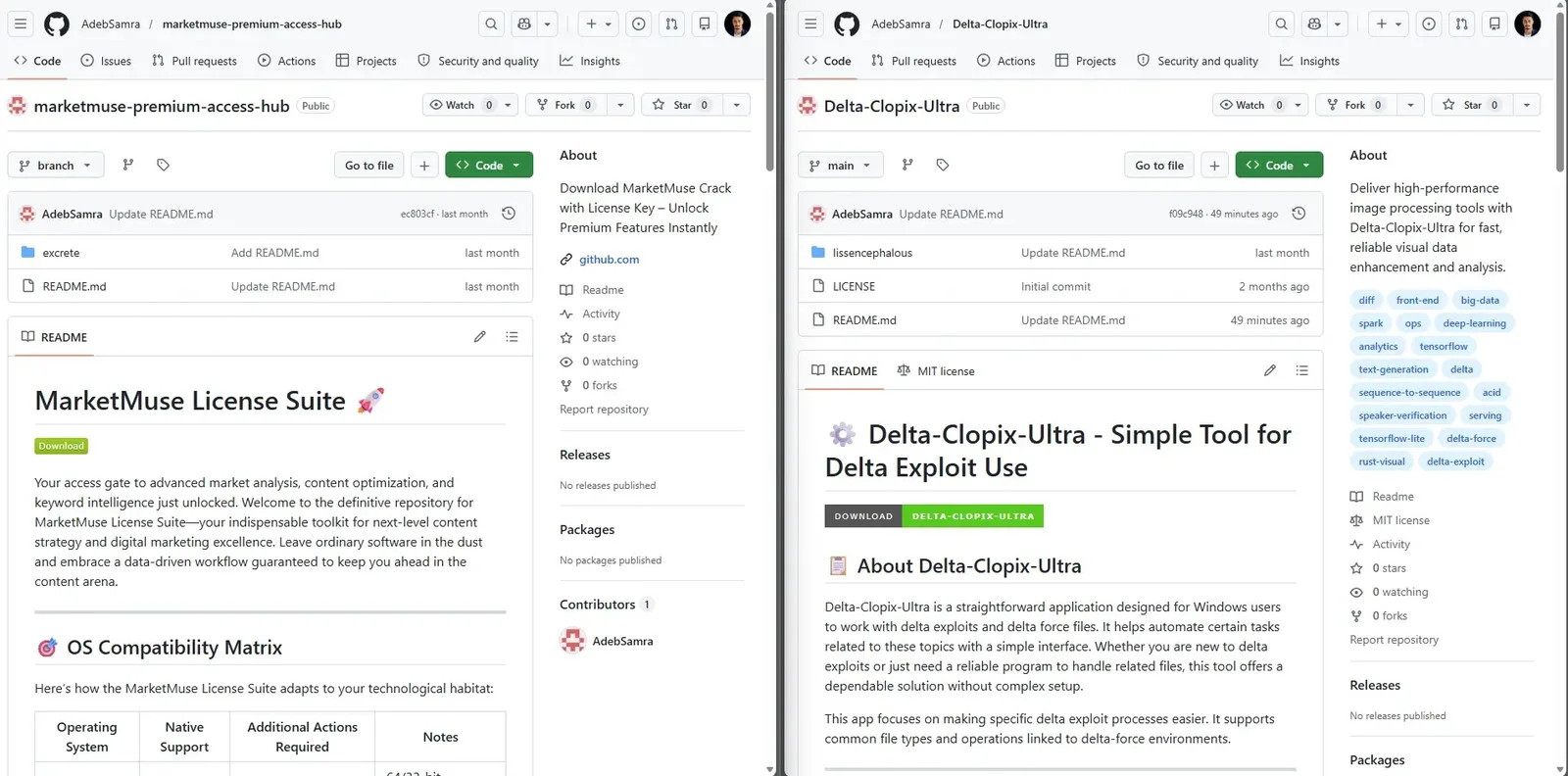

- Die Kampagne wurde sorgfältig um geklonte Versionen legitimer Open-Source-Projekte aufgebaut, was es für normale Benutzer schwierig machte, den Unterschied zwischen echt und gefälscht zu erkennen.

- Der Angreifer hinter dieser Kampagne kopierte echte GitHub-Projekte, veröffentlichte sie unter verschiedenen Konten erneut und ersetzte die ursprüngliche Dokumentation durch Download-Buttons, die auf bösartige ZIP-Dateien zeigten.

SvyTech-Check

Redaktionelle Einordnung

Kernpunkt

Eine groß angelegte Malware-Verbreitkampagne wurde aufgedeckt, bei der 109 gefälschte GitHub-Repositories beteiligt waren, die dazu dienten, Benutzer dazu zu verleiten, zwei gefährliche Malware-Tools namens...

Warum relevant

Die Kampagne wurde sorgfältig um geklonte Versionen legitimer Open-Source-Projekte aufgebaut, was es für normale Benutzer schwierig machte, den Unterschied zwischen echt und gefälscht zu erkennen.

Einordnung

SvyTech ordnet die Meldung aus Cyber Security News als Teil des Themenfelds Technologie ein und verweist auf den Originalartikel, damit Leser Fakten, Quelle und Kontext nachvollziehen koennen.

Eine groß angelegte Malware-Verbreitkampagne wurde aufgedeckt, bei der 109 gefälschte GitHub-Repositories beteiligt waren, die dazu dienten, Benutzer dazu zu verleiten, zwei gefährliche Malware-Tools namens SmartLoader u Eine groß angelegte Malware-Verbreitkampagne wurde aufgedeckt, bei der 109 gefälschte GitHub-Repositories beteiligt waren, die dazu dienten, Benutzer dazu zu verleiten, zwei gefährliche Malware-Tools namens SmartLoader und StealC herunterzuladen.

Die Kampagne wurde sorgfältig um geklonte Versionen legitimer Open-Source-Projekte aufgebaut, was es für normale Benutzer schwierig machte, den Unterschied zwischen echt und gefälscht zu erkennen.

.webp&ref=https%3A%2F%2Fcybersecuritynews.com%2F109-fake-github-repositories-used%2F&sig=G-aNzUA_vQc7RQd9aJsH3cDPAdBOcL6TcF9EuGlME-o)

Der Angreifer hinter dieser Kampagne kopierte echte GitHub-Projekte, veröffentlichte sie unter verschiedenen Konten erneut und ersetzte die ursprüngliche Dokumentation durch Download-Buttons, die auf bösartige ZIP-Dateien zeigten.

Diese ZIP-Dateien waren tief in den Verzeichnisstrukturen der Repositories versteckt und so gestaltet, dass sie wie gewöhnliche Release-Pakete aussahen. Der Quellcode der geklonten Projekte wurde größtenteils unberührt gelassen, was die gefälschten Repositories auf den ersten Blick glaubwürdig erscheinen ließ.

.webp&ref=https%3A%2F%2Fcybersecuritynews.com%2F109-fake-github-repositories-used%2F&sig=KVJJZnqeymglmS7KAbRRJRGASm4FdDwmJntyNCv1MPo)

Ein Benutzer, der einem Projektnamen vertraute oder den Code schnell überflog, konnte leicht zu einem schädlichen Download geleitet werden, ohne es jemals zu wissen.

Hexastrike-Analysten identifizierten 109 bösartige Repositories, die über 103 separate GitHub-Konten verteilt waren, wobei die Kampagne Anzeichen einer Aktivität ihrer Überprüfung zeigte und neue Repositories bis zum 12. April 2026 erschienen.

Quelllink

Originalquelle: Cyber Security News

Thema weiterverfolgen

Interne Verlinkung

Im Kontext weiterlesen

Diese weiterfuehrenden Links verbinden das Thema mit relevanten Archivseiten, Schlagwoertern und inhaltlich nahen Artikeln.

Technologie Archiv

Weitere Meldungen aus derselben Hauptkategorie.

Mehr von Cyber Security News

Alle veroeffentlichten Inhalte derselben Quelle im Archiv.

Apple zeigt bei WWDC mit macOS 27 Golden Gate: Siri-Upgrade mit Liquid-Glass-Design und einheitliche KI-Strategie

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Apple legt mit visionOS 27 heimlich die Basis für Smart Glasses: Siri-AI visualisiert sich nun augenblicklich und reagiert auf den Blick.

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- 109 Fake GitHub Repositories Used to Deliver SmartLoader and StealC Malware

- Canonical

- https://cybersecuritynews.com/109-fake-github-repositories-used/

- Quell-URL

- https://cybersecuritynews.com/109-fake-github-repositories-used/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

Apple zeigt bei WWDC mit macOS 27 Golden Gate: Siri-Upgrade mit Liquid-Glass-Design und einheitliche KI-Strategie

Apple stellte auf seiner WWDC-Entwicklerkonferenz die nächste große macOS-Version, macOS 27 Golden Gate, vor.

09.06.2026

Live Redaktion

Apple legt mit visionOS 27 heimlich die Basis für Smart Glasses: Siri-AI visualisiert sich nun augenblicklich und reagiert auf den Blick.

Im Rahmen seines jährlichen Software-Update-Rhythmus hat Apple kürzlich visionOS 27 vorgestellt und bereitet sich darauf vor, über die Vision Pro-Headsets hinauszuwachsen, indem es in den kommenden Monaten eine Reihe von

09.06.2026

Live Redaktion

Neue Shai-Hulud-Angriffe kompromittieren 23 PyPI-Pakete und zielen auf MCP-Entwickler ab

Eine neue Welle der Shai-Hulud-Versorgungskampagne fügt 23 neu entdeckte bösartige PyPI-Paketversion-Artefakte hinzu und erweitert bereits eine alarmierende Operation, die zuvor 37 Pakete kompromittiert hatte.

09.06.2026

Live Redaktion

Roboter erreicht 6.200 Meter Gipfel in Ecuador

Ein humanoider Roboter hat erfolgreich den Gipfel des ecuadorianischen Chimborazo-Vulkans erreicht.

09.06.2026

Live Redaktion