Von China unterstützte Smishing-Dienste nutzen OTT-Messaging und SMS zur Skalierung des Credential-Diebstahls

Eine Welle groß angelegter Phishing-Kampagnen, die ützt werden, zielt leise Menschen weltweit ab und nutzt alltägliche Messaging-Apps, um persönliche und finanzielle Zugangsda

Kurzfassung

Warum das wichtig ist

- Eine Welle groß angelegter Phishing-Kampagnen, die ützt werden, zielt leise Menschen weltweit ab und nutzt alltägliche Messaging-Apps, um persönliche und finanzielle Zugangsda

- Diese Operationen haben weit über regionale Grenzen hinausgewachsen und machen sie zu einer der organisiertesten und aktivsten Bedrohungen in der aktuellen Cyber-Bedrohungslandschaft.

- Phishing-as-a-Service, allgemein bekannt als PhaaS, hat verändert, wie Cyberkriminelle Betrug begehen.

Anstatt Tools , mieten Kriminelle nun fertige Phishing-Kits, die Vorlagen, Backend-Panels und sogar technischen Support enthalten.

Chinesischsprachige PhaaS-Plattformen sind schnell zu wichtigen Akteuren in diesem Bereich geworden und ermöglichen es Personen mit begrenzten technischen Fähigkeiten, groß angelegte Kampagnen zum Diebstahl ühren, die Opfer in mehreren Ländern gleichzeitig ins Visier nehmen.

Forscher chinesischsprachigen PhaaS-Ökosysteme, die derzeit in Betrieb sind. Ihre Ergebnisse, die am 27.

April 2026 veröffentlicht wurden, zeigen,

April 2026 veröffentlicht wurden, zeigen, dass diese Dienste eine Kombination aus SMS-basiertem Smishing und übertragungsbasierten (OTT)-Messaging-Plattformen, einschließlich Apple iMessage und Rich Communication Services (RCS), nutzen, um potenzielle Opfer zu erreichen.

Der Einsatz legitimer Messaging-Kanäle macht diese Angriffe schwerer zu erkennen und zu blockieren und gibt den Angreifern mit jeder durchgeführten Kampagne eine merklich höhere Erfolgschance. Das Ausmaß dieser Kampagnen ist frappierend.

Daten zeigen starke Zunahmen bei der Domainregistrierung, die mit diesen Frameworks verknüpft sind, zusammen mit einem Anstieg der Bereitstellungen Phishing-Scan-Volumens.

Firmen wie Group-IB, Resecurity und GSMA

Firmen wie Group-IB, Resecurity und GSMA haben alle das schnelle Wachstum dieser Ökosysteme dokumentiert und festgestellt, dass diese auf Partner-basierten Geschäftsmodellen operieren, die denen legitimer Softwareunternehmen ähneln.

Die Geschwindigkeit, mit der diese Plattformen expandieren, lässt stark vermuten, dass ein großer Teil der weltweit heute beobachteten SMS-basierten Credential-Diebstahlaktivitäten direkt oder indirekt auf chinesischsprachige PhaaS-Operationen zurückzuführen ist.

Was diese Dienste besonders effektiv macht, ist ihre Fähigkeit, grenzüberschreitende Kampagnen durchzuführen, ohne ihre Kerninfrastruktur zu verändern.

Eine einzige Backend-Plattform kann gleichzeitig Dutzende

Eine einzige Backend-Plattform kann gleichzeitig Dutzende ützen, die darauf ausgelegt sind, Banken, Postdienste, Mautzahlungssysteme und Regierungsbehörden in verschiedenen Ländern zu imitieren.

Dies ermöglicht es einem Betreiber, Opfer in den Vereinigten Staaten, dem Vereinigten Königreich, Australien und Japan innerhalb desselben Kampagnenzeitraums ins Visier zu nehmen.

Da die finanziellen Gewinne weiter steigen, bauen und passen bereits mehr Bedrohungsgruppen ihre eigenen Versionen dieser Frameworks an, wodurch ein wettbewerbsorientierter Untergrundmarkt entsteht, der keinerlei Anzeichen einer Verlangsamung zeigt.

Wie SIM-Box-Infrastruktur Angriffe skaliert Eine der

Wie SIM-Box-Infrastruktur Angriffe skaliert Eine der wichtigsten Verbreitungsmethoden hinter diesen Kampagnen ist die Nutzung , um betrügerische Nachrichten in hohem Volumen zu versenden.

Eine SIM-Box ist ein Gerät, das mehrere physische SIM-Karten enthält und mit dem Internet verbunden ist, wodurch es in der Lage ist, große Mengen , die scheinbar ären Mobilfunknummern und nicht.

Dieses Setup erhöht die Wahrscheinlichkeit erheblich, dass die Nachrichten Spam-Filter und Überwachungssysteme der Netzbetreiber passieren, da diese typischerweise Massenübermittlungen.

Moegliche Anwendungen

Die Akteure, die hinter diesen Operationen stehen, setzen oft SIM-Box-Netzwerke in mehreren Ländern ein, um die Übertragungslast zu verteilen und die Entstehung klarer Erkennungsmuster zu vermeiden.

Strafverfolgungsbehörden und Telekommunikationsregulierungsbehörden haben diese Infrastruktur in mehreren Ermittlungen geahndet, aber die verteilte Natur dieser Setups macht sie schwer vollständig abzuschalten.

Wenn ein Knoten außer Betrieb genommen wird, wechseln die Betreiber schnell zu neuen SIM-Kartenbeständen und alternativen Routing-Pfaden, um die Kampagnen ohne größere Unterbrechung am Laufen zu halten.

Einzelpersonen sollten darauf achten, Links

Einzelpersonen sollten darauf achten, Links in ungebetenen SMS- oder OTT-Nachrichten nicht anzuklicken, insbesondere solche, die Anmeldeinformationen, Zahlungsdaten oder persönliche Identitätsinformationen anfordern.

Jede Nachricht, die offiziell aussieht, aber unerwartet über eine mobile Nachrichten-App eintrifft, sollte über offizielle Kanäle überprüft werden, bevor Maßnahmen ergriffen werden.

Den Sicherheitsteams , aktiv nach neu registrierten Domains zu überwachen, die bekannte Marken imitieren, da eine frühzeitige Erkennung , bevor sie eine große Anzahl beabsichtigter Ziele erreicht.

Sie uns auf

Thema weiterverfolgen

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- Chinese-Backed Smishing Services Use OTT Messaging and SMS to Scale Credential Theft

- Canonical

- https://cybersecuritynews.com/chinese-backed-smishing-services-use-ott-messaging/

- Quell-URL

- https://cybersecuritynews.com/chinese-backed-smishing-services-use-ott-messaging/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

WhatsApp-Testung von Own Cloud Backup-Anbietern für standardmäßige Ende-zu-Ende-Verschlüsselung

WhatsApp entwickelt derzeit ein unabhängiges Cloud-Backup-System, das entwickelt wurde, um Nutzern eine direktere Kontrolle über ihre Chat-Verläufe zu geben.

29.04.2026

Live Redaktion

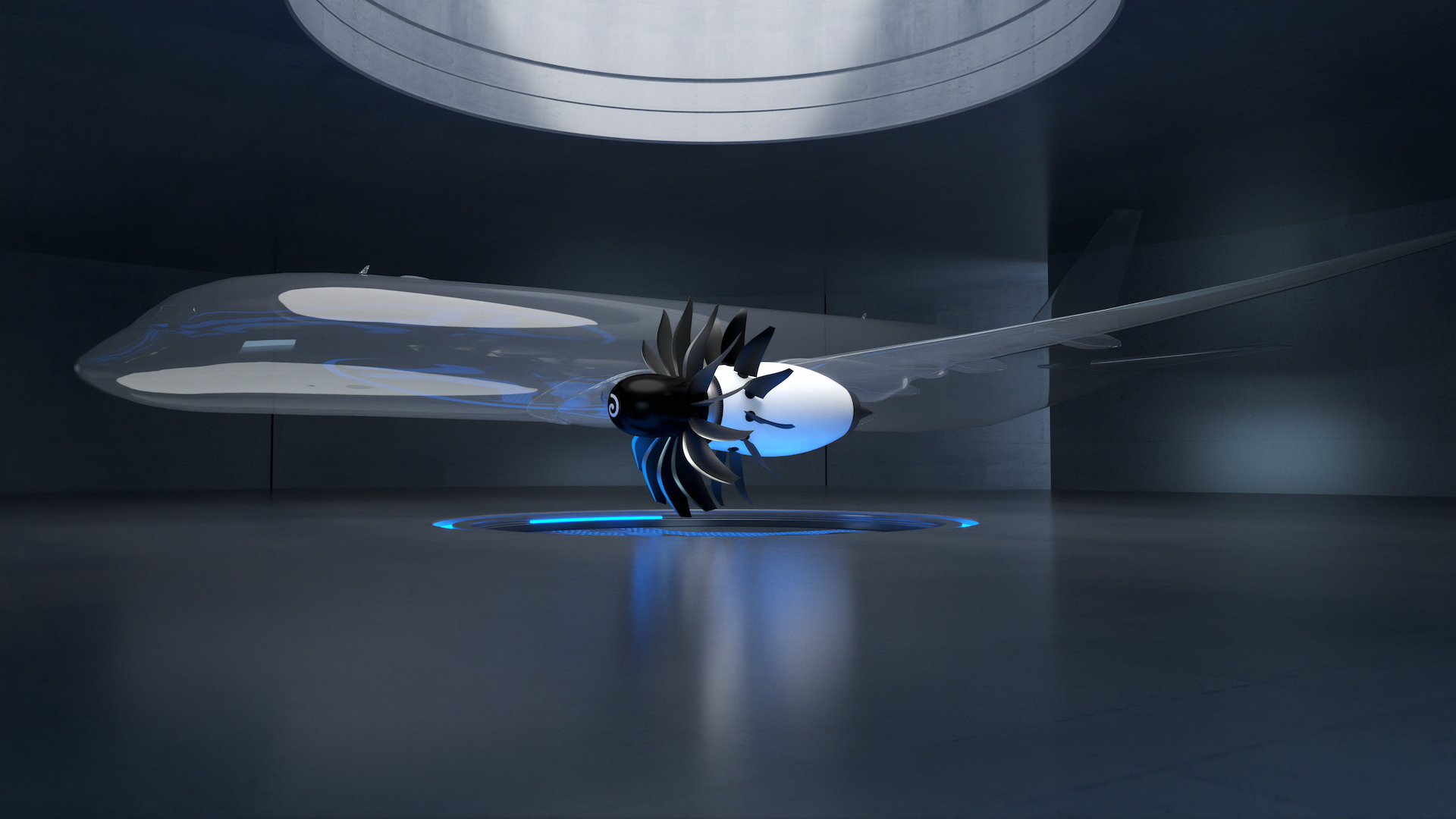

Fortschritte bei Triebwerkstests mit Versprechen von 20 % Kraftstoffeinsparung

Das franco-amerikanische Luft- Raumfahrtunternehmen CFM – Joint Venture zwischen Safran Aircraft Engines und Aerospace – ist in die nächste Entwicklungsphase für seine Open-Fan-Motortechnologie eingetreten.

29.04.2026

Live Redaktion

Neue Windows-Schwachstelle ohne Klicks ermöglicht Umgehung von Defender SmartScreen

Eine kritische Zero-Click-Authentifizierungs-Nötigungsschwachstelle, verfolgt als CVE-2026-32202, die aus einem unvollständigen Patch für einen Windows Shell-Sicherheitsfunktions-Bypass stammt und aktiv von der russische

29.04.2026

Live Redaktion

Neue Silver Fox-Kampagne nutzt gefälschte Steuerprüfungs-Warnungen und Software-Updates zur Verbreitung von Malware

Silver Fox, eine China ansässige Bedrohungsgruppe, hat eine neue Welle Angriffen gestartet, Unternehmen Einzelpersonen in ganz Asien Visier nehmen, indem sie gefälschte Steuerprüfbenachrichtigungen und

29.04.2026

Live Redaktion