TCLBANKER-Malware nutzt sich selbst vervielfältigende WhatsApp- und Outlook-Würmer, um Nutzer anzugreifen

Ein hochkomplexer brasilianischer Bankentroyan namens TCLBANKER, der Rahmen Kampagne REF3076 verfolgt wurde, stellt eine wesentliche Aktualisierung der älteren Maverick- und SORVEPOTEL-Familien dar.

Kurzfassung

Warum das wichtig ist

- Ein hochkomplexer brasilianischer Bankentroyan namens TCLBANKER, der Rahmen Kampagne REF3076 verfolgt wurde, stellt eine wesentliche Aktualisierung der älteren Maverick- und SORVEPOTEL-Familien dar.

- Er zeichnet sich dadurch aus, dass er ein gefälschtes, signiertes Installationsprogramm, um Systeme zu infizieren, und sich automatisch über WhatsApp sowie Microsoft Outlook ausbreitet.

- Der Angriff startet, wenn ein Benutzer eine bösartige ZIP-Datei herunterlädt.

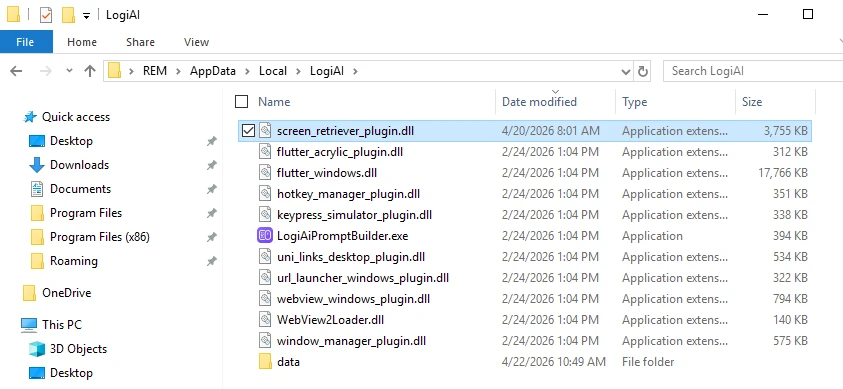

Die Inhalte des Verzeichnisbaums zeigen eine bösartige DLL (Quelle: Elastic). Durch die Anwendung einer Technik, die als DLL-Side-Loading bekannt ist, täuschen die Hacker die legitime Logitech-Anwendung dazu, eine bösartige Datei statt ihrer normalen Systemkomponenten zu laden. Sobald aktiviert, übernimmt dieser versteckte Loader die Kontrolle über das System, um die nächsten Phasen des Angriffs vorzubereiten.

Die Zielprozessnamen wurden üsselt (Quelle: Elastic). TCLBANKER wurde sorgfältig entwickelt, um sich vor Sicherheitsforschern zu verstecken. Bevor es vollständig entpackt wird, prüft es, ob der Computer in einer Sicherheits-Sandbox ausgeführt wird. Es sucht nach Debugging-Tools, virtuellen Maschinen und bestimmten Antivirensoftware-Lösungen.

Zudem überprüft es die Systemsprache und die Zeitzone, um sicherzustellen, dass sich das Opfer tatsächlich in Brasilien befindet. Wenn die Umgebung nicht einem echten brasilianischen Nutzer entspricht, verweigert das Payload die Entschlüsselung und hält die Malware vollständig vor automatisierten Sicherheitsscannern verborgen.

Verschlüsselte Bank-/Fintech-/Crypto-Domains (Quelle: Elastic) TCLBANKER-Malware zielt

Verschlüsselte Bank-/Fintech-/Crypto-Domains (Quelle: Elastic) TCLBANKER-Malware zielt auf Benutzer ab Sobald die Malware bestätigt hat, dass sie auf einem echten Opfer-Computer läuft, startet sie den Haupt-Banking-Trojaner. Dieses Tool überwacht kontinuierlich den Webbrowser des Benutzers, um festzustellen, ob dieser eine der 59 Zielbanken, Finanztechnologie-Plattformen oder Kryptowährungs-Websites besucht.

Wird ein Treffer gefunden, verbindet sich die Malware mit einem entfernten Server. Um Passwörter zu stehlen, verwendet der Trojaner Vollbild-Overlays, die mit Microsofts Windows Presentation Foundation erstellt wurden. Diese Overlays bedecken den gesamten Bildschirm und sehen exakt wie echte Bankabfragefenster oder offizielle Windows-Update-Bildschirme aus.

Die ZIP-Datei, die TCLBANKER vom Dateiserver enthielt (Quelle: Elastic). Das Tool friert den Desktop ein, blockiert Tastaturkürzel wie die Windows-Taste oder Escape und deaktiviert Bildschirmaufnahmetools, sodass das Opfer den Betrug nicht aufzeichnen kann. Der Benutzer wird gezwungen, seine Sicherheitscodes oder persönlichen Identifikationsnummern direkt in den gefälschten Bildschirm des Hackers einzugeben.

Was TCLBANKER besonders gefährlich macht, ist

Was TCLBANKER besonders gefährlich macht, ist seine Fähigkeit zur automatischen Verbreitung. Der erste Wurm-Modul richtet sich gegen WhatsApp Web. Die Malware durchsucht den Computer nach Webbrowsern wie Chrome oder Edge und sucht nach aktiven WhatsApp-Konten. WhatsApp-Web-Profilklonierung und Session-Hijacking (Quelle: Elastic).

Anstatt den Benutzer zu bitten, einen neuen QR-Code zu scannen, kloniert die Malware heimlich die gespeicherten Sitzungsdaten. Anschließend öffnet es ein verstecktes Browserfenster, um Bot-Erkennungen zu umgehen, und übermittelt Phishing-Nachrichten sowie die Malware-Datei direkt an die Kontakte des Opfers.

Da die Nachrichten ürdigen Freund stammen, ist die Wahrscheinlichkeit, dass neue Opfer die Datei herunterladen, sehr hoch. Das Elastic Security Labs hat festgestellt, dass der zweite Wurm-Modul sich auf E-Mail konzentriert. Es öffnet Microsoft Outlook im Hintergrund stumm und nutzt Windows COM-Automatisierung, um die E-Mail-Konto des Opfers vollständig zu übernehmen.

Der Bot durchsucht das Adressbuch

Der Bot durchsucht das Adressbuch und den Posteingang, um Kontakte zu sammeln. Anschließend erstellt er vollständig neue Phishing-E-Mails und versendet diese ächlichen E-Mail-Adresse des infizierten Benutzers. Diese Technik umgeht Standard-E-Mail-Sicherheitsfilter mühelos, da die E-Mails, vertrauenswürdigen Quelle stammen. Code im Zusammenhang mit dem Filtern potenzieller Spam-Opfer-E-Mails (Quelle: Elastic).

Alle diese schädlichen Aktivitäten werden mit serverlosen Cloud-Tools wie Cloudflare Workers verwaltet. Durch den Einsatz legitimer Cloud-Dienste können Angreifer ihre Server schnell wechseln und sich so einfachen Netzwerkschutzmaßnahmen entziehen. Die Hacker hosten ihre schädlichen Dateien zudem auf Cloudflare, wodurch die Download-Links für den durchschnittlichen Nutzer als sicher erscheinen.

Forscher weisen darauf hin, dass diese Kampagne noch in den frühen Phasen steckt, was darauf hindeutet, dass die Bedrohungsakteure wahrscheinlich planen, ihr Zielspektrum zu erweitern. Um sich vor TCLBANKER zu schützen, sollten Organisationen nach ungewöhnlichen Hintergrundprozessen suchen, die müssen unbefugtes Klonen überwachen und auf anomale Spitzen bei der Anzahl der ausgehenden E-Mails aus Microsoft Outlook achten.

Der Einsatz fortschrittlicher Endpoint-Schutzlösungen, die unbefugte

Der Einsatz fortschrittlicher Endpoint-Schutzlösungen, die unbefugte Vollbild-Overlays erkennen, ist ebenfalls unerlässlich, um Systeme vor dieser sich weiterentwickelnden Bedrohung zu schützen.

Indikator der Kompromittierung (IoC) | Beobachtbar | Typ | Name | Referenz | 701d51b7be8b034c860bf97847bd59a87dca8481c4625328813746964995b626 | SHA-256 | screen_retriever_plugin.dll | TCLBanker-Loader-Komponente | 8a174aa70a4396547045aef6c69eb0259bae1706880f4375af71085eeb537059 | SHA-256 | screen_retriever_plugin.dll | TCLBanker-Loader-Komponente | 668f932433a24bbae89d60b24eee4a24808fc741f62c5a3043bb7c9152342f40 | SHA-256 | screen_retriever_plugin.dll | TCLBanker-Loader-Komponente | 63beb7372098c03baab77e0dfc8e5dca5e0a7420f382708a4df79bed2d900394 | SHA-256 | XXL_21042026-181516.zip | TCLBanker-Erste-Datei im ZIP-Format | campanha1-api.ef971a42[.]workers.dev | Domainname | | TCLBanker-C2 | mxtestacionamentos[.]com | Domainname | | TCLBanker-C2 | documents.ef971a42.workers[.]dev | Domainname | | TCLBanker-Dateiserver | arquivos-omie[.]com | Domainname | | TCLBanker-Phishing-Seite (in Entwicklung) | documentos-online[.]com | Domainname | | TCLBanker-Phishing-Seite (in Entwicklung) | afonsoferragista[.]com | Domainname | | TCLBanker-Phishing-Seite (in Entwicklung) | doccompartilhe[.]com | Domainname | | TCLBanker-Phishing-Seite (in Entwicklung) | recebamais[.]com | Domainname | | TCLBanker-Phishing-Seite (in Entwicklung) | Hinweis: IP-Adressen und Domains wurden absichtlich defanged (z.

B. durch [.] ) dargestellt, um eine unbeabsichtigte Auflösung oder Hyperlinkierung zu verhindern. Die Re-Fang-Operationen sind ausschließlich in kontrollierten Threat-Intelligence-Plattformen wie MISP, VirusTotal oder Ihrem SIEM durchzuführen. Cyberkriminelle dringen heute nicht mehr über Ihre Haustür ein, sondern über Ihre Lieferanten – kostenloses Webinar.

Der Beitrag „TCLBANKER-Malware zielt über sich selbst verbreitende WhatsApp- und Outlook-Wurm-Module auf Benutzer ab" erschien zuerst auf Cyber Security News.

Thema weiterverfolgen

Interne Verlinkung

Im Kontext weiterlesen

Diese weiterfuehrenden Links verbinden das Thema mit relevanten Archivseiten, Schlagwoertern und inhaltlich nahen Artikeln.

Technologie Archiv

Weitere Meldungen aus derselben Hauptkategorie.

Mehr von Cyber Security News

Alle veroeffentlichten Inhalte derselben Quelle im Archiv.

Samsungs Dilemma vor dem nächsten Streik: Nachgeben oder 20 Milliarden Verlust akzeptieren, während Beschäftigte „Sklavenverträge" boykottieren

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

US entwickelt neue Langstrecken-Waffe gegen leisere U-Boote

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- TCLBANKER Malware Targets Users Through Self-Propagating WhatsApp and Outlook Worm Modules

- Canonical

- https://cybersecuritynews.com/tclbanker-malware-targets-users-whatsapp-outlook-worm-modules/

- Quell-URL

- https://cybersecuritynews.com/tclbanker-malware-targets-users-whatsapp-outlook-worm-modules/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

Samsungs Dilemma vor dem nächsten Streik: Nachgeben oder 20 Milliarden Verlust akzeptieren, während Beschäftigte „Sklavenverträge" boykottieren

Samsungs jüngste Verhandlungsrunde mit seinen gewerkschaftlich organisierten Arbeitnehmern ist gescheitert, ebenso wie die letzte Möglichkeit, vor dem hochstörenden, nächste Woch

13.05.2026

Live RedaktionUS entwickelt neue Langstrecken-Waffe gegen leisere U-Boote

Die Dokumentationen der US-Marine für Forschung, Entwicklung, Test Evaluation (RDT&E) für Haushaltsjahr 2027 legen Entwicklungsplan für das neue Langstrecken-Unterseebootabwehrsystem (LRAW) offen.

13.05.2026

Live RedaktionPlayStation-Chefin widerlegt Gaming-Panik: Die kommenden Jahre werden besser als 2025

In Spielebranche herrscht seit Studio-Schließungen, den regelmäßigen Personalabbauten bei großen und kleinen Unternehmen sowie den steigenden Entwicklungszeiten und -budgets viel „Doom-Gerede".

13.05.2026

Live RedaktionUS-Team programmiert Materialien dreidimensional mit Elektronenstrahl

Ein Forscherteam aus Massachusetts Institute Technology (MIT) und Ridge National Laboratory (ORNL) in den USA hat einen Weg gefunden, innerhalb weniger Minuten zehntausende Atome präzise zu bewegen, indem

13.05.2026

Live Redaktion