Sicherheitslücke in Azure AD: Umgehung von Conditional Access durch Phantom-Geräte und PRT-Missbrauch

Die Sicherheit Cloud-Identität stützt sich stark Microsoft Entra ID (ehemals Azure AD) Conditional Access.

Kurzfassung

Warum das wichtig ist

- Die Sicherheit Cloud-Identität stützt sich stark Microsoft Entra ID (ehemals Azure AD) Conditional Access.

- Dieses fungiert als primärer digitaler Türsteher, der Benutzerstandorte überprüft, Risikobewertungen vornimmt und die Gerätesicherheit prüft, bevor Zugriff gewährt wird.

- Ein autorisiertes Red-Team-Engagement üllte jedoch kürzlich einen kritischen Angriffsvektor, der diese wichtigen Schutzmechanismen vollständig umgeht.

Ausgehend gültiger Anmeldeinformationen, die oft auf Cyberkriminellenmärkten für nur wenige hundert Dollar erworben werden, konnten die Forscher erfolgreich einen Produktions-Tenant mit über 16.000 Benutzern kompromittieren. Dieser Angriff erforderte keinerlei Interaktion mit Unternehmens-Endpunkten.

Es wurde keine Malware eingesetzt, was gravierende Lücken bei der Standard-Geräteregistrierung und der Compliance-Validierung aufzeigt. Das Engagement Taktiken der realen Welt, die 2372, einem vermuteten russisch staatlich unterstützten Threat Actor, genutzt werden, sehr genau wider.

Sowohl die Forscher als auch die Bedrohungsakteure nutzten ungeschützte Endpunkte des Device Registration Service (DRS), um erste Fußspuren zu errichten. Dies bewies, dass blockierte Anmeldeinformationen für hochentwickelte Angreifer kein Hindernis darstellen.

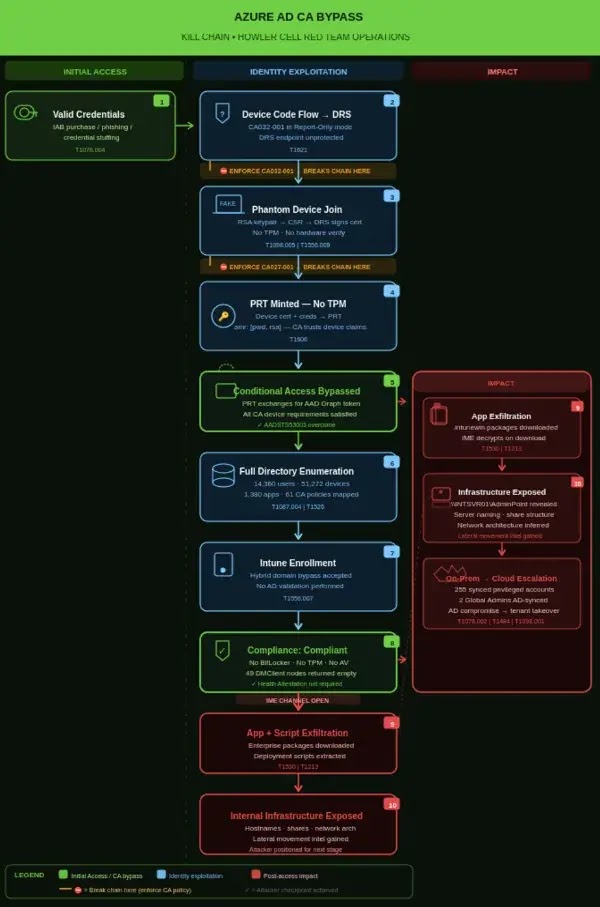

Azure AD Conditional Access umgangen Laut

Azure AD Conditional Access umgangen Laut der umfassenden Recherche Operation mit gültigen Anmeldeinformationen, die explizit durch eine CA-Richtlinie blockiert wurden und somit den Fehler AADSTS53003 auslösten. Um dies zu umgehen, zielten die Forscher auf den DRS-Endpunkt über den Device Code Authentication Flow ab. Dies war ein durch nicht durchgesetzte Sicherheitsrichtlinien offenes Fenster.

Dies ermöglichte ihnen eine erfolgreiche Authentifizierung und den Übergang zur nächsten Angriffsphase. Mit einem einzigen Befehl registrierte das Howler Cell Team ein Phantomgerät mit einem signierten Azure AD-Zertifikat und einem privaten Schlüssel. Die DRS-API überprüft nicht, ob der Aufrufer eine physische Windows-Maschine ist, wodurch ein Linux-Laptop als legitimer Endpunkt getarnt werden konnte.

Dieser Schritt nutzte die MITRE ATT&CK-Technik für Account Manipulation (T1098.005). Nachdem das Phantom-Gerät registriert war, erstellten die Forscher ein Primary Refresh Token (PRT), das gefälschte Geräteangaben enthielt. Als dieses PRT gegen ein Access Token eingetauscht wurde, stellte Azure AD fest, dass die Sitzung geräteauthentifiziert war.

Dies umging vollständig die CA-Richtlinien, die

Dies umging vollständig die CA-Richtlinien, die ein konformes oder angeschlossenes Gerät erforderten, und gewährte Zugang zur erweiterten Tenant-Umgebung zur Verzeichnisenumerierung. Um Richtlinien zu umgehen, die streng ein Intune-konformes Gerät vorschreiben, nutzten die Forscher eine bekannte Lücke in den Intune-Enrollment-Beschränkungen aus.

Durch die Behauptung eines Hybrid-Domain-Join-Status umging das Phantom-Gerät die Anforderungen der Vorregistrierung. Kill Chain (Quelle: Cyderes) Intune vertraute der selbst deklarierten Domain-Mitgliedschaft des Clients, ohne diese gegenüber dem lokalen Active Directory zu überprüfen. Nach der Anmeldung erreichte das Gerät die Konformität, obwohl es weder BitLocker, Secure Boot noch Antivirensoftware besaß.

Zu den entscheidenden Maßnahmen gehören: * Die Durchsetzung von „Report-only“ CA-Richtlinien, die Geräte-Code-Flüsse blockieren und für die Geräteregistrierung MFA vorschreiben. * Die Verpflichtung zur TPM 2.0-Attestierung als strikte Voraussetzung für die Ausstellung aller PRT. * Die Anforderung einer externen Validierung des Gerätezustands über den Microsoft Health Attestation Service, anstatt sich auf selbst gemeldete Daten zu verlassen. * Die Eingrenzung des Zugriffs auf die Graph API auf Benutzerebene, um eine unbefugte Massenverzeichnisenumerierung zu verhindern. * Die Beschränkung privilegierter Verzeichnisrollen ausschließlich auf Cloud-Konten, die über das Privileged Identity Management verwaltet werden.

Thema weiterverfolgen

Interne Verlinkung

Im Kontext weiterlesen

Diese weiterfuehrenden Links verbinden das Thema mit relevanten Archivseiten, Schlagwoertern und inhaltlich nahen Artikeln.

Technologie Archiv

Weitere Meldungen aus derselben Hauptkategorie.

Mehr von Cyber Security News

Alle veroeffentlichten Inhalte derselben Quelle im Archiv.

NASA X-59 bei Hochgeschwindigkeits-Tests: Beeindruckende Manöver im Fokus

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Xbox-Chef zieht Copilot für Konsole zurück: Microsofts KI passt nicht zum Xbox-Image

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- Azure AD Conditional Access Bypassed Via Phantom Device Registration and PRT Abuse

- Canonical

- https://cybersecuritynews.com/azure-ad-conditional-access-bypassed/

- Quell-URL

- https://cybersecuritynews.com/azure-ad-conditional-access-bypassed/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

NASA X-59 bei Hochgeschwindigkeits-Tests: Beeindruckende Manöver im Fokus

Die NASA intensiviert ihre Testkampagne fr das berschallflugzeug X-59 mit einer Reihe Flugbetriebsbereichs (Envelope Expansion). Am 14.

06.05.2026

Live Redaktion

Xbox-Chef zieht Copilot für Konsole zurück: Microsofts KI passt nicht zum Xbox-Image

Kurz nachdem das neue Fhrungskabinett fr Xbox-Geschftsfhrung durch Asha Sharma bekannt gegeben wurde, uerte sich Sharma auf ihrem persnlichen X-Konto (ehemals Twitter) zu Ernennungen und enthllte gleichzeitig ein

06.05.2026

Live Redaktion

Vimeo-Datenleck: 119.000 Nutzer-E-Mail-Adressen offengelegt

Bei einem schwerwiegenden Vorfall in Lieferkettensicherheit hat die beliebte Video-Hosting-Plattform Vimeo eine Datenpanne bestätigt, bei Benutzerinformationen offengelegt wurden.

06.05.2026

Live Redaktion

Vom Marketing in die IT: Wie Katharina Schreiber ihren Karrierewechsel meisterte

Feature-Story über Katharina Schreiber, die trotz einer erfolgreichen Karriere im Marketing das Gefühl hat, nicht richtig zu passen. Sie beschreibt ihren Weg und die Herausforderungen, die sie beim erfolgreichen Wechsel in die IT-Branche bewältigt hat.

06.05.2026

Live Redaktion