Neue Windows-RPC-Schwachstelle ermöglicht Angreifern die Rechteausweitung über alle Windows-Versionen hinweg

PhantomRPC, eine neu identifizierte architektonische Schwachstelle Windows Remote Procedure Call (RPC), die eine lokale Rechteausweitung auf SYSTEM-Zugriff ermöglicht und potenziell jede Version

Kurzfassung

Warum das wichtig ist

- PhantomRPC, eine neu identifizierte architektonische Schwachstelle Windows Remote Procedure Call (RPC), die eine lokale Rechteausweitung auf SYSTEM-Zugriff ermöglicht und potenziell jede Version

- April präsentiert und beschreibt fünf unterschiedliche Ausnutzungspfade, gepatcht wurde.

- PhantomRPC ist kein klassischer Speicherbeschädigungsfehler oder ein Logikfehler in einer einzelnen Komponente.

SvyTech-Check

Redaktionelle Einordnung

Kernpunkt

PhantomRPC, eine neu identifizierte architektonische Schwachstelle Windows Remote Procedure Call (RPC), die eine lokale Rechteausweitung auf SYSTEM-Zugriff ermöglicht und potenziell jede Version

Warum relevant

Wenn ein hochprivilegiertes Programm einen RPC-Aufruf an einen Server sendet, der offline oder deaktiviert ist, überprüft die RPC Runtime nicht, ob der antwortende Server legitim ist.

Einordnung

SvyTech ordnet die Meldung aus Cyber Security News als Teil des Themenfelds Technologie ein und verweist auf den Originalartikel, damit Leser Fakten, Quelle und Kontext nachvollziehen koennen.

Wenn ein hochprivilegiertes Programm einen RPC-Aufruf an einen Server sendet, der offline oder deaktiviert ist, überprüft die RPC Runtime nicht, ob der antwortende Server legitim ist.

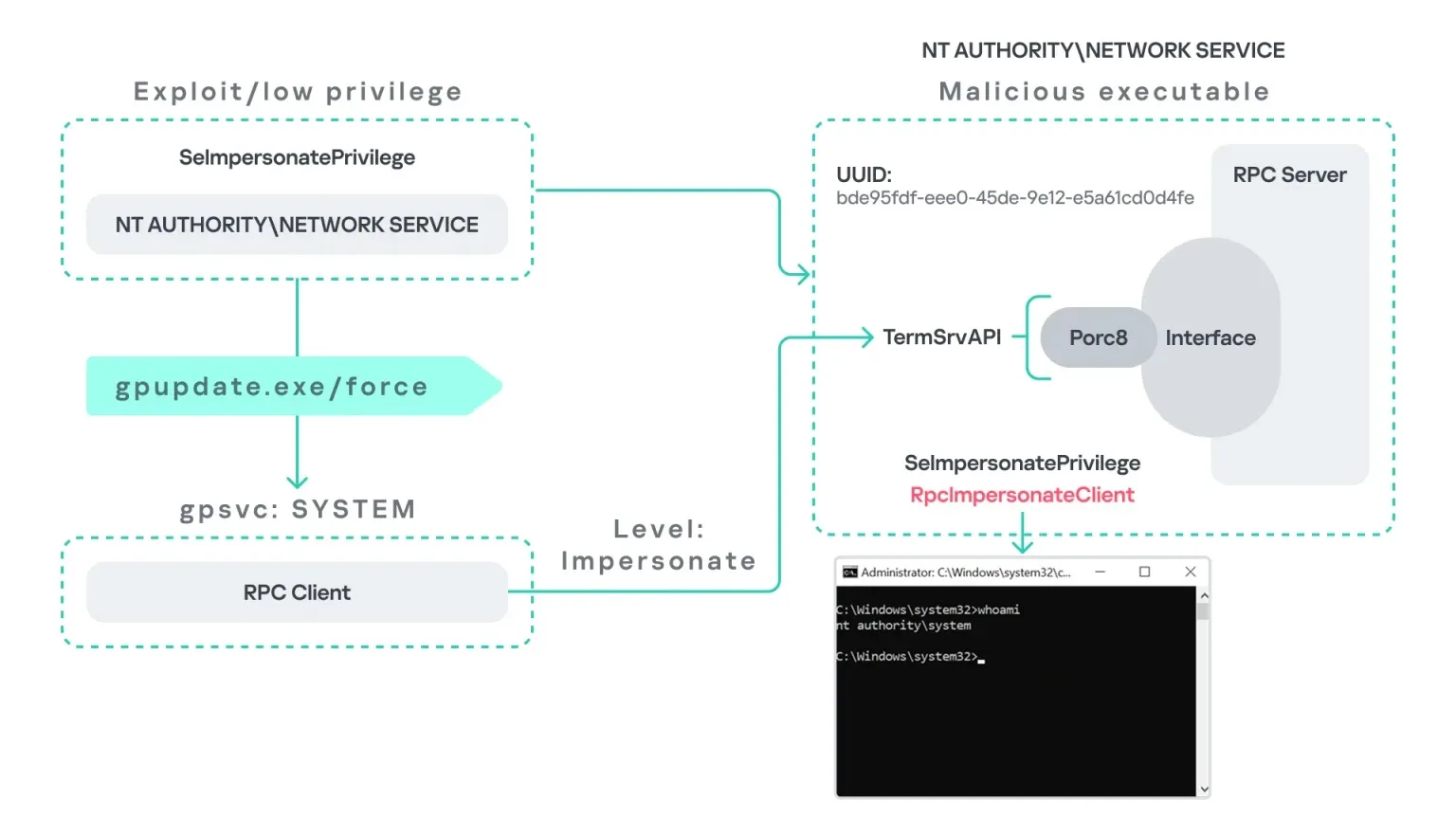

Dies bedeutet, dass ein Angreifer, der einen Prozess mit geringer Berechtigung kontrolliert, wie beispielsweise einen, der unter NT AUTHORITY\NETWORK SERVICE läuft, einen bösartigen RPC-Server bereitstellen kann, der einen legitimen Endpunkt nachahmt und diese Aufrufe abfängt.

Malicious RPC Server (Kaspersky) Der Kern des Missbrauchs basiert auf der RpcImpersonateClient API.

Technischer Hintergrund

Wenn ein privilegierter Client mit einem hohen Impersonationslevel mit dem gefälschten Server verbunden wird, ruft der Server des Angreifers diese API auf, um den Sicherheitskontext des Clients anzunehmen – wodurch Berechtigung direkt zu SYSTEM oder Administrator aufgestuft wird.

Fünf Exploitation Paths Forscher identifizierten fünf konkrete Angriffsszenarien:

gpupdate.exe Zwangsauslösung — Das Ausführen /force lässt den Group Policy Client Service (der als SYSTEM läuft), einen RPC-Aufruf an TermService senden.

Technik und Auswirkungen

Microsoft Edge Startup — Wenn msedge.exe gestartet wird, löst dies einen RPC-Aufruf an TermService mit einem hohen Impersonationsniveau aus.

WDI Background Service — Der Diagnostic System Host (WdiSystemHost), der als SYSTEM läuft, fragt TermService periodisch alle 5– ab.

Keine Benutzerinteraktion ist erforderlich; der Angreifer wartet lediglich auf den automatisierten Aufruf.

ipconfig.exe und DHCP Client — Die

ipconfig.exe und DHCP Client — Die Ausführung löst einen internen RPC-Aufruf an den DHCP Client Service aus.

Bei deaktiviertem DHCP und einem vorhandenen Fake-Server steigt ein Angreifer mit lokalen Diensten auf Administrator auf.

w32tm.exe und Windows Time — Das ausführbare Programm Windows Time versucht zuerst, eine nicht existierende benannte Pipe \PIPE\W32TIME zu verbinden.

Sicherheitslage und Risiko

Ein Angreifer kann diesen Endpunkt offenlegen, ohne den legitimen W32Time Service zu deaktivieren, und dann jeden privilegierten Benutzer imitieren, der das Binärprogramm ausführt. Microsofts Reaktion – Kein Patch Die Schwachstelle wurde am 19.

September 2025 beim Microsoft Security Response Center (MSRC) gemeldet. Microsoft antwortete später und stufte das Problem als mittelschwer ein, da der Angriff das Recht SeImpersonatePrivilege erfordert, ein Recht, das standardmäßig und Local Service gehalten wird.

Es wurde kein CVE zugewiesen und der Fall wurde ohne einen geplanten Fix geschlossen, so berichtet der Kaspersky-Bericht.

Technischer Hintergrund

Aktivieren Sie ETW-basiertes RPC-Monitoring, um RPC_S_SERVER_UNAVAILABLE-Fehler (Event ID 1) in Kombination mit hohen Impersonationsniveaus.

Aktivieren Sie, wo machbar, deaktivierte Dienste wie TermService, damit legitime Endpunkte belegt sind und nicht übernommen werden können.

Beschränken Sie SeImpersonatePrivilege auf nur jene Prozesse, die es strikt benötigen; gewähren Sie es nicht an benutzerdefinierte oder Drittanbieter-Anwendungen.

Kaspersky hat alle in seinem Forschungsframework

Kaspersky hat alle in seinem Forschungsframework verwendeten Tools über das PhantomRPC GitHub-Repository veröffentlicht und Organisationen damit ermöglicht, ihre eigenen Umgebungen auf ausnutzbare RPC-Aufrufmuster zu überprüfen. Sie uns auf

Kontaktieren Sie uns, um Ihre Geschichten zu präsentieren. Der Beitrag New Windows RPC Vulnerability Lets Attackers Escalate Privileges Across All Windows Versions erschien zuerst bei

Quelllink

Originalquelle: Cyber Security News

Thema weiterverfolgen

Interne Verlinkung

Im Kontext weiterlesen

Diese weiterfuehrenden Links verbinden das Thema mit relevanten Archivseiten, Schlagwoertern und inhaltlich nahen Artikeln.

Technologie Archiv

Weitere Meldungen aus derselben Hauptkategorie.

Mehr von Cyber Security News

Alle veroeffentlichten Inhalte derselben Quelle im Archiv.

Hackers nutzen VMware-geprüfte Binärdateien, um NIGHTFORGE-Loader für Spionageangriffe einzuführen

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Künstliche Intelligenz: Bis 2030 drohen bis zu 600 Milliarden Gallonen Wasserverbrauch durch steigenden Energiebedarf in Rechenzentren

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- New Windows RPC Vulnerability Lets Attackers Escalate Privileges Across All Windows Versions

- Canonical

- https://cybersecuritynews.com/new-windows-rpc-vulnerability/

- Quell-URL

- https://cybersecuritynews.com/new-windows-rpc-vulnerability/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

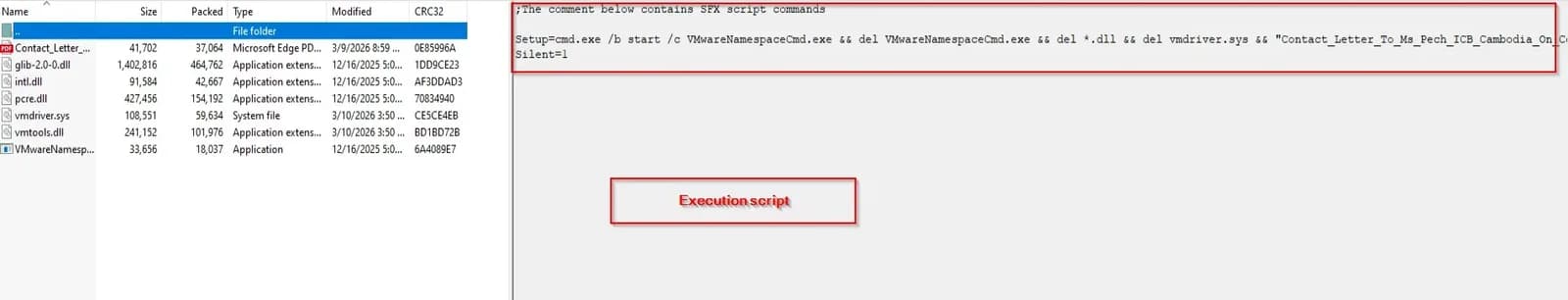

Hackers nutzen VMware-geprüfte Binärdateien, um NIGHTFORGE-Loader für Spionageangriffe einzuführen

Eine kürzlich aufgedeckte Spionageoperation zielt stillschweigend auf Regierungsbehörden Kambodscha ab, und die dahinterstehende Methode ist sowohl raffiniert als auch alarmierend.

11.06.2026

Live Redaktion

Künstliche Intelligenz: Bis 2030 drohen bis zu 600 Milliarden Gallonen Wasserverbrauch durch steigenden Energiebedarf in Rechenzentren

Rechts oben finden Sie die Optionen zum Teilen: „Teilen", „Link kopieren", „Facebook", „X", „WhatsApp", „Reddit", „Pinterest", „Flipboard" und „E-Mail".

11.06.2026

Live Redaktion

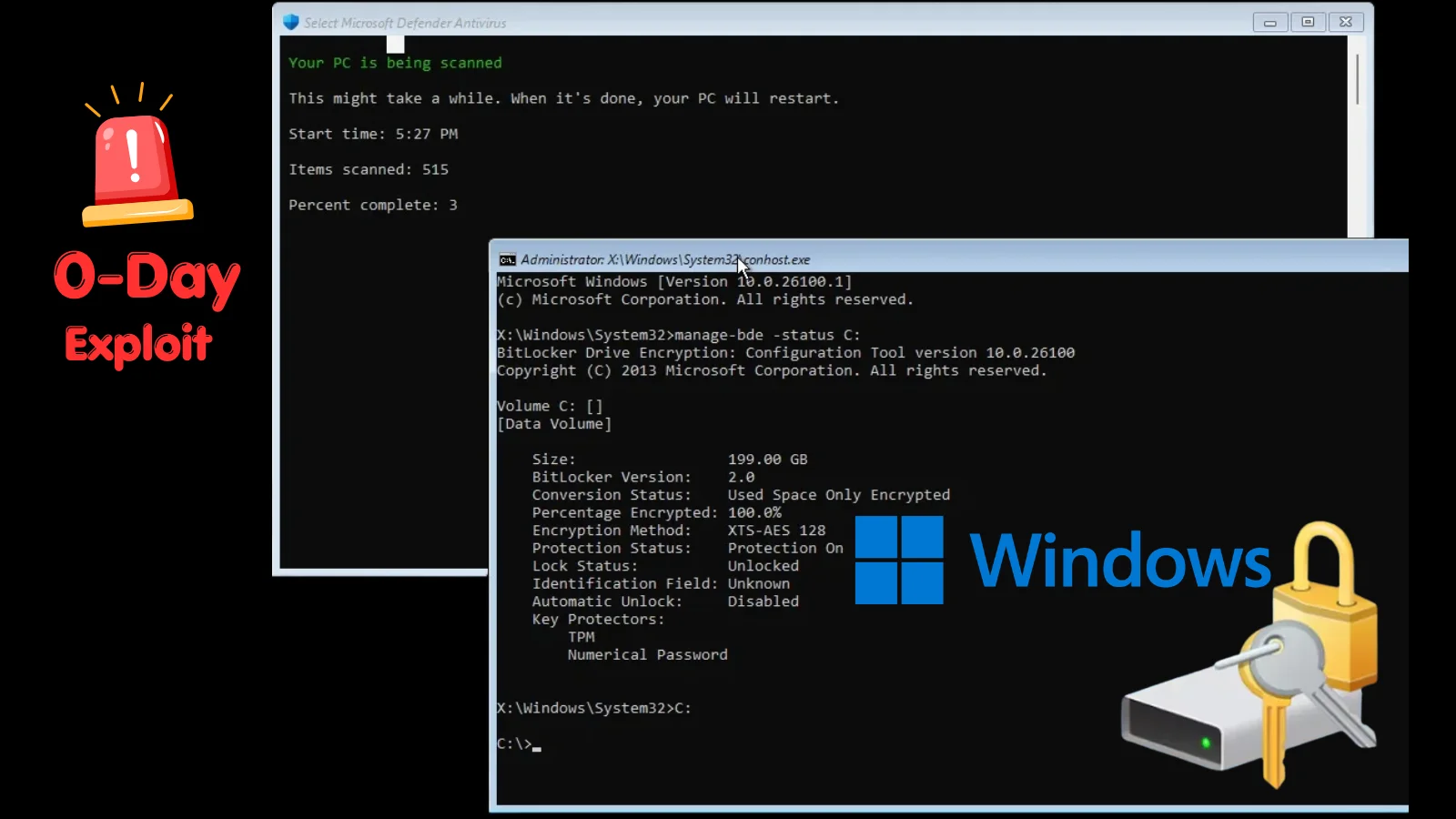

Windows Defender Offline Scan nutzt 0-Day-Schwachstelle in GreatXML BitLocker-Bypass

Eine kürzlich enthüllte Zero-Day-Schwachstelle, die als GreatXML bezeichnet wird, ermöglicht Angreifern mit physischem Zugriff, unter bestimmten Bedingungen die BitLocker-Diskenverschlüsselung auf Windows-Systemen vollst

11.06.2026

Live Redaktion

Epic Newegg-Deal: Gaming-PC-Bundle mit Intels schnellstem CPU und Z890-Mainboard für nur 769,99 Dollar – 23% Rabatt

Teile diesen Artikel

11.06.2026

Live Redaktion