CISA warnt vor Ausnutzung mehrerer SimpleHelp-Schwachstellen in Angriffen

Die Cybersecurity and Infrastructure Security Agency (CISA) hat einen kritischen Alarm bezüglich zweier aktiv ausgenutzter Schwachstellen in der SimpleHelp-Fernwartungssoftware herausgegeben.

Kurzfassung

Warum das wichtig ist

- Die Cybersecurity and Infrastructure Security Agency (CISA) hat einen kritischen Alarm bezüglich zweier aktiv ausgenutzter Schwachstellen in der SimpleHelp-Fernwartungssoftware herausgegeben.

- Fernzugriffswerkzeuge sind hochgeschätzte Ziele für Cyberkriminelle, da sie direkte Wege in Unternehmensnetzwerke bieten.

- Werden diese Plattformen kompromittiert, ermöglichen sie Bedrohungsakteuren, traditionelle Sicherheitsperimeter zu umgehen und verheerende sekundäre Angriffe zu starten.

SvyTech-Check

Redaktionelle Einordnung

Kernpunkt

Die Cybersecurity and Infrastructure Security Agency (CISA) hat einen kritischen Alarm bezüglich zweier aktiv ausgenutzter Schwachstellen in der SimpleHelp-Fernwartungssoftware herausgegeben.

Warum relevant

Fehlende Autorisierungsschwachstelle Die erste kritische Schwachstelle, CVE-2024-57726, wird als fehlende Autorisierungsanforderung unter CWE-862 eingestuft.

Einordnung

SvyTech ordnet die Meldung aus Cyber Security News als Teil des Themenfelds Technologie ein und verweist auf den Originalartikel, damit Leser Fakten, Quelle und Kontext nachvollziehen koennen.

Fehlende Autorisierungsschwachstelle Die erste kritische Schwachstelle, CVE-2024-57726, wird als fehlende Autorisierungsanforderung unter CWE-862 eingestuft. Diese Sicherheitslücke bricht die rollenbasierten Zugriffskontrollen innerhalb der SimpleHelp-Plattform grundlegend.

Die Schwachstelle ermöglicht es Technikern mit geringen Berechtigungen, beabsichtigte Einschränkungen zu umgehen und API-Schlüssel mit übermäßigen Berechtigungen zu generieren. Durch Ausnutzung dieser Schwachstelle kann ein kompromittiertes Benutzerkonto mit geringen Rechten schnell die Berechtigungen auf die Rolle des Serveradministrators eskalieren.

Der Erwerb dieses Zugriffsniveaus gibt Angreifern die vollständige administrative Kontrolle über die entfernte Supportumgebung und alle verbundenen Client-Maschinen. Path Traversal Vulnerability Die zweite Schwachstelle, CVE-2024-57728, ist ein gefährlicher Path-Traversal-Fehler, der mit CWE-22 zusammenhängt.

Sicherheitslage und Risiko

Dieser Exploit, oft als „Zip-Slip“-Angriff bezeichnet, ermöglicht es einem authentifizierten Administrator, beliebige, speziell präparierte Zip-Dateien an beliebigen Stellen des zugrunde liegenden Dateisystems hochzuladen.

Obwohl ein Angreifer Admin-Zugriff benötigt, um diesen Fehler auszulösen, kann er ihn leicht mit der ersten Autorisierungsschwachstelle verknüpfen, um die erforderlichen Berechtigungen zu erlangen. Sobald die bösartige Nutzlast hochgeladen ist, können Bedrohungsakteure beliebigen Code auf dem Host-Server ausführen.

Dieser Code läuft im Sicherheitskontext des Benutzers SimpleHelp und gibt Hackern einen festen Fußabdruck für die laterale Bewegung im Netzwerk. Am 24.

Sicherheitslage und Risiko

April 2026 hat CISA diese Sicherheitslücken offiziell in seinen Katalog der bekannten ausgenutzten Schwachstellen (KEV) aufgenommen. Aufgrund der aktiven Ausnutzung dieser Schwachstellen hat CISA eine strenge Behebungsfrist bis zum 8.

Mai 2026 festgelegt. Obwohl derzeit unbekannt ist, ob Ransomware-Gruppen diese spezifischen Exploits nutzen, erfordert die Bedrohung die sofortige Aufmerksamkeit.

Sicherheitsteams müssen die Aktualisierung und Sicherung ihrer Remote-Zugriffsinfrastruktur priorisieren, um unbefugte Systemübernahmen zu verhindern.

Technik und Auswirkungen

Alle verfügbaren Abhilfemaßnahmen und Software-Updates, die in den offiziellen Anweisungen des Anbieters SimpleHelp bereitgestellt werden, anwenden.

Die geltenden Richtlinien BOD 22-01 zur Sicherung angeschlossener Cloud-Dienste und externer Infrastrukturen befolgen.

Netzwerkprotokolle auf ungewöhnliche API-Schlüsselerstellung oder verdächtige Datei-Uploads überwachen, die vom SimpleHelp-Server stammen.

Moegliche Anwendungen

Die Nutzung des Produkts vollständig einstellen und es bei Nichtverfügbarkeit ßnahmen vom Netzwerk trennen. Sie uns auf

Kontaktieren Sie uns, um Ihre Geschichten zu präsentieren. Der Beitrag CISA Warns of Multiple SimpleHelp Vulnerabilities Exploited in Attack erschien zuerst auf

Quelllink

Originalquelle: Cyber Security News

Thema weiterverfolgen

Interne Verlinkung

Im Kontext weiterlesen

Diese weiterfuehrenden Links verbinden das Thema mit relevanten Archivseiten, Schlagwoertern und inhaltlich nahen Artikeln.

Technologie Archiv

Weitere Meldungen aus derselben Hauptkategorie.

Mehr von Cyber Security News

Alle veroeffentlichten Inhalte derselben Quelle im Archiv.

Chinas größte Solar-Wasserstoff-Anlage produziert jährlich 180 Tonnen Wasserstoff

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Ivanti: Angreifer nutzen Schwachstelle nach PoC-Veröffentlichung aus

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- CISA Warns of Multiple SimpleHelp Vulnerabilities Exploited in Attack

- Canonical

- https://cybersecuritynews.com/simplehelp-vulnerabilities-exploited/

- Quell-URL

- https://cybersecuritynews.com/simplehelp-vulnerabilities-exploited/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

Chinas größte Solar-Wasserstoff-Anlage produziert jährlich 180 Tonnen Wasserstoff

China hat sein größtes Offshore-Projekt abgeschlossen, das Solarenergie, Wasserstoffproduktion und Energiespeicherung integriert.

11.06.2026

Live Redaktion

Ivanti: Angreifer nutzen Schwachstelle nach PoC-Veröffentlichung aus

Laut neuen Internet-Scan-Daten der Shadowserver Foundation haben Angreifer bereits wenige Tage nach der Veröffentlichung eines Proof-of-Concept (PoC)-Exploits aktiv eine kritische Command-Injection-Schwachstelle Ivant

11.06.2026

Live Redaktion

8-GB-SD-Karten nach zweijähriger Verspätung: Speicherriesen mit preisschockierendem Potenzial

Kopieren Sie den Link

11.06.2026

Live Redaktion

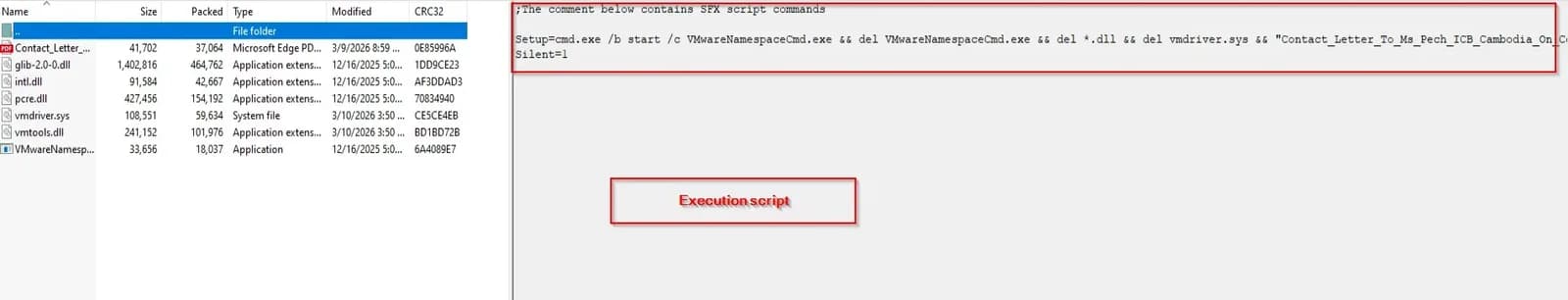

Hackers nutzen VMware-geprüfte Binärdateien, um NIGHTFORGE-Loader für Spionageangriffe einzuführen

Eine kürzlich aufgedeckte Spionageoperation zielt stillschweigend auf Regierungsbehörden Kambodscha ab, und die dahinterstehende Methode ist sowohl raffiniert als auch alarmierend.

11.06.2026

Live Redaktion