Microsoft-signierter Binary wird für indienfokussierte Spionagekampagne genutzt, um LOTUSLITE einzuschleusen

Eine staatlich verbundene Bedrohungsgruppe wurde dabei ertappt, wie sie eine leise, aber sorgfältig geplante Spionageoperation gegen den Bankensektor Indiens durchführte und dabei eine vertrauenswürdige,

Kurzfassung

Warum das wichtig ist

- Eine staatlich verbundene Bedrohungsgruppe wurde dabei ertappt, wie sie eine leise, aber sorgfältig geplante Spionageoperation gegen den Bankensektor Indiens durchführte und dabei eine vertrauenswürdige,

- Die Kampagne liefert eine neue Version der LOTUSLITE-Backdoor über eine Technik namens DLL-Sideloading, die das Vertrauen ausnutzt, das Betriebssysteme in legitime ausführbare Dateien setzen.

- Anstatt lauter, störender Methoden agierte der Angreifer langsam und vermischte die bösartige Aktivität mit normalem Systemverhalten.

SvyTech-Check

Redaktionelle Einordnung

Kernpunkt

Eine staatlich verbundene Bedrohungsgruppe wurde dabei ertappt, wie sie eine leise, aber sorgfältig geplante Spionageoperation gegen den Bankensektor Indiens durchführte und dabei eine vertrauenswürdige,

Warum relevant

Die Kampagne liefert eine neue Version der LOTUSLITE-Backdoor über eine Technik namens DLL-Sideloading, die das Vertrauen ausnutzt, das Betriebssysteme in legitime ausführbare Dateien setzen.

Einordnung

SvyTech ordnet die Meldung aus Cyber Security News als Teil des Themenfelds Technologie ein und verweist auf den Originalartikel, damit Leser Fakten, Quelle und Kontext nachvollziehen koennen.

Eine staatlich verbundene Bedrohungsgruppe wurde dabei ertappt, wie sie eine leise, aber sorgfältig geplante Spionageoperation gegen den Bankensektor Indiens durchführte und dabei eine vertrauenswürdige, verbundene Bedrohungsgruppe wurde dabei ertappt, wie sie eine leise, aber sorgfältig geplante Spionageoperation gegen den Bankensektor Indiens durchführte und dabei eine vertrauenswürdige,, um Malware an Sicherheitssysteme vorbeizuschleusen.

Die Kampagne liefert eine neue Version der LOTUSLITE-Backdoor über eine Technik namens DLL-Sideloading, die das Vertrauen ausnutzt, das Betriebssysteme in legitime ausführbare Dateien setzen. Anstatt lauter, störender Methoden agierte der Angreifer langsam und vermischte die bösartige Aktivität mit normalem Systemverhalten.

.webp&ref=https%3A%2F%2Fcybersecuritynews.com%2Fmicrosoft-signed-binary-used-to-sneak-lotuslite%2F&sig=GuhsZZZym8cWPv5HL0mGcrcw4HA1g_7GziThH5tzAGc)

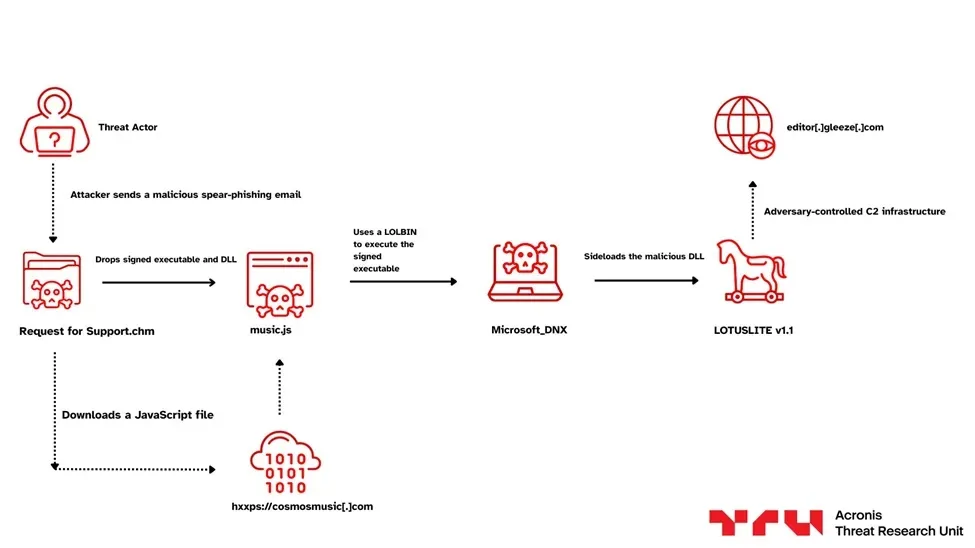

Der Angriff beginnt mit einem ZIP-Archiv, das thematisch auf den Bank- und Finanzsektor Indiens zugeschnitten ist. Im Archiv befindet sich eine legitime Microsoft-Executable namens Microsoft_DNX.exe, ein echtes Entwicklertools, das einst Teil des älteren ASP.NET Core Ökosystems war.

Nebenbei ist eine bösartige DLL versteckt, die darauf ausgelegt ist, im Moment des Ausführens dieser Executable geladen zu werden. Da die Binärdatei die DLL nach Namen lädt, ohne deren Authentizität oder einen vollständigen Dateipfad zu überprüfen, platziert der Angreifer einfach eine manipulierte DLL mit einem passenden Dateinamen im selben Ordner.

Wenn der Benutzer die ausführbare Datei ausführt, nimmt Windows die bösartige DLL ohne Fragen und behandelt sie als Teil einer vertrauenswürdigen Anwendung.

Quelllink

Originalquelle: Cyber Security News

Thema weiterverfolgen

Interne Verlinkung

Im Kontext weiterlesen

Diese weiterfuehrenden Links verbinden das Thema mit relevanten Archivseiten, Schlagwoertern und inhaltlich nahen Artikeln.

Technologie Archiv

Weitere Meldungen aus derselben Hauptkategorie.

Mehr von Cyber Security News

Alle veroeffentlichten Inhalte derselben Quelle im Archiv.

OWASP veröffentlicht KI-Sicherheitsbericht mit neuen Werkzeugen für Sicherheitsexperten

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Intel bringt 1978 den ersten x86-Prozessor 8086 als Notlösung für das verzögerte iAPX 432-Projekt heraus

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- Microsoft-Signed Binary Used to Sneak LOTUSLITE Into India-Focused Espionage Campaign

- Canonical

- https://cybersecuritynews.com/microsoft-signed-binary-used-to-sneak-lotuslite/

- Quell-URL

- https://cybersecuritynews.com/microsoft-signed-binary-used-to-sneak-lotuslite/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

OWASP veröffentlicht KI-Sicherheitsbericht mit neuen Werkzeugen für Sicherheitsexperten

Die OWASP hat den Bericht „State Agentic Security and Governance v2.01" veröffentlicht, einen technischen Leitfaden für Sicherheitsteams, die sich beeilen müssen, sich vor der raschen Verbreitung autonomer KI-Agent

08.06.2026

Live Redaktion

Intel bringt 1978 den ersten x86-Prozessor 8086 als Notlösung für das verzögerte iAPX 432-Projekt heraus

Kopieren Sie den Link

08.06.2026

Live Redaktion

Nvidia und SK hynix unterzeichnen mehrjährige Vereinbarung zur gemeinsamen Entwicklung und Lieferung von Speicherchips, um längere Entwicklungszyklen zu bewältigen

Kopieren Sie den Link

08.06.2026

Live Redaktion

Hong Kong eröffnet ersten Convenience-Store mit humanoiden Robotern

Hongkong bereitet sich darauf vor, seinen ersten Convenience-Store zu eröffnen und damit einen neuen Schritt in der Bemühung der Stadt darzustellen, künstliche Intelligenz in den

08.06.2026

Live Redaktion