Microsoft Edge, Windows 11 und LiteLLM erfolgreich gehackt bei Pwn2Own Berlin 2026

Das Pwn2Own Berlin 2026-Event startete mit einer Welle , die moderne Browser, Betriebssysteme und neuartige KI-Plattformen angreifen.

Kurzfassung

Warum das wichtig ist

- Das Pwn2Own Berlin 2026-Event startete mit einer Welle , die moderne Browser, Betriebssysteme und neuartige KI-Plattformen angreifen.

- Bereits am ersten Tag gelang es Sicherheitsforschern, Microsoft Edge, Windows 11 und LiteLLM erfolgreich zu kompromittieren und damit insgesamt 523.000 US-Dollar für 24 einzigartige Schwachstellen zu gewinnen.

- Die Ergebnisse unterstreichen eine wachsende Realität: KI-Ökosysteme und zentrale Enterprise-Technologien sind zunehmend komplexen, verketteten Angriffen ausgesetzt.

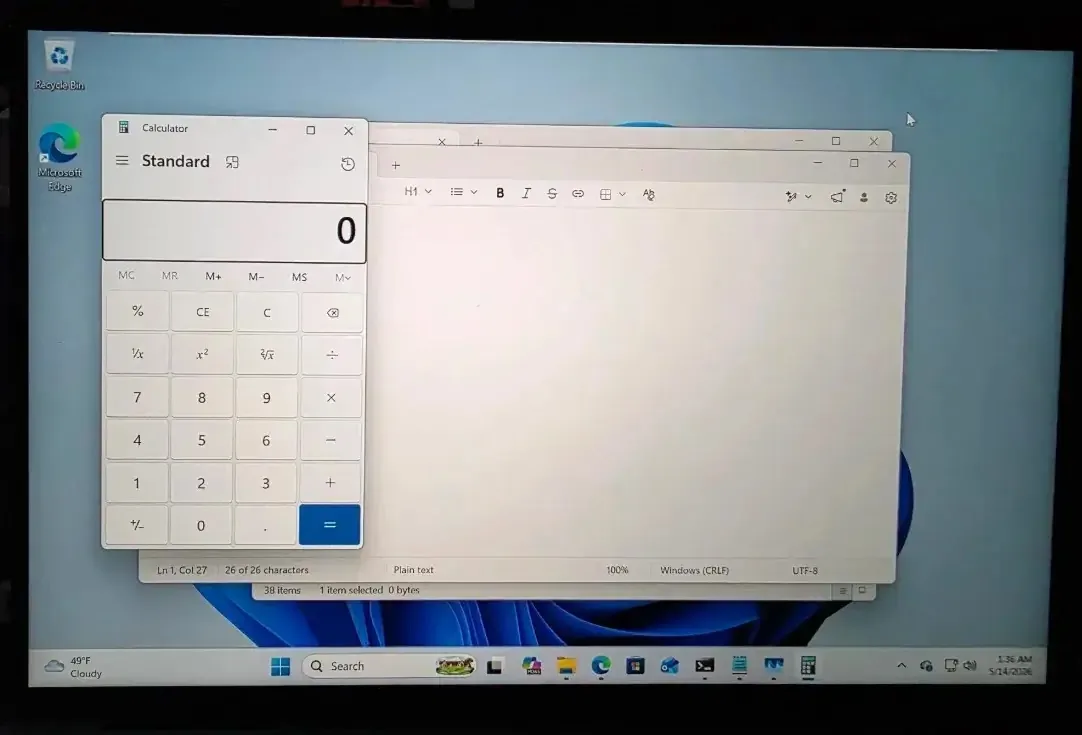

Edge-Sandbox-Escape Eine der einflussreichsten Demonstrationen stammte DEVCORE Research Team, der einen ausgeklügelten Sandbox-Escape gegen Microsoft Edge durchführte. Der Exploit verknüpfte vier unterschiedliche Logik-Schwachstellen und verwandelte geringfügige Mängel in eine vollständige Systemkompromittierung. Microsoft Edge wurde kompromittiert (Quelle: Zero Day Initiative).

Diese fortschrittliche Technik brachte 175.000 US-Dollar und 17,5 Master-of-Pwn-Punkte ein und platzierte DEVCORE an der Spitze. Der Angriff verdeutlicht, wie moderne Browser-Sicherheit umgangen werden kann, wenn mehrere Schwachstellen strategisch kombiniert werden.

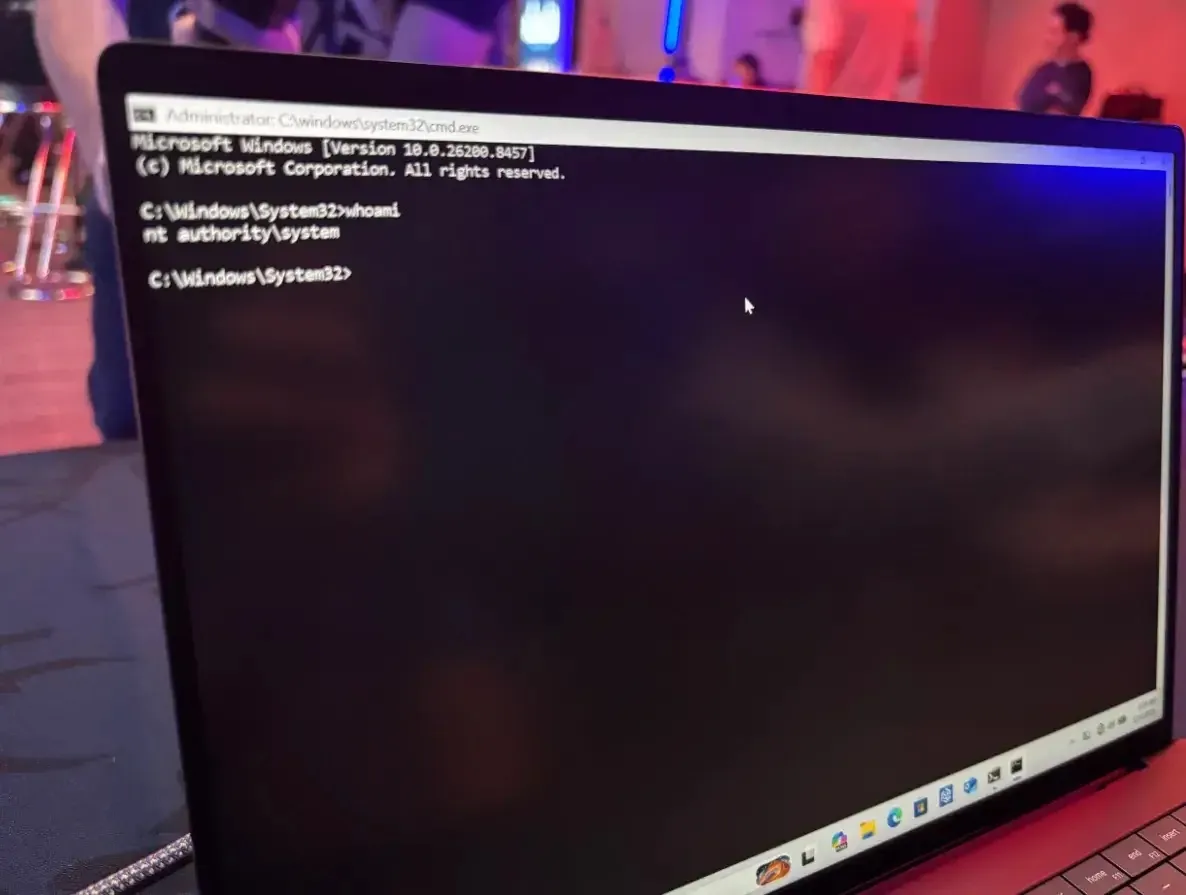

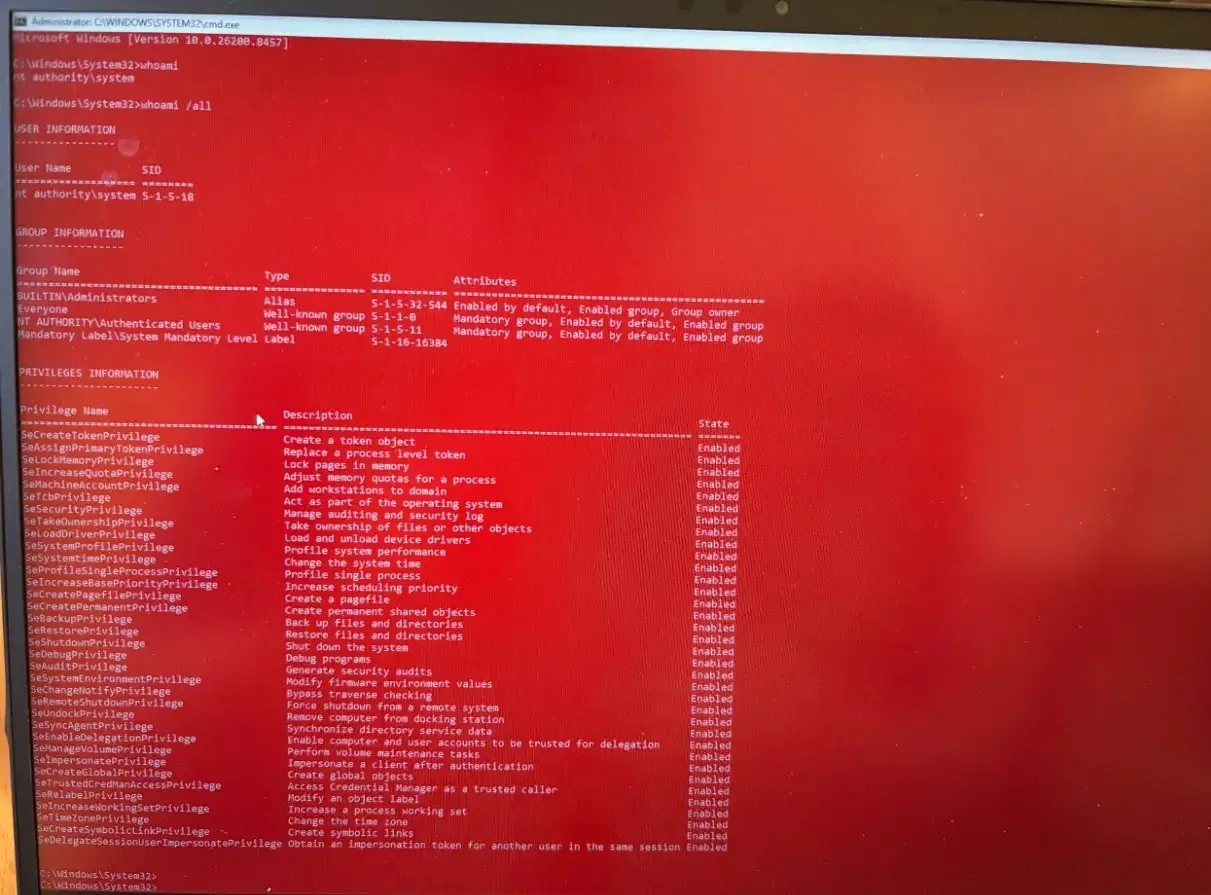

Privilegien-Eskalationen unter Windows 11 Microsoft Windows 11 wurde erneut zu einem Hauptziel, wobei im Laufe des Tages mehrere erfolgreiche Privilegien-Eskalationsangriffe durchgeführt wurden. Windows 11 wurde ausgenutzt (Quelle: Zero Day Initiative) Weitere Forscher zeigten später Angriffe mittels heap-basierter Pufferüberläufe und Use-After-Freedom-Schwachstellen auf.

Angelboy und TwinkleStar03 im Zugriffssteuerungsmechanismus, um

Angelboy und TwinkleStar03 im Zugriffssteuerungsmechanismus, um erhöhte Berechtigungen zu erlangen. Ein weiterer Angriff auf Windows 11 (Quelle: Zero Day Initiative) Diese wiederholten Kompromittierungen zeigen, dass auch ausgereifte Betriebssysteme anfällig für Speicher-Korruptionsfehler und Zugriffssteuerungsprobleme bleiben.

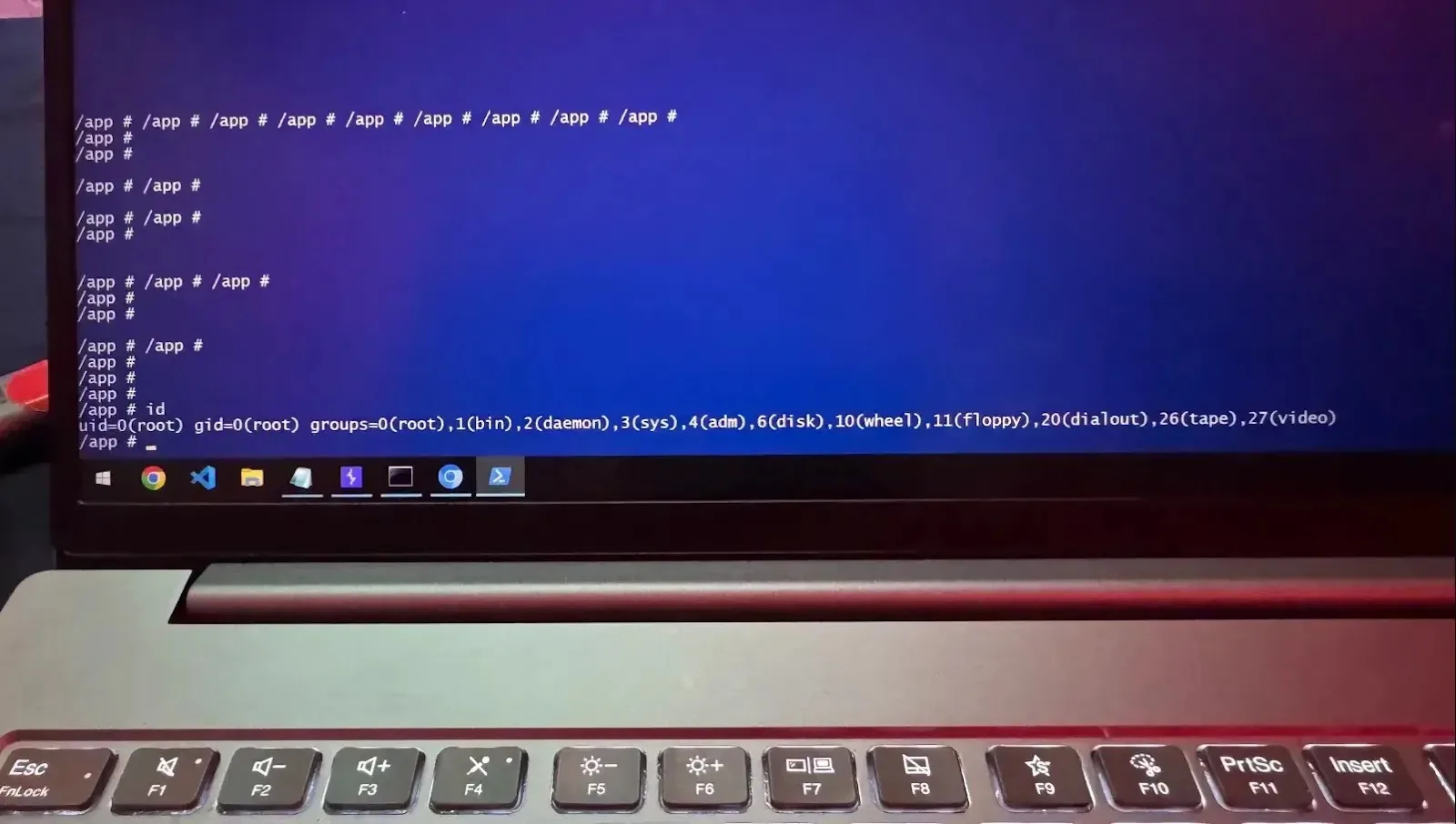

LiteLLM wurde ausgenutzt Die KI-Infrastruktur wurde ernsthaft unter die Lupe genommen, als LiteLLM einem vollständigen Kettenangriff durch den Forscher k3vg3n zum Opfer fiel. Der Angriff kombinierte drei Schwachstellen, darunter Server-Side Request Forgery (SSRF) und Code-Injection, was eine vollständige Übernahme des Systems ermöglichte. LiteLLM wurde ausgenutzt (Quelle: Zero Day Initiative).

Die Ausnutzung wurde mit 40.000 US-Dollar belohnt und verdeutlichte, wie KI-Frameworks – insbesondere solche, die externe Eingaben und APIs verarbeiten – kritische Sicherheitslücken aufweisen können, wenn sie nicht ausreichend abgesichert sind. KI und Entwickler-Tools unter Druck Auch andere KI-spezifische Ziele wurden erfolgreich kompromittiert. OpenAI Codex wurde mittels einer CWE-150-Schwachstelle ausgenutzt.

NVIDIA Megatron Bridge wurde mehrfach durch

NVIDIA Megatron Bridge wurde mehrfach durch zu großzügige Allow-Lists und Pfad-Traversierungs-Schwachstellen kompromittiert. NVIDIA wurde ausgenutzt (Quelle: Zero Day Initiative). Gleichzeitig gelang es Forschern, eine einzelne Schwachstelle im NV Container Toolkit auszunutzen.

Diese Erkenntnisse verstärken die Bedenken, dass die Ökosysteme für KI und Entwickler-Tools hinsichtlich sicherer Architektur und Widerstandsfähigkeit gegen Bedrohungen noch in der Reifephase sind. Nicht jeder Versuch war erfolgreich. Mehrere Forscher konnten Ziele wie OpenAI Codex und Oracle Autonomous AI Database innerhalb der festgelegten Zeit nicht ausnutzen.

Zudem wurden mehrere „Kollisions"-Fälle registriert, bei denen funktionierende Ausnutzungen auf bereits bekannte Schwachstellen zurückgingen. Linux Exploited (Quelle: Zero Day Initiative). Trotz der Vergütung verdeutlichen diese Fälle ein anhaltendes Problem: Organisationen, die bekannte Sicherheitslücken nicht umgehend patchen.

Laut den Ergebnissen von Pwn2Own Berlin

Laut den Ergebnissen von Pwn2Own Berlin 2026, die veröffentlicht wurden, zeigt sich ein wesentlicher Wandel im Bedrohungslandschaft. Angreifer konzentrieren sich nicht mehr ausschließlich auf traditionelle Software, sondern zielen aktiv auf KI-Plattformen, Inferenz-Engines und Entwicklerwerkzeuge ab.

Mit DEVCORE an der Spitze des Wettbewerbs und weiteren hochwertigen Zielen vor sich erwartet man, dass das Ereignis in den kommenden Tagen noch tiefgreifendere Schwachstellen aufdecken wird – eine deutliche Warnung für Anbieter und Unternehmen gleichermaßen. Sie uns auf

Thema weiterverfolgen

Interne Verlinkung

Im Kontext weiterlesen

Diese weiterfuehrenden Links verbinden das Thema mit relevanten Archivseiten, Schlagwoertern und inhaltlich nahen Artikeln.

Technologie Archiv

Weitere Meldungen aus derselben Hauptkategorie.

Mehr von Cyber Security News

Alle veroeffentlichten Inhalte derselben Quelle im Archiv.

US-Ingenieure entwickeln 3D-gedruckte Turbinen für 29 Gigawatt ungenutzter Wasserkraft

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

China führt amtliche Identifikationsnummern für humanoide Roboter ein, um deren Einsatz zu überwachen.

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- Microsoft Edge, Windows 11 and LiteLLM Hacked in Pwn2Own Berlin 2026

- Canonical

- https://cybersecuritynews.com/pwn2own-berlin-2026/

- Quell-URL

- https://cybersecuritynews.com/pwn2own-berlin-2026/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

US-Ingenieure entwickeln 3D-gedruckte Turbinen für 29 Gigawatt ungenutzter Wasserkraft

Forscher in den USA haben kürzlich ein 3D-gedrucktes Turbinensystem entwickelt, das kleine Wasserkraftwerke günstiger, schneller und einfacher zu installieren an bestehenden Staudämmen machen könnte.

15.05.2026

Live RedaktionChina führt amtliche Identifikationsnummern für humanoide Roboter ein, um deren Einsatz zu überwachen.

In China erhalten humanoide Roboter nun offizielle Identitten.

15.05.2026

Live RedaktionUS-Fusionsfirma installiert letzte Hälfte des 48-Tonnen-Vakuumbehälters

Die in den USA ansässige Commonwealth Fusion Systems (CFS) hat den zweiten, 48 Tonnen schweren Teil Vakuumgefäßes für ihren SPARC-Fusionsreaktor erhalten.

15.05.2026

Live RedaktionChinas neuer photonischer Quantencomputer überholt US-Rivalen

Jiuzhang 4.0, Chinas neuester photonischer Quantencomputer, beansprucht Status Quantenüberlegenheit.

15.05.2026

Live Redaktion