Massiver DDoS-Angriff mit 1,2 Millionen IPs umgeht Rate-Limits

Die koordinierte Distributed Denial Service (DDoS)-Kampagne richtete sich gegen eine große Plattform für nutzergenerierte Inhalte und löste in nur fünf Stunden über 2,45 Milliarden bösartige Anfragen aus.

Kurzfassung

Warum das wichtig ist

- Die koordinierte Distributed Denial Service (DDoS)-Kampagne richtete sich gegen eine große Plattform für nutzergenerierte Inhalte und löste in nur fünf Stunden über 2,45 Milliarden bösartige Anfragen aus.

- Anstatt auf Brute-Force-Methoden zurückzugreifen, verteilten die Angreifer den Datenverkehr über 1,2 Millionen eindeutige IP-Adressen.

- Diese strukturelle Verschiebung offenbarte eine fundamentale Schwäche in herkömmlichen Abwehrmechanismen zur Begrenzung die Anfragefrequenz pro einzelne IP-Adresse extrem niedrig hielten, umgingen sie die Standard-Erkennungssysteme und übten gleichzeitig lähmenden Druck auf das Ziel aus.

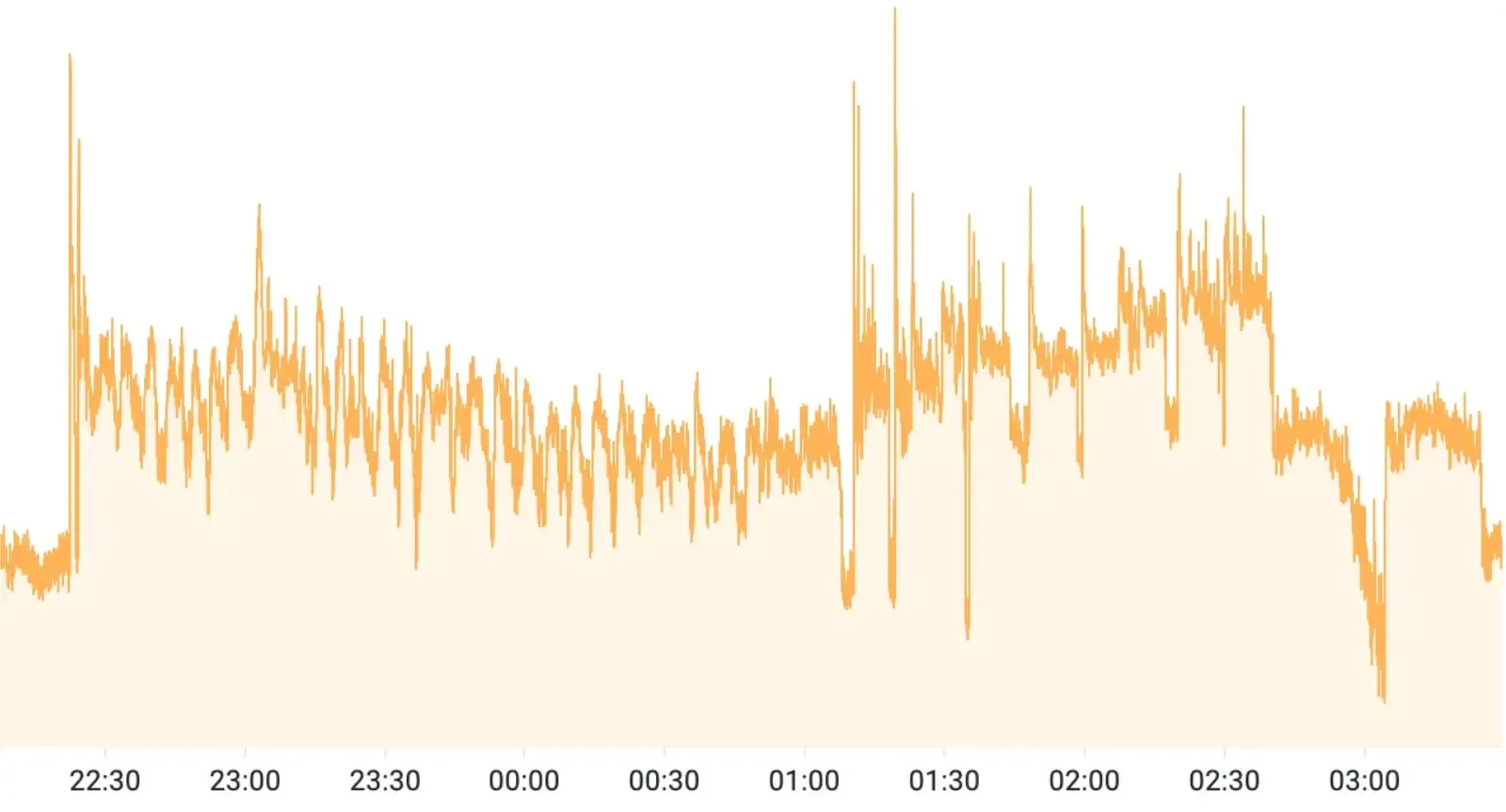

Massive DDoS-Angriffe mit 2,45 Milliarden Anfragen Die rohen Kampagnenmetriken verdeutlichen eine hochgradig koordinierte Operation, die darauf ausgelegt war, unter den statischen Schwellenwerten traditioneller Systeme zu bleiben. Der Angriff erreichte einen Spitzenwert von 205.344 Anfragen pro Sekunde (RPS) und hielt einen durchschnittlichen, anhaltenden Wert 136.000 RPS aufrecht.

Um die pro-IP-Anfragenbegrenzungen zu umgehen, betrug die durchschnittliche Anzahl der Anfragen pro Quelle lediglich eine Anfrage alle neun Sekunden. Diese niedrige Frequenz bedeutete, dass kein einzelner Knoten im Botnetz isoliert als bösartig erschien. Die Verkehrsanalyse zeigte ein deutliches Wellenmuster statt eines konstanten Ansturms. Beobachteter Angriffsverkehr (Quelle: DataDome).

Die menschlichen Operateure oder ihre automatisierten Orchestrierungsebenen schalteten die Angriffsintensität aktiv, um zu testen, welche Anfragemuster der Abschwächung standhalten konnten. Die taktischen Pausen zwischen diesen Wellen ermöglichten es den aggregierten Rate-Limit-Zählern, zurückzusetzen.

Moegliche Anwendungen

Während dieser kurzen Phasen rotierten die Angreifer IP-Adressen, tauschten User Agents aus und variierten die Payloads, um ihren Angriff aufrechtzuerhalten, ohne strukturelle Alarme auszulösen. Die Infrastruktur des Botnetzes war hochgradig fragmentiert und erstreckte sich über 16.402 autonome Systeme (ASNs), was ein außergewöhnliches Maß an Koordination darstellt.

Die Verteilung war bemerkenswert flach; der beitragreichste ASN entfiel lediglich auf drei Prozent des gesamten Angriffsverkehrs. Diese flache Struktur dient als Evasion-Signatur und stellt sicher, dass das Blockieren einer einzelnen ASN die Kampagne nicht wesentlich beeinträchtigt.

Die Bedrohungsakteure mischten absichtlich privatsphärenorientierte Infrastrukturen mit legitimen Cloud-Anbietern, um ihre Aktivitäten zu verschleiern. Zu den für die Anonymisierung geeigneten ASNs gehörten beispielsweise 1337 Services GmbH und die Church of Cyberology, die gemeinsam mit bekannten Namen wie Cloudflare, AWS und Google eingesetzt wurden.

Moegliche Anwendungen

Durch die Weiterleitung des Datenverkehrs über diese großen Cloud-Anbieter vermischten sich die bösartigen Anfragen mühelos mit den enormen Mengen an legitimen Cloud-Ausgangsdaten. Erkennungs- und Abwehrstrategie Die Kampagne spiegelt einen Gegner wider, der in der Lage ist, ein massives, global verteiltes Botnetz zu steuern. Ihre Evasion-Techniken waren jedoch nur mäßig ausgefeilt.

Zwar forgierten die Angreifer Header, Cookies und URL-Parameter, verfügten jedoch nicht über fortgeschrittene Browserautomatisierung oder JavaScript-Fälschungs-Fähigkeiten. Die Client-seitigen Browser-Identifikationssignale des Angreifers wechselten innerhalb einzelner Sitzungen ständig und zeigten damit ein typisches Merkmal automatisierter Werkzeuge, die eine konsistente Identität nicht aufrechterhalten können.

Das Galileo-Team für Bedrohungsrecherche in Echtzeit und blockierte ihn, indem es mehrere Ebenen der Verhaltenserkennung kombinierte. Da statisches Rate-Limiting gegen dynamisch angepasste Volumina wirkungslos bleibt, setzten die Verteidiger auf serverseitiges Fingerprinting, um Inkonsistenzen auf der Netzwerkebene zu erkennen.

Die Verhaltensanalyse identifizierte anomale Sitzungssequenzen, und Bedrohungsinformationen markierten IPs mit negativen Reputationen. Dieser Vorfall verdeutlicht, dass sich DDoS-Taktiken zunehmend auf verteilte Ausweichstrategien ausrichten; die Erkennung muss daher auf verhaltensbasierten Baselines über Zeit und Quellen hinweg operieren, statt Anfragen isoliert zu bewerten. Sie uns auf

Thema weiterverfolgen

Interne Verlinkung

Im Kontext weiterlesen

Diese weiterfuehrenden Links verbinden das Thema mit relevanten Archivseiten, Schlagwoertern und inhaltlich nahen Artikeln.

Technologie Archiv

Weitere Meldungen aus derselben Hauptkategorie.

Mehr von Cyber Security News

Alle veroeffentlichten Inhalte derselben Quelle im Archiv.

Elon Musk gegen OpenAI: Der persönliche Konflikt vor Gericht in Kalifornien

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Windows 11 Lautstärke: So steuern Sie Apps individuell mit Eartrumpet

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- Massive 2.45B-Request DDoS Attack Used 1.2 Million IPs to Evade Rate Limits

- Canonical

- https://cybersecuritynews.com/massive-2-45b-request-ddos-attack/

- Quell-URL

- https://cybersecuritynews.com/massive-2-45b-request-ddos-attack/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

Elon Musk gegen OpenAI: Der persönliche Konflikt vor Gericht in Kalifornien

Elon Musk führt in Kalifornien einen Prozess gegen OpenAI, in dem er behauptet, seine früheren Investitionen seien für eine gemeinnützige Organisation gedacht gewesen, nicht für ein gewinnorientiertes Unternehmen. Er wirft der Firma vor, ünglichen Mission abgewichen zu sein. Eine Reporterin aus dem Gerichtssaal über die persönlichen und emotionalen Wortwechsel zwischen den beiden Tech-Magnaten.

07.05.2026

Live RedaktionWindows 11 Lautstärke: So steuern Sie Apps individuell mit Eartrumpet

Das kostenlose Tool Eartrumpet erweitert die Audio-Einstellungen 11 µm individuelle Lautstärkeregler pro Anwendung und ermöglicht die separate Ausgabe äuschen auf verschiedene Ausgabegeräte.

07.05.2026

Live RedaktionGoogle Chrome 148: Browser-Update schließt 127 Sicherheitslücken

Google Chrome 148 offiziell für Windows, macOS Linux in den stabilen Kanal befördert. Für Linux wird Version 148.0.7778.96 ausgerollt, für Windows und macOS Versionen 148.0.7778.96 bzw. 148.0.7778.97.

07.05.2026

Live RedaktionMexiko-Stadt sinkt so schnell: Satellitenbilder zeigen Absenkung aus dem All

Satellitenbilder der NISAR-Mission zeigen, dass sich Mexiko-Stadt aufgrund der Verdichtung des Bodens unter der Stadt monatlich um bis zu zwei Zentimeter absenkt. Die gemeinsame Mission der NASA und ISRO nutzt ein L-Band-Radar, um diese Veränderungen präzise aus dem All zu messen.

07.05.2026

Live Redaktion