Lazarus-Hacker greifen macOS-Nutzer mit dem „Mach-O Man“-Malware-Kit an

Die staatlich geförderte Lazarus Group Nordkoreas hat ein neu identifiziertes, modulares macOS-Malware-Kit namens „Mach-O Man“ freigesetzt, eine hochentwickelte, vierstufige Angriffskette, die Fintech-Führungskräfte,

.webp)

Kurzfassung

Warum das wichtig ist

- Die staatlich geförderte Lazarus Group Nordkoreas hat ein neu identifiziertes, modulares macOS-Malware-Kit namens „Mach-O Man“ freigesetzt, eine hochentwickelte, vierstufige Angriffskette, Fintech-Führungskräfte,

- Analysiert der interaktiven Sandbox-Plattform , ist Mach-O Man ein in Go kompiliertes Malware-Kit, das als native Mach-O Binärdateien erstellt wurde und es vollständig mit Intel- und Apple Silicon Macs kompatibel macht.

- Sehen Sie die Live-Sandbox-Analyse älschten Mach-O Man Kit-Apps.

Zoom-Logo auf der gefälschten Teams App. Zugeschrieben an Lazarus' Chollima Division, markiert das Kit eine signifikante Eskalation bei der Zielausrichtung der Gruppe auf Apple-Ökosysteme, eine Plattform, die historisch als sicherer galt, aber zunehmend im Visier staatlich geförderter Bedrohungsakteure steht.

Seit 2017 hat Lazarus schätzungsweise 6,7 Milliarden US-Dollar an gestohlenen Krypto-Assets angehäuft, und Forscher haben bereits über 500 Millionen US-Dollar aus jüngsten Exploits mit der Aktivität dieser Gruppe in Verbindung gebracht.

Mach-O Man greift macOS-Nutzer an Der Angriff beginnt nicht mit einem Software-Exploit, sondern mit einer trügerisch einfachen -Engineering-Technik, die als ClickFix bekannt ist.

Opfer, typischerweise Geschäftsführer in den Bereichen

Opfer, typischerweise Geschäftsführer in den Bereichen Web3, FinTech oder Krypto, erhalten eine dringende Telegram-Nachricht , die eine scheinbar legitime Einladung zu einer Zoom-, Microsoft Teams- oder Google Meet-Sitzung enthält.

.webp)

Der Link leitet zu einer überzeugenden gefälschten Kollaborationsplattform (z. B. update-teams[.]live oder livemicrosft[.]com) weiter, die einen simulierten Verbindungsfehler anzeigt und den Benutzer auffordert, einen Terminal-Befehl einzufügen und auszuführen, um das Problem zu „beheben“.

Die meisten Module zeigen fehlerhafte Funktionen oder unerwartete Fehler. Dieser einzelne Terminal-Befehl deployt geräuschlos teamsSDK.bin, den anfänglichen Stager des Kits.

Moegliche Anwendungen

Sobald die Ausführung beginnt, arbeitet Mach-O Man über vier verschiedene Phasen: Stufe 1 – Der Stager (teamsSDK.bin): Lädt ein gefälschtes macOS-Anwendungsbündel herunter, das Zoom, Teams oder Google Meet imitiert; wendet eine ad-hoc-Code-Signatur an, um die macOS-Ausführungssteuerungen zu umgehen; fordert das Opfer dreimal zur Eingabe seines Passworts auf, wobei das Fenster bei den ersten beiden Versuchen zittert, um einen Authentifizierungsfehler zu simulieren, bevor es die Anmeldeinformationen stumm akzeptiert.

Stufe 2 – Der Profiler (D1YrHRTg.bin-Varianten): Registriert den Host beim C2-Server und sammelt ein umfassendes Systemprofil – einschließlich Hostnamen, CPU-Typ, Bootzeit, OS-Version, laufende Prozesse, Netzwerkkonfiguration und einen vollständigen Bestand installierter Browser-Erweiterungen für Chrome, Firefox, Safari, Brave, Opera und Vivaldi.

.webp)

Die meisten Module enthalten eine Nutzermeldung Stufe 3 – Persistenz ( minst2.bin ): Erstellt einen Ordner mit dem Namen „Antivirus Service“, platziert ein als OneDrive getarntes Binärprogramm und installiert einen LaunchAgent ( com.onedrive.launcher.plist ), um sicherzustellen, dass das Malware-Kit bei jeder Anmeldung erneut ausgeführt wird.

Holz als technisches Geruest

Stufe 4 – Der Stealer ( macrasv2 ): Erbeutet Browser-Anmeldeinformationen, Sitzungs-Cookies, in SQLite gespeicherte Daten und macOS Keychain-Einträge, verpackt alles in user_ext.zip und exfiltriert es über die Telegram Bot API – einen vertrauenswürdigen Kanal, der sich in normalen Datenverkehr einfügt.

Ein Selbstlöschskript ( delete_self.sh ) löscht anschließend alle Komponenten mithilfe des nativen rm-Befehls. Trotz der Raffinesse der Kampagne identifizierten Forscher auffällige OPSEC-Schwachstellen.

Die Betreiber legten ihren Telegram-Bot-Token frei, was es Drittparteien ermöglichte, die Nachrichten des Bots zu lesen, Nachrichten in seinem Namen zu senden und sogar den Betreiber zu identifizieren, was die Aufräumbemühungen erheblich unterstützte.

.webp)

Sandbox-Analyse von macrasv2 Telegram Bot/API-Schlüssel wurde

Sandbox-Analyse von macrasv2 Telegram Bot/API-Schlüssel wurde geleakt Mehrere Module enthalten außerdem fehlerhafte Logik, darunter eine Profiler-Komponente, die in einer Endlosschleife gerät, wiederholt Systemdaten an die C2 sendet und potenziell Warnungen über Ressourcenerschöpfung auf der Maschine des Opfers auslöst.

Wiederholte curl-Befehle, die dieselbe Datei posten Sicherheitsteams sollten jeden unerwarteten Terminal-Befehlsaufforderung, selbst wenn sie in einen scheinbar routinemäßigen Meeting-Workflow eingebettet ist, als Indikator für Engineering mit hoher Sicherheit einstufen.

SOC-Teams wird geraten, LaunchAgents auf Dateien zu überprüfen, die sich als OneDrive- oder Antivirus-Service-Verzeichnisse ausgeben, terminalbasierte ClickFix-Lockstoffe auf Endpunktebene zu blockieren und plattformübergreifende Sandboxing-Tools einzusetzen, die in Echtzeit macOS-native Mach-O-Binärdateien analysieren können.

Ein einzelnes kompromittiertes macOS-Gerät in einer

Ein einzelnes kompromittiertes macOS-Gerät in einer Fintech- oder Krypto-Umgebung kann vollen Zugriff auf die Produktionsinfrastruktur, SaaS-Plattformen und digitale Asset-Wallets gewähren, weshalb eine frühzeitige Erkennung entscheidend ist, bevor Zugangsdaten exfiltriert wurden. Reduzieren Sie die MTTR um in Ihrem SOC.

Verbessern Sie die Produktivität der Tier-1-Mitarbeiter mit ANY.RUN. Kontaktieren Sie uns.

Der Beitrag Lazarus Hackers Attacking macOS Users With ‘Mach-O Man’ Malware Kit erschien zuerst auf Cyber Security News.

Thema weiterverfolgen

Interne Verlinkung

Im Kontext weiterlesen

Diese weiterfuehrenden Links verbinden das Thema mit relevanten Archivseiten, Schlagwoertern und inhaltlich nahen Artikeln.

Technologie Archiv

Weitere Meldungen aus derselben Hauptkategorie.

Mehr von Cyber Security News

Alle veroeffentlichten Inhalte derselben Quelle im Archiv.

Entwicklung biokompatibler Quanten-Nanosensoren für lebende Zellen

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

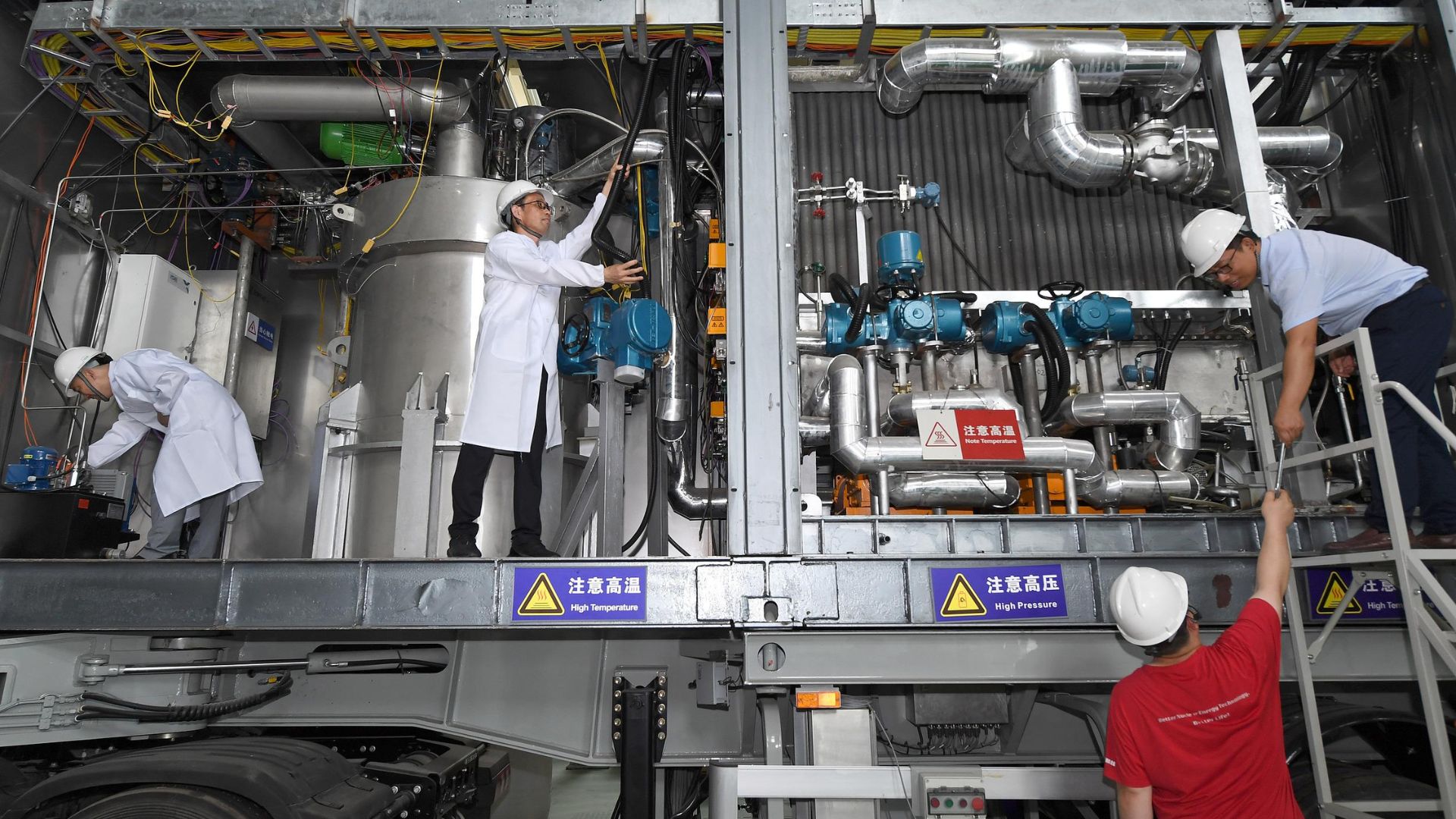

China testet weltweit ersten 10-MW-Kernreaktor auf Lkw-Basis

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- Lazarus Hackers Attacking macOS Users With ‘Mach-O Man’ Malware Kit

- Canonical

- https://cybersecuritynews.com/mach-o-man-macos-malware-lazarus/

- Quell-URL

- https://cybersecuritynews.com/mach-o-man-macos-malware-lazarus/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

Entwicklung biokompatibler Quanten-Nanosensoren für lebende Zellen

Forscher Japan haben biokompatible molekulare Quanten-Nanosensoren (MoQNs) entwickelt, Temperatur messen und chemische Radikale in lebenden Zellen mit beispielloser Präzision nachweisen können.

30.04.2026

Live Redaktion

China testet weltweit ersten 10-MW-Kernreaktor auf Lkw-Basis

Ein Forschungsteam China testet einen Prototyp eines Kernreaktors, der für Transport auf einem Lastwagen konzipiert ist.

30.04.2026

Live Redaktion

Kompromittierte SAP npm-Pakete zum Abfangen von Entwickler- und CI/CD-Geheimnissen

Ein neuer Lieferkettenangriff mit Namen „mini Shai Hulud“ hat vier SAP-bezogene npm-Pakete kompromittiert, indem bösartige Preinstall-Skripte injiziert wurden, die während Abhängigkeitsinstallation stillschweigen

30.04.2026

Live Redaktion

Fünf TV-Mythen, an die wir endlich aufhören zu glauben

Die Fernsehbranche Milliarden Dollar wert und wird voraussichtlich bis 2030 Marke von 500 Milliarden Dollar überschreiten.

30.04.2026

Live Redaktion