Kompromittierte SAP npm-Pakete zum Abfangen von Entwickler- und CI/CD-Geheimnissen

Ein neuer Lieferkettenangriff mit Namen „mini Shai Hulud“ hat vier SAP-bezogene npm-Pakete kompromittiert, indem bösartige Preinstall-Skripte injiziert wurden, die während Abhängigkeitsinstallation stillschweigen

Kurzfassung

Warum das wichtig ist

- Ein neuer Lieferkettenangriff Namen „mini Shai Hulud“ hat vier SAP-bezogene npm-Pakete kompromittiert, indem bösartige Preinstall-Skripte injiziert wurden, die während Abhängigkeitsinstallation stillschweigen

- Sicherheitsforscher , Aikido Security, SafeDep, Socket und Wiz stellten fest, dass bösartige Versionen legitimer SAP Cloud Application Programming Model (CAP)-Ökosystempakete – darunter @cap-js/sqlite, @cap-js/postgres, @cap-js/db-service und mbt – mit einem gewaffneten preinstall-Hook in package.json veröffentlicht wurden.

- Im Gegensatz zu früheren Kampagnen nutzt dieser Angriff eine neuartige Umgehungsmasche: Anstatt sich auf Node.js zu verlassen, um die Nutzlast auszuführen, lädt das Dropper-Skript (setup.mjs) zur Installationszeit die Bun JavaScript Runtime herunter und verwendet diese, um eine stark verschleierte 11-MB-zweite Stufe Nutzlast (execution.js) auszuführen.

Diese architektonische Entscheidung ist beabsichtigt. Ausführungsmuster ßerhalb des Erkennungsbereichs der meisten statischen Analyse- und Node.js-spezifischen Sicherheitstools.

Multi-Stage Payload und Credential Theft Sobald setup.mjs ausgelöst wird, lädt es execution.js und startet es, einen voll ausgestatteten Credential-Stealer und ein Selbstpropagations-Framework.

GitHub-Tokens und npm-Anmeldeinformationen

Geheimnisse – AWS, Azure und GCP-Umgebungsvariablen

Geheimnisse – AWS, Azure und GCP-Umgebungsvariablen

Kubernetes-Tokens und Service-Account-Anmeldeinformationen

GitHub Actions-Geheimnisse, einschließlich Laufzeitgeheimnissen, die direkt aus dem Runner-Speicher extrahiert werden.

Die gestohlenen Daten werden verschlüsselt

Die gestohlenen Daten werden verschlüsselt und über öffentliche GitHub-Repositories exfiltriert, wobei das gleiche Exfiltrationsmuster verfolgt wird wie bei der ursprünglichen Shai-Hulud-Kampagne.

Die Malware enthält auch eine Propagationslogik: Mithilfe aller gestohlenen npm-Tokens identifiziert sie andere Pakete unter dem Konto des kompromittierten Maintainers, injiziert bösartigen Code und veröffentlicht diese neu, wodurch eine exponentielle, automatisierte Verbreitung im gesamten npm-Ökosystem ohne Eingreifen des Akteurs ermöglicht wird.

Bei der Initialisierung führt die Malware eine gezielte Geofencing-Überprüfung durch – sie inspiziert die Datum-/Uhrzeit-Lokaleinstellungen des Systems und die Umgebungsvariablen der Sprache auf Werte, die mit „ru“ beginnen.

Ist das System für die russische

Ist das System für die russische Sprache konfiguriert, terminiert die Malware sofort selbst und stellt sicher, dass keine Daten aus russischsprachigen Umgebungen exfiltriert werden. Dieser bewusste Ausschluss ist ein wiederkehrendes Merkmal bei TeamPCP-Kampagnen.

Forscher schreiben diese Kampagne TeamPCP mit hoher Sicherheit zu und weisen auf mehrere überlappende technische Signaturen mit zuvor dokumentierten TeamPCP-Operationen hin, die Pakete wie Trivy, LiteLLM und Checkmarx KICS ins Visier nahmen.

Zu den Schlüsselattributionsindikatoren gehören:

Der gleiche __decodeScrambled-Chiffre, der zur Verschlüsselung

Der gleiche __decodeScrambled-Chiffre, der zur Verschlüsselung Exfiltrations-Repositories verwendet wurde

Identische russischsprachige Early-Exit-Logik

Ein gemeinsamer Dropper (setup.mjs — SHA256: 4066781fa830224c8bbcc3aa005a396657f9c8f9016f9a64ad44a9d7f5f45e34), der in allen vier Paketen vorhanden ist

Konsistente Muster der Infrasttrukturmissbrauch: Ausführung bei

Konsistente Muster der Infrasttrukturmissbrauch: Ausführung bei der Installation, Exfiltration außerhalb des Hosts und selbstverbreitung durch Canister.

Betroffene Pakete und IOCs Paket Version Tarball SHA256 @cap-js/postgres 2.2.2 1d9e4ece8e13c8eaf94cb858470d1bd8f81bb58f62583552303774fa1579edee @cap-js/db-service 2.10.1 258257560fe2f1c2cc3924eae40718c829085b52ae3436b4e46d2565f6996271 @cap-js/sqlite 2.2.2 a1da198bb4e883d077a0e13351bf2c3acdea10497152292e873d79d4f7420211 mbt 1.2.48 86282ebcd3bebf50f087f2c6b00c62caa667cdcb53558033d85acd39e3d88b41 Der gemeinsame Dropper setup.mjs (SHA1: 307d0fa7407d40e67d14e9d5a4c61ac5b4f20431) ist in allen vier Paketen vorhanden.

Die execution.js-Payload für @cap-js/postgres und @cap-js/db-service ist identisch (SHA256: eb6eb4154b03ec73218727dc643d26f4e14dfda2438112926bb5daf37ae8bcdb ).

Organisationen, die SAP CAP Tooling verwenden,

Organisationen, die SAP CAP Tooling verwenden, sollten umgehend die Abhängigkeiten der CI/CD-Pipeline überprüfen, alle in betroffenen Umgebungen vorhandenen Geheimnisse rotieren und die oben aufgeführten spezifischen kompromittierten Versionen blockieren.

Verteidiger sollten auch unerwartete Bun-Runtime-Downloads während npm-Installationsvorgängen überwachen, da dieses Verhalten ein neuartiger Indikator ist, der spezifisch für diese Kampagne ist. Eine verantwortungsvolle Offenlegung wurde bei den Maintainern aller betroffenen Pakete vorgenommen.

Sie uns auf

Der Beitrag SAP npm Packages Compromised to Harvest Developer and CI/CD Secrets erschien zuerst bei Cyber Security News.

Thema weiterverfolgen

Interne Verlinkung

Im Kontext weiterlesen

Diese weiterfuehrenden Links verbinden das Thema mit relevanten Archivseiten, Schlagwoertern und inhaltlich nahen Artikeln.

Technologie Archiv

Weitere Meldungen aus derselben Hauptkategorie.

Mehr von Cyber Security News

Alle veroeffentlichten Inhalte derselben Quelle im Archiv.

Entwicklung biokompatibler Quanten-Nanosensoren für lebende Zellen

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

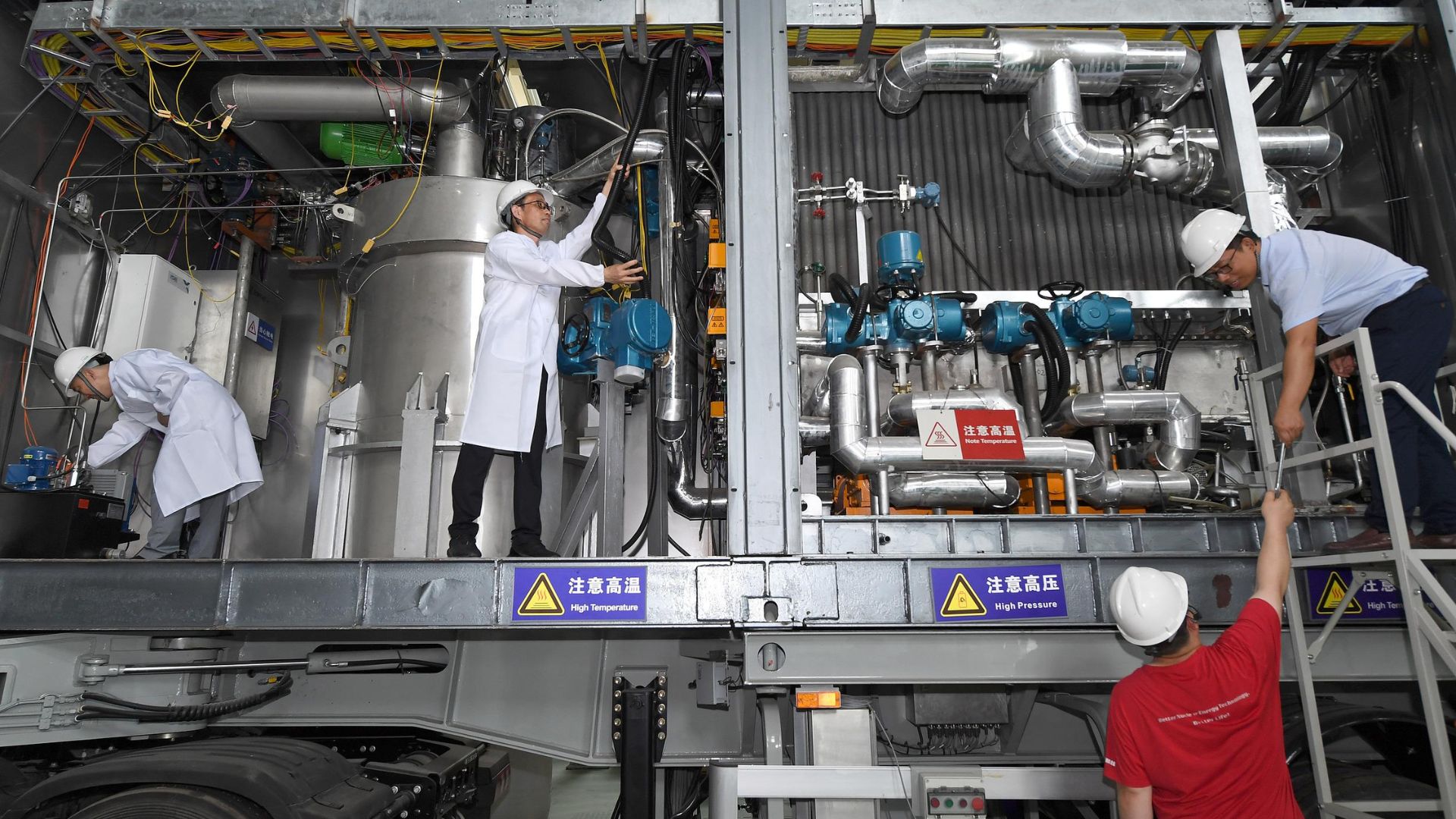

China testet weltweit ersten 10-MW-Kernreaktor auf Lkw-Basis

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- SAP npm Packages Compromised to Harvest Developer and CI/CD Secrets

- Canonical

- https://cybersecuritynews.com/sap-npm-packages-compromised/

- Quell-URL

- https://cybersecuritynews.com/sap-npm-packages-compromised/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

Entwicklung biokompatibler Quanten-Nanosensoren für lebende Zellen

Forscher Japan haben biokompatible molekulare Quanten-Nanosensoren (MoQNs) entwickelt, Temperatur messen und chemische Radikale in lebenden Zellen mit beispielloser Präzision nachweisen können.

30.04.2026

Live Redaktion

China testet weltweit ersten 10-MW-Kernreaktor auf Lkw-Basis

Ein Forschungsteam China testet einen Prototyp eines Kernreaktors, der für Transport auf einem Lastwagen konzipiert ist.

30.04.2026

Live Redaktion.webp)

Lazarus-Hacker greifen macOS-Nutzer mit dem „Mach-O Man“-Malware-Kit an

Die staatlich geförderte Lazarus Group Nordkoreas hat ein neu identifiziertes, modulares macOS-Malware-Kit namens „Mach-O Man“ freigesetzt, eine hochentwickelte, vierstufige Angriffskette, die Fintech-Führungskräfte,

30.04.2026

Live Redaktion

Fünf TV-Mythen, an die wir endlich aufhören zu glauben

Die Fernsehbranche Milliarden Dollar wert und wird voraussichtlich bis 2030 Marke von 500 Milliarden Dollar überschreiten.

30.04.2026

Live Redaktion