Kritische SQL-Injection-Schwachstelle in LiteLLM in der Praxis ausgenutzt

Eine kritische SQL-Injection-Schwachstelle vor Authentifizierung LiteLLM, einem weit verbreiteten Open-Source-KI-Gateway mit über 22.000 GitHub-Sternen, wird aktiv in Wildnis ausgenutzt.

Kurzfassung

Warum das wichtig ist

- Eine kritische SQL-Injection-Schwachstelle vor Authentifizierung LiteLLM, einem weit verbreiteten Open-Source-KI-Gateway mit über 22.000 GitHub-Sternen, wird aktiv in Wildnis ausgenutzt.

- Als CVE-2026-42208 verfolgt, ermöglicht dieser schwerwiegende Fehler unbefugten Angreifern, hochsensible Cloud- und KI-Anbieter-Anmeldeinformationen direkt aus der PostgreSQL-Datenbank der Plattform zu extrahieren.

- LiteLLM fungiert als zentraler Proxy für große Sprachmodelle wie OpenAI, Anthropic und AWS Bedrock.

Da es die KI-Weiterleitung und Abrechnung verwaltet, speichert die Anwendung hochkarätige Geheimnisse, einschließlich Master-API-Schlüsseln und Unternehmens-Cloud-Anmeldeinformationen.

Schnelle Ausnutzung und gezielter Datendiebstahl Der Schadensradius eines erfolgreichen Durchbruchs kommt einem massiven Kompromittierung eines Cloud-Kontos nahe und nicht einem typischen Webanwendungsangriff. Die Schwachstelle existiert im Verifizierungsprozess des Proxys.

Insbesondere versagt LiteLLM bei der sicheren Absicherung des Authorization Bearer Headers. Durch das Einfügen eines einfachen Anführungszeichens in einen gefälschten Token wie sk-litellm’ kann ein Angreifer den vorgesehenen Abfragebefehl durchbrechen und bösartige Datenbankbefehle ausführen, noch bevor eine Authentifizierung stattfindet.

Jeder HTTP-Client, der den Proxy-Port erreichen

Jeder HTTP-Client, der den Proxy-Port erreichen kann, kann den Exploit ausführen. Das Sysdig Threat Research Team entdeckte den ersten Ausnutzungsversuch nur und nach der Indizierung der Schwachstelle in der globalen GitHub Advisory Database am 24.

April 2026. Anstatt laute, automatisierte Schwachstellenscanner zu verwenden, demonstrierten die Angreifer ein fortgeschrittenes Wissen über die interne Struktur.

Die Bedrohungsakteure starteten gezielte Angriffe auf drei Tabellen: LiteLLM_VerificationToken, litellm_credentials und litellm_config. Diese Tabellen speichern die kritischsten Daten des Systems, einschließlich virtueller API-Schlüssel, gespeicherter Anbieter-Anmeldeinformationen und Umgebungskonfigurationen.

Die Betreiber passten sogar ihre Payloads

Die Betreiber passten sogar ihre Payloads an, um exakt auf die Groß- und Kleinschreibung des Datenbankschemas zu passen. Diese hochgradig gezielte Aktivität stammte (65.111.27.132 und 65.111.25.67) innerhalb desselben autonomen Systems, was auf eine koordinierte, vorsätzliche Datenextraktionsmaßnahme hindeutet.

Sofortiges Patchen und Wechsel der Zugangsdaten Die Betreiber 1.83.7 veröffentlicht, welche die Schwachstelle behebt, indem sie die Datenbankabfragen ordnungsgemäß sichert. Organisationen, die eine betroffene Version (von 1.81.16 bis 1.83.6) ausführen, müssen dieses kritische Update umgehend anwenden.

Da dieser Angriff keinen Login erfordert und gegen jede exponierte Instanz ausgeführt werden kann, sollten Administratoren davon ausgehen, dass anfällige, internetzugängliche Server bereits kompromittiert wurden. Sicherheitsteams müssen umgehend alle virtuellen API-Schlüssel, Master-Schlüssel und gespeicherten Anbieter-Zugangsdaten rotieren.

Darüber hinaus sollten Unternehmen ihre Upstream-Cloud-Abrechnungskonten

Darüber hinaus sollten Unternehmen ihre Upstream-Cloud-Abrechnungskonten aktiv auf unerwartete API-Aufrufe oder unbefugten Verbrauch überwachen. Verteidiger sollten auch Webserver-Protokolle auf verdächtige Anfragen überprüfen, die SQL-Schlüsselwörter oder die sk-litellm’-Nutzlast enthalten.

Da KI-Gateways zu großen Speichern für teure Cloud-Anmeldeinformationen werden, müssen sie als Top-Sicherheitsziele behandelt werden.

Die Absicherung dieser Proxy-Umgebungen hinter internen Netzwerken und die Aufrechterhaltung eines strikten Patch-Managements sind wesentliche Schritte, um verheerenden Diebstahl uns auf

Kontaktieren Sie uns, um Ihre Geschichten zu präsentieren. Der Beitrag Critical LiteLLM SQL Injection Vulnerability Exploited in the Wild erschien zuerst bei Cyber Security News.

Thema weiterverfolgen

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- Critical LiteLLM SQL Injection Vulnerability Exploited in the Wild

- Canonical

- https://cybersecuritynews.com/litellm-sql-injection-vulnerability-exploited/

- Quell-URL

- https://cybersecuritynews.com/litellm-sql-injection-vulnerability-exploited/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

Die größte Kfz-Transporteinheit der Welt kann in einer einzigen Fahrt 10.800 Fahrzeuge transportieren

China hat gerade den weltweit größten Autotransporter ausgeliefert, ein kolossales Schiff, das in einer einzigen Fahrt bis zu 10.800 Fahrzeuge transportieren kann, was Aneinanderreihung Stoßfänger Stoßfänger

29.04.2026

Live Redaktion

Checkmarx bestätigt Veröffentlichung von GitHub-Repository-Daten im Dark Web

Das Application Security Testing Unternehmen Checkmarx hat eine signifikante Eskalation seines laufenden Sicherheitsvorfalls bestätigt. Cyberkriminelle haben Unternehmensdaten offiziell Dark Web veröffentlicht.

29.04.2026

Live Redaktion

Wissenschaftler nutzen Sonnenlicht, um aus Plastikmüll sauberen Wasserstofftreibstoff zu gewinnen

Forscher University Adelaide haben einen Fahrplan zur Lösung Krisen Plastikverschmutzung und des Übergangs zu sauberer Energie vorgeschlagen.

29.04.2026

Live Redaktion

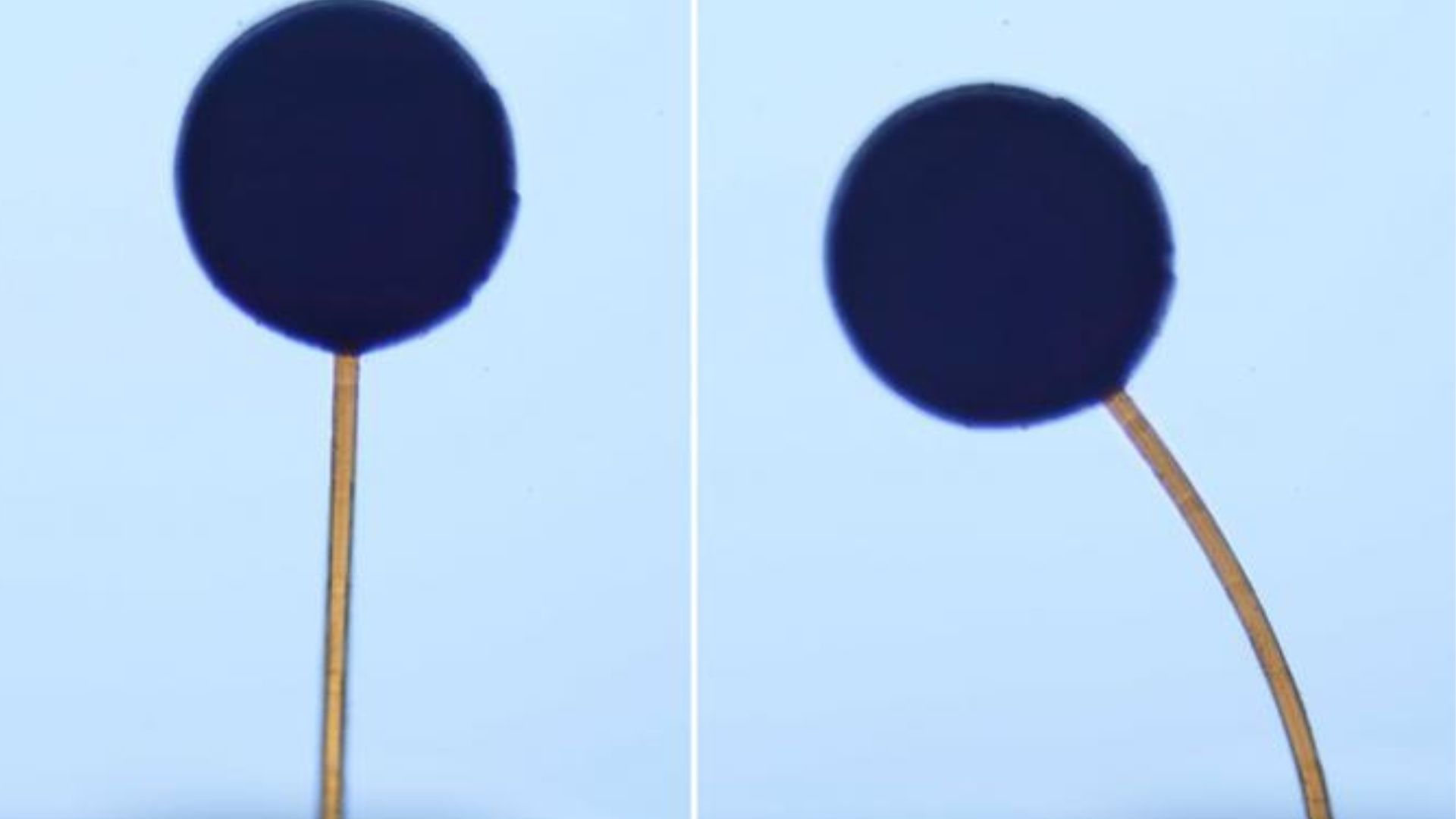

MITs neues Gel verwandelt sich in mikroskopisch kleine, magnetisch steuerbare Roboter

Ingenieure haben ein neues weiches magnetisches Hydrogel entwickelt, das in mikroskopische Strukturen 3D-gedruckt werden kann.

29.04.2026

Live Redaktion