Kritische Microsoft Exchange-Schwachstelle wird aktiv in Angriffen ausgenutzt

Microsoft hat eine dringende Sicherheitswarnung zu einer neu entdeckten Schwachstelle Exchange Server herausgegeben, die derzeit bereits Wilden ausgenutzt wird.

Kurzfassung

Warum das wichtig ist

- Microsoft hat eine dringende Sicherheitswarnung zu einer neu entdeckten Schwachstelle Exchange Server herausgegeben, die derzeit bereits Wilden ausgenutzt wird.

- Als CVE-2026-42897 katalogisiert, handelt es sich bei diesem kritischen Spoofing-Fehler um eine Schwachstelle mit einem hohen CVSS 3.1-Schweregrad von 8,1, die die On-Premises-Email-Infrastruktur direkt betrifft.

- Cyberkriminelle nutzen diese netzwerkseitige Schwachstelle aktiv aus, um Organisationsysteme zu kompromittieren, bevor ein endgültiger Patch verfügbar ist.

Cybersicherheitsanalysten haben bestätigt, dass die Schwachstelle spezifisch den Microsoft Exchange Outlook Web Access-Dienst betrifft. Da der Fehler bereits in aktiven Kampagnen eingesetzt wird, werden Systemadministratoren dringend aufgefordert, unverzüglich vorübergehende Schutzmaßnahmen zu ergreifen.

Das Sicherheitsrisiko beschränkt sich ausschließlich auf On-Premises-Implementierungen; Organisationen, die die cloudbasierte Microsoft Exchange Online nutzen, sind ändig unberührt.

Ausnutzung eines Schwachstellen im Microsoft Exchange Server Die technische Grundlage dieses Cyberangriffs beruht auf einer unzureichenden Neutralisierung während der Generierung, was üblicherweise als Schwachstelle durch Cross-Site-Scripting (XSS) klassifiziert wird. Ein unbefugter Angreifer kann diese Schwachstelle ausnutzen, indem er eine speziell konstruierte E-Mail direkt an einen Zielpartner sendet.

Moegliche Anwendungen

Öffnet der Empfänger die bösartige Nachricht in Outlook Web Access und erfüllt bestimmte Interaktionsbedingungen, ermöglicht das Payload die nahtlose Ausführung beliebigen JavaScript-Codes im Browser des Benutzers. Sicherheitsforscher weisen darauf hin, dass dieser Ausführungsweg eine Spoofing-Ebene auf Netzwerkebene effektiv ermöglicht, ohne dass vorherige Administratorrechte erforderlich sind.

Die Schwachstelle betrifft mehrere wichtige Versionen der Plattform, insbesondere Exchange Server 2016, Exchange Server 2019 und die Exchange Server Subscription Edition über alle Update-Ebenen hinweg.

Die geringe Angriffscomplexität in Kombination mit einem netzwerkbasierten Ausführungsmodell macht dies zu einem hochwirksamen Werkzeug für Bedrohungsakteure, die Benutzer-Sessions übernehmen oder lokale Browserdaten manipulieren möchten. Warnung in den Details zur Minderung (Quelle:.microsoft).

Während eine dauerhafte Sicherheitsaktualisierung derzeit entwickelt

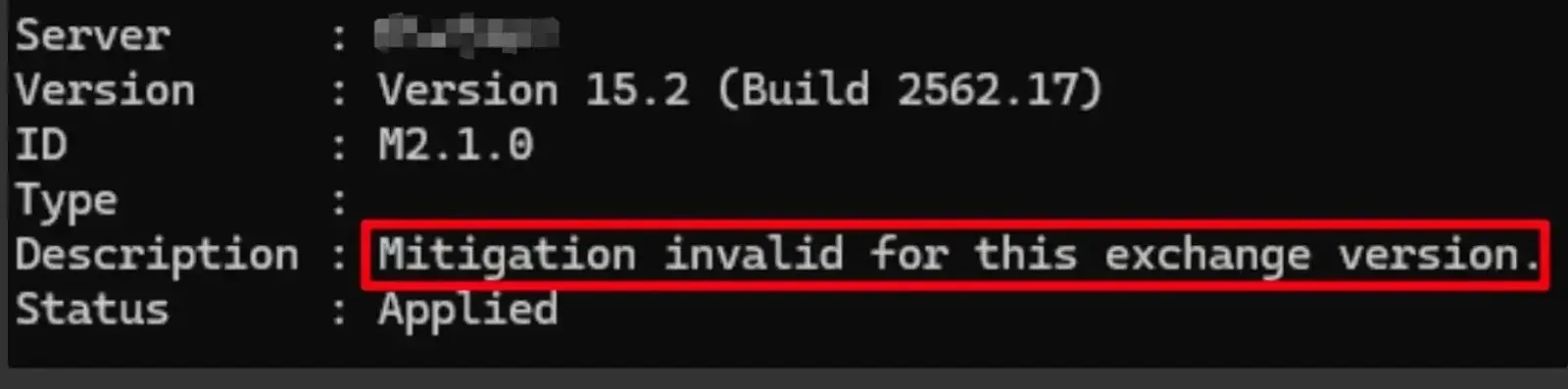

Während eine dauerhafte Sicherheitsaktualisierung derzeit entwickelt und getestet wird, hat Microsoft eine vorübergehende Schutzmaßnahme über den automatisierten Exchange Emergency Mitigation Service bereitgestellt. Für Organisationen, bei denen dieser Standarddienst aktiviert ist, wird die spezifische Minderung M2.1.x automatisch angewendet, um gefährdete Umgebungen zu schützen.

Administratoren in getrennten oder air-gapped Netzwerken müssen das neueste Exchange On-Premises Mitigation Tool-Skript über eine Elevated-Management-Shell manuell herunterladen und ausführen, um diesen erforderlichen Schutz zu gewährleisten. Die Implementierung dieser Notfall-Minderung führt zu geringfügigen operativen Nebenwirkungen, die IT-Teams verwalten müssen.

Die Microsoft-Dokumentation weist darauf hin, dass die Druckkalender-Funktion möglicherweise nicht mehr ordnungsgemäß funktioniert, sodass Benutzer auf den Desktop-Client zurückgreifen oder manuelle Screenshots erstellen müssen. Darüber hinaus können Inline-Bilder im Lesebereich möglicherweise nicht korrekt angezeigt werden, was zu Workarounds wie dem Versenden änge führt.

Trotz dieser kosmetischen und funktionalen Störungen

Trotz dieser kosmetischen und funktionalen Störungen empfiehlt die Sicherheitscommunity Organisationen dringend, die Gegenmaßnahmen aktiv zu belassen. Microsoft-Software-Ingenieure arbeiten derzeit an einer dauerhaften offiziellen Lösung, die ihre Qualitätsstandards erfüllt. Sobald diese veröffentlicht wird, steht das Sicherheitsupdate für die Exchange Server Subscription Edition der Öffentlichkeit zur Verfügung.

Dauerhafte Updates für ältere Versionen wie Exchange 2016 und 2019 werden jedoch nur Kunden bereitgestellt, die aktiv am Programm für erweiterte Sicherheitsupdates für Exchange Server (Period 2) teilnehmen.

Organisationen, die auf ältere kumulative Updates angewiesen sind, werden dringend aufgefordert, ihre Infrastruktur unverzüglich zu aktualisieren, um die Kompatibilität mit dem Endpatch bei dessen Bereitstellung sicherzustellen. Sie uns auf

Thema weiterverfolgen

Interne Verlinkung

Im Kontext weiterlesen

Diese weiterfuehrenden Links verbinden das Thema mit relevanten Archivseiten, Schlagwoertern und inhaltlich nahen Artikeln.

Technologie Archiv

Weitere Meldungen aus derselben Hauptkategorie.

Mehr von Cyber Security News

Alle veroeffentlichten Inhalte derselben Quelle im Archiv.

Subnautica 2 überholt Twitch mit zwei Millionen Verkäufen in der Nacht trotz Rechtsstreit mit KRAFTON

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Japan kämpft mit Wolf-Robot-Mangel bei steigenden Bärenangriffen

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- Critical Microsoft Exchange Server Vulnerability Actively Exploited in Attacks

- Canonical

- https://cybersecuritynews.com/microsoft-exchange-server-vulnerability-exploited/

- Quell-URL

- https://cybersecuritynews.com/microsoft-exchange-server-vulnerability-exploited/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

Subnautica 2 überholt Twitch mit zwei Millionen Verkäufen in der Nacht trotz Rechtsstreit mit KRAFTON

Das lange erwartete Subnautica 2 ist mit einem wahrhaft explosiven Debüt in Geschichte eingegangen.

15.05.2026

Live Redaktion

Japan kämpft mit Wolf-Robot-Mangel bei steigenden Bärenangriffen

Japan steht vor einem Anstieg , was zu einem Mangel an seinem bekanntesten Abschreckungsmittel fhrt: Monster-Wolf-Roboter.

15.05.2026

Live RedaktionMSI bringt Mandalorian-RTX 5080 mit austauschbaren Rückplatten an, jedoch nur 500 Stück für den EU-Markt.

MSI hat eine Star-Wars-Fans konzipierte, RTX 50-Serie-Grafikkarte vorgestellt.

15.05.2026

Live RedaktionVMware Fusion-Schwachstelle ermöglicht Angreifern Root-Zugriff

In VMware Fusion, der beliebten macOS-Virtualisierungslsung , wurde eine Schweregrad hohe Privilegien-Eskalation-Schwachstelle entdeckt, die es lokalen Angreifern ermglicht, root-Rechte auf den betroffenen

15.05.2026

Live Redaktion