Checkmarx KICS offizielles Docker-Repository kompromittiert zur Einschleusung von Schadcode

Ein signifikanter Lieferkettenangriff zielte auf das offizielle checkmarx/kics Docker Hub Repository ab, bei dem Bedrohungsakteure trojanisierte Images hochluden, die in der Lage waren, sensible Entwickler-Anmeldeinforma

Kurzfassung

Warum das wichtig ist

- Ein signifikanter Lieferkettenangriff zielte auf das offizielle checkmarx/kics Docker Hub Repository ab, bei dem Bedrohungsakteure trojanisierte Images hochluden, die in der Lage waren, sensible Entwickler-Anmeldeinforma

- 1.20, debian, alpine und latest, die alle seitdem auf ihre vorherigen legitimen Versionen wiederhergestellt wurden.

- KICS, eine Abkürzung für Keeping Infrastructure as Code Secure, ist ein Open-Source-Tool, das häufig verwendet wird, um Terraform-, CloudFormation- und Kubernetes-Konfigurationen auf Sicherheitskonfigurationsfehler zu überprüfen.

SvyTech-Check

Redaktionelle Einordnung

Kernpunkt

Ein signifikanter Lieferkettenangriff zielte auf das offizielle checkmarx/kics Docker Hub Repository ab, bei dem Bedrohungsakteure trojanisierte Images hochluden, die in der Lage waren, sensible...

Warum relevant

1.20, debian, alpine und latest, die alle seitdem auf ihre vorherigen legitimen Versionen wiederhergestellt wurden.

Einordnung

SvyTech ordnet die Meldung aus Cyber Security News als Teil des Themenfelds Technologie ein und verweist auf den Originalartikel, damit Leser Fakten, Quelle und Kontext nachvollziehen koennen.

Ein signifikanter Lieferkettenangriff zielte auf das offizielle checkmarx/kics Docker Hub Repository ab, bei dem Bedrohungsakteure trojanisierte Images hochluden, die in der Lage waren, sensible Entwickler-Anmeldeinforma Ein signifikanter Lieferkettenangriff zielte auf das offizielle checkmarx/kics Docker Hub Repository ab, bei dem Bedrohungsakteure trojanisierte Images hochluden, die in der Lage waren, sensible Entwickler-Anmeldeinformationen und Infrastrukturgeheimnisse zu sammeln und zu exfiltrieren.

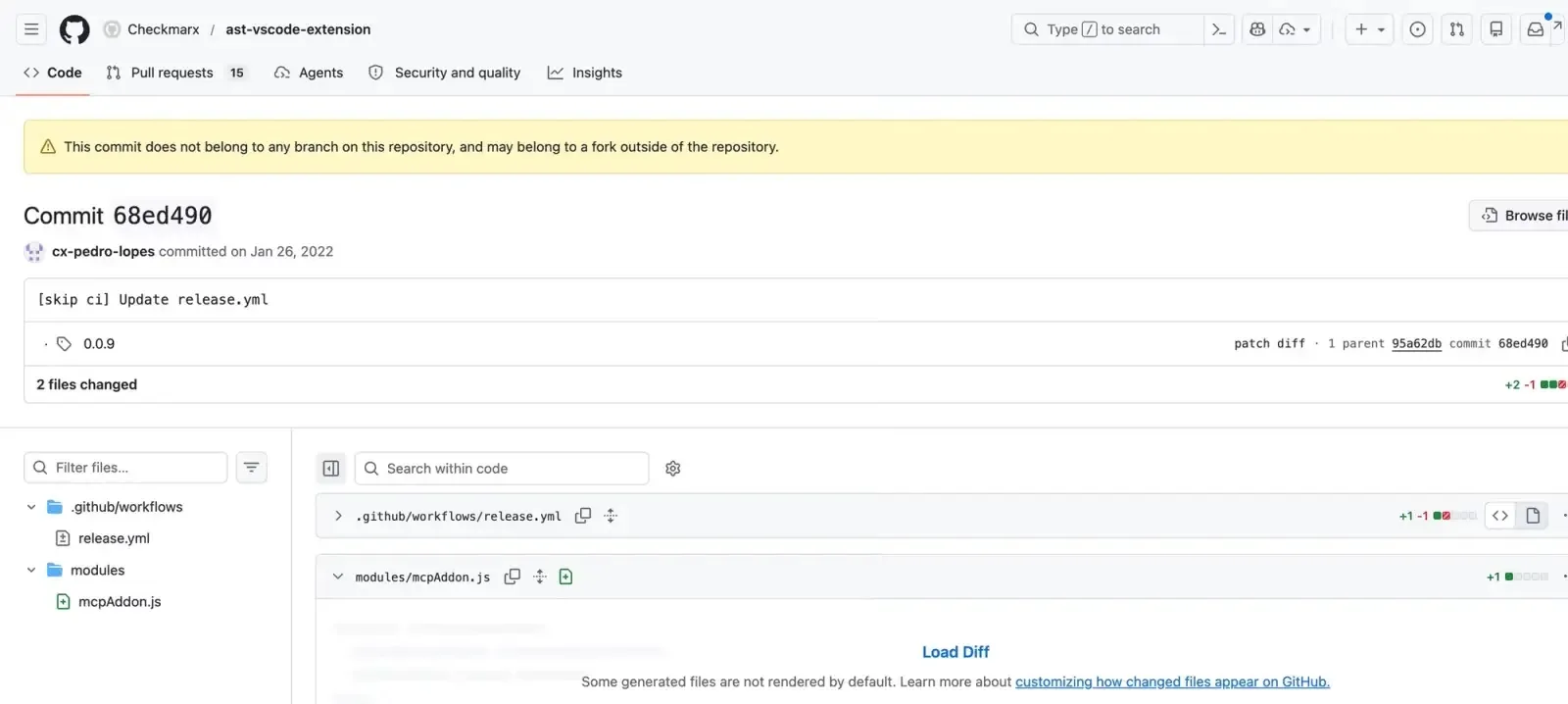

Das interne Monitoring 22. April 2026 verdächtige Aktivitäten rund um KICS Image-

Die Untersuchung ergab, dass Angreifer bestehende

1.20, debian, alpine und latest, die

1.20, debian, alpine und latest, die alle seitdem auf ihre vorherigen legitimen Versionen wiederhergestellt wurden.

KICS, eine Abkürzung für Keeping Infrastructure as Code Secure, ist ein Open-Source-Tool, das häufig verwendet wird, um Terraform-, CloudFormation- und Kubernetes-Konfigurationen auf Sicherheitskonfigurationsfehler zu überprüfen.

Seine breite Einführung in CI/CD-Pipelines machte ihn zu einem besonders attraktiven Ziel für Angreifer der Lieferkette.

Trojanisiertes Binary und Credential Exfiltration Die Analyse der vergifteten KICS-Images ergab, dass das verpackte ELF-Binary, das in Golang geschrieben wurde, so modifiziert worden war, dass es unbefugte Telemetrie- und Datenexfiltrationsfähigkeiten enthielt, die in der legitimen Version völlig fehlten.

Quelllink

Originalquelle: Cyber Security News

Thema weiterverfolgen

Interne Verlinkung

Im Kontext weiterlesen

Diese weiterfuehrenden Links verbinden das Thema mit relevanten Archivseiten, Schlagwoertern und inhaltlich nahen Artikeln.

Technologie Archiv

Weitere Meldungen aus derselben Hauptkategorie.

Mehr von Cyber Security News

Alle veroeffentlichten Inhalte derselben Quelle im Archiv.

Apache HTTP Server 2.4.68: Sicherheitsupdate gegen Use-After-Free, DoS, XSS und Pufferüberlauf

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Levelplay präsentiert magnetisch befestigte, reversible Lüfter mit Pogo-Pins und USB-C sowie eine AIO-Kühlung, die den Bildschirm durch einen großen Drehregler ersetzt.

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- Checkmarx KICS Official Docker Repo Compromised to Inject Malicious Code

- Canonical

- https://cybersecuritynews.com/checkmarx-kics-compromised/

- Quell-URL

- https://cybersecuritynews.com/checkmarx-kics-compromised/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

Apache HTTP Server 2.4.68: Sicherheitsupdate gegen Use-After-Free, DoS, XSS und Pufferüberlauf

Die Apache Software Foundation hat am 8. Juni 2026 die Apache HTTP Server Version 2.4.68 veröffentlicht, die 13 Sicherheitslücken in mehreren Modulen behebt.

09.06.2026

Live Redaktion

Levelplay präsentiert magnetisch befestigte, reversible Lüfter mit Pogo-Pins und USB-C sowie eine AIO-Kühlung, die den Bildschirm durch einen großen Drehregler ersetzt.

Viele PC-Kühlhersteller kopieren sich gegenseitig bei Designs und Funktionen – ich muss an der Computex ein Dutzend AIOs mit gekrümmten Bildschirmen und/oder vereinten Lüftern gesehen haben.

09.06.2026

Live Redaktion

Apple klärt die Lage bei seinen neuen KI-Modellen: Eigene 20-Milliarden-Parameter-Modelle im Fokus, Google zurückgestuft, NVIDIA gefeiert

Apple hat eine weitreichende und komplexe Rechenarchitektur aufgebaut, die Google und NVIDIA einbindet, um ihre peinlichen KI-spezifischen Schwächen zu kaschieren.

09.06.2026

Live Redaktion

Apache, Hind und Cobra: Die sieben tödlichsten Hubschrauber der Geschichte

Entwickelt, um Panzer zu jagen, Bodentruppen zu unterstützen und Ziele präzise zu treffen, haben diese fliegenden Geschwader zu einigen der gefürchtetsten Maschinen überhaupt, die je den Himmel erobert haben, avanciert.

09.06.2026

Live Redaktion