Betrüger nutzen kurzlebige VoIP-Nummern und wiederverwendete Systeme, um Reputationssperren zu umgehen

Telefonbasierte Betrugskampagnen entwickeln sich schneller, als die meisten Sicherheitsfilter mithalten können.

Kurzfassung

Warum das wichtig ist

- Telefonbasierte Betrugskampagnen entwickeln sich schneller, als die meisten Sicherheitsfilter mithalten können.

- Angreifer setzen zunehmend auf über das Internet Protokoll (VoIP) generierte Nummern, die sich vor der Erkennung durch Sicherheitsysteme bereits auflösen lassen, wodurch Nutzer exponiert bleiben und Verteidiger in Panik geraten.

- Diese Betrugsaktionen erreichen die Opfer per E-Mail, wobei Angreifer Telefonnummern direkt in den Nachrichtentext, Betreffzeilen und Dateianhänge einbetten.

Das Ziel ist einfach: Der Empfänger soll eine betrügerische Nummer anrufen und sensible persönliche oder finanzielle Daten herausgeben. Durch die Aufrechterhaltung eines Live-Gesprächs können Betrüger ihre Opfer deutlich effektiver manipulieren als allein durch einen Link oder einen Anhang.

Forscher, dass dieser Wandel hin zu telefonorientierten Angriffslieferungen, bekannt als telephone-oriented attack delivery (TOAD), zu einer der führenden Taktiken moderner E-Mail-Bedrohungen geworden ist. Ihre Analyse, die sich auf einen Untersuchungszeitraum März 2025 bezieht, ergab, dass die größten Betrugskampagnen alle auf VoIP-Infrastruktur zurückgreifen, um mit minimalem Aufwand im großen Maßstab zu operieren.

Wie Betrüger das System mit VoIP-Nummern ausnutzen Was VoIP für Betrüger so attraktiv macht, ist die einfache Möglichkeit, Nummern in großen Mengen zu beschaffen und zu entsorgen. Durch API-gesteuerte Bereitstellungsdienste, die nur, können Bedrohungsakteure Hunderte, sie kurzzeitig nutzen und bevor Reputationssysteme reagieren, wieder aufgeben.

Die durchschnittliche Lebensdauer einer Telefonnummern während

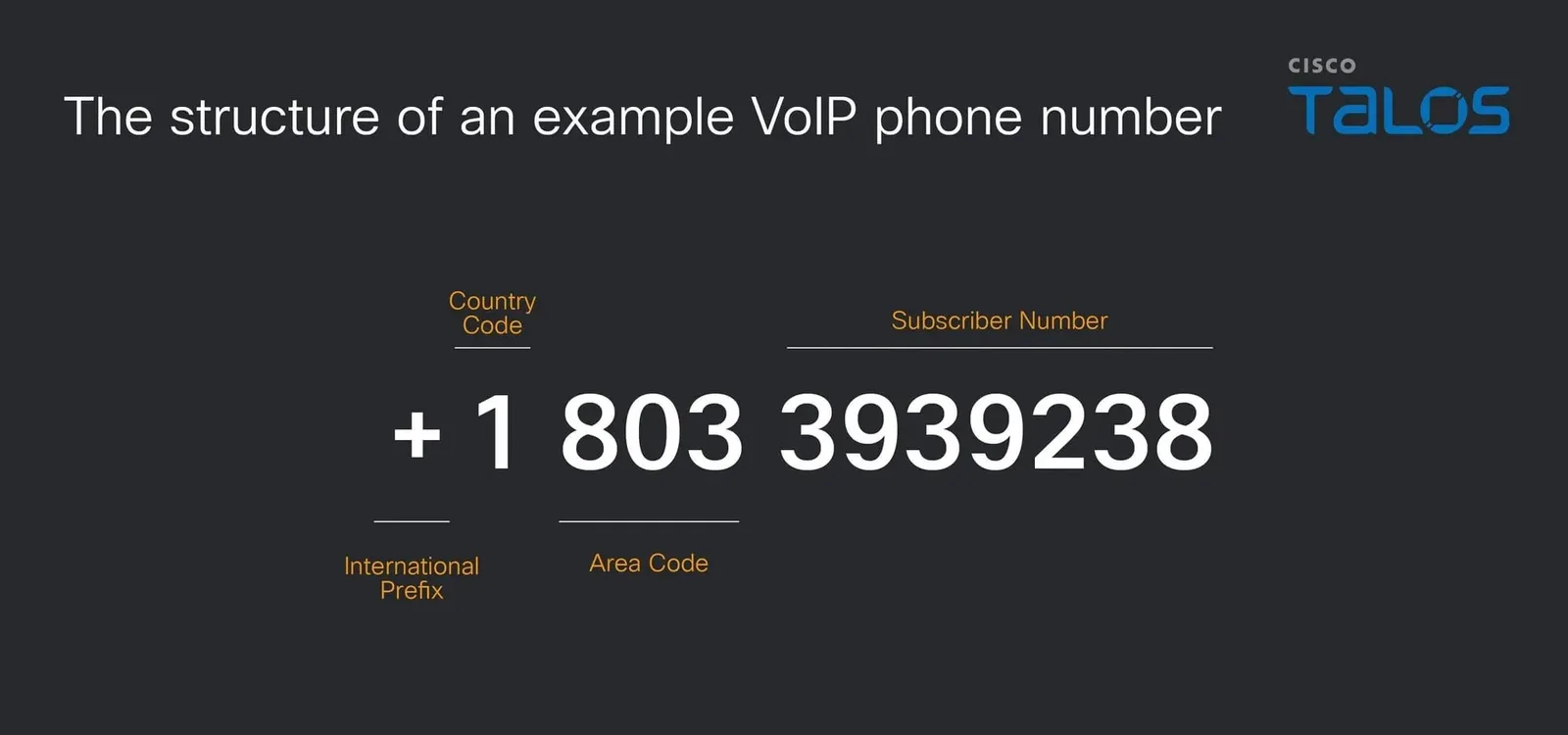

Die durchschnittliche Lebensdauer einer Telefonnummern während der Studie betrug etwa. Aufbau einer beispielhaften VoIP-Telefonnummer (Quelle: Cisco Talos) Die Auswirkungen gehen weit über einzelne Nutzer hinaus.

Organisierte Betrugskontaktzentren führen Kampagnen durch, bei denen sie sich als große Marken wie PayPal, Geek Squad, McAfee und Norton LifeLock ausgeben, während sie die Opfer gleichzeitig auf dieselbe zentrale betrügerische Operation leiten. Diese Infrastruktur wurde gezielt so aufgebaut, dass sie einer Rückverfolgung widersteht und sich nahtlos in legitime Telekommunikationsnetze weltweit einfügt.

Betrüger wählen Telefonnummern nicht willkürlich aus. Stattdessen erwerben sie gezielt große, aufeinanderfolgende Nummernblöcke, häufig durch den Kauf (DID)-Blöcken bei Anbietern. Sobald eine Nummer als verdächtig markiert wird, wechseln sie einfach zum nächsten Nummern im Block – eine Taktik, die als sequenzielle Nummerngruppierung bekannt ist und den Betrieb ohne Unterbrechung aufrechterhält.

Cisco Talos stellte fest, dass sechs

Cisco Talos stellte fest, dass sechs der zehn größten während des Untersuchungszeitraums erfassten Kampagnen ausschließlich auf VoIP-Infrastruktur zurückgriffen. Sinch wurde als am häufigsten missbrauchter CPaaS-Anbieter identifiziert; CPaaS steht für Communications-Platform-as-a-Service und bezeichnet Unternehmen, die programmierbare APIs für Sprachkommunikation und Messaging anbieten.

Diese Plattformen sind für Automatisierung und hohe Anrufvolumina konzipiert, was sie zu attraktiven und weit verbreitet genutzten Werkzeugen für groß angelegte Betrugsoperationen macht. Auch die Wiederverwendungs muster sind ebenso durchdacht. 1.962 eindeutigen Telefonnummern, die analysiert wurden, wurden 68 über mehrere aufeinanderfolgende Tage hinweg wiederverwendet.

Betrüger wenden häufig eine Kühlphase an, bei der eine Nummer für mehrere Tage pausiert wird, bevor sie in einer neuen Kampagne erneut eingesetzt wird. Dieser Zeitplan ist darauf ausgelegt, die Aktualisierungszyklen überdauern, die mehrere Tage benötigen, um neue Erkenntnisse zu verteilen.

Wiederverwendung von Ködern, um unter dem

Wiederverwendung von Ködern, um unter dem Radar zu bleiben Eine der aussagekräftigsten Taktiken, die Cisco Talos dokumentiert hat, ist die Wiederverwendung derselben Telefonnummer in völlig unzusammenhängenden Ködern. Eine einzelne Nummer kann innerhalb eines kurzen Zeitraums in E-Mails auftauchen, die sich als Bestellbestätigung, ein Abo-Verlängerung oder eine Finanzwarnung ausgeben.

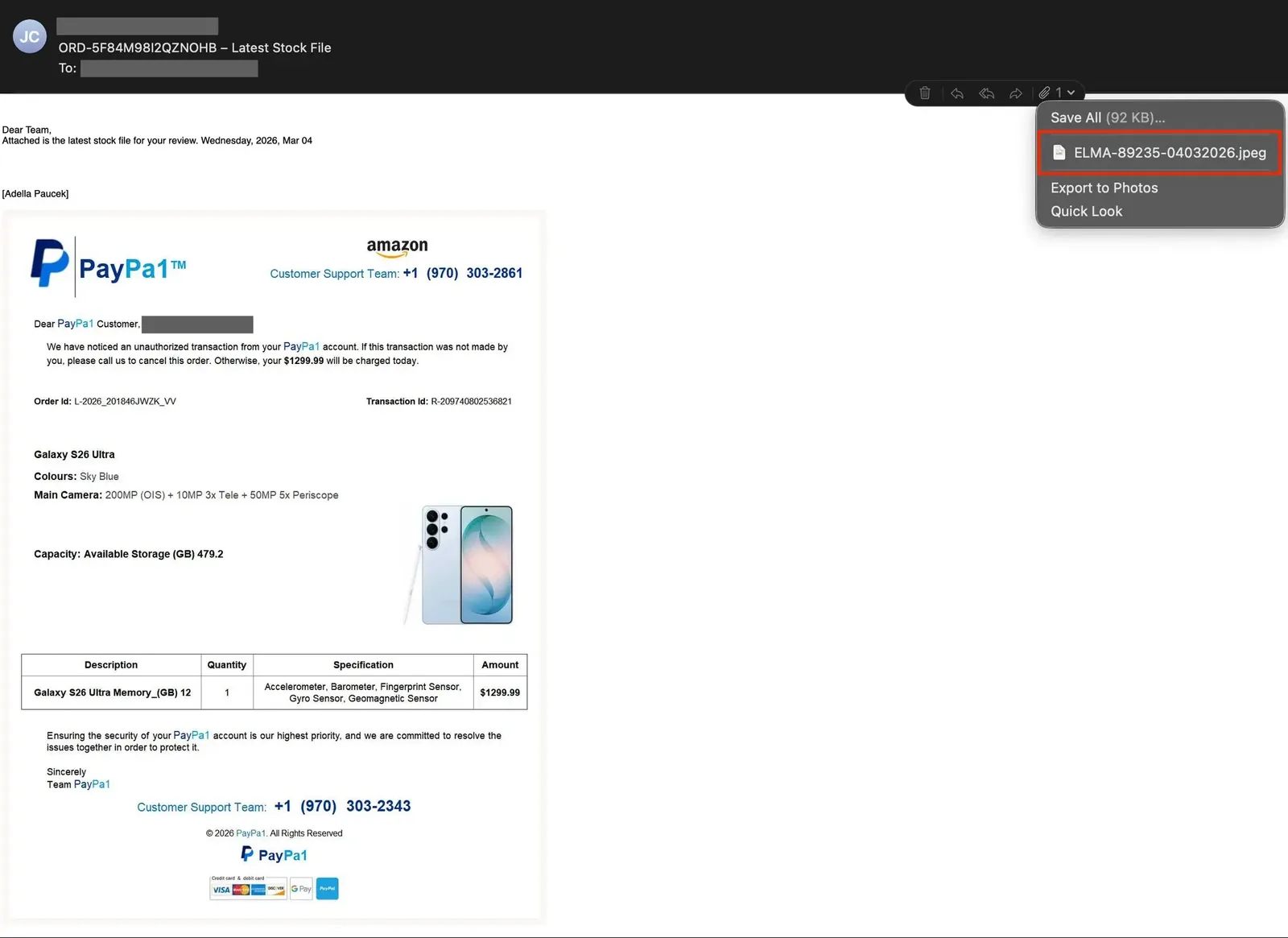

Diese absichtliche Variation der Köderart hilft Angreifern dabei, Muster zu vermeiden, die erkannt würden. Zwei Betrugsmails mit unterschiedlichen Dateianhangstypen, die dieselbe Telefonnummer enthalten und dieselbe Marke impersonieren (Quelle: Cisco Talos).

In einer Kampagne wurde dieselbe Nummer sowohl in HEIC- als auch in PDF-Anhängen eingebettet, was zeigt, wie Angreifer darauf verzichten, sich auf eine einzelne Liefermethode zu verlassen. HEIC-Dateien, die üblicherweise mit iPhone-Fotos assoziiert werden, wurden genutzt, um herkömmliche Dateityp-Erkennungen zu umgehen, während gleichzeitig eine hohe Bildqualität erhalten blieb.

Talos bestätigte das Auftreten Vielfalt

Talos bestätigte das Auftreten Vielfalt an Anhangtypen und unterstreicht damit, wie anpassungsfähig sich diese Bedrohungsakteure entwickelt haben. Sicherheits- und Telekommunikationsteams werden aufgefordert, über die reine Filterung des Absenders hinauszuwachsen, da diese Methode zunehmend an Wirksamkeit verliert, wenn Absender sich schnell durch wegwerfbare Domains rotieren.

Talos empfiehlt, Telefonnummern als primäre Indikatoren für Kompromittierungen zu behandeln und Clustering-Techniken anzuwenden, um scheinbar unzusammenhängende Kampagnen zu verknüpfen, die dieselbe Telefoninfrastruktur.

Die Echtzeit-Überwachung des Rufs über Kommunikationskanäle hinweg und die aktive Zusammenarbeit zwischen Telekommunikationsanbietern gehören zu den wirksamsten Maßnahmen, um diese organisierten Betrugnetzwerke zu stoppen. Sie uns auf

Thema weiterverfolgen

Interne Verlinkung

Im Kontext weiterlesen

Diese weiterfuehrenden Links verbinden das Thema mit relevanten Archivseiten, Schlagwoertern und inhaltlich nahen Artikeln.

Technologie Archiv

Weitere Meldungen aus derselben Hauptkategorie.

Mehr von Cyber Security News

Alle veroeffentlichten Inhalte derselben Quelle im Archiv.

Chinesische Forscher steigern Wirkungsgrad reinperowskit-Solarzellen auf über 30 Prozent

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Final Fantasy VII Remake: Teil 3-Direktor verrät, dass Cid und Vincent den Showdown dominieren, während die Ritter des Kreises zurückkehren

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- Scammers Use Short-Lived VoIP Numbers and Reuse Windows to Defeat Reputation-Based Blocking

- Canonical

- https://cybersecuritynews.com/scammers-use-short-lived-voip-numbers-and-reuse-windows/

- Quell-URL

- https://cybersecuritynews.com/scammers-use-short-lived-voip-numbers-and-reuse-windows/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

Chinesische Forscher steigern Wirkungsgrad reinperowskit-Solarzellen auf über 30 Prozent

Chinesische Wissenschaftler haben Perowskit-Tandemsolarzellen nach Entwicklung einer neuen Methode Steuerung Kristallisation Materialien während Herstellung über die kritische Effizienzgrenze von 30

07.05.2026

Live RedaktionFinal Fantasy VII Remake: Teil 3-Direktor verrät, dass Cid und Vincent den Showdown dominieren, während die Ritter des Kreises zurückkehren

Final Fantasy Remake Teil 3 wird Umfang Serie mit Einbeziehung Luftschiff Highwind neu definieren, und auch was Kampfsystem betrifft, verspricht der dritte und letzte Teil Trilogie die beste

07.05.2026

Live RedaktionClaude-Agenten lernen im Schlaf: Anthropic startet neue 'Dream'-Funktion

Anthropic hat eine neue Funktion für Claude-Agenten eingeführt, die es diesen ermöglicht, in Leerlaufphasen vergangene Sitzungen zu analysieren und zu lernen. Diese "Dream"-Funktion soll die Produktivität steigern, stößt aber auf Kritik wegen der Vermenschlichung der KI.

07.05.2026

Live RedaktionUS-Fusionsfirma integriert Fission-Technologie mit 10-MW-Underground-Mikroreaktor

Zap Energy, ein US-amerikanisches Start-up Bereich Fusionsenergie, hat eine strategische Wende eingeleitet, indem es Kernspaltung in sein Portfolio aufgenommen hat, um der wachsenden Nachfrage nach Energie zur

07.05.2026

Live Redaktion