Ausgenutzte Zero-Day-Schwachstelle in Windows Defender bei Angriffen

Eine aktive Ausnutzung kürzlich durchgesickerten Schwachstellen zur Rechteausweitung Windows Defender, bei der Bedrohungsakteure Proof-of-Concept-Exploit-Code, der direkt aus öffentlichen GitHub-Repositories

Kurzfassung

Warum das wichtig ist

- Eine aktive Ausnutzung kürzlich durchgesickerten Schwachstellen zur Rechteausweitung Windows Defender, bei der Bedrohungsakteure Proof-of-Concept-Exploit-Code, der direkt aus öffentlichen GitHub-Repositories

- April 2026 veröffentlichte ein Sicherheitsforscher unter dem Alias Nightmare-Eclipse (auch bekannt als Chaotic Eclipse) den BlueHammer-Exploit auf GitHub, nachdem ein Streit mit dem Security Response Center (MSRC) über den Umgang mit dem Offenlegungsprozess der Schwachstelle gemeldet wurde.

- Die Zero-Day-Schwachstelle, die nun als CVE-2026-33825 verfolgt wird, nutzt ein Zeit-der-Prüfung-zu-Zeit-der-Nutzung (TOCTOU)-Race-Condition- und Pfadverwirrungsfehler innerhalb des Signatur-Update-Workflows ermöglicht es einem Benutzer mit geringen Privilegien vor Ort, auf SYSTEM-Zugriff auf vollständig gepatchte Windows 10- und Windows 11-Systeme zu eskalieren.

Eine aktive Ausnutzung kürzlich durchgesickerten Schwachstellen zur Rechteausweitung in Windows Defender, bei der Bedrohungsakteure Proof-of-Concept-Exploit-Code, der direkt aus öffentlichen GitHub-Repositories Eine aktive Ausnutzung kürzlich durchgesickerten Schwachstellen zur Rechteausweitung in Windows Defender, bei der Bedrohungsakteure Proof-of-Concept-Exploit-Code, der direkt aus öffentlichen GitHub-Repositories stammt, gegen reale Unternehmensziele einsetzen.

Am 2. April 2026 veröffentlichte ein Sicherheitsforscher unter dem Alias Nightmare-Eclipse (auch bekannt als Chaotic Eclipse) den BlueHammer-Exploit auf GitHub, nachdem ein Streit mit dem Security Response Center (MSRC) über den Umgang mit dem Offenlegungsprozess der Schwachstelle gemeldet wurde.

Die Zero-Day-Schwachstelle, die nun als CVE-2026-33825 verfolgt wird, nutzt ein Zeit-der-Prüfung-zu-Zeit-der-Nutzung (TOCTOU)-Race-Condition- und Pfadverwirrungsfehler innerhalb des Signatur-Update-Workflows ermöglicht es einem Benutzer mit geringen Privilegien vor Ort, auf SYSTEM-Zugriff auf vollständig gepatchte Windows 10- und Windows 11-Systeme zu eskalieren.

Sicherheitslage und Risiko

Der Exploit missbraucht die Interaktion zwischen der Dateiremediationslogik, NTFS-Verknüpfungspunkten, der Windows Cloud Files API und opportunistischen Sperren (oplocks); kein Kernel-Exploit oder Speicherbeschädigung ist erforderlich.

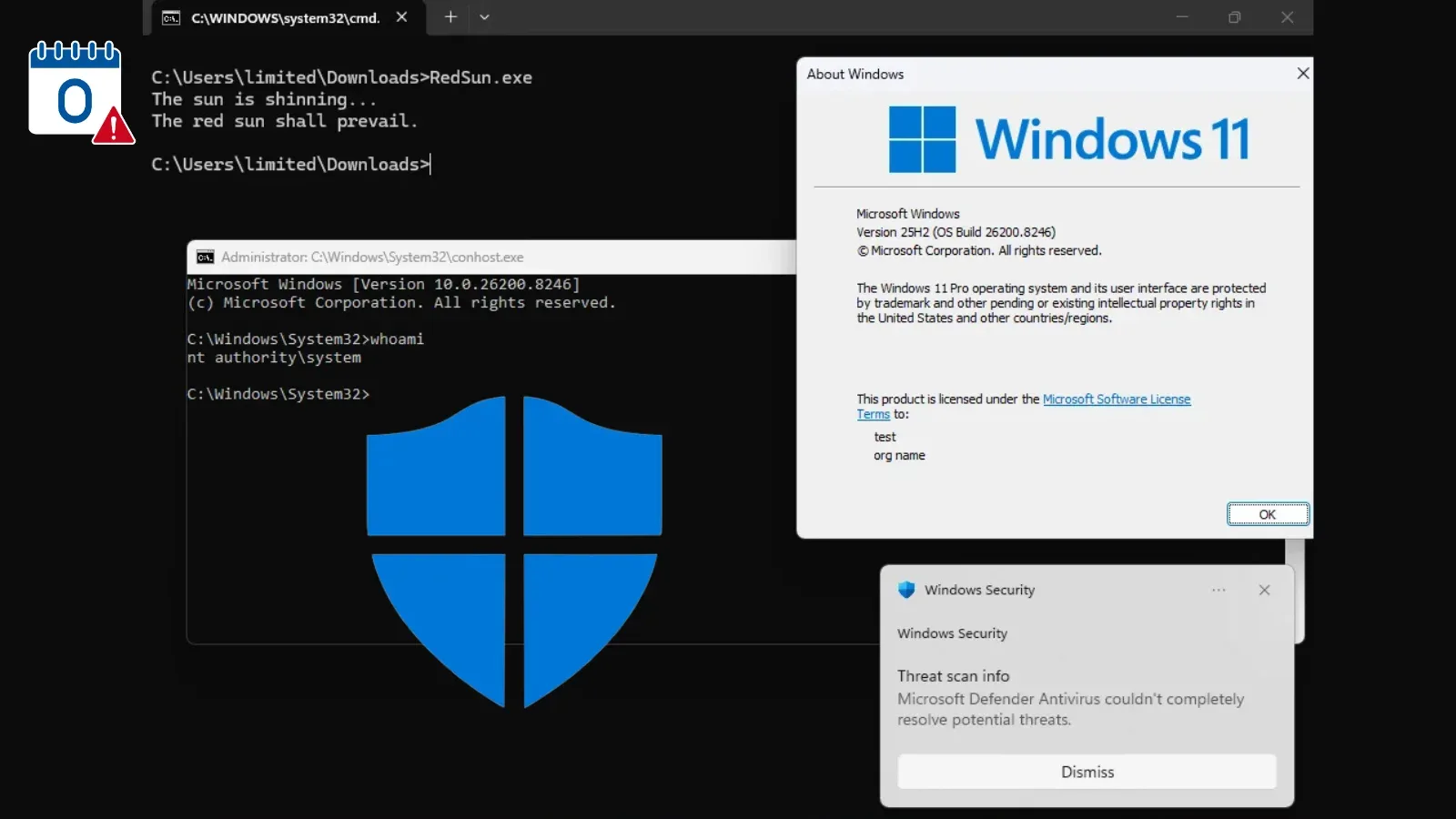

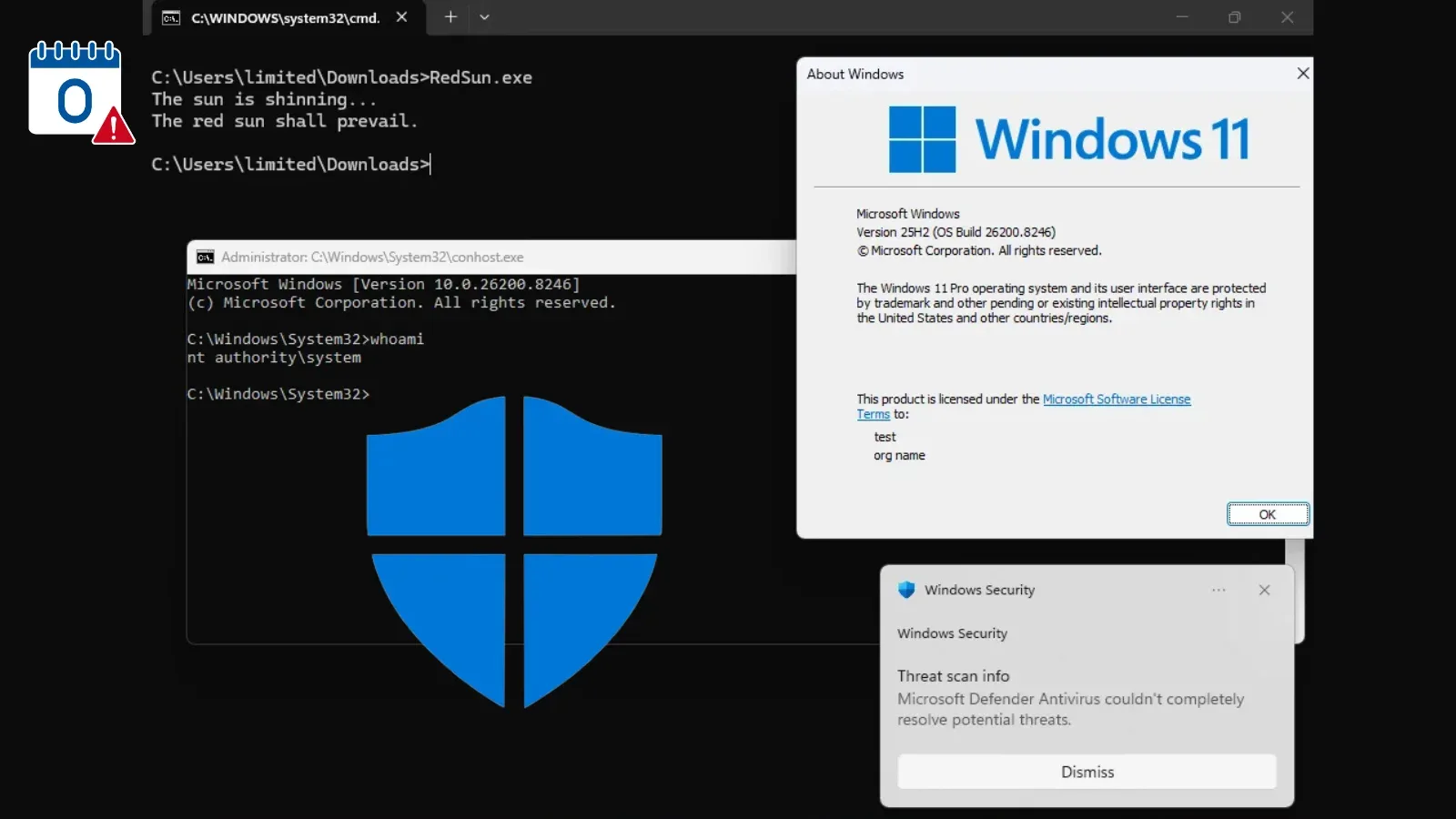

Kurz nach der Veröffentlichung öffentlichte Nightmare-Eclipse zwei zusätzliche Tools: RedSun, das ebenfalls SYSTEM-Privilegien unter Windows 10, Windows 11 und Windows Server 2019 erzielt, und später sogar nach den Patches vom April Patch Tuesday; und UnDefend, das den Update-Mechanismus ört, um dessen Schutzfunktionen schrittweise zu beeinträchtigen.

Huntress bestätigt aktive Ausnutzung Huntress-Forscher beobachten nun aktiv, wie Bedrohungsakteure alle drei Techniken gegen Live-Ziele einsetzen.

Binärdateien wurden in Benutzerverzeichnissen mit geringen Berechtigungen platziert, spezifisch in den Ordnern „Pictures“ und in zweibuchstabigen Unterordnern innerhalb der „Downloads“-Verzeichnisse, wobei die gleichen Dateinamen wie aus den ursprünglichen PoC-Repositories verwendet wurden: FunnyApp.exe und RedSun.exe, und in einigen Fällen in z.exe umbenannt.

Quelllink

Originalquelle: Cyber Security News

Thema weiterverfolgen

Interne Verlinkung

Im Kontext weiterlesen

Diese weiterfuehrenden Links verbinden das Thema mit relevanten Archivseiten, Schlagwoertern und inhaltlich nahen Artikeln.

Technologie Archiv

Weitere Meldungen aus derselben Hauptkategorie.

Mehr von Cyber Security News

Alle veroeffentlichten Inhalte derselben Quelle im Archiv.

Neues Lasersystem mit KI-Modell identifiziert und eliminiert Mücken

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Frore System kühlt Intels Wildcat Lake-Laptop-Referenzdesign mit dem solid-state AirJet Mini: 15 Watt Dauerleistung ohne Lüfter ermöglichen dem MacBook-Nachfolger eine schlanke Bauhöhe von 11,3 Millimetern bei absoluter Stille.

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- Leaked Windows Defender 0-Day Vulnerability Actively Exploited in Attacks

- Canonical

- https://cybersecuritynews.com/windows-defender-0-day-vulnerability-exploited/

- Quell-URL

- https://cybersecuritynews.com/windows-defender-0-day-vulnerability-exploited/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

Neues Lasersystem mit KI-Modell identifiziert und eliminiert Mücken

Ein Enthusiast für Computer Vision und Robotik hat ein KI-gestütztes Lasersystem entwickelt, das in der Lage ist, Mücken zu erkennen, zu verfolgen und mit Hilfe ßgeschneiderten Deep-Learning-Modellen und präziser

04.06.2026

Live Redaktion

Qualcomm senkt Snapdragon-Preise um 16% und bevorzugt Samsung: Exynos als größere Bedrohung

0–20 %: Unwahrscheinlich – Fehlende glaubwürdige Quellen

04.06.2026

Live Redaktion

Wissenschaftler entwickeln wasserfreie Waschmethode für den Weltraum

Während Ingenieure gegen die Uhr arbeiten, um ihre jeweiligen Raumfahrzeuge für die erste Mondlandung seit 1972 vorzubereiten, nehmen Dutzende Wissenschaftler sich der zahlreichen technologisch

04.06.2026

Live Redaktion