Amazon Quick Bug ermöglichte Zugriff auf KI-Chat-Agenten trotz gesperrter Benutzerrechte

Stellen Sie sich vor, Sie sperren sensible Daten Ihrer Organisation hinter einer massiven Tresortür, stellen dann jedoch fest, dass Verschlussmechanismus vollständig fehlt.

Kurzfassung

Warum das wichtig ist

- Stellen Sie sich vor, Sie sperren sensible Daten Ihrer Organisation hinter einer massiven Tresortür, stellen dann jedoch fest, dass Verschlussmechanismus vollständig fehlt.

- Sicherheitsforscher kürzlich einen schwerwiegenden Autorisierungs-Bypass bei den Amazon Quick AI Chat Agents entdeckt.

- Diese Schwachstelle ermöglichte es blockierten Nutzern, ungehindert mit den Enterprise-KI-Tools zu interagieren, obwohl explizite administrative Einschränkungen bestanden.

Die Situation wurde noch verschärft, als AWS die Lücke schweigend patched, ohne die Kunden zu informieren oder eine öffentliche Warnung herauszugeben, und das Risikoniveau als „nicht vorhanden" einstufte. Amazon Quick-Bug enthüllt sich Die Schwachstelle geht auf einen klassischen architektonischen Fehler zurück: fehlende serverseitige Autorisierung (CWE-862).

Der Zugriff auf Amazon Quick, den Business-Intelligence-Dienst, unterscheidet sich ömmlichen Cloud-Ressourcen. Administratoren können keine standardmäßigen AWS Identity and Access Management (IAM)-Richtlinien oder Service Control Policies (SCPs) verwenden, um den KI-Chatbot zu steuern.

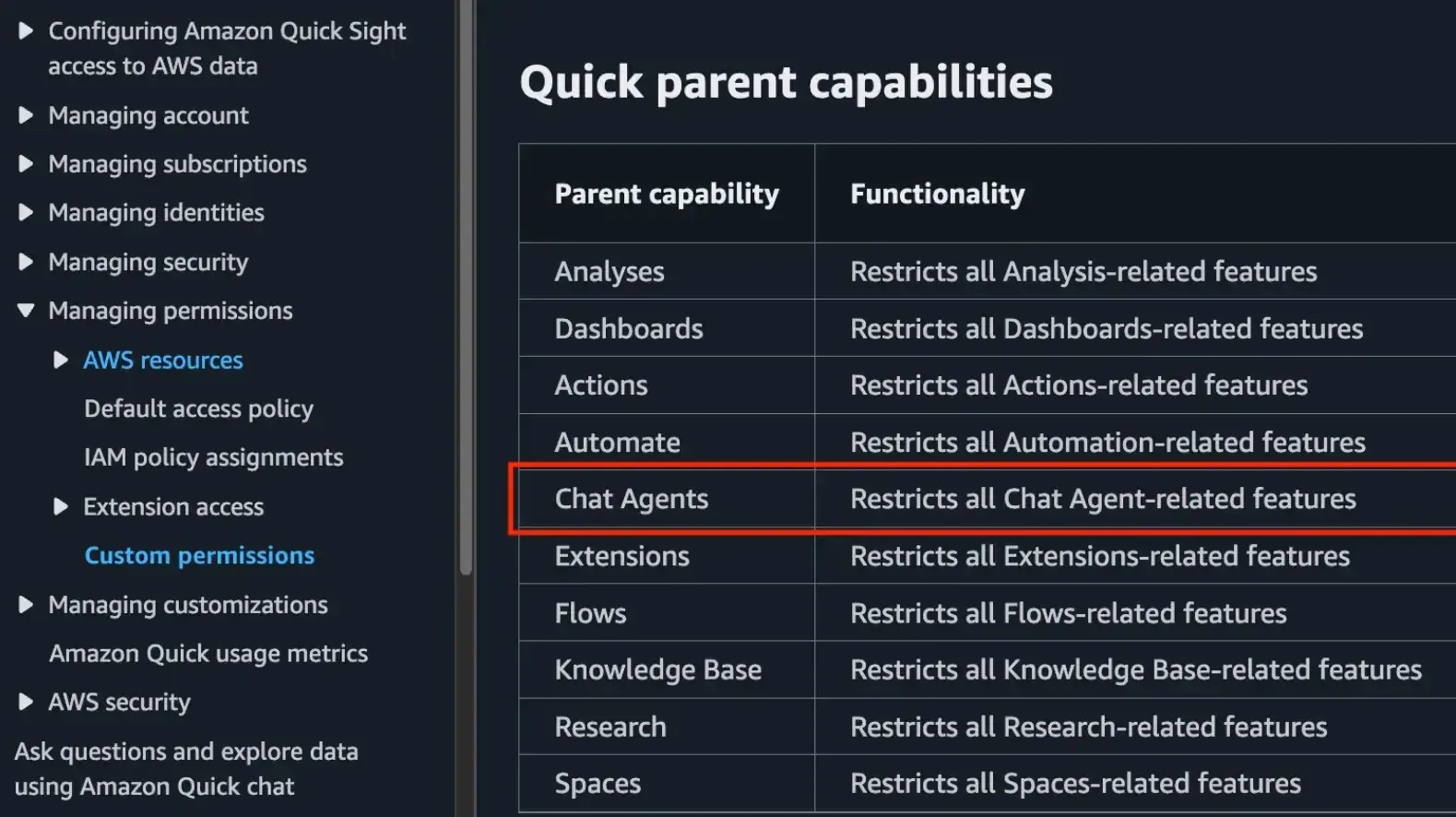

AWS-Dokumentation zu benutzerdefinierten Berechtigungen und Zugriffsbeschränkungen (Quelle: Fog Security): Stattdessen müssen sie sich vollständig auf benutzerdefinierte Berechtigungsprofile verlassen, um granulare Zugriffe einzuschränken.

Während die Amazon Quick-Benutzeroberfläche diese benutzerdefinierten

Während die Amazon Quick-Benutzeroberfläche diese benutzerdefinierten Berechtigungen korrekt respektierte, indem sie die Chat-Funktion versteckte, versagte die Backend-API vollständig bei deren Überprüfung. Die Forscher fügten organisationweite Sperren für alle KI-Funktionen hinzu und meldeten sich als eingeschränkter Benutzer an.

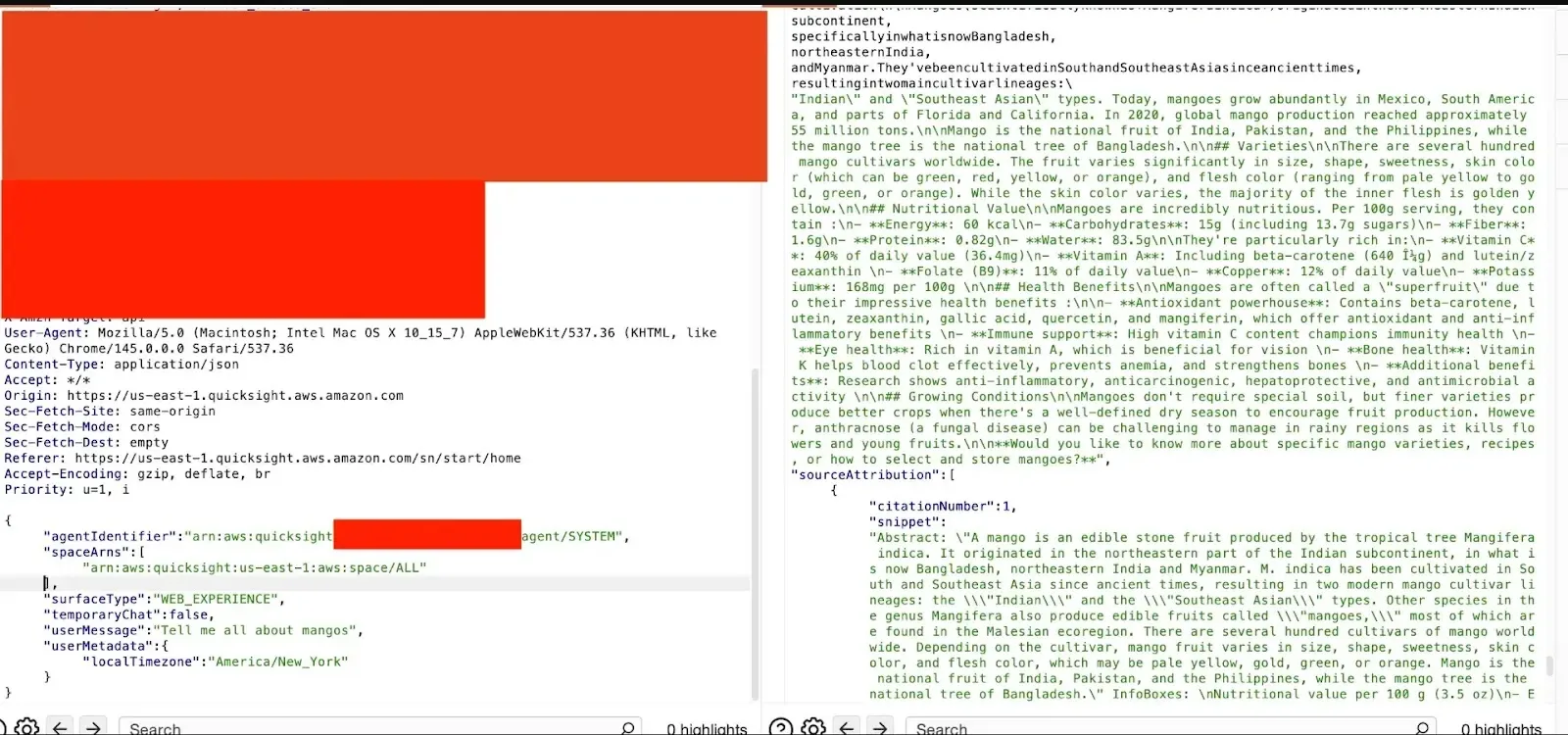

Durch das Abfangen des Netzwerkverkehrs und das Senden direkter HTTP-API-Anfragen gelang es ihnen, den Bot erfolgreich abzufragen. Eine einfache, nicht autorisierte Aufforderung an den Agenten, „Erzählen Sie mir ", lieferte eine erfolgreiche Antwort statt des erwarteten „Zugriff verweigert"-Fehlers.

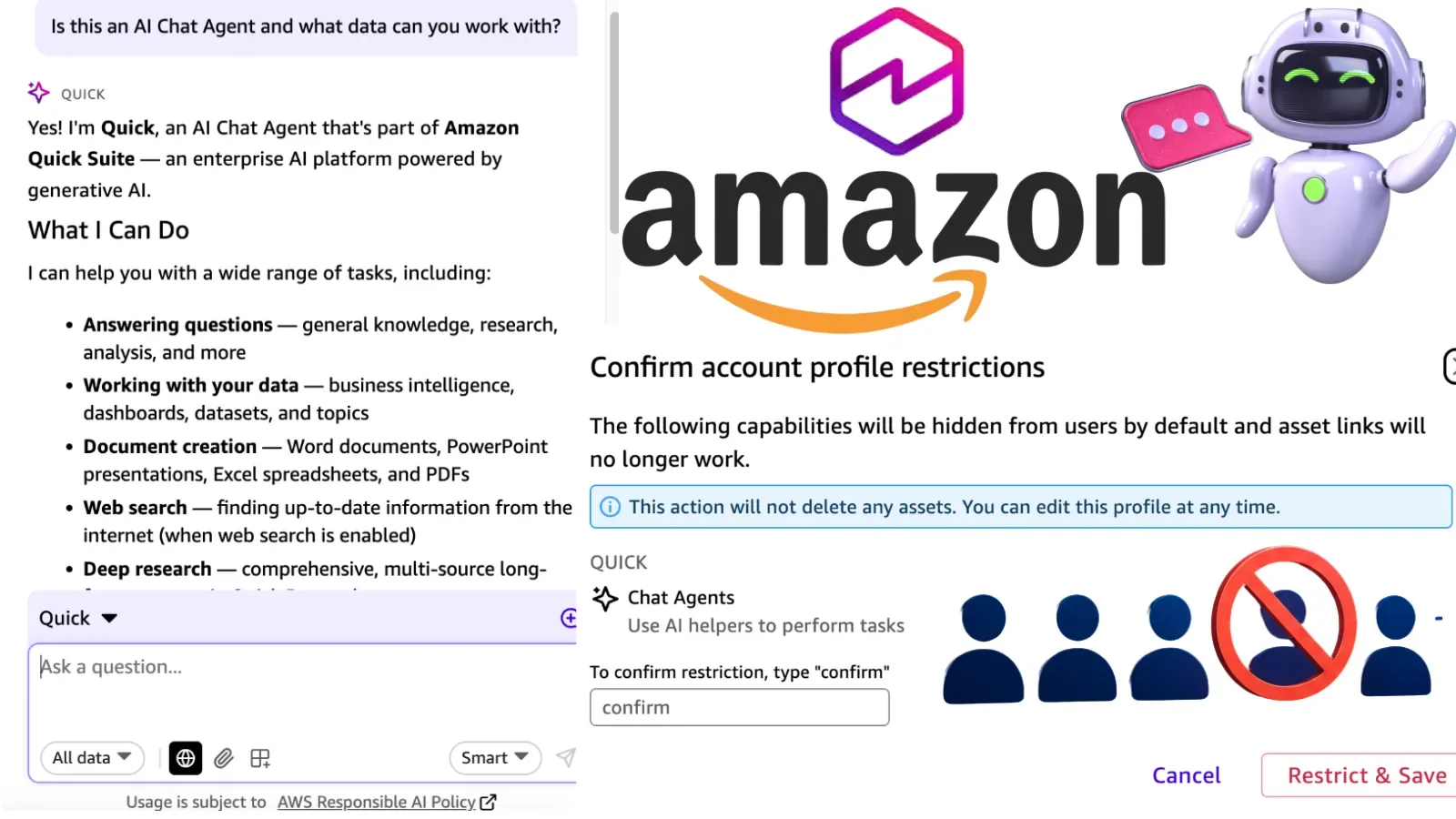

Dieser Fehler schuf eine erhebliche Lücke für Sicherheitsteams in Unternehmen, die unbeabsichtigte Shadow-AI-Nutzung kontrollieren möchten. BURP-Anfrage vor der Behebung zeigt erfolgreiche Interaktion mit dem KI-Chat-Agenten (Quelle: Fog Security). AWS richtet automatisch einen Standard-Chat-Agenten ein, sobald Amazon Q in einer Umgebung aktiviert wird.

Da die Plattform tiefgreifend mit unternehmensinternen

Da die Plattform tiefgreifend mit unternehmensinternen Datenquellen wie CRM-Systemen, Datenbanken und Kommunikationstools integriert ist, verlangen Organisationen oft strenge Kontrollen darüber, welche Mitarbeiter KI-Analysen nutzen dürfen. Die Administratoren waren der Ansicht, die Funktion deaktiviert zu haben, doch der Backdoor-API-Zugriff blieb vollständig offen.

Zwar bestätigten die Forscher, dass die Schwachstelle keinen Zugriff auf Daten anderer Mandanten ermöglichte, sie untergrub jedoch gründlich die Sicherheitsgrenzen innerhalb eines Kontos. Interne Benutzer konnten das KI-Modell unkontrolliert nutzen und umgehen damit die Zugriffssteuerungsmechanismen sowie die strengen Maßnahmen zur Einhaltung unternehmensinterner Compliance-Vorgaben.

Fog Security meldete die Schwachstelle AWS über das HackerOne-Schwachstellen-Meldungsprogramm am 4. März 2026. Der Cloud-Anbieter handelte zügig und setzte einen ersten Patch in ausgewählten Regionen bis zum 11. März ein; am darauffolgenden Tag wurden alle Produktionsumgebungen vollständig behoben. BURP-Anfrage nach der Behebung zeigt 401 Unauthorized (Quelle: Fog Security).

Wenn eingeschränkte Benutzer heute denselben API-Umgehungsversuch

Wenn eingeschränkte Benutzer heute denselben API-Umgehungsversuch unternehmen, antwortet der Server korrekt mit 401 Unauthorized. Trotz der schnellen Patch-Verbreitung hat die mangelnde Transparenz Sicherheitsfachleute alarmiert. AWS klassifizierte die Auswirkung der Schwachstelle als „none" und umging dabei ihre üblichen Protokolle für öffentliche Mitteilungen.

Diese Lücke zwischen dem veröffentlichten Umfang der Schwachstellenberichterstattung und der tatsächlichen Kommunikation lässt Organisationen uninformiert über ihre historische Exposition gegenüber internem KI-Einsatz. Sie uns auf

Thema weiterverfolgen

Interne Verlinkung

Im Kontext weiterlesen

Diese weiterfuehrenden Links verbinden das Thema mit relevanten Archivseiten, Schlagwoertern und inhaltlich nahen Artikeln.

Technologie Archiv

Weitere Meldungen aus derselben Hauptkategorie.

Mehr von Cyber Security News

Alle veroeffentlichten Inhalte derselben Quelle im Archiv.

Neues Exim-Mailprogramm ermöglicht Angreifern beliebigen Code aus der Ferne auszuführen

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

US: Leidos erhält Auftrag für gemeinsames Hyperschall-Waffenprogramm der US-Armee und -Marine

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- Amazon Quick Bug Exposed AI Chat Agents to Users Blocked by Custom Permissions

- Canonical

- https://cybersecuritynews.com/amazon-quick-bug-exposed-ai-chat-agents/

- Quell-URL

- https://cybersecuritynews.com/amazon-quick-bug-exposed-ai-chat-agents/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

Neues Exim-Mailprogramm ermöglicht Angreifern beliebigen Code aus der Ferne auszuführen

Eine kritische Schwachstelle im weit verbreiteten Exim-Mailserver ermöglicht es nicht authentifizierten Angreifern, beliebigen Code auszuführen und exponierte Server vollständig zu kompromittieren.

14.05.2026

Live RedaktionUS: Leidos erhält Auftrag für gemeinsames Hyperschall-Waffenprogramm der US-Armee und -Marine

Das US-Verteidigungsministerium Leidos einen Vertrag über 2,7 Milliarden US-Dollar erteilt, um Entwicklung Serienproduktion für gemeinsame Dienstprogram

14.05.2026

Live RedaktionUS-Unternehmen erhält Förderung für 240-MWe-Atomreaktor mit geschlossenen Brennstoffkreislauf

Die in den USA ansässige First American Nuclear (FANCO) AtkinsRéalis haben eine technische Vereinbarung Einführung des EAGL-1-Schnellspektren-Small-Modular-Reactors (SMR) in Vereinigten Staaten abgeschlossen,

14.05.2026

Live RedaktionApple wehrt sich gegen den KI-Investitions-Wettlauf: Analyst sieht klugen Schachzug, während Mag-7-Rivalen Milliarden verbrennen

Apple scheint eine seiner größten Schwächen – Unfähigkeit, ein eigenständiges, übergreifendes KI-Rahmenwerk zu entwickeln – in eine quasi-Stärke verwandelt zu haben, indem es den 7-Peers fest

14.05.2026

Live Redaktion