Nexcorium-assoierte Mirai-Variante nutzt TBK-DVR-Exploit zur Skalierung von Botnet-Operationen

Eine neue Iteration des berüchtigten Mirai-Botnet, genannt Nexcorium, ist in freier Wildbahn aufgetaucht und zielt aggressiv auf internetkalkierte Videoaufzeichnungsgeräte ab.

Eine neue Iteration des berüchtigten Mirai-Botnet, genannt Nexcorium, ist in freier Wildbahn aufgetaucht und zielt aggressiv auf internetkalkierte Videoaufzeichnungsgeräte ab.

Laut aktueller Bedrohungsforschung, veröffen Eine neue Iteration des berüchtigten Mirai-Botnet, genannt Nexcorium, ist in freier Wildbahn aufgetaucht und zielt aggressiv auf internetkalkierte Videoaufzeichnungsgeräte ab.

Laut aktueller Bedrohungsforschung, veröffentlicht von Fortinet’s FortiGuard Labs, nutzen Bedrohungsakteure eine bekannte Command-Injection-Schwachstelle aus, um TBK DVR-Systeme zu übernehmen und ein groß angelegtes Distributed Denial-of-Service (DDoS)-Botnet aufzubauen.

Fortinet-Forscher berichten, dass die Kampagne spezifisch

Fortinet-Forscher berichten, dass die Kampagne spezifisch die Modelle TBK DVR-4104 und DVR-4216 durch Ausnutzung von CVE-2024-3721 ins Visier nimmt. Dieser OS Command Injection-Fehler ermöglicht es Angreifern, einen Downloader-Skript zu liefern, indem sie Argumente innerhalb des Gerätesystems manipulieren.

Während der Ausnutzungsphase enthüllt der Netzwerkverkehr einen benutzerdefinierten HTTP-Header mit der Aufschrift „X-Hacked-By: Nexus Team – Exploited By Erratic“, was FortiGuard Labs dazu veranlasst, die Kampagne einem relativ unbekannten Bedrohungsakteur zuzuordnen, der als „Nexus Team“ identifiziert wurde.

Sobald das Downloader-Skript ausgeführt wird, lädt es Multi-Architektur-Payloads für ARM-, MIPS- und x86-64-Umgebungen und zeigt anschließend eine Konsolenmeldung mit „nexuscorp has taken control“ an.

Technische Fähigkeiten und Infektionsmechanismen Fortinet analysiert, dass Nexcorium fundamentale Architekturmerkmale mit traditionellen Mirai-Varianten teilt und XOR-kodierte Konfigurationen sowie modulare Komponenten nutzt. Der technische Betrieb stützt sich auf mehrere Kernmechanismen:

Interne Verlinkungen

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- Nexcorium-Associated Mirai Variant Uses TBK DVR Exploit to Scale Botnet Operations

- Canonical

- https://cybersecuritynews.com/nexcorium-associated-mirai-variant-uses-tbk-dvr-exploit/

- Quell-URL

- https://cybersecuritynews.com/nexcorium-associated-mirai-variant-uses-tbk-dvr-exploit/

Ähnliche Inhalte

Verwandte Themen und interne Verlinkung

Fiverr soll Nutzerdaten an Google für Indexierungszwecke weitergeben, so Forscher

Die Freelance-Dienstleistungsplattform Fiverr ist mit einem erheblichen Datenschutzvorfall konfrontiert, nachdem Forscher entdeckten, dass sensible Kundendateien öffentlich zugänglich und von Google durchsucht werden.

19.04.2026

Live Redaktion

So verlängern Sie die Akkulaufzeit Ihrer AirPods

Akkuabnutzung ist normal, aber Faktoren wie übermäßige Hitze können sie beschleunigen. Daher sollten Sie vermeiden, Ihre AirPods extremen Temperaturen und direkter Sonneneinstrahlung auszusetzen, insbesondere beim Laden.

19.04.2026

Live Redaktion

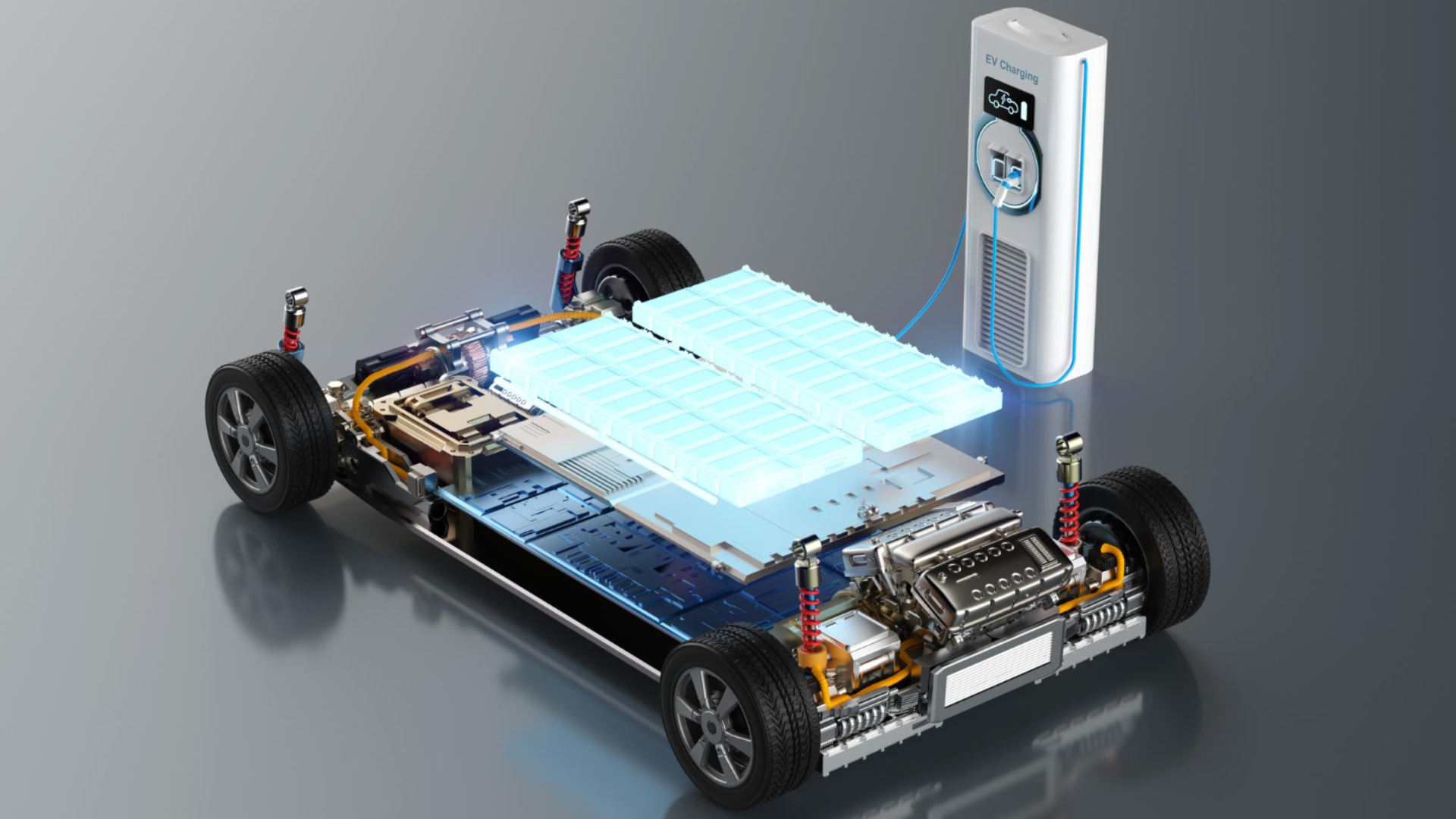

Forscher aus China präsentieren Batteriefallschirm mit 1294 °C für mehr Sicherheit bei Elektroautos

Angesichts des verstärkten Fokus auf die Sicherheit von Elektrofahrzeugen haben Forscher der Nanjing Tech University ein Lithium-Batterie-Isolationsmaterial entwickelt, das Temperaturen von bis zu 2.372°F standhält.

19.04.2026

Live Redaktion

Die Entrümpelung eines US-Kriegsschiffes im Wert von 500 Millionen Dollar durch einen unzeitgemäßen Computerfehler sabotiert

Das Problem rührt von dem angeblichen unsachgemäßen Umgang der Navy mit dem Demontagevertrag im April 2025 her.

19.04.2026

Live Redaktion