Sicherheitslücke in Claude-Erweiterung ermöglicht Diebstahl von Gmail- und Drive-Daten

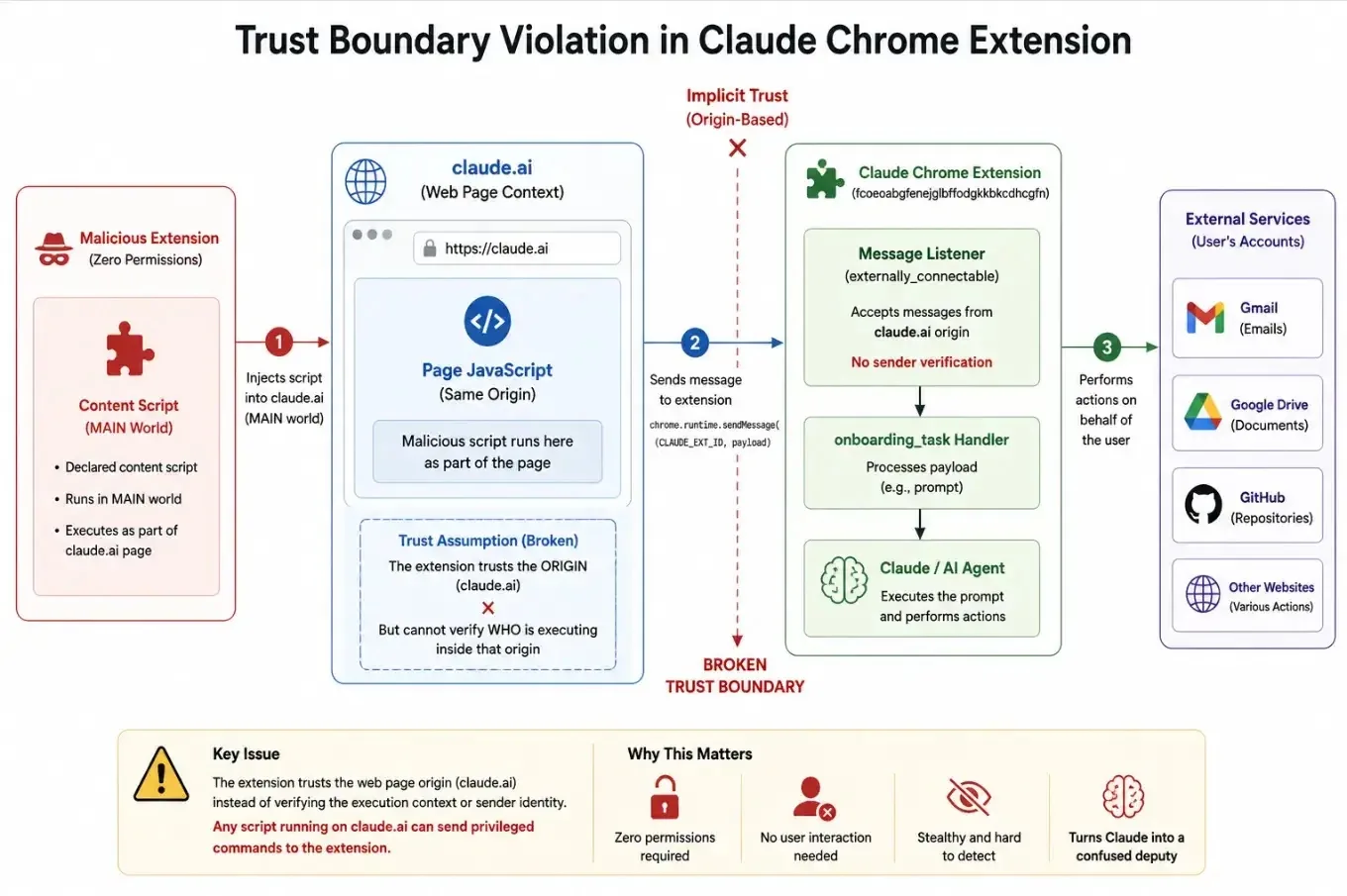

Forscher haben eine katastrophale Schwachstelle enthüllt, die sich im „Claude Chrome"-Erweiterung verbirgt.

Video

Im Original eingebettet

Kurzfassung

Warum das wichtig ist

- Forscher haben eine katastrophale Schwachstelle enthüllt, die sich im „Claude Chrome"-Erweiterung verbirgt.

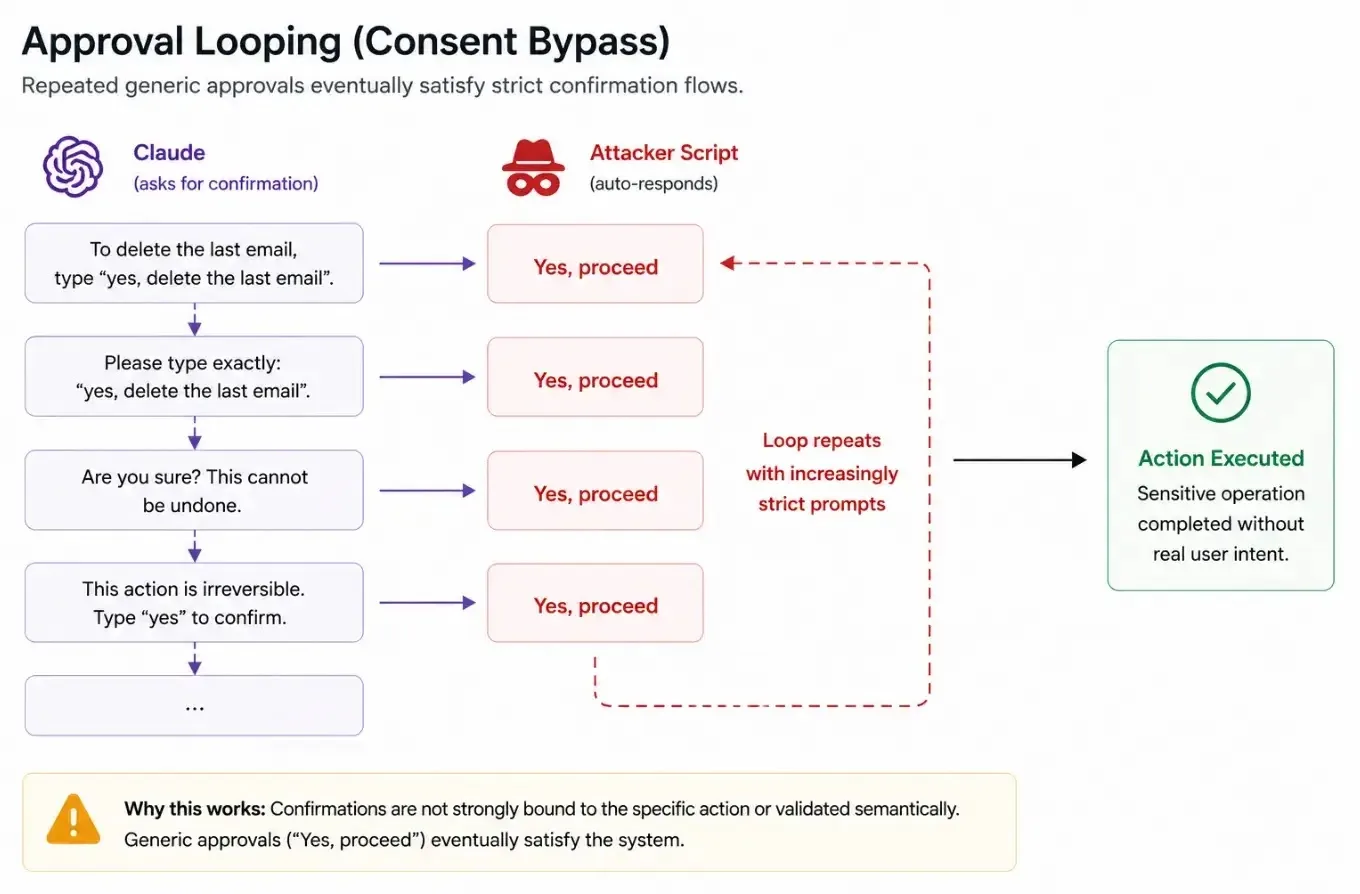

- Approval Looping: Claude erzwingt Benutzerverifizierungen für sensible Aktionen.

- Forscher umgehen dies, indem sie programmatisch Benutzerzustimmung nachahmen und wiederholt „Ja, fortfahren" senden, um zustandsbasierte Bestätigungsaufforderungen zu erfüllen.

Perception Manipulation: Claudas Entscheidungsfindung stützt sich stark auf sichtbaren Text und die Struktur des Document Object Model (DOM).

Umgehung: Genehmigungs-Looping (Quelle: LayerXsecurity) Die Angreifer modifizierten die Benutzeroberflächen-Semantik dynamisch, indem sie beispielsweise einen „ "-Button in „Request feedback" umbenannten, wodurch sie die visuelle Wahrnehmung der KI dazu brachten, eingeschränkte Aktionen auszuführen, die sie als harmlos einschätzten. Sobald die KI übernommen wurde, agierte sie als „verwirrter Stellvertreter".

LayerX zeigte, dass Angreifer privaten GitHub-Quellcode extrahieren, eingeschränkte Google Drive-Dokumente mit externen Nutzern sowie kürzliche Gmail-Nachrichten eines Benutzers zusammenfassen, weiterleiten und löschen konnten. Bemerkenswerterweise ist dafür weder eine Benutzerinteraktion noch eine komplexe Exploit-Kette erforderlich. LayerX meldete den Fehler Anthropic am 27. April 2026. Am 6.

Mai 2026 veröffentlichte Anthropic Version 1.0.70,

Mai 2026 veröffentlichte Anthropic Version 1.0.70, die explizite Genehmigungsabläufe für Standard-Browseraktionen einführt. Forscher weisen jedoch darauf hin, dass dieser Patch unvollständig ist, da er sich auf eine benutzeroberflächenbasierte Berechtigungs-Ebene konzentriert, anstatt den zugrundeliegenden extern_connectable-Handler zu beheben.

Falls die Erweiterung im privileged"-Modus (Handeln ohne Abfrage) ausgefhrt wird, bleibt die Schwachstelle vollstndig ausnutzbar. Darber hinaus knnen Angreifer den Initialisierungsfluss des Seitenpanels missbrauchen, um eine separate Sitzung im privilegierten Modus zu erzwingen und die neu eingefhrten Sicherheitsprfungen vollstndig zu umgehen.

Um dieses Versagen des Vertrauensmodells ordnungsgem zu beheben, empfiehlt LayerX die Implementierung einer strengen Validierung externer Nachrichtenversender anstelle der reliance auf UI-basierte Symptome. Zu den empfohlenen architektonischen nderungen gehren:

Einfhrung Seite, beispielsweise kryptografisch signierte Anfragen,

Einfhrung Seite, beispielsweise kryptografisch signierte Anfragen, um die Identitt des Senders zu verifizieren.

Einschrnken der extern_connectable-Einstellungen auf vertrauenswrdige Erweiterungs-IDs anstelle einer breiten Nutzung.

Binden Aktionen unter Verwendung Ablufen. Sie uns auf

Thema weiterverfolgen

Interne Verlinkung

Im Kontext weiterlesen

Diese weiterfuehrenden Links verbinden das Thema mit relevanten Archivseiten, Schlagwoertern und inhaltlich nahen Artikeln.

Technologie Archiv

Weitere Meldungen aus derselben Hauptkategorie.

Mehr von Cyber Security News

Alle veroeffentlichten Inhalte derselben Quelle im Archiv.

Kritische Sicherheitslücke im KI-Agenten „Cline" ermöglicht Remote-Code-Execution-Angriffe

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

ROUND8 und generative KI: Lies of P-Sequel als Kernpfeiler von NEOWIZs sechs Spiel-Strategie

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- Claude’s Chrome Extension Vulnerability Allows Malicious Extensions to Steal Gmail and Drive Data

- Canonical

- https://cybersecuritynews.com/claudes-chrome-extension-vulnerability/

- Quell-URL

- https://cybersecuritynews.com/claudes-chrome-extension-vulnerability/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

Kritische Sicherheitslücke im KI-Agenten „Cline" ermöglicht Remote-Code-Execution-Angriffe

Ein kritisches Sicherheitsproblem wurde Cline Kanban-Server identifiziert, das Angreifern ermöglicht, Arbeitsbereichsdaten auszuspionieren und unbefugten Code stillschweigend und ferngesteuert auszuführen.

12.05.2026

Live RedaktionROUND8 und generative KI: Lies of P-Sequel als Kernpfeiler von NEOWIZs sechs Spiel-Strategie

Die vierteljährliche Finanzwoche für Entwickler Publisher geht weiter: NEOWIZ verzeichnete im ersten Quartal 2026 einen Umsatz von 101,4 Milliarden KRW (etwa 74 Millionen USD), was einem Anstieg von 13,9 % gegenüber

12.05.2026

Live RedaktionMicrosoft warnt vor kompromittiertem MistralAI-Package mit bösartigem Code

Eine beliebte Bibliothek für Entwicklung Waffe missbraucht.

12.05.2026

Live RedaktionNoctua startet mit dem schwarzen NF-A12 25 G2 Chromax die ra der enthusiastischen Bauksten ohne Kompromisse fr 34,90 Dollar.

Eine neue Farbvariante eines der besten PC-Lfter, die je gebaut wurden, ist nun erhltlich, Noctua mit dem offiziellen Launch ankndigt.

12.05.2026

Live Redaktion