Sandworm-Hacker: Angriff auf kritische OT-Systeme nach IT-Kompromittierung

Die russische staatlich unterstützte Hackergruppe Sandworm ist dabei erwischt worden, einen gezielten Übergang Technologie-Systeme vorzunehmen, die physische Infrastrukture

Kurzfassung

Warum das wichtig ist

- Die russische staatlich unterstützte Hackergruppe Sandworm ist dabei erwischt worden, einen gezielten Übergang Technologie-Systeme vorzunehmen, die physische Infrastrukture

- Die Kampagne ist beunruhigend, da sie nicht auf hochentwickelte Exploits zurückgreift.

- Stattdessen nutzt Sandworm Türen, die bereits offen gelassen wurden, und verwandelt ungelöste Schwachstellen in Startpunkte für Angriffe auf industrielle Steuerungssysteme.

Sandworm, auch unter den Bezeichnungen APT44, Seashell Blizzard und Voodoo Bear bekannt, wird dem GRU-Einheit 74455, der Cyber-Sabotageeinheit der russischen Militärspionage, zugeschrieben. Die Gruppe verfügt über eine langjährige und zerstörerische Erfolgsbilanz und ist verantwortlich für die Angriffe auf das ukrainische Stromnetz sowie den Malware-Ausbruch NotPetya im Jahr 2017.

Im Gegensatz zu finanzmotivierten Ransomware-Gruppen verfolgt Sandworm ein einziges Ziel: Störungen zu verursachen und, wenn notwendig, physische Schäden anzurichten. Forscher Telemetriedaten von 10 Industriekunden aus sieben Ländern, die Aktivitäten vom Juli 2025 bis Januar 2026 abdecken.

Die Analyse bestätigte 29 separate Sandworm-Vorfälle und enthüllte einen Bedrohungsakteur, der methodisch vorgeht, aggressiv ausweitet und nicht aufgibt, wenn er entdeckt wird. Besonders beunruhigend an dieser Kampagne ist, wie vermeidbar ein Großteil der Vorfälle war.

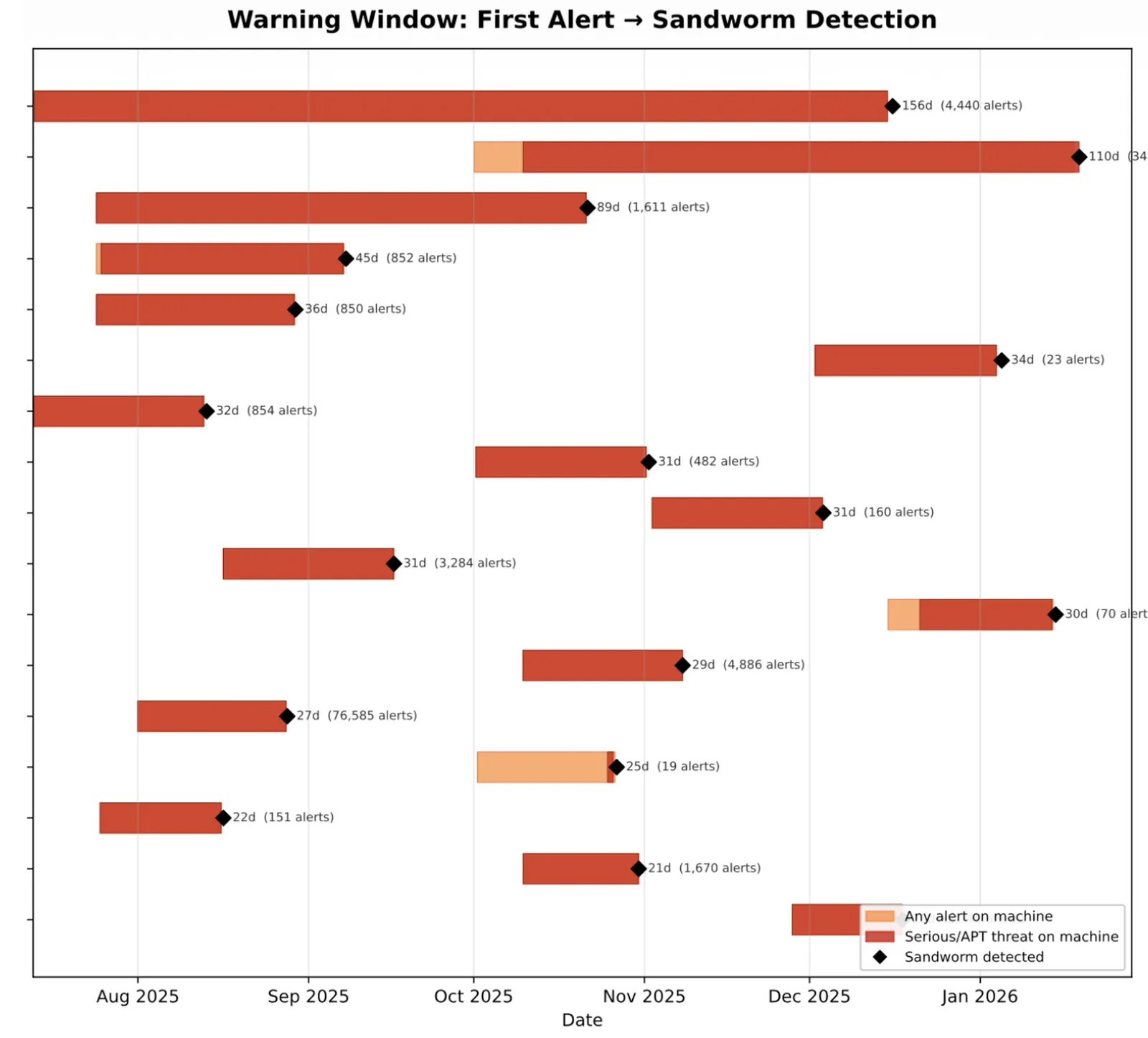

Jedes infizierte System hatte Wochen

Jedes infizierte System hatte Wochen oder Monate zuvor hochvertrauenswürdige Sicherheitswarnungen generiert, lange bevor Sandworm eintraf.: Im Durchschnitt sandten kompromittierte Systeme Warnsignale über lang. Dies waren keine leisen Eindringungen, sondern laute, gut dokumentierte Angriffe, die unbeachtet blieben.

Die eingesetzten Exploit-Ketten umfassten EternalBlue, DoublePulsar und WannaCry – alle Werkzeuge, die seit Jahren öffentlich bekannt und patchbar waren. Sandworm benötigte keine neuen Tricks. Es drang in Umgebungen vor, die andere Angreifer bereits übernommen hatten, und nutzte diese Ankerpunkte, um tiefer in industrielle Bereiche vorzudringen.

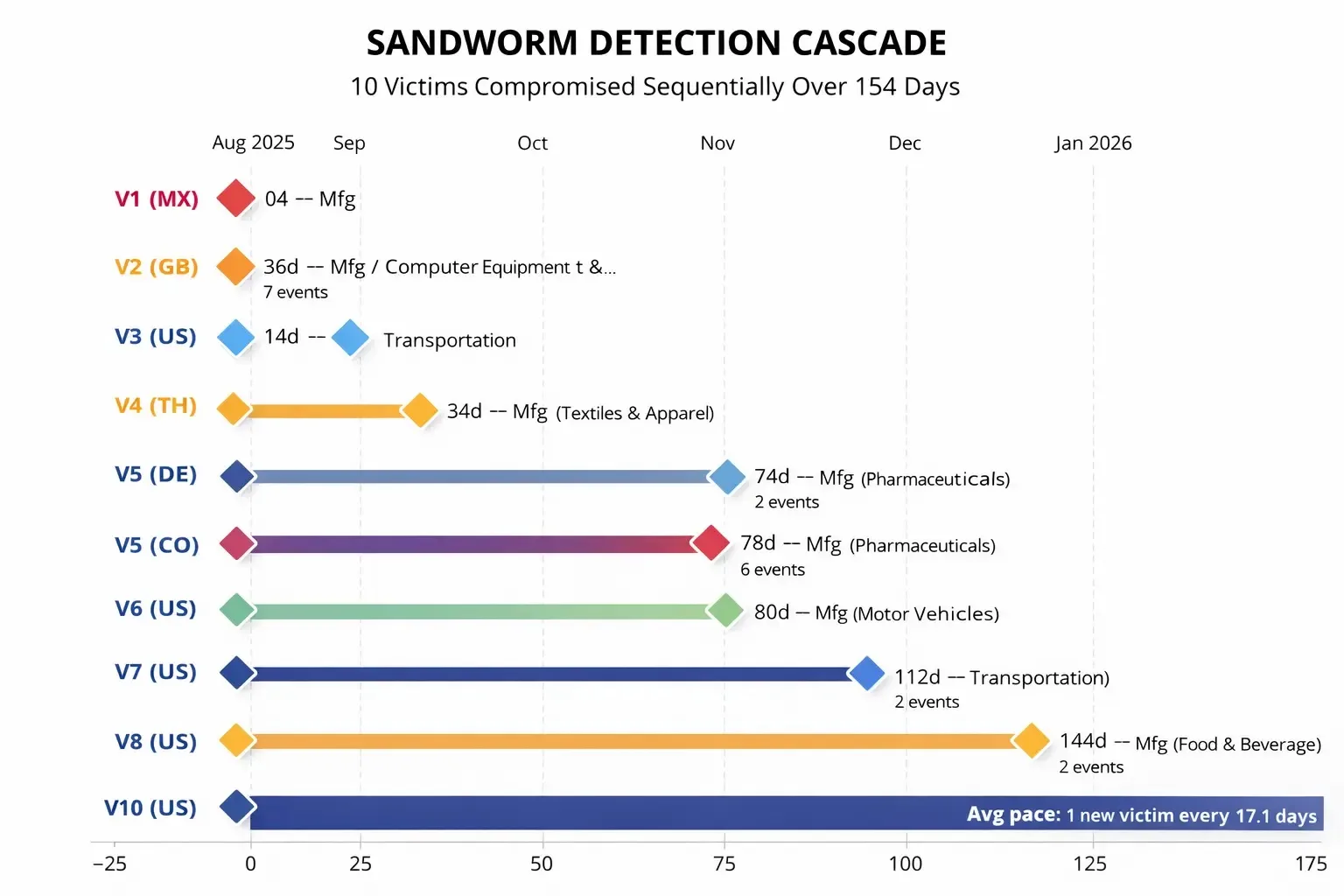

Sandworm-Erkennungskaskade (Quelle – Nozomi Networks) Sobald Sandworm eine Präsenz im Netzwerk etabliert hatte, blieb es nicht stumm. Siebzehn infizierte Maschinen starteten laterale Angriffe gegen 923 eindeutige interne Ziele. Im extremsten Fall zielte ein einzelner kompromittierter Host allein auf 405 interne Systeme ab, und ein einziger Infektionsvorfall führte zu einer 12-fachen Steigerung des Alarmvolumens.

Die Ziele waren nicht zufällig gewählt.

Die Ziele waren nicht zufällig gewählt. Sandworm zeigte eine klare Absicht, industrielle Steuerungssysteme zu erreichen, und traf direkt Engineering-Workstations, Mensch-Maschine-Schnittstellen sowie Feldsteuergeräte, darunter Remote Terminal Units (RTUs), programmierbare Logiksteuerungen (PLCs) und intelligente elektronische Geräte.

An einem Opferstandort wurden 286 Engineering-Workstations angegriffen, während an einem weiteren Standort 95 Mensch-Maschine-Schnittstellen ins Visier genommen wurden. Es handelt sich dabei nicht nur um reine Computer, da diese physische Ausrüstung in Fabriken, Kraftwerken und Verkehrsnetzen steuern. Warnfenster zwischen erstem Alarm und der Erkennung (Quelle: Nozomi Networks).

Forscher fest, dass die Aktivitäten und mittwochs um den Moskauer Abend hochgehen. Dieser bürokratische Rhythmus deutet auf eine zentral organisierte Operation hin. Dies entspricht der Struktur der Arbeitswoche russischer Regierungs- und Militäreinheiten. Steigerung nach der Erkennung und defensive Maßnahmen Eines der alarmierendsten Befunde ist das Verhalten, sobald er entdeckt wird.

Statt sich zurückzuziehen, eskaliert die Gruppe.

Statt sich zurückzuziehen, eskaliert die Gruppe. In allen betroffenen Umgebungen nahm die Aktivität nach der Erkennung zu: Die Anzahl der Alarme stieg, neue Angriffsarten traten auf, mehr Systeme wurden angegriffen, und der Fokus verschob sich stärker auf industrielle Steuerungssysteme. Die meisten Opfer erlebten eine gleichzeitige Eskalation in vier bis sechs der sieben messbaren Dimensionen.

Dies bedeutet, dass eine teilweise Erkennung ohne vollständige Eindämmung die Lage verschlimmern kann. Sicherheitsteams müssen sich schnell begeben, insbesondere bei Systemen mit Zugriff auf operative Technologien. Incident-Response-Pläne sollten davon ausgehen, dass Sandworm nach einer Entdeckung härter vorgehen wird, nicht zurückstecken.

Nozomi Networks empfiehlt, selbst Routinealarme wie Erkennungen nicht als Hintergrundlärm, sondern als ernsthafte strategische Warnungen zu behandeln. Verteidiger sollten sich auf grundlegende Hygiene konzentrieren, veraltete Protokolle entfernen, die Netzwerksegmentierung zwischen IT- und OT-Umgebungen durchsetzen und sicherstellen, dass frühere Kompromittierungen vollständig behoben sind und nicht nur eingedämmt werden.

Engineering-Workstations und ICS-Management-Systeme sollten als kritische Assets behandelt, vom allgemeinen Internetzugang getrennt und eng überwacht werden. Sandworm nutzte konsequent vorab kompromittierte Umgebungen und langjährige Sicherheitslücken aus, was bedeutet, dass starke Grundlagen viele dieser Eindringlinge ganz verhindert hätten. Sie uns auf

Thema weiterverfolgen

Interne Verlinkung

Im Kontext weiterlesen

Diese weiterfuehrenden Links verbinden das Thema mit relevanten Archivseiten, Schlagwoertern und inhaltlich nahen Artikeln.

Technologie Archiv

Weitere Meldungen aus derselben Hauptkategorie.

Mehr von Cyber Security News

Alle veroeffentlichten Inhalte derselben Quelle im Archiv.

MSI Vector 16 HX AI Laptop: Gratis 007 First Light auf Amazon bringt 276 Dollar Ersparnis.

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Samsungs RAM-Mangel trifft Exynos 2700: Trotz fortschrittlichster 2-nm-Architektur muss Kompromiss eingegangen werden

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- Sandworm Hackers Pivot From Compromised IT Systems Toward Critical OT Assets

- Canonical

- https://cybersecuritynews.com/sandworm-hackers-pivot-from-compromised-it-systems/

- Quell-URL

- https://cybersecuritynews.com/sandworm-hackers-pivot-from-compromised-it-systems/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

MSI Vector 16 HX AI Laptop: Gratis 007 First Light auf Amazon bringt 276 Dollar Ersparnis.

IO Interactives 007 First Light ist bald da, und was wäre ein besserer Weg, Gamer auf diese AAA-Titel vorzubereiten, als NVIDIAs neues Bundle, das mit jedem GeForce-RTX-Grafikkartenkauf eine Kopie des Spiels beinhaltet.

14.05.2026

Live RedaktionNeues Xbox Cloud Gaming-Controller-Leak: Xbox soll 8BitDo kopiert haben

ürt: Der brasilianische Regulator Tecnoblog hat anscheinend ein neues Xbox-Controller entlarvt, das speziell für Xbox Cloud Gaming entwickelt wurde.

14.05.2026

Live RedaktionApple rettet Intel mit historischem Auftragspaket – doch 80 Prozent der Bestellungen hängen von einem einzigen iPhone-Chip ab

Laut dem renommierten Apple-Analysten Ming-Chi Kuo Apple Intel „ein einmal-in-einer-Generation-Fenster Wiederaufbau seiner Fertigung" geboten, auch wenn der anfängliche Auftragsfluss eher zögerlich ist.

14.05.2026

Live Redaktion