Open WebUI: Datei-Upload-Schwachstelle ermöglicht One-Click-Remote-Code-Execution

Ein einzelner Klick kann Angreifern ermöglichen, eine kritische, ungepatchte Schwachstelle Open WebUI auszunutzen, um Kontrolle über KI-Arbeitsbereiche zu übernehmen, Remote-Code auszuführen, Konten zu übernehmen

Kurzfassung

Warum das wichtig ist

- Ein einzelner Klick kann Angreifern ermöglichen, eine kritische, ungepatchte Schwachstelle Open WebUI auszunutzen, Kontrolle über KI-Arbeitsbereiche zu übernehmen, Remote-Code auszuführen, Konten zu übernehmen

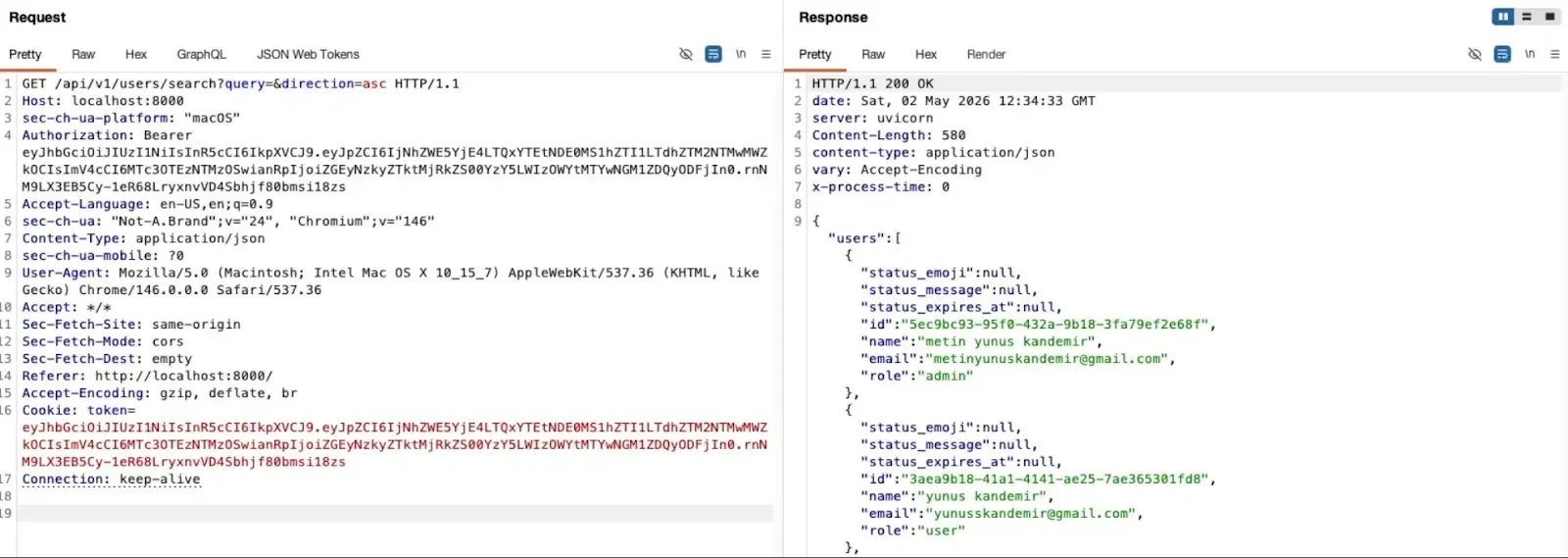

- Administratoren: Wenn ein Administrator oder ein Benutzer mit Workspace-Berechtigungen auf den bösartigen Bildlink klickt, erzielt der Angreifer eine One-Click-Remote-Code-Execution (RCE).

- Das JavaScript erstellt stillschweigend über die Anwendungsschnittstelle ein bösartiges Tool und öffnet einen dauerhaften Backdoor-Zugang.

Standardbenutzer: Wenn ein regulärer Benutzer auf den Link klickt, löst das Skript einen Account Takeover (ATO) aus. Es extrahiert stillschweigend die Browserdaten des Benutzers, stiehlt seine Authentifizierungstokens und kopiert dessen gesamte Chatverlauf, um die sensiblen Daten an einen externen Server zu senden. Ist das Opfer bereits angemeldet, ist keine weitere Authentifizierung erforderlich.

Der Angriff erfolgt augenblicklich im Hintergrund. Diese Zero-Day-Schwachstelle ist in der Open WebUI-Version 0.7.2 noch nicht behoben. Kandemir meldete das Problem ursprünglich dem Hersteller am 10. März 2026. Am 6. Mai 2026 schloss das Open WebUI-Team den Bericht jedoch als Duplikat.

Es verwies auf eine nicht öffentlich bekannte Sicherheitsmitteilung und teilte dem Forscher UseHacker mit, dass sein Schwachstellenbericht keine offizielle Anerkennung erhalten würde. Laut UseHacker veröffentlichte Kandemir den vollständigen Proof of Concept (PoC) am 8. Mai 2026, da er die Reaktion als Verstoß gegen die Richtlinien zur verantwortungsvollen Offenlegung ansah.

Da kein offizielles Patch veröffentlicht wurde, müssen Organisationen, die Open WebUI einsetzen, manuelle Schutzmaßnahmen ergreifen, um ihre Umgebungen zu schützen. – Dateitypen einschränken: Administratoren sollten den Backend-Code anpassen, um eine strenge Whitelist für die Variable media_type durchzusetzen.

Nur sichere Formate wie image/png, image/jpeg, image/gif und image/webp sollten akzeptiert werden. image/svg+xml muss vollständig blockiert werden.

Vermeiden Sie verdächtige Links: Bis ein Patch bereitgestellt wurde, müssen Benutzer äußerste Vorsicht walten lassen. Klicken Sie nicht auf unerwartete Links, die zur Open WebUI-Anwendung weiterleiten, insbesondere URLs, die /profile/image oder /auth?redirect= enthalten. Sie uns auf

Thema weiterverfolgen

Interne Verlinkung

Im Kontext weiterlesen

Diese weiterfuehrenden Links verbinden das Thema mit relevanten Archivseiten, Schlagwoertern und inhaltlich nahen Artikeln.

Technologie Archiv

Weitere Meldungen aus derselben Hauptkategorie.

Mehr von Cyber Security News

Alle veroeffentlichten Inhalte derselben Quelle im Archiv.

Micron verdoppelt AI-Speicher mit 256-GB-DDR5-RDIMMs bei 9200 MT/s – 40-Prozent-Sprung gegenüber aktuellen Modulen

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Brauchen Sie heute noch WLAN-Repeater?

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- Open WebUI Vulnerability via File Upload Leads to 1-Click RCE Attack

- Canonical

- https://cybersecuritynews.com/open-webui-1-click-rce-attack/

- Quell-URL

- https://cybersecuritynews.com/open-webui-1-click-rce-attack/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

Micron verdoppelt AI-Speicher mit 256-GB-DDR5-RDIMMs bei 9200 MT/s – 40-Prozent-Sprung gegenüber aktuellen Modulen

Micron hat mit Lieferung seiner schnellsten DDR5 RDIMM-Speichermodul Kapazitäten von 256 GB Geschwindigkeiten 9200 MT/s begonnen.

12.05.2026

Live Redaktion

Brauchen Sie heute noch WLAN-Repeater?

Ein WLAN-Repeater, auch bekannt Wireless Repeater, ist ein kleines Gerät, das etwa in Mitte zwischen Ihrem Router und Totzonen positioniert wird.

12.05.2026

Live RedaktionIvanti-Patches beheben Sicherheitslücken in Secure Access, Xtraction, vTM und Endpoint Manager

Ivanti hat seine Sicherheitsupdates für Patch Tuesday Mai 2026 veröffentlicht, dabei Schwachstellen in vier Produkten offengelegt und darauf hingewiesen, dass künstliche Intelligenz bereits hilft, Ingenieuren Fehler

12.05.2026

Live RedaktionNVIDIA baut mit fünf Partnern stillschweigend ein Orbital-KI-Imperium und hetzt Elon Musks Space-Datacenter-Pläne

NVIDIA streckt sich buchstäblich nach Sternen, da Unternehmen plant, seine zukünftigen KI-Rechenzentren Weltraum zu errichten, während terrestrische Ressourcen zu einem wesentlichen Engpass werden.

12.05.2026

Live Redaktion