Microsoft Research beweist: KI generiert realistische Befehlszeilen und Prozess-Telemetriedaten

Künstliche Intelligenz ist nun in Lage, Angriffstelemetrie zu generieren, die sich sowohl optisch als auch verhaltensmäßig wie Original verhält, und dies verändert Denkweise üfu

Kurzfassung

Warum das wichtig ist

- Künstliche Intelligenz ist nun Lage, Angriffstelemetrie zu generieren, die sich sowohl optisch als auch verhaltensmäßig Original verhält, und dies verändert Denkweise üfu

- In neuer Forschung zeigen Microsoft-Forscher, dass große Sprachmodelle realistische Befehlszeilen und Prozessbäume erstellen können, die menschlich durchgeführte Eindringungen sehr genau nachahmen.

- Anstatt auf seltene reale Vorfälle zu warten, können Verteidiger nun ihre eigenen Umgebungen mit überzeugenden, synthetischen Angriffen überfluten, um die Erkennungslogik im großen Maßstab zu stressen.

Dieser Wandel erfolgt zu einem Zeitpunkt, an dem Organisationen zwar überflutet sind, aber dennoch Schwierigkeiten haben zu validieren, ob ihre Warnungen tatsächlich einen erfahrenen Angreifer erfassen können. Herkömmliche Testmethoden stützen sich auf eine begrenzte Auswahl an Skripten, wiederholte Vorfälle oder manuell erstellte Testfälle, die die Kreativität moderner Bedrohungsakteure selten abbilden.

Synthetische, einen Weg, riskantes Verhalten sicher zu simulieren, ohne Produktionssysteme mit echter Malware zu belasten. Laut Forschern Projekt darauf, Modelle zu trainieren, die verstehen, wie reale Angriffe ber Befehlszeilen, Prozesse und Eltern-Kind-Beziehungen hinweg ablaufen.

Durch das Lernen aus kuratierten Telemetriedaten und Red-Team-bungen kann das Modell neue Befehlssequenzen vorschlagen, die in einer spezifischen Umgebung plausibel, kohrent und kontextbewusst wirken. KI kann realistische Befehlszeilen generieren. Das Ergebnis ist ein Strom, der bestehende Erkennungssysteme in weitaus vielfltigerer und realistischerer Weise herausfordert, als dies die meisten manuellen Anstze leisten knnen.

Fr Sicherheitsteams hat dies eine zweifache

Fr Sicherheitsteams hat dies eine zweifache Auswirkung: Erstens erhalten sie eine wiederholbare Methode, um Analysen zu bewerten, noch bevor ein Angreifer in ihren Logs erscheint. Zweitens knnen sie dieselben synthetischen Szenarien nutzen, um Analysten auszubilden, Triage-Workflows zu optimieren und zu verstehen, wie nderungen an der Protokollierung oder Konfiguration die Sichtbarkeit im Laufe der Zeit beeinflussen.

Im Kern der Arbeit steht der Einsatz generativer Modelle zur Erstellung, die sich an das Verhalten realer Tools und Betriebssysteme anpassen, anstatt lediglich auf den ersten Blick verdächtige, zufällige Zeichenketten zu produzieren.

Das System berücksichtigt dabei Aspekte wie die Reihenfolge der Argumente, gängige administrative Muster sowie die natürliche Abfolge während lateraler Bewegungen oder bei Diebstahl Modellausgaben in ausführbare Sequenzen umgewandelt, die

oder Testumgebungen nachgespielt werden können.

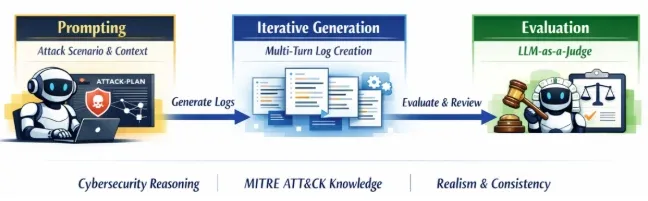

oder Testumgebungen nachgespielt werden können. Die dreistufige KI-Agenten-Pipeline umfasst das Generieren, die iterative Erstellung mittels LLM-as-a-Judge (Quelle: Microsoft). Die Forschung untersucht zudem den Aufbau äumen, sodass jeder synthetische Befehl in einer realistischen Weise mit seinem Eltern- und Kindprozess verknüpft ist.

Dies ist ßer Bedeutung, da viele fortschrittliche Erkennungssysteme auf ungewöhnliche Prozessbeziehungen statt auf einzelne, isoliert betrachtete Protokolleinträge angewiesen sind. Durch die Nachbildung dieser Beziehungen wird KI-generierte Telemetrie zu einem deutlich besseren Ersatz für das tatsächliche Verhalten, dass das Team Leitlinien definiert, um Missbrauch der Technologie zu verhindern.

Die Modelle werden in kontrollierten Umgebungen trainiert und eingesetzt, wobei der Zugriff auf Sicherheitsingenieur-Szenarien beschränkt ist und nicht auf öffentliche Schnittstellen. Das Ziel besteht darin, Verteidigern dabei zu helfen, sich gegen glaubwürdige Angriffsmuster zu üben, nicht ihnen fertige Playbooks für Bedrohungsakteure zur Verfügung zu stellen.

Haltbarkeit im Praxistest

Was dies für Verteidiger bedeutet Eines der Hauptversprechen dieses Ansatzes sind schnellere und zuverlässigere Zyklen der Detektionsentwicklung. Statt eine Regel zu schreiben, wochenlang zu warten, ob sie jemals auslöst, und dann zu raten, warum sie stumm blieb, können Ingenieure ihre SIEM-, Endpunkt-Plattform oder ihren Data Lake sofort mit synthetischen Angriffen überfluten, die realistischen Kill Chains.

Dies verkürzt Feedback-Schleifen und hilft Teams zu verstehen, welche Analysen tatsächlich Abdeckung bieten und welche lediglich in der Dokumentation gut aussehen. Microsoft-Forscher empfehlen Organisationen, zunächst synthetische Protokolle in isolierten Umgebungen zu integrieren, in denen Detektionsinhalte schnell iteriert werden können, ohne das Produktionssystem durch Rauschen zu gefährden.

Im Laufe der Zeit können Teams kontrollierte „Attacken-Übungen" planen, bei denen zum normalen Datenverkehr ausgeführt werden und alle als Testaktivität gekennzeichnet sind, um eine sichere Analyse zu ermöglichen. Zyklischer Agenten-Workflow (Quelle: Microsoft).

Zudem betonen sie die Bedeutung der

Zudem betonen sie die Bedeutung der Kombination dieser Tests mit klaren Erfolgsmetriken wie der Zeit bis zur Erkennung, der Treue der Alarme und der Anzahl der manuellen Schritte, die Analysten zur Bestätigung eines Befunds durchführen müssen. Eine weitere zentrale Empfehlung lautet, Trainingsdaten und Szenarien kontinuierlich zu aktualisieren, sodass sich synthetische Telemetrie mit neuen Angriffstechniken weiterentwickelt.

Wenn Angreifer neue Techniken anwenden oder neue Dienste angreifen, sollten Verteidiger diese Muster in die Daten integrieren, die die Generierung leiten. Dies trägt dazu bei, sicherzustellen, dass Modelle nicht darin stecken bleiben, veraltete Angriffsstile wiederzuspielen, die nicht mehr den aktuellen Bedrohungen entsprechen.

Die Forschung zeigt, dass realistische synthetische Daten auch Organisationen zugutekommen können, die über keine großen Mengen historischer Vorfälle verfügen. Kleinere Teams oder solche, die sich erst am Anfang ihrer Sicherheitsreise befinden, können dennoch Erkennungen für eine breite Palette, ohne auf tatsächliche Verletzungen warten zu müssen.

Leistung und Energieausbeute

In Kombination mit bestehender Bedrohungsintelligenz und Red Teaming werden Prozess-Telemetriedaten ein weiteres Instrument, das das Spielfeld für Verteidiger ausgleicht. Wie bei jeder leistungsstarken neuen Technik gehen die Vorteile mit Verantwortung einher.

Die Autoren betonen eine strenge Governance darüber, wer synthetische Angriffe generieren und ausführen darf, wo diese ausgeführt werden dürfen und wie die daraus resultierenden Daten gekennzeichnet und gespeichert werden. Sorgfältig gehandhabt bietet KI-Unterstützung im Bereich der Erkennungsentwicklung einen Weg, die Komplexität moderner Protokolle in einen Vorteil statt in eine Belastung zu verwandeln. Sie uns auf

Thema weiterverfolgen

Interne Verlinkung

Im Kontext weiterlesen

Diese weiterfuehrenden Links verbinden das Thema mit relevanten Archivseiten, Schlagwoertern und inhaltlich nahen Artikeln.

Technologie Archiv

Weitere Meldungen aus derselben Hauptkategorie.

Mehr von Cyber Security News

Alle veroeffentlichten Inhalte derselben Quelle im Archiv.

Kadokawa bestätigt Elden Ring: Tarnished Edition und The Duskbloods für 2026 – offizielles Erscheinungsdatum noch unbekannt

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Wissenschaftler erzeugen intensive Lichtstrahlen mit Einsteins „fliegendem Spiegel

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- Microsoft Research Shows AI Can Generate Realistic Command Lines and Process Telemetry

- Canonical

- https://cybersecuritynews.com/microsoft-research-shows-ai-can-generate-realistic/

- Quell-URL

- https://cybersecuritynews.com/microsoft-research-shows-ai-can-generate-realistic/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

Kadokawa bestätigt Elden Ring: Tarnished Edition und The Duskbloods für 2026 – offizielles Erscheinungsdatum noch unbekannt

Tage nachdem ein kanadischer Einzelhändler anscheinend Informationen über Erscheinungsdatum : Tarnished Edition für Nintendo Switch 2 preisgegeben hatte, veröffentlichte Mutterunternehmen des

14.05.2026

Live RedaktionWissenschaftler erzeugen intensive Lichtstrahlen mit Einsteins „fliegendem Spiegel

Ein Forscherteam University Oxford und Queen's University Belfast Vereinigten Königreich hat nachgewiesen, dass es mit einer nichtlinearen optischen Technik namens relativistische harmonische Erzeugung extr

14.05.2026

Live RedaktionCPUID integriert AMD Gorgon Halo und Intel Wildcat Lake sowie Bartlett Lake in CPU-Z

Mehrere neu veröffentlichte und kommende Hardwarekomponenten wurden nun in die CPU-Z-Datenbank aufgenommen, was eine verbesserte Berichterstattung Programm ermöglicht.

14.05.2026

Live RedaktionUS testet für den Stadtkrieg entwickelte robotergezüchtete Kampfhunde

Die USA haben ein australisches Verteidigungsunternehmen damit beauftragt, fortschrittliche Roboterhunde und modulare Waffensysteme für Einsatz Konflikten niedriger Intensität zu liefern.

14.05.2026

Live Redaktion