Mehrere Sicherheitslücken im Exim-Mailserver führen durch bösartige DNS-Daten zum Absturz

Das Exim-Entwicklungsteam Version 4.99.2 veröffentlicht, um vier neu entdeckte Sicherheitslücken zu beheben, die seine Mailserver-Software betreffen.

Kurzfassung

Warum das wichtig ist

- Das Exim-Entwicklungsteam Version 4.99.2 veröffentlicht, um vier neu entdeckte Sicherheitslücken zu beheben, die seine Mailserver-Software betreffen.

- Diese Mängel ermöglichen es Angreifern, potenziell Server zum Absturz zu bringen, Speicher zu beschädigen oder sensible Informationen zu durchsickern.

- Da Exim einer der am weitesten verbreiteten Message Transfer Agents im Internet ist, müssen Systemadministratoren dieses Update sofort anwenden, um ihre E-Mail-Infrastruktur zu sichern.

CVE-2026-40684 verursacht einen Absturz durch bösartige DNS-Daten, wobei fehlerhafte PTR-Einträge einen oktalen Druckfehler auf Systemen auslösen, die die musl C Library verwenden, was zu einem vollständigen Absturz der Verbindungsinstanz führt.

CVE-2026-40685 löst Out-of-Bounds-Lese- und Schreibvorgänge bei korrupten JSON-Konfigurationen aus, die JSON-Operatoren auf ungültigen externen Eingaben verwenden, was direkt zu Heap-Korruption führen kann.

CVE-2026-40686 legt Out-of-Bounds-Lese-Probleme über große UTF-8-Nachzeichen frei; die Verarbeitung fehlerhafter Header könnte Datenlecks verursachen, wenn für nachfolgende E-Mails in derselben Verbindung Fehlermeldungen erforderlich sind.

CVE-2026-40687 erzeugt Out-of-Bounds-Schwachstellen im SPA-Authentifikator; die

CVE-2026-40687 erzeugt Out-of-Bounds-Schwachstellen im SPA-Authentifikator; die Verbindung zu einem kompromittierten externen SPA oder NTLM-Dienst kann dazu führen, dass die Instanz abstürzt oder Heap-Speicher speichert.

Mailserver dienen als zentrales Kommunikationsrückgrat für moderne Organisationen und machen sie zu sehr attraktiven Zielen für Bedrohungsakteure. Wenn Angreifer Out-of-Bounds-Lese- und Schreibschwachstellen ausnutzen, manipulieren sie die Art und Weise, wie ein Programm seinen Speicherbereich zuweist.

Dies ermöglicht böswilligen Benutzern, sensible Daten zu extrahieren, auf die sie keinen Zugriff haben sollten, oder Daten zu überschreiben und so den normalen Serverbetrieb zu stören.

Der DNS-bezogene Absturz verdeutlicht insbesondere, wie

Der DNS-bezogene Absturz verdeutlicht insbesondere, wie ein einfaches fehlerhaftes Record eine Denial-of-Service-Bedingung für Systeme verursachen kann, die auf die musl C Library angewiesen sind. Bedrohungsakteure setzen routinemäßig automatisierte Scanner ein, um ungepatchte Mailserver zu identifizieren, die mit dem Internet verbunden sind.

Die Offenlegung dieser Endpunkte macht sie anfällig für automatisierte Ausbeutung und gezielte Datenextraktionskampagnen. Abhilfemaßnahmen Systemadministratoren sollten dringend ein Upgrade auf Exim 4.99.2 priorisieren.

Die offizielle Sicherheitsfreigabe ist derzeit als tarball-Download ären Exim FTP-Seite verfügbar. Sie kann auch direkt aus dem offiziellen Exim Git-Repository gezogen werden.

Moegliche Anwendungen

Laut dem Advisory werden ältere Versionen , und Netzwerkverteidiger sollten dies beachten. Dies bedeutet, dass ältere Bereitstellungen diese Schwachstellen dauerhaft mit sich tragen können, es sei denn, sie werden auf den aktuellen Branch aktualisiert.

Administratoren sollten außerdem ihre E-Mail-Header-Konfigurationen überprüfen, um eine ordnungsgemäße Validierung extern bereitgestellter JSON- und UTF-8-Eingaben zu gewährleisten. Sie uns auf

Kontaktieren Sie uns, um Ihre Geschichten zu präsentieren. Der Beitrag Multiple Exim Mail Server Vulnerabilities Leads to Crash with Malicious DNS data erschien zuerst bei Cyber Security News.

Thema weiterverfolgen

Interne Verlinkung

Im Kontext weiterlesen

Diese weiterfuehrenden Links verbinden das Thema mit relevanten Archivseiten, Schlagwoertern und inhaltlich nahen Artikeln.

Technologie Archiv

Weitere Meldungen aus derselben Hauptkategorie.

Mehr von Cyber Security News

Alle veroeffentlichten Inhalte derselben Quelle im Archiv.

10 Gründe, warum Sie sich für die Nintendo Switch 2 statt der PS5 entscheiden sollten

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

LG Japan senkt den Vorbestellerpreis für das 5K2K UltraGear OLED um 21 % und macht den Flaggschiff-Monitor vor dem Launch günstiger

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- Multiple Exim Mail Server Vulnerabilities Leads to Crash with Malicious DNS data

- Canonical

- https://cybersecuritynews.com/exim-mail-server-vulnerabilities/

- Quell-URL

- https://cybersecuritynews.com/exim-mail-server-vulnerabilities/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

10 Gründe, warum Sie sich für die Nintendo Switch 2 statt der PS5 entscheiden sollten

Unsere Absicht ist nicht zu sagen, welche Konsole besser ist, da beide offensichtlich sehr unterschiedliche Märkte bedienen – wenn Sie wissen, welche Sie wollen, dann ist dies nichts für Sie.

02.05.2026

Live Redaktion

LG Japan senkt den Vorbestellerpreis für das 5K2K UltraGear OLED um 21 % und macht den Flaggschiff-Monitor vor dem Launch günstiger

LG Japan hat auf seiner offiziellen japanischen Website die offiziellen Preise für seine High-End OLED Gaming-Monitore sowie Spezifikationen veröffentlicht.

02.05.2026

Live Redaktion

Die USA planen den Kauf unbemannter Kampfflugzeuge und suchen 1 Milliarden Dollar Finanzierung

Die United States Force bereitet sich darauf vor, ihre Initiative für Collaborative Combat Aircraft (CCA) in eine neue Phase zu überführen, indem sie erhebliche Mittel für Erstbeschaffung sucht.

02.05.2026

Live Redaktion

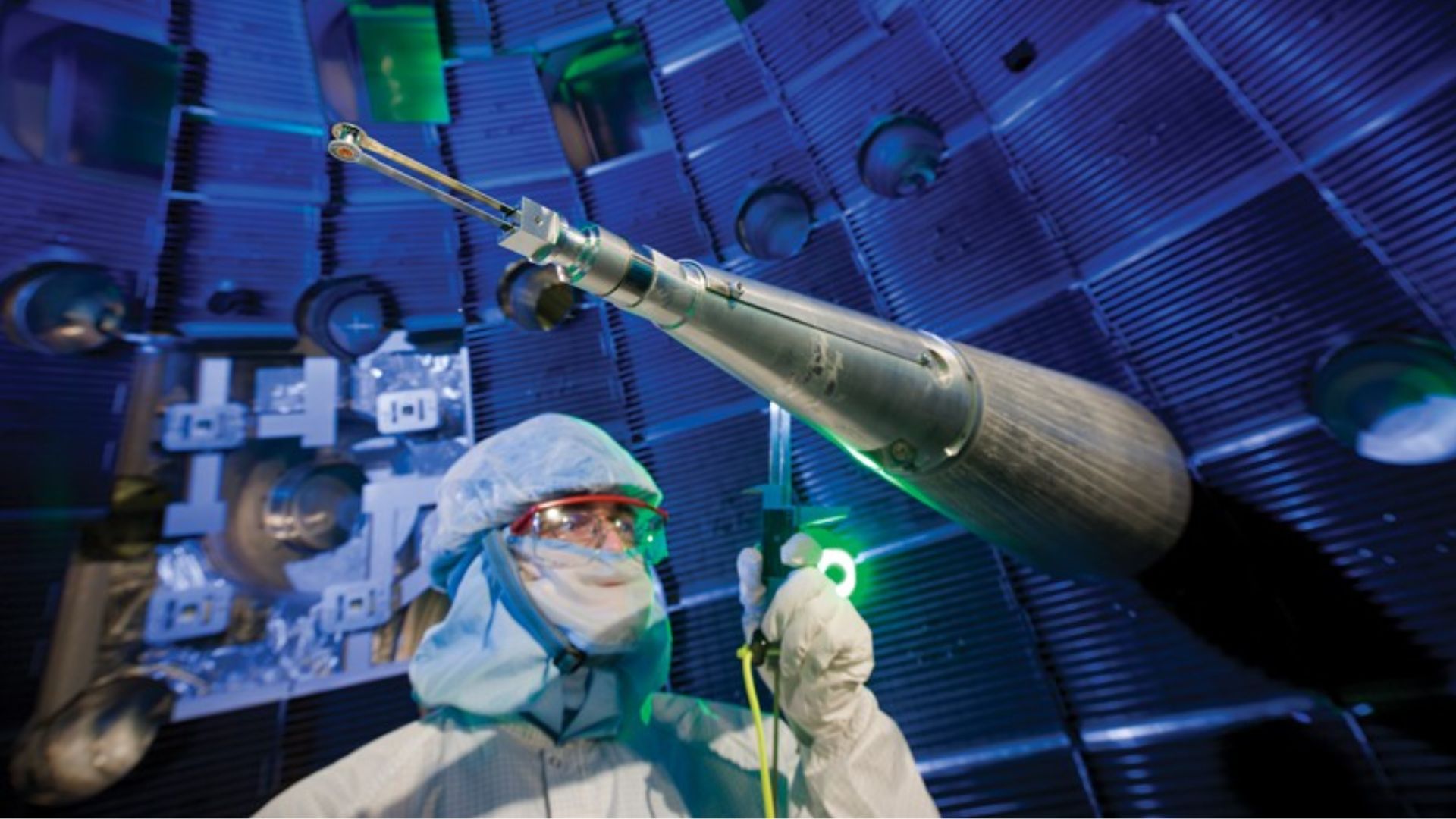

Neue kompakte Laser-Plasma-Beschleuniger-Technologie könnte Fusionsreaktoren voranbringen

Forscher Heinrich-Heine-Universität Düsseldorf und Forschungszentrums Jülich haben „zum ersten Mal weltweit“ bestätigt, dass Polarisationszustand Teilchen während Laser-Plasma-Beschleunigung erhalten

02.05.2026

Live Redaktion