Kritische Schwachstelle in NGINX ermöglicht Remote-Code-Execution-Angriffe – Proof-of-Concept veröffentlicht

Eine kritische Heap-Buffer-Overflow-Schwachstelle, die seit 2008 Quellcode , wurde nun öffentlich bekannt gegeben.

Kurzfassung

Warum das wichtig ist

- Eine kritische Heap-Buffer-Overflow-Schwachstelle, die seit 2008 Quellcode , wurde nun öffentlich bekannt gegeben.

- Es liegt ein funktionierender Proof-of-Concept-Exploit vor, der eine unauthentifizierte Remote-Code-Execution (RCE) gegen einen der weltweit am weitesten verbreiteten Webserver ermöglicht.

- Der Schwachstelle wurde ein CVSS-Score von 9.2 zugewiesen; CVE-2026-42945 befindet sich in NGINX ngx_http_rewrite_module.

Der Fehler wurde erstmals in Version 0.6.27 eingeführt, die im Jahr 2008 veröffentlicht wurde, und blieb über alle Versionen bis einschließlich 1.30.0 über einen Zeitraum von 18 Jahren unbemerkt. 18 Jahre alte RCE-Schwachstelle in NGINX Der Fehler wird ausgelöst, wenn eine Konfiguration sowohl Rewrite- als auch Set-Direktiven gemeinsam verwendet, was ein häufiges Muster in API-Gateway-Einrichtungen darstellt.

Der interne Skript-Engine über ein Zweischritt-System: Im ersten Schritt wird die Speichergöße berechnet, im zweiten Schritt werden die Daten in den zugewiesenen Puffer geschrieben. Der kritische Fehler liegt in einem Zustandsinkonsistenz zwischen den beiden Durchgängen. Wenn eine Rewrite-Anweisung ein Fragezeichen (?) enthält, wird im Haupt-Skript-Engine dauerhaft die Flagge is_args = 1 gesetzt.

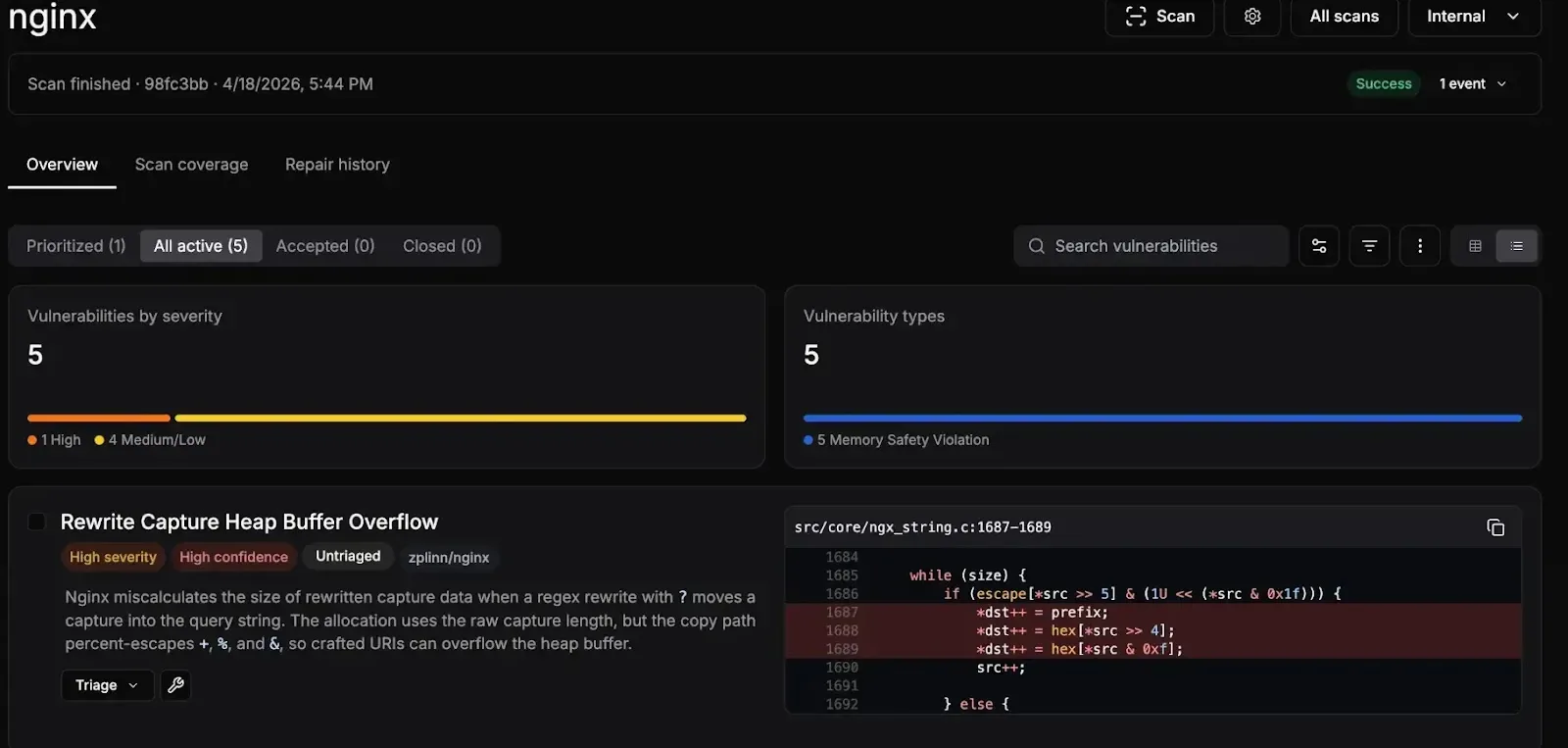

Während jedoch im ersten Durchgang (zur Längenberechnung) ein auf Null gesetzter Sub-Engine verwendet wird, ist is_args effektiv auf Null. Die Länge wird dabei ohne Berücksichtigung der URI-Escape-Sequenzen berechnet. NGINX wurde durch vier Speicherfehler angegriffen (Quelle: depthfirst).

Im zweiten Durchgang (Kopierphase) läuft der

Im zweiten Durchgang (Kopierphase) läuft der Haupt-Engine mit is_args = 1, wodurch die ngx_escape_uri-Funktion jedes escapierbare Byte von 1 auf 3 Bytes aufbläht. Das Ergebnis: Es werden deutlich mehr Daten in den Puffer geschrieben, als dort Platz vorgesehen war, was zu einem klassischen Heap-Buffer-Overflow führt. Forscher entwickelten einen funktionierenden RCE-Exploit für Systeme mit deaktiviertem ASLR.

Das Sicherheitsforschungsinstitut depthfirst entdeckte die Schwachstelle autonom während einer Code-Überprüfung im April 2026, bei der zudem drei weitere Speicher-Korruptionsfehler identifiziert wurden. Die Angriffsreihen kombinieren Heap-Manipulation, das Sprühen über POST-Body-Daten und die deterministische Multi-Prozess-Architektur, um eine zuverlässige und wiederholbare Codeausführung zu ermöglichen.

Ein öffentliches Proof-of-Concept (PoC) ist nun auf GitHub verfügbar. Neben dem kritischen Schwachstellen wurden drei weitere CVEs bestätigt. Die Schwachstelle betrifft eine breite Palette von F5/NGINX-Produkten, darunter NGINX Open Source Versionen 0.6.27 bis 1.30.0, NGINX Plus Versionen R32 bis R36, NGINX Instance Manager, NGINX App Protect WAF, NGINX Gateway Fabric und NGINX Ingress Controller.

F5 veröffentlichte sein offizielles Sicherheitswarnung am 13. Mai 2026. Administratoren sollten umgehend auf NGINX 1.30.1 oder 1.31.0 aktualisieren. Organisationen, die sich nicht sofort patchen können, sollten ihre Konfigurationen auf die kombinierte Verwendung der Direktiven `rewrite` und `set` prüfen und exponierte NGINX-Deployments bis zur vollständigen Patchung hinter einer zusätzlichen WAF-Schicht einschränken.

Thema weiterverfolgen

Interne Verlinkung

Im Kontext weiterlesen

Diese weiterfuehrenden Links verbinden das Thema mit relevanten Archivseiten, Schlagwoertern und inhaltlich nahen Artikeln.

Technologie Archiv

Weitere Meldungen aus derselben Hauptkategorie.

Mehr von Cyber Security News

Alle veroeffentlichten Inhalte derselben Quelle im Archiv.

Flüssig fließende Gold-Nanopartikel eröffnen den Weg zu adaptiven Materialien

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

GTA 6: Angeblich öffnen sich die Vorbestellungen am Montag, 18. Mai, laut einer undatierten Best Buy-E-Mail.

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- Critical 18-Year-Old NGINX Vulnerability Enables Remote Code Execution Attacks – PoC Released

- Canonical

- https://cybersecuritynews.com/18-year-old-nginx-rce-vulnerability/

- Quell-URL

- https://cybersecuritynews.com/18-year-old-nginx-rce-vulnerability/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

Flüssig fließende Gold-Nanopartikel eröffnen den Weg zu adaptiven Materialien

Forscher Japan haben entdeckt, dass Gold-Nanopartikel an Luft/Wasser-Grenzflche ihre Struktur dynamisch Reaktion Temperaturnderungen und mechanische Kompression umorganisieren knnen.

14.05.2026

Live RedaktionGTA 6: Angeblich öffnen sich die Vorbestellungen am Montag, 18. Mai, laut einer undatierten Best Buy-E-Mail.

Rockstar Games könnte sich Start Vorbestellungsaktion für GTA 6 sehr nahe befinden.

14.05.2026

Live RedaktionKritische MongoDB-Schwachstelle ermöglicht Angreifern Ausführung beliebigen Codes

Eine kürzlich enthüllte kritische Schwachstelle MongoDB könnte Bedrohungsakteuren ermöglichen, beliebigen Code auszuführen und ihnen damit potenziell die vollständige Kontrolle über betroffene Server zu verschaffen

14.05.2026

Live Redaktion

Die fünf günstigsten Amazon-Alexa-Geräte im Jahr 2026

Menschen, die ihr tägliches Leben mit intelligenter Technologie verbessern möchten, stehen vor einer breiten Auswahl, da die meisten großen Tech-Unternehmen Geräte anbieten, die nahezu jede denkbare Situation abdecken.

14.05.2026

Live Redaktion