KI-gestützte Lazarus-Kampagne zielt mit hinterhältigen Coding-Challenges auf Entwickler ab

Eine örderte Bedrohungsgruppe führt eine aktive Kampagne durch, bei der sie Softwareentwickler durch gefälschte Vorstellungsgespräche und manipulierte Programmieraufgaben dazu verleitet, Malwar

Kurzfassung

Warum das wichtig ist

- Eine örderte Bedrohungsgruppe führt eine aktive Kampagne durch, bei der sie Softwareentwickler durch gefälschte Vorstellungsgespräche und manipulierte Programmieraufgaben dazu verleitet, Malwar

- Die Gruppe, die HexagonalRodent (auch als Expel-TA-0001 bezeichnet) verfolgt wird, wird weithin als Untergruppe oder Ableger des breiteren Lazarus-Hacking-Ökosystems angesehen, das mit dem Geheimdienstapparat Nordkoreas verbunden ist.

- Bedrohungsakteure geben sich als Tech-Recruiter aus und nähern sich Entwicklern über Plattformen wie oder veröffentlichen gefälschte Stellenangebote auf beliebten Karriereportalen.

SvyTech-Check

Redaktionelle Einordnung

Kernpunkt

Eine örderte Bedrohungsgruppe führt eine aktive Kampagne durch, bei der sie Softwareentwickler durch gefälschte Vorstellungsgespräche und manipulierte Programmieraufgaben dazu verleitet, Malwar

Warum relevant

Die Gruppe, die HexagonalRodent (auch als Expel-TA-0001 bezeichnet) verfolgt wird, wird weithin als Untergruppe oder Ableger des breiteren Lazarus-Hacking-Ökosystems angesehen, das mit dem Geheimdienstapparat...

Einordnung

SvyTech ordnet die Meldung aus Cyber Security News als Teil des Themenfelds Technologie ein und verweist auf den Originalartikel, damit Leser Fakten, Quelle und Kontext nachvollziehen koennen.

Eine örderte Bedrohungsgruppe führt eine aktive Kampagne durch, bei der sie Softwareentwickler durch gefälschte Vorstellungsgespräche und manipulierte Programmieraufgaben dazu verleitet, Malwar Eine örderte Bedrohungsgruppe führt eine aktive Kampagne durch, bei der sie Softwareentwickler durch gefälschte Vorstellungsgespräche und manipulierte Programmieraufgaben dazu verleitet, Malware zu installieren.

Die Gruppe, die HexagonalRodent (auch als Expel-TA-0001 bezeichnet) verfolgt wird, wird weithin als Untergruppe oder Ableger des breiteren Lazarus-Hacking-Ökosystems angesehen, das mit dem Geheimdienstapparat Nordkoreas verbunden ist. Die Kampagne folgt einem einfachen, aber effektiven Muster.

Bedrohungsakteure geben sich als Tech-Recruiter aus und nähern sich Entwicklern über Plattformen wie oder veröffentlichen gefälschte Stellenangebote auf beliebten Karriereportalen.

.webp&ref=https%3A%2F%2Fcybersecuritynews.com%2Fai-assisted-lazarus-campaign-targets%2F&sig=WYjgeOb70Y2USeAg6kdeft73jLtpm2Xiw79P0U9nauw)

Sobald ein Entwickler Interesse zeigt, erhält er eine „zu Hause durchzuführende Programmierprüfung“ (take-home coding assessment), ein Projekt, das er fertigstellen und zur Überprüfung einreichen muss. Diese Prüfungen wirken legitim, enthalten jedoch versteckte Malware, die leise in den Code und die Projektkonfigurationsdateien eingebettet ist.

Die Gruppe zielt hauptsächlich auf Web3-Entwickler ab mit dem Ziel, Kryptowährungen und NFTs zu stehlen.

In nur drei Monaten exfiltrierte der Bedrohungsakteur insgesamt 26.584 Kryptowährungs-Wallets von 2.726 infizierten Entwicklersystemen, wobei die öffentlichen Schlüssel, die bis zu 12 Millionen US-Dollar an Krypto-Assets beherbergen, offengelegt wurden.

Quelllink

Originalquelle: Cyber Security News

Thema weiterverfolgen

Interne Verlinkung

Im Kontext weiterlesen

Diese weiterfuehrenden Links verbinden das Thema mit relevanten Archivseiten, Schlagwoertern und inhaltlich nahen Artikeln.

Technologie Archiv

Weitere Meldungen aus derselben Hauptkategorie.

Mehr von Cyber Security News

Alle veroeffentlichten Inhalte derselben Quelle im Archiv.

HVAC-Techniker entdeckt ungenutzten 2014er AMD-PC von Ex-Chef Rory Read im Keller eines Kunden mit Windows 8.1 und Bulldozer-Hardware

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

CyberCheck360 erkennt bösartige Links trotz bestandenem SPF, DKIM und DMARC

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- AI-Assisted Lazarus Campaign Targets Developers With Backdoored Coding Challenges

- Canonical

- https://cybersecuritynews.com/ai-assisted-lazarus-campaign-targets/

- Quell-URL

- https://cybersecuritynews.com/ai-assisted-lazarus-campaign-targets/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

HVAC-Techniker entdeckt ungenutzten 2014er AMD-PC von Ex-Chef Rory Read im Keller eines Kunden mit Windows 8.1 und Bulldozer-Hardware

Kopieren Sie den Link

10.06.2026

Live Redaktion

CyberCheck360 erkennt bösartige Links trotz bestandenem SPF, DKIM und DMARC

12 Dollar für die Domain, 72 Stunden Geduld und die Zugangsdaten Ihres Finanzteams – denn Authentifizierung verrät Ihnen, wer die E-Mail gesendet hat, niemals, wohin der Link führt, und wie die Erkennung beim Klick die

10.06.2026

Live Redaktion

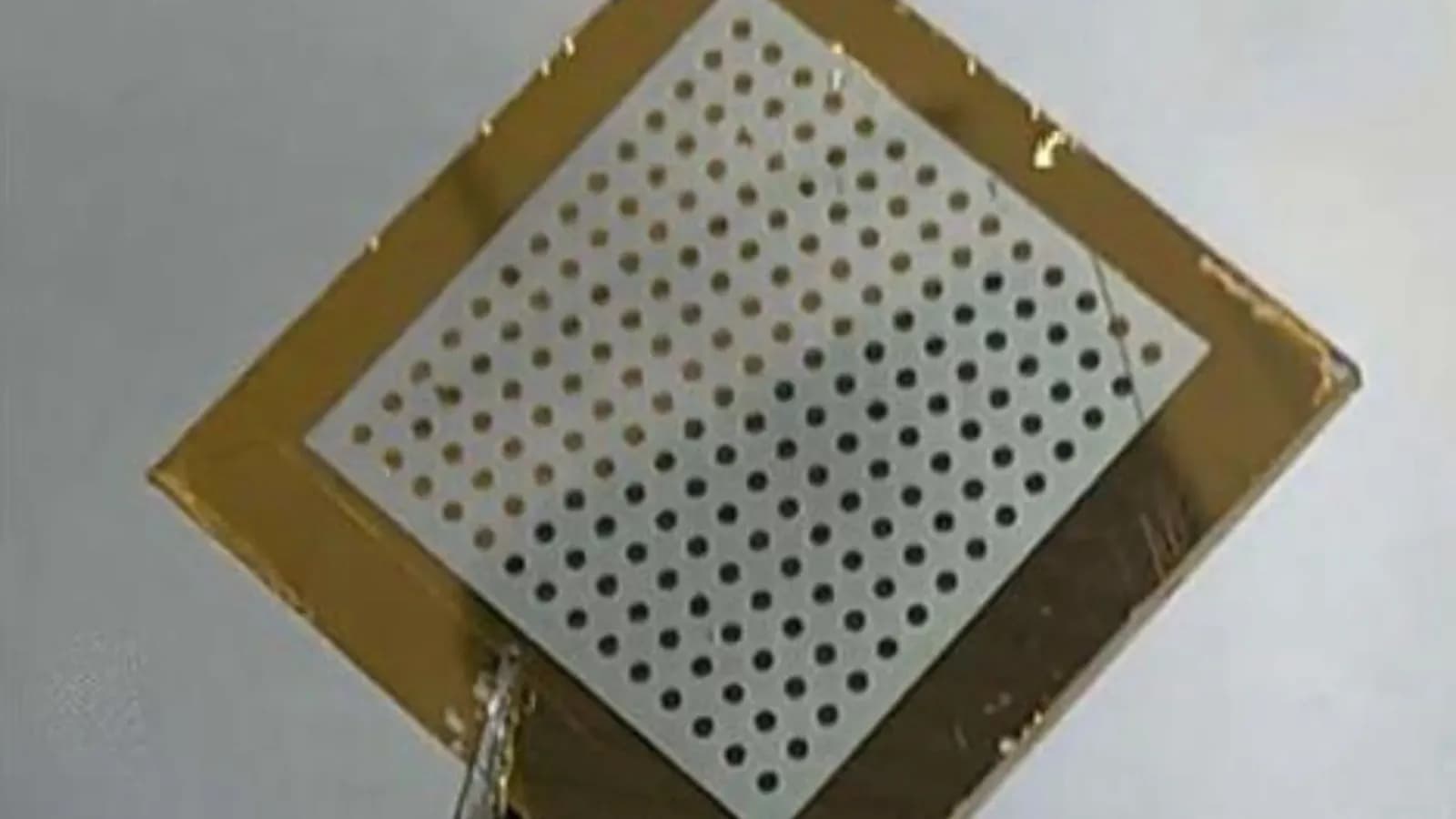

US entwickelt künstliche Augen für Roboter und autonome Fahrzeuge

Forscher der Pennsylvania State University haben ein menschliches Auge nachahmendes Gerät entwickelt, um selbstfahrende Autos bei wechselnden Lichtverhältnissen vor „Blindheit" zu schützen.

10.06.2026

Live Redaktion

Elon Musks Orbitalrechenzentrum: 120 kW AI-Leistung, grösser als eine Boeing 747

Elon Musk hat in einem 30-minütigen Video, das auf dem X-Konto des Unternehmens veröffentlicht wurde, das erste detaillierte Design des SpaceX-Satelliten AI1 vorgestellt.

10.06.2026

Live Redaktion