Hackern nutzen Schwachstelle CVE-2026-41940 zur Übernahme von cPanel- und WHM-Servern

Eine tödliche Schwachstelle, die eine Authentifizierungsumgehung ermöglicht, betrifft derzeit weltweit cPanel- WebHost Manager (WHM)-Server.

Kurzfassung

Warum das wichtig ist

- Eine tödliche Schwachstelle, die eine Authentifizierungsumgehung ermöglicht, betrifft derzeit weltweit cPanel- WebHost Manager (WHM)-Server.

- Diese als CVE-2026-41940 katalogisierte kritische Lücke weist einen apokalyptischen maximalen Schweregrad von 9,8 auf und hat im Wesentlichen Cyberkriminellen direkt die Schlüssel zum Königreich übergeben.

- Ohne Notwendigkeit eines einzigen Benutzernamens oder Passworts durchbrechen unauthentifizierte Remote-Angriffe rücksichtslos Sicherheitsperimeter, um die absolute Administratorsteuerung zu erlangen.

Bedrohungsakteure nutzen diese Zero-Day-Schwachstelle derzeit aggressiv als Waffe aus und lösen eine Flut, parasitären Kryptominern und tief verankerten Hintertüren in verwundbaren Linux-Umgebungen aus. Seit der öffentlichen Bekanntgabe Ende April 2026 haben Bedrohungsintelligenz-Plattformen einen massiven Anstieg automatisierter Angriffe auf diese Schwachstelle registriert.

DailyDarkWeb meldet, dass weltweit über 2.000 eindeutige IP-Adressen, die hauptsächlich aus den USA, Deutschland, Brasilien und den Niederlanden stammen, aktiv nach dieser Schwachstelle suchen und sie ausnutzen. Sicherheitsforscher 2.

Mai auf die Schwere der Bedrohung hin und stellten fest, dass Hacker diese Verwundbarkeit erfolgreich instrumentalisiert haben, um Netzwerke ärs in Südostasien zu kompromittieren und dabei sensible Archive im Umfang 4,37 GB aus den Jahren 2020 bis 2024 gestohlen haben. CVE-2026-41940 entführt cPanel-Server.

Sicherheitsanalysten ausgefeilte, anhaltende Kampagne einem inoffiziellen

Sicherheitsanalysten ausgefeilte, anhaltende Kampagne einem inoffiziellen Hackerkollektiv unter dem internen Decknamen „Mr_Rot13" zugeschrieben. Seit mindestens 2020 agiert diese Gruppe still und hat in der Vergangenheit bösartige PHP-Backdoors eingesetzt, die ändig unbemerkt bleiben. JavaScript-Code wird injiziert (Quelle: Xlab).

Die Gruppe hat sich ihren Namen verdient, indem sie häufig den Rot13-Algorithmus einsetzt, um ihre Command-and-Control-(C2)-Infrastruktur innerhalb injizierter JavaScript-Payloads zu verschleiern.

Aktuelle Untersuchungen zeigen, dass Mr_Rot13 eine hochorganisierte Operation ist und nicht ein opportunistisches Ring ützt sich auf maßgeschneiderte, gut gewartete Malware und reagiert dynamisch auf Sicherheitsforscher, die ihre Infrastruktur untersuchen. Beispielsweise rotieren sie häufig ihre Telegram-Bot-Token und aktualisieren ihre Malware-Payloads, um aktive Erkennung und Analyse zu umgehen.

Der Infektionsprozess beginnt, wenn Angreifer CVE-2026-41940

Der Infektionsprozess beginnt, wenn Angreifer CVE-2026-41940 ausnutzen, um die Authentifizierung zu umgehen und ihnen sofortige Administratorrechte auf dem Zielsystem zu verschaffen. Ohne Benutzernamen oder Passwort setzen die Angreifer ein auf Go basierendes Injektionswerkzeug namens „Payload" ein.

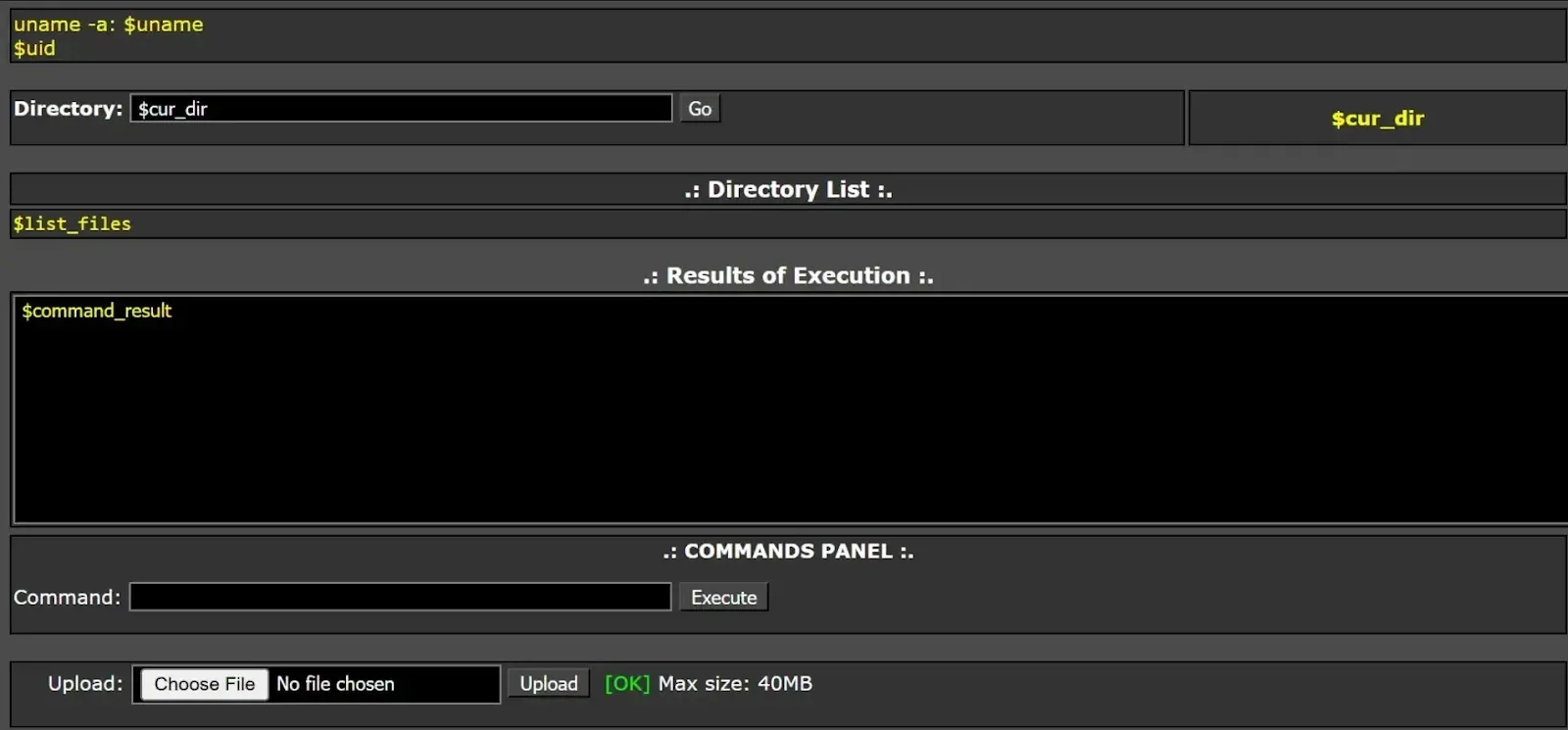

Forscher, dass die Codestruktur und das Protokollierungsformat dieses Werkzeugs von künstlicher Intelligenz generiert zu sein scheinen. Über eine Webseite können kompromittierte Systeme ferngesteuert werden (Quelle: XLab). Nach der Ausführung ändert das Injektionswerkzeug sofort das Root-Passwort des Servers und installiert bösartige SSH-Öffentliche Schlüssel, um einen dauerhaften Hintertürzugang sicherzustellen.

Anschließend legt die Malware einen benutzerdefinierten PHP-Webshell namens „Cpanel-Python" ab. Dieses injiziert bösartiges JavaScript in die benutzerdefinierten Login-Seiten des Servers. Der injizierte Skript stiehlt aktiv Benutzerdaten, User-Agent-Strings und URLs und übermittelt die gestohlenen Daten über eine AJAX-Anfrage an einen entfernten C2-Server.

Leistung und Energieausbeute

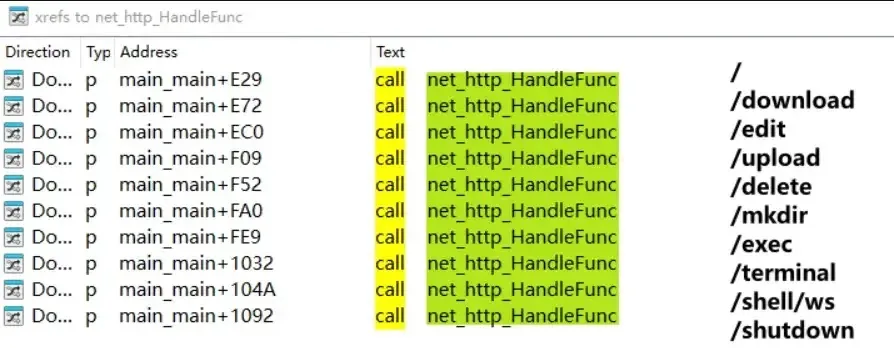

Als letzten Schritt setzen die Angreifer „Filemanager" ein, einen leistungsstarken plattformübergreifenden Remote-Control-Trojaner.

Dieser Trojaner unterstützt die Betriebssysteme Linux, Windows und Darwin und ermöglicht Angreifern den Zugriff auf eine webbasierte Konsole zur Ausführung Datenbankzugangsdaten werden über zwei Kanäle exfiltriert, wobei die Daten sowohl an die Webdomänen der Gruppe als auch an einen dedizierten Telegram-Bot gesendet werden. Indikatoren für einen Kompromittierungsversuch (IOCs): Domains:

2286f126ab4740ccf2595ad1fa0c615c Hinweis: IP-Adressen und Domains wurden absichtlich defanged (z. B. [.] ), um eine unbeabsichtigte Auflösung oder Hyperlinkierung zu verhindern. Defang nur innerhalb kontrollierter Threat-Intelligence-Plattformen wie MISP, VirusTotal oder Ihres SIEM. Sie uns auf

Thema weiterverfolgen

Interne Verlinkung

Im Kontext weiterlesen

Diese weiterfuehrenden Links verbinden das Thema mit relevanten Archivseiten, Schlagwoertern und inhaltlich nahen Artikeln.

Technologie Archiv

Weitere Meldungen aus derselben Hauptkategorie.

Mehr von Cyber Security News

Alle veroeffentlichten Inhalte derselben Quelle im Archiv.

BitUnlocker-Downgrade-Angriff auf Windows 11 ermöglicht binnen fünf Minuten Zugriff auf verschlüsselte Festplatten

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

84 TanStack-Pakete in laufender Supply-Chain-Attacke kompromittiert, die CI-Zugangsdaten ins Visier nimmt

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- Hackers Abuse CVE-2026-41940 to Take Over cPanel and WHM Servers

- Canonical

- https://cybersecuritynews.com/hackers-abuse-cpanel-and-whm-servers/

- Quell-URL

- https://cybersecuritynews.com/hackers-abuse-cpanel-and-whm-servers/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

BitUnlocker-Downgrade-Angriff auf Windows 11 ermöglicht binnen fünf Minuten Zugriff auf verschlüsselte Festplatten

Ein neues Werkzeug namens BitUnlocker offenbart einen praktischen Downgrade-Angriff gegen BitLocker-Verschlüsselung , der Angreifern mit physischem Zugriff ermöglicht, geschützte Datenträger auf gepat

12.05.2026

Live Redaktion84 TanStack-Pakete in laufender Supply-Chain-Attacke kompromittiert, die CI-Zugangsdaten ins Visier nimmt

Ein erheblicher Vorfall in Lieferkette betrifft 84 Artefakte bösartigen Versionen wurden gegen ungefähre Uhrzeit UTC in das npm-Registry hochgeladen und enthalten einen mutm

12.05.2026

Live Redaktion

Fünf der coolsten Android-Widgets, die Sie nicht kannten

Das richtige Widget kann Art Weise, Ihren Tag gestalten, etwas merken oder Wetter vor Verlassen Hause prüfen, einfach durch Entsperren Ihres Smartphones revolutionieren.

12.05.2026

Live RedaktionJames-Webb-Teleskop kartiert detailliertesten kosmischen Netz über 13,7 Milliarden Jahre

Astronomen, die James-Webb-Weltraumteleskop der NASA nutzen, haben die bisher detaillierteste Karte des riesigen kosmischen Netzes Universums erstellt und gezeigt, wie sich Galaxien über 13,7 Milliarden Jahre hin

12.05.2026

Live Redaktion