Google warnt vor Hackern, die KI nutzen, um funktionierende Zero-Day-Exploits zu entwickeln

Die Google Threat Intelligence Group hat kürzlich einen alarmierenden Bericht veröffentlicht, der die rapide Industrialisierung generativer künstlicher Intelligenz in adversariellen Arbeitsabläufen detailliert beschreibt

Kurzfassung

Warum das wichtig ist

- Die Google Threat Intelligence Group hat kürzlich einen alarmierenden Bericht veröffentlicht, der die rapide Industrialisierung generativer künstlicher Intelligenz in adversariellen Arbeitsabläufen detailliert beschreibt

- Das bedeutsamste Ergebnis zeigt, dass ein Cyberkriminalitätssyndikat mit Unterstützung durch künstliche Intelligenz erfolgreich einen funktionierenden Zero-Day-Exploit entwickelt hat.

- Dieser auf Python basierende Exploit wurde entwickelt, um die Zwei-Faktor-Authentifizierung in einem beliebten Open-Source-Web-Administrationswerkzeug zu umgehen.

Laut den Erkenntnissen der GTIG im zweiten Quartal 2026 haben Akteure der Cyberkriminalität zusammengearbeitet, um eine groß angelegte Exploitation-Kampagne gegen ein beliebtes Open-Source-Web-Systemadministrationswerkzeug zu planen.

Der entdeckte Exploit bestand aus einem Python-Skript, das einen Umgehungszugang zur Zwei-Faktor-Authentifizierung auf der Plattform ermöglichte, und die Analyse des Codes deutet stark darauf hin, dass er. AI-Nulltag-Exploit Die Indikatoren umfassten eine Fülle, einen halluzinierten CVSS-Score und eine saubere, „textbuchmäßige Python"-Struktur, die für Trainingsausgaben großer Sprachmodelle (LLM) typisch ist.

GTIG hat die Schwachstelle verantwortungsvoll an den betroffenen Anbieter gemeldet und den Angriff unterbrochen, bevor er im großen Maßstab ausgeführt werden konnte.

Der Fehler selbst war kein Speicher-Korruptions-Bug

Der Fehler selbst war kein Speicher-Korruptions-Bug oder eine Eingabe-Sanitisierungs-Schwäche, sondern eine hochrangige semantische Logik-Schwachstelle: eine hartcodierte Vertrauensannahme in der Zwei-Faktor-Authentifizierungs-Enforcement-Logik, die ömmlichen SAST-Tools und Fuzzern wahrscheinlich übersehen würde. Wie das untenstehende Vergleichsdiagramm zeigt, sind Frontier-LLMs in der Lage, genau diese Kategorie.

Identifikation der Schwachstellendetails Neben Cyberkriminalitätsgruppen hat GTIG beobachtet, dass Bedrohungsakteure, die mit der Volksrepublik China und Nordkorea in Verbindung stehen, systematisch KI nutzen, um Schwachstellen im großen Maßstab zu entdecken.

Die Gruppe UNC2814 setzte ein „persona-gesteuertes" Jailbreaking ein, um Gemini dazu zu bringen, als Senior-Experte für C/C++-Binärsicherheit aufzutreten, um TP-Link-Firmware und OFTP-Implementierungen zu untersuchen.

APT45 ging einen Schritt weiter

APT45 ging einen Schritt weiter und sandte Tausende, automatisierten Prompts, um CVEs rekursiv zu analysieren und Proof-of-Concept-Exploits zu validieren; dadurch entstand ein durch KI gestütztes Arsenal, das ohne KI-Unterstützung operativ nicht praktikabel wäre.

Auch APT27, ein Akteur mit Verbindungen zur Volksrepublik China, wurde dabei beobachtet, wie er Gemini einsetzte, um die Entwicklung eines operativen Relay-Box (ORB)-Netzwerk-Flottenmanagement-Anwendungsprogramms zu beschleunigen, das fest codierte Werte wie „maxHops=3" sowie Mobilgerätetypen enthält, um die Herkunft, angetrieben durch Gemini Eine der besorgniserregendsten Entdeckungen im Bericht ist PROMPTSPY, ein Android-Backdoor, das erstmals die Google Gemini API direkt in seinen Ausführungsfluss integriert.

Das Modul „GeminiAutomationAgent" Benutzeroberflächenhierarchie des Geräts in XML, übermittelt diese an das Modell gemini-2.5-flash-lite ält strukturierte JSON-Befehle zurück, darunter CLICK- und SWIPE-Gesten, um das infizierte Gerät ohne menschliches Zutun autonom zu navigieren.

Das Malware-Programm kann zudem biometrische Daten

Das Malware-Programm kann zudem biometrische Daten erfassen, unsichtbare Overlays bereitstellen, um die Deinstallation zu blockieren, und seine C2-Infrastruktur sowie Gemini-API-Schlüssel zur Laufzeit dynamisch rotieren, um Gegenmaßnahmen hat seither alle mit PROMPTSPY verbundenen Assets deaktiviert, und auf Google Play wurden keine infizierten Apps gefunden.

Bedrohungsakteure mit Verbindung zu Russland, die ukrainische Organisationen angreifen, haben Malware-Familien mit KI-Funktionen eingeführt, insbesondere CANFAIL und LONGSTREAM, die LLM-generierte „Decoy-Logic" einsetzen, um bösartige Funktionen zu tarnen. Beispielsweise enthält LONGSTREAM 32 redundante Abfragen zur Sommerzeitumstellung, die im Code verteilt sind, um statischen Analysetools harmlos zu erscheinen.

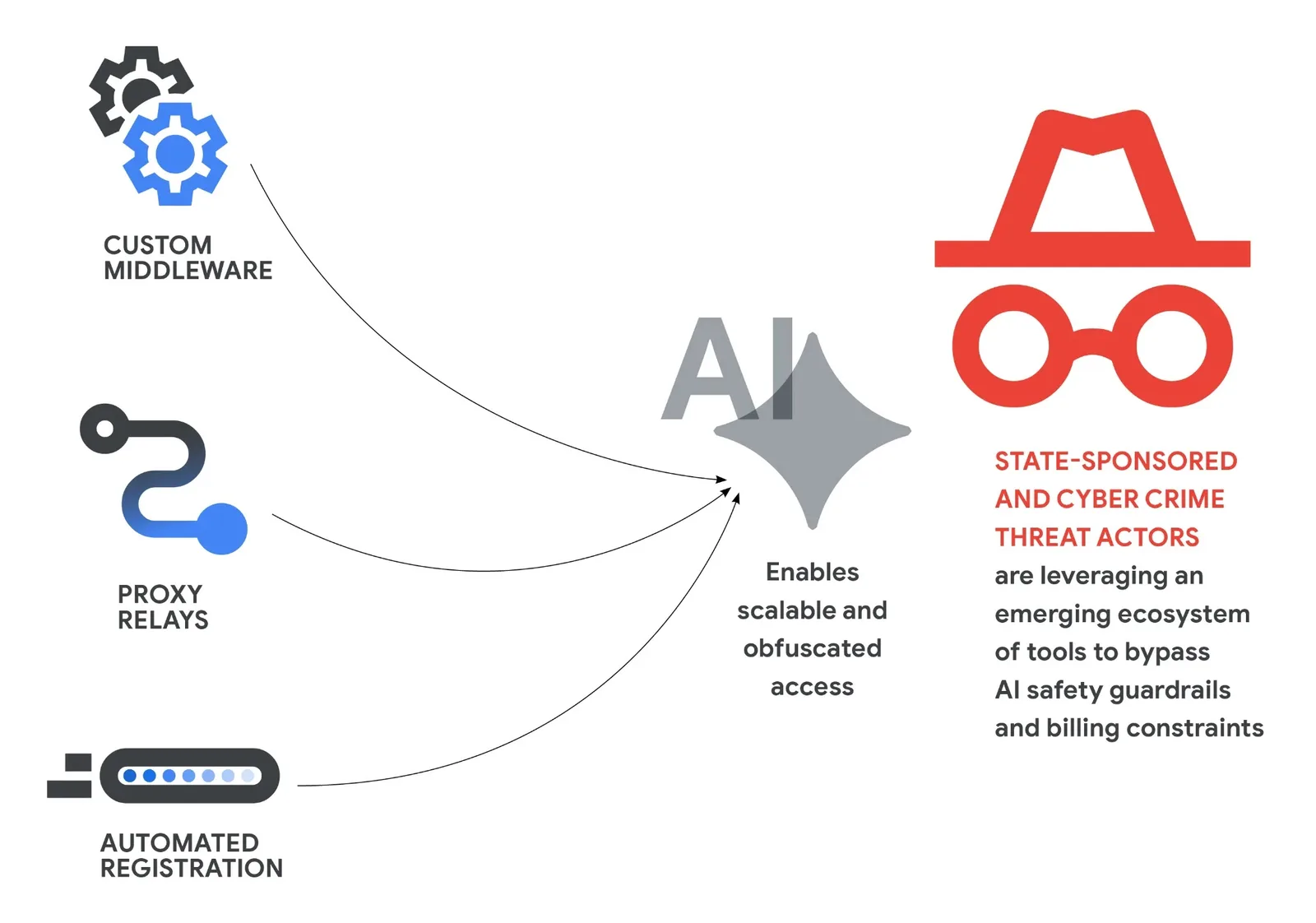

HONESTCUE interagiert in Echtzeit mit der Gemini-API, um Just-in-Time-VBScript-Verschleierung anzufragen, wodurch die dynamische Erkennung auf Basis: Staatsgesponsorierte Gruppen und Cyberkriminalbande verlassen sich nicht mehr auf einfache API-Zugriffe, sondern bauen professionalisierte Middleware-Ökosysteme auf, um Sicherheitsvorkehrungen änkungen im großen Maßstab zu umgehen.

Der mit der Volksrepublik China verbundene

Der mit der Volksrepublik China verbundene UNC6201 wurde dabei beobachtet, wie er ein öffentlich auf GitHub verfügbares Python-Skript einsetzt, das die Registrierung für große Sprachmodelle automatisiert, CAPTCHAs umgeht, SMS-Verifizierungen durchführt und sofortige Stornierungen vornimmt, um kostenlose Guthaben zu zyklieren.

UNC5673 setzte Werkzeuge wie „Claude-Relay-Service" und „CLI-Proxy-API" ein, um mehrere Konten, Claude und OpenAI gleichzeitig zu aggregieren und zu poolen. Ende März 2026 führte die Cyberkriminalitätsgruppe TeamPCP (auch bekannt als UNC6780) koordinierte Kompromittierungen, die mit den Tools Trivy (Vulnerability Scanner), Checkmarx, LiteLLM und BerriAI verknüpft sind.

Die Gruppe integrierte den SANDCLOCK-Credential-Stealer, um AWS-Schlüssel und GitHub-Tokens direkt aus CI/CD-Build-Umgebungen zu erbeuten und die gestohlenen Zugangsdaten anschließend über Partnerschaften mit Ransomware- und Erpressungsgruppen zu monetarisieren.

Moegliche Anwendungen

Besonders besorgniserregend ist die Kompromittierung, einem weit verbreiteten AI-Gateway-Utility zur Integration mehrerer LLM-Anbieter, da hier AI-API-Secrets exponiert werden, die können, um in Unternehmensnetzwerke einzudringen oder groß angelegte, KI-gestützte Reconnaissance-Aktivitäten durchzuführen.

Google setzt KI auch offensiv im Bereich der Verteidigung ein: Das Unternehmen nutzt den Big Sleep-Agenten zur Identifizierung AI-Agenten zur automatischen Behebung dieser Sicherheitslücken. Die bösartigen Konten sofort deaktiviert, und Google Play Protect schützt Android-Geräte automatisch vor bekannten PROMPTSPY-Varianten.

Die Erkenntnisse Notwendigkeit, dass Organisationen ihre CI/CD-Pipelines, GitHub-Token und Abhängigkeitsketten für KI-Modelle überprüfen, da Umgebungen mit integrierten Sprachmodellen (LLM) zu primären Zielen für ausgefeilte Gegner werden. Cyberkriminelle dringen nun nicht mehr durch Ihre Haustür ein, sondern über Ihre Lieferanten – kostenloser Webinar-Link.

Der Beitrag „Google warnt vor Hackern, die KI nutzen, um funktionierende Zero-Day-Exploits zu erstellen" erschien erstmals auf Cyber Security News.

Thema weiterverfolgen

Interne Verlinkung

Im Kontext weiterlesen

Diese weiterfuehrenden Links verbinden das Thema mit relevanten Archivseiten, Schlagwoertern und inhaltlich nahen Artikeln.

Technologie Archiv

Weitere Meldungen aus derselben Hauptkategorie.

Mehr von Cyber Security News

Alle veroeffentlichten Inhalte derselben Quelle im Archiv.

Discord Nitro-Bundles Xbox Game Pass Starter Edition mit über 50 Spielen, doch Konsolen-Spieler verlieren Online-Multiplayer

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Elon Musk und Tim Cook reisen mit Trump nach China, Jensen Huang von NVIDIA fehlt der Liste

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- Google Warns of Hackers Using AI to Create Working Zero-Day Exploit

- Canonical

- https://cybersecuritynews.com/ai-zero-day-exploit/

- Quell-URL

- https://cybersecuritynews.com/ai-zero-day-exploit/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

Discord Nitro-Bundles Xbox Game Pass Starter Edition mit über 50 Spielen, doch Konsolen-Spieler verlieren Online-Multiplayer

Nachdem Gerücht vor drei Wochen erstmals aufkam, haben Discord Xbox heute bestätigt, dass ein neuer „Starter"-Tarif für Xbox Game Pass Discord Nitro enthalten sein wird.

11.05.2026

Live RedaktionElon Musk und Tim Cook reisen mit Trump nach China, Jensen Huang von NVIDIA fehlt der Liste

US-Präsident Donald Trump wird Cook begleitet, wenn er nach China reist, um mit seinem Amtskollegen, Präsident Xi, zu treffen; der NVIDIA-Chef Jensen Huang soll jedoch nicht dabei sein.

11.05.2026

Live Redaktion

Nintendo-Aktie bricht nach Switch-2-Preiserhöhung und düsterer Prognose um 12 %, Furukawa ignoriert Momentum-Sorgen

Nintendos Aktienkurs verlor über Wochenende 12 %, nachdem bestätigt wurde, dass Preisanstieg für Nintendo Switch 2, der September Kraft treten soll, nicht der einzige Grund für den zweistelligen Rückgan

11.05.2026

Live RedaktionPowerColor Hellhound RX 9070 stürzt unter 600 Dollar ab und widerstrebt dem branchenweiten GPU-Preisanstieg

Es mag nicht die leistungsstärkste GPU Welt sein, aber es ist definitiv die leistungsstärkste für unter 600 US-Dollar.

11.05.2026

Live Redaktion