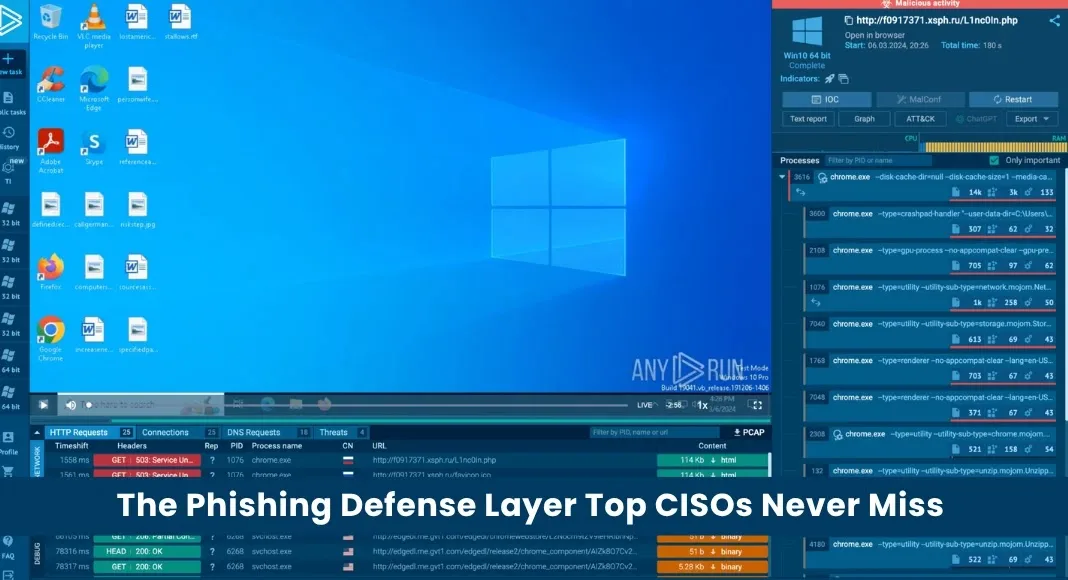

Die Phishing-Verteidigungsschicht: Was Top-CISOs nie verpassen dürfen

Neun Phishing. Wenn ein Vorfall eintritt, wird oft eine Person zur Rechenschaft gezogen: ein kompromittierter Mitarbeiter oder ein SOC-Analyst, der ein Signal übersehen hat.

Kurzfassung

Warum das wichtig ist

- Wenn ein Vorfall eintritt, wird oft eine Person zur Rechenschaft gezogen: ein kompromittierter Mitarbeiter oder ein SOC-Analyst, der ein Signal übersehen hat.

- Aber in einem Unternehmensumfeld gilt diese Darstellung nicht immer.

- Wenn ein einziger menschlicher Fehler das gesamte Unternehmen gefährdet, könnte das eigentliche Problem das Fehlen einer spezifischen Phishing-Verteigungsschicht sein.

SvyTech-Check

Redaktionelle Einordnung

Kernpunkt

Wenn ein Vorfall eintritt, wird oft eine Person zur Rechenschaft gezogen: ein kompromittierter Mitarbeiter oder ein SOC-Analyst, der ein Signal übersehen hat.

Warum relevant

Wenn ein einziger menschlicher Fehler das gesamte Unternehmen gefährdet, könnte das eigentliche Problem das Fehlen einer spezifischen Phishing-Verteigungsschicht sein.

Einordnung

SvyTech ordnet die Meldung aus Cyber Security News als Teil des Themenfelds Technologie ein und verweist auf den Originalartikel, damit Leser Fakten, Quelle und Kontext nachvollziehen koennen.

Neun Phishing. Wenn ein Vorfall eintritt, wird oft eine Person zur Rechenschaft gezogen: ein kompromittierter Mitarbeiter oder ein SOC-Analyst, der ein Signal übersehen hat.

Aber in e Neun Phishing. Wenn ein Vorfall eintritt, wird oft eine Person zur Rechenschaft gezogen: ein kompromittierter Mitarbeiter oder ein SOC-Analyst, der ein Signal übersehen hat.

Aber in einem Unternehmensumfeld gilt diese Darstellung nicht immer. Wenn ein einziger menschlicher Fehler das gesamte Unternehmen gefährdet, könnte das eigentliche Problem das Fehlen einer spezifischen Phishing-Verteigungsschicht sein.

Sicherheitslage und Risiko

Ihre Anwesenheit senkt die Wahrscheinlichkeit eines Einbruchs erheblich und verringert die Abhängigkeit allein vom menschlichen Urteilsvermögen. Hier sind Dinge, die CISOs im SOC verbessern können, um das Phishing-Risiko zu senken.

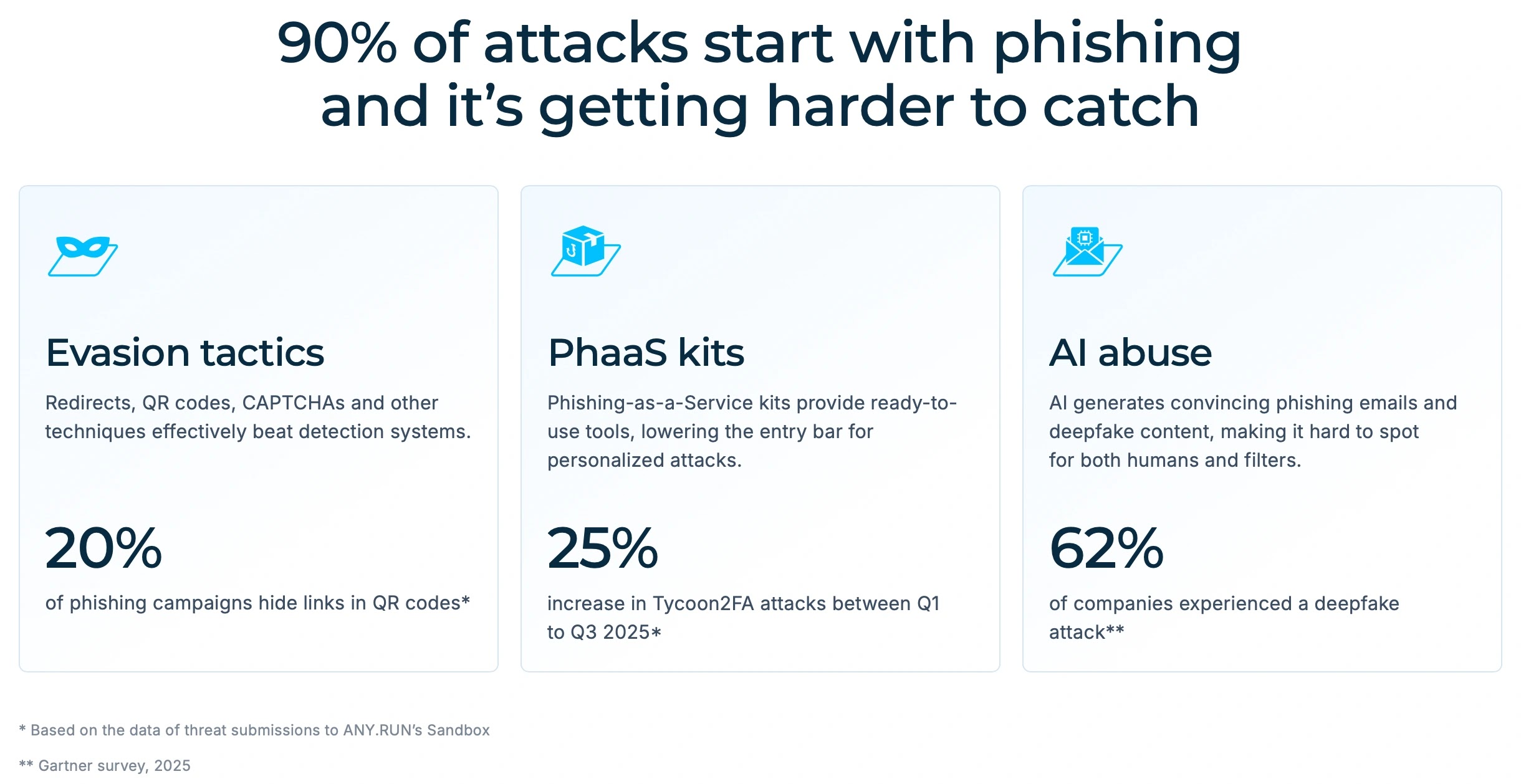

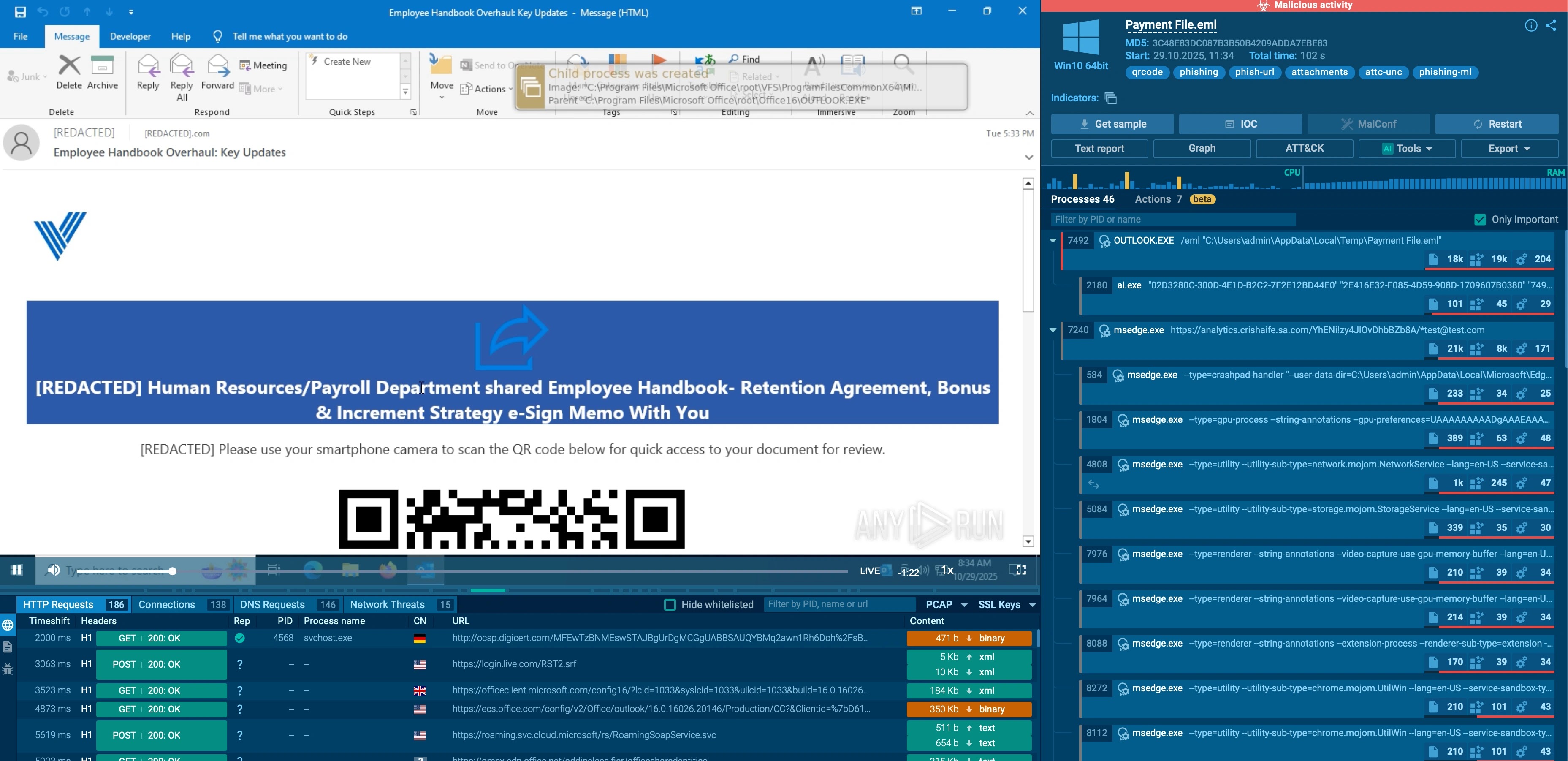

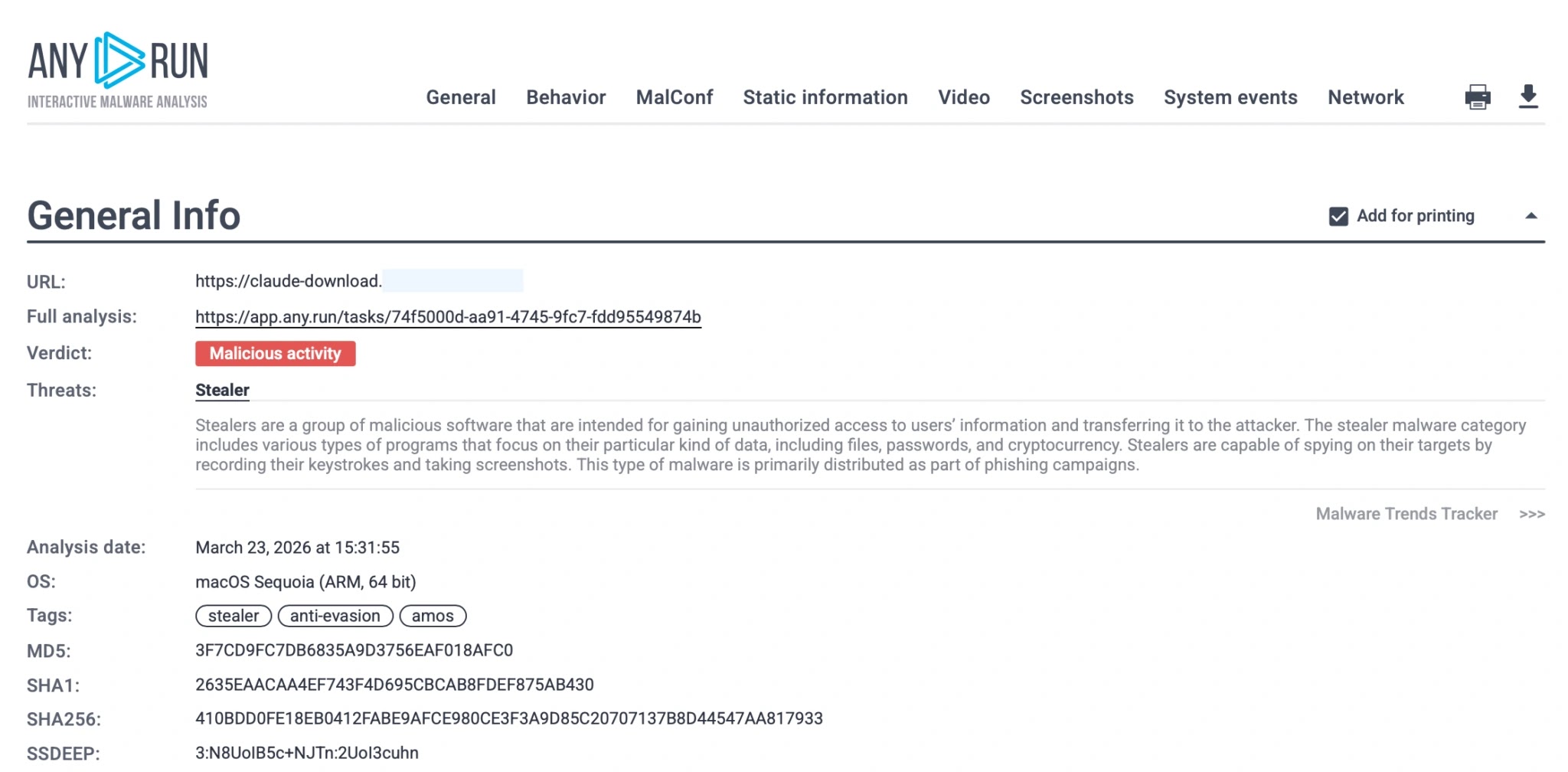

Häufig ausgenutzte Sichtlücken Moderne Phishing-Bedrohungen sind darauf ausgelegt, Unsicherheit zu erzeugen. Sie kombinieren QR-Codes, Weiterleitungen, CAPTCHAs und KI-generierte Inhalte, um die schnelle Überprüfung machen.

Diese Methoden ermöglichen es ihnen, die Absicht hinter ihren Kampagnen zu verbergen. Handelt es sich um Identitätsdiebstahl, Infrastruktureinbruch, Malware-Übertragung oder etwas anderes?

War es ein Angriff oder nur eine harmlose Anomalie?

Quelllink

Originalquelle: Cyber Security News

Thema weiterverfolgen

Interne Verlinkung

Im Kontext weiterlesen

Diese weiterfuehrenden Links verbinden das Thema mit relevanten Archivseiten, Schlagwoertern und inhaltlich nahen Artikeln.

Technologie Archiv

Weitere Meldungen aus derselben Hauptkategorie.

Mehr von Cyber Security News

Alle veroeffentlichten Inhalte derselben Quelle im Archiv.

iPhone-Modelle bleiben ohne iOS 27: Leider für einige Nutzer

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

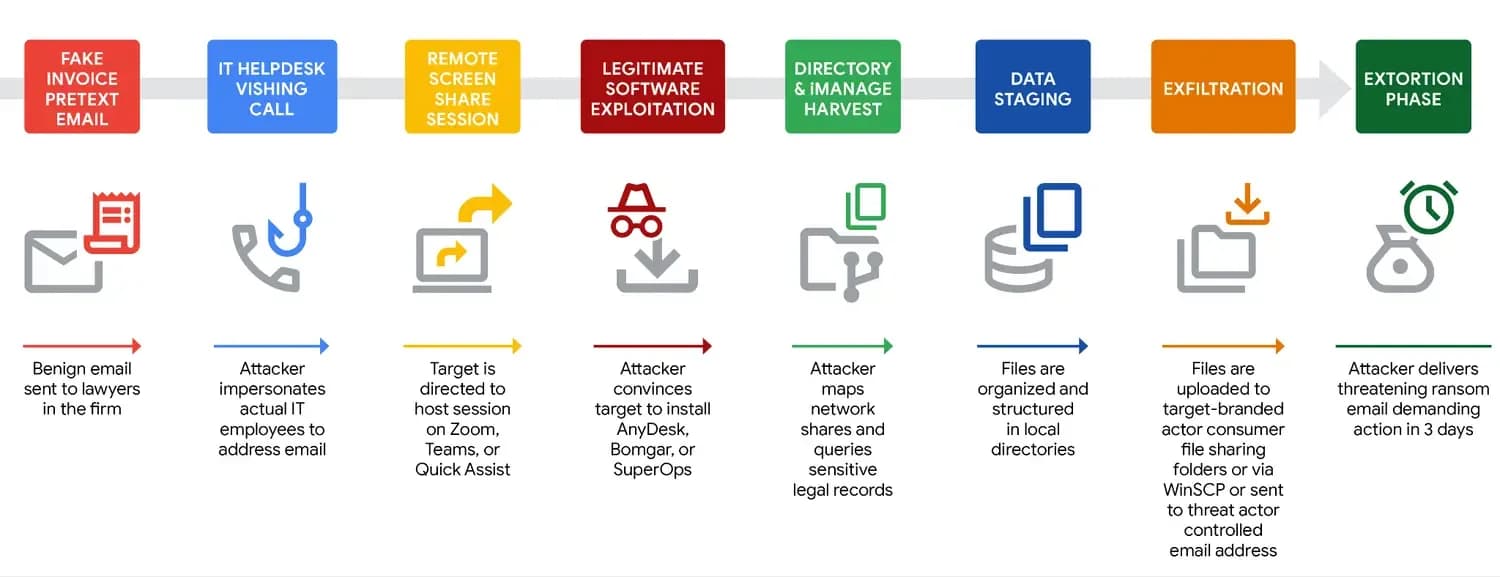

UNC3753 nutzt Vishing und RMM-Tools, um Daten aus US-Rechtskanzleien zu stehlen

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- The Phishing Defense Layer Top CISOs Never Miss

- Canonical

- https://cybersecuritynews.com/phishing-defense-layer/

- Quell-URL

- https://cybersecuritynews.com/phishing-defense-layer/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

iPhone-Modelle bleiben ohne iOS 27: Leider für einige Nutzer

In seiner WWDC-2026-Schlüsselnote sprach Apple darüber, wie iOS 27 entwickelt wurde, um die Gesamtleistung und Stabilität des Betriebssystems zu verbessern und alles schneller und flüssiger zu machen.

09.06.2026

Live Redaktion

UNC3753 nutzt Vishing und RMM-Tools, um Daten aus US-Rechtskanzleien zu stehlen

Eine hochspezialisierte Cyberkriminalitätsgruppe namens UNC3753 führt seit Anfang 2026 eine aggressive Kampagne gegen US-Rechtsanwaltskanzleien durch.

09.06.2026

Live Redaktion

Chinas Entdeckung riesiger Quarzvorkommen im Tibet könnte die Abhängigkeit von den USA verringern

Chinas Bemühungen, ein Schlüsselmaterial für Solarpaneele und Halbleiter zu sichern, haben einen großen Schritt nach vorne gemacht.

09.06.2026

Live Redaktion

Amazon: Nvidia RTX 5060 für 324 Dollar im Blitzangebot – günstigste Karte für 1080p-Gaming

Kopieren Sie den Link

09.06.2026

Live Redaktion