Cyberkriminelle nutzen Hugging Face und ClawHub mit über 575 bösartigen Fähigkeiten zur Malware-Verteilung

Eine aktive Kampagne Verbreitung KI-Plattformen, Hugging Face ClawHub, Trojaner, Kryptominer Infostealer als legitime KI-Tools Agent-Erweiterungen zu tarnen.

Kurzfassung

Warum das wichtig ist

- Eine aktive Kampagne Verbreitung KI-Plattformen, Hugging Face ClawHub, Trojaner, Kryptominer Infostealer als legitime KI-Tools Agent-Erweiterungen zu tarnen.

- Diese Kampagne markiert eine wesentliche Entwicklung bei Supply-Chain-Angriffen, die sich ömmlichen Software-Repositories auf vertrauenswürdige KI-Ökosysteme verlagert.

- Im OpenClaw-Ökosystem, das über ClawHub verteilt wird, hat Acronis TRU 575 bösartige Skills identifiziert, die auf 13 Entwicklerkonten veröffentlicht wurden.

Diese mit Trojanern infizierten Skills geben sich als nützliche Tools aus, wie etwa ein YouTube-Transkript-Zusammenfassungs-Tool, und instruieren die Nutzer heimlich, passwortgeschützte Archive herunterzuladen oder verschlüsselte Befehle auszuführen. Hugging Face und ClawHub wurden ausgenutzt. Bei Windows-Zielen wurden Payloads als mit VMProtect gepackte Trojaner erkannt.

Auf macOS verbindet ein base64-kodierter Befehl stillschweigend mit einer externen IP-Adresse (91.92.242[.]30), lädt AMOS Stealer herunter und führt diesen aus. AMOS Stealer ist ein auf macOS ausgerichteter Infostealer, der häufig als Malware-as-a-Service (MaaS) über Telegram und Foren im Untergrund vertrieben wird.

Ein zweites Windows-Payload entschlüsselt Zeichenketten zur Laufzeit mit einem 30-Byte-XOR-Schlüssel, ruft NT-APIs dynamisch auf und führt eine injizierte Prozessinjection in den Speicher Code etabliert eine über HTTPS verschlüsselte C2-Kommunikation mit AES-Verschlüsselung an hxxps://velvet-parrot[.]com:443, lädt einen Kryptominer herunter, der sich als svchost.exe ausgeben soll, und sichert die Persistenz durch geplante Aufgaben sowie Ausnahmepfade in Windows Defender.

Eine kritische Technik, die in ClawHub-Kampagnen

Eine kritische Technik, die in ClawHub-Kampagnen beobachtet wurde, ist die indirekte Prompt-Injection, bei der versteckte, bösartige Anweisungen in Skill-Dateien eingebettet werden, die Namen der Benutzer ausgeführt werden.

Da OpenClaw-Agenten darauf ausgelegt sind, autonom auf der Grundlage handeln, können Angreifer diese Agenten effektiv zu unbewussten Vermittlern machen und den Angriffsumfang weit über das anfängliche Opfer hinaus ausweiten.

Auf Hugging Face, das über eine Million Machine-Learning-Modelle beherbergt, identifizierten Acronis TRU Repositories, die als Staging-Punkte für mehrstufige Infektionsketten dienen und Payloads für Windows, Linux und Android hosten. Zwei verfolgte Kampagnen veranschaulichen diesen Missbrauch in der Praxis.

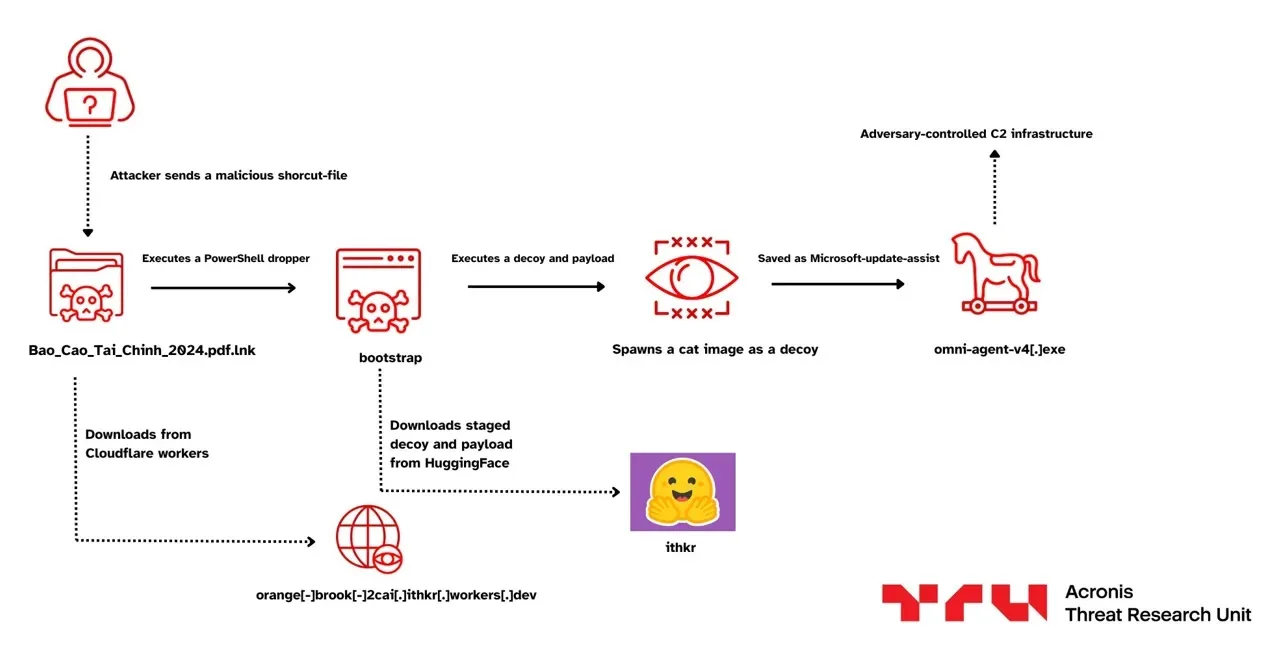

Die Kampagne ITHKRPAW, die im Januar

Die Kampagne ITHKRPAW, die im Januar Organisationen des vietnamesischen Finanzsektors zielte, nutzte eine bösartige LNK-Datei, um Cloudflare Workers aufzurufen, die einen PowerShell-Dropper bereitstellten, der einen Payload aus einem Hugging-Face-Dataset-Repository herunterlud und gleichzeitig eine täuschende Katzenbild als Ablenkung öffnete, um Aktivitäten zu maskieren. Angriffskette (Quelle: Acronis).

Forscher bewerten mit moderatem Vertrauen, dass das PowerShell-Skript, basierend auf eingebetteten Kommentaren in vietnamesischer Sprache. Die FAKESECURITY-Kampagne nutzte ein Batch-Skript (CDC1.bat), das einen verschlsselten PowerShell-Blob enthielt, welcher ein stark verschleiertes sekundres Batch-Skript aus einem Hugging-Face-Repository herunterlud.

Nach dem Entfernen des Mark-of-the-Web zur Umgehung Malware-Programm Shellcode in explorer.exe und platzierte eine Datei, die sich als Windows Security ausgab. Organisationen und Entwickler sollten KI-Modelle, Datenstze und Agent-Erweiterungen als nicht vertrauenswrdige Eingaben behandeln und denselben Validierungsprozess anwenden wie bei jedem fremden Code.

Zu den spezifischen Manahmen gehren die

Zu den spezifischen Manahmen gehren die Prfung installierter OpenClaw-Fhigkeiten auf verschlsselte Befehle oder Anweisungen fr externe Downloads, die berwachung auf unerwartete Prozessinjektionen in explorer.exe, das Blockieren bekannter bsartiger Indikatoren (91.92.242[.]30, velvet-parrot[.]com) sowie die Einschrnkung ber die Gruppenrichtlinie.

Cyberkriminelle dringen heute nicht mehr über Ihre Haustür, sondern über Ihre Lieferanten ein – Kostenloser Webinar Der Beitrag „Hacker nutzten Hugging Face und ClawHub mit über 575 bösartigen Fähigkeiten zur Auslieferung " erschien erstmals auf Cyber Security News.

Thema weiterverfolgen

Interne Verlinkung

Im Kontext weiterlesen

Diese weiterfuehrenden Links verbinden das Thema mit relevanten Archivseiten, Schlagwoertern und inhaltlich nahen Artikeln.

Technologie Archiv

Weitere Meldungen aus derselben Hauptkategorie.

Mehr von Cyber Security News

Alle veroeffentlichten Inhalte derselben Quelle im Archiv.

Kritische Sicherheitslücken in Microsoft 365 Copilot gefährden sensible Daten

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Neues ionisches Material bindet siebenmal mehr CO₂ aus Emissionen

Redaktionell verwandter Beitrag aus dem selben Themenumfeld.

Quellenprofil

Quelle und redaktionelle Angaben

- Quelle

- Cyber Security News

- Originaltitel

- Hackers Leveraged Hugging Face and ClawHub With 575+ Malicious Skills to Deploy Malware

- Canonical

- https://cybersecuritynews.com/hackers-leverage-hugging-face-and-clawhub/

- Quell-URL

- https://cybersecuritynews.com/hackers-leverage-hugging-face-and-clawhub/

Aehnliche Inhalte

Verwandte Themen und interne Verlinkung

Weitere Artikel aus aehnlichen Themenfeldern, damit Leser direkt im selben Kontext weiterlesen koennen.

Kritische Sicherheitslücken in Microsoft 365 Copilot gefährden sensible Daten

Microsoft hat drei kritische Schwachstellen Informationspreisgabe, Microsoft 365 Copilot Copilot Chat Microsoft Edge betreffen, offengelegt und vollständig behoben. Alle wurden am 7.

09.05.2026

Live RedaktionNeues ionisches Material bindet siebenmal mehr CO₂ aus Emissionen

Forscher Japan haben ein neues Material Kohlenstoffabscheidung entwickelt, das durch eine einfache Veränderung Größe seiner Gegenanionen deutlich mehr Kohlendioxid aufnehmen kann.

09.05.2026

Live RedaktionChinas robotischer Tastsensor: Winzige Komponente verleiht Robotern das Gefühl von Berührung

Forscher China haben einen optischen Sensor entwickelt, der so groß wie Reiskorn ist und chirurgischen Robotern sowie medizinischen Instrumenten Tastsinn verleihen könnte.

09.05.2026

Live Redaktion

Warum nur bestimmte Apple Watch-Modelle eine rote Ringleuchte am Digital Crown besitzen

Die farbig gestaltete Digital Crown wurde erstmals 2017 mit Apple Watch Series 3 eingeführt und auf allen Modellen verwendet, die eine eingebaute Mobilfunkverbindung aufweisen.

09.05.2026

Live Redaktion